Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

基于 IP 的连接允许使用指定的 IP 地址通过 Azure Bastion 连接到本地、非 Azure 和 Azure 虚拟机。 与使用目标虚拟机的 Azure 资源管理器资源 ID 的标准 Bastion 连接不同,基于 IP 的连接按其 IP 地址面向虚拟机。 这样就可以连接到未注册为 Azure 资源的计算机,例如本地服务器或在其他云环境中运行的 VM。

建筑

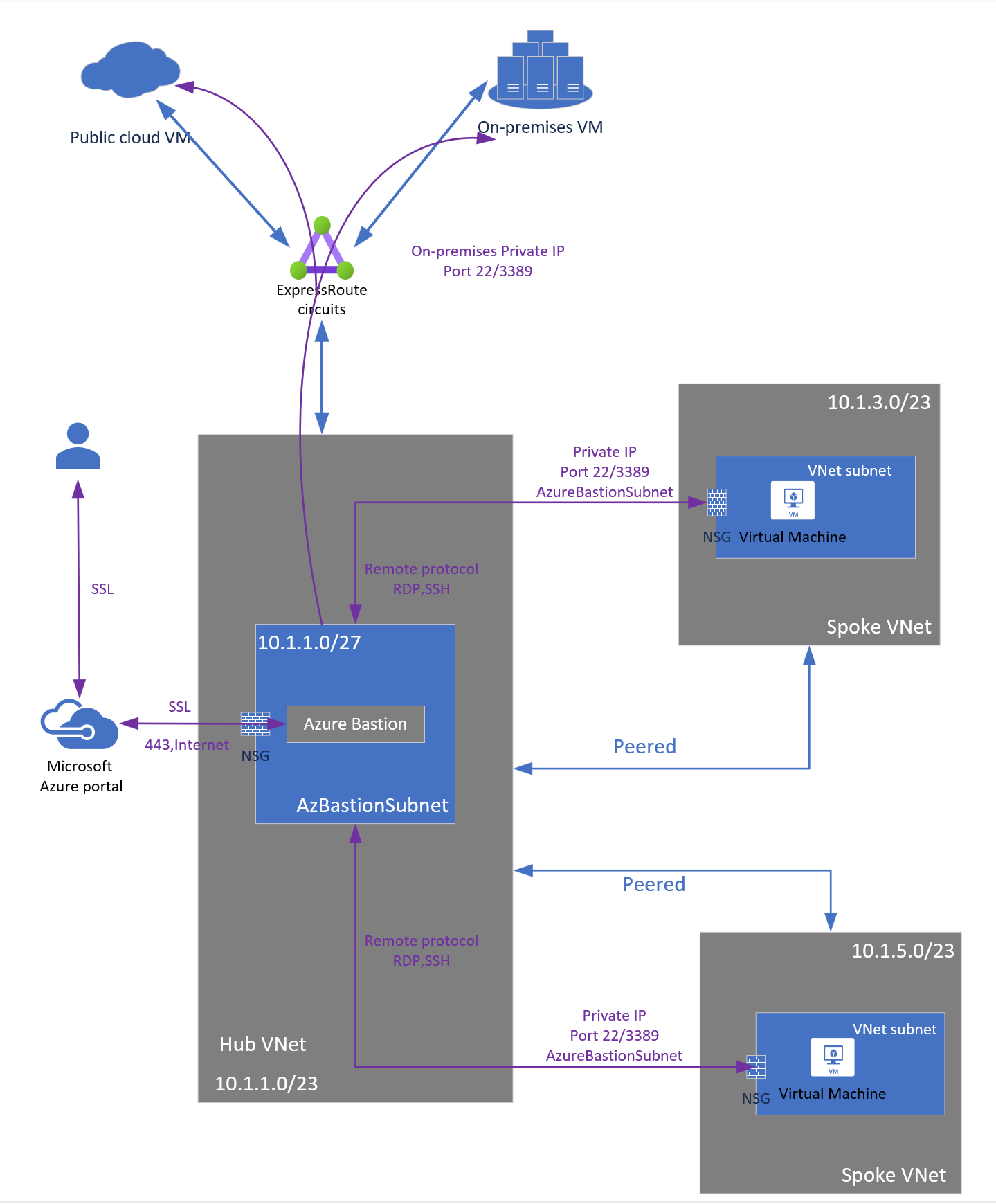

下图显示了基于 IP 的连接体系结构。 部署在其虚拟网络中的 Azure Bastion 通过 ExpressRoute 专线或 VPN 站点到站点连接,使用虚拟机的 IP 地址连接到目标虚拟机。 连接不需要目标虚拟机具有公共 IP 地址或 Azure 资源。

本方案内容:

- Azure Bastion 通过 ExpressRoute 或 VPN 连接路由 RDP 或 SSH 流量,以达到指定 IP 地址的目标虚拟机。

- 连接通过 Bastion 主机进行保护,因此不需要向公共 Internet 公开目标虚拟机。

支持的场景

基于 IP 的连接支持以下方案:

- 本地虚拟机: 通过 ExpressRoute 专用对等互连 或 VPN 站点到站点连接连接到本地数据中心中运行的虚拟机。

- 非 Azure 虚拟机: 通过 ExpressRoute 或 VPN 连接到可从 Azure 虚拟网络访问的其他云环境中托管的虚拟机。

- Azure 虚拟机: 通过指定 IP 地址而不是在门户中选择虚拟机资源来连接到 Azure 虚拟机。 当目标虚拟机位于对等互连或连接的虚拟网络中时,这非常有用。

支持的连接方法

下表总结了基于 IP 的连接可用的连接方法:

| 连接方法 | 协议 | 详细信息 |

|---|---|---|

| Azure 门户(浏览器) | RDP、SSH | 通过定位 IP 地址,从 Bastion Connect 页提供基于浏览器的 RDP 或 SSH 会话。 有关分步指南,请参阅 使用 RDP 连接到 Windows VM。 |

| 本地客户端 (Azure CLI) | RDP | 使用 az network bastion rdp 和 --target-ip-address 参数从 Windows 客户端提供 RDP 连接。 有关连接步骤,请参阅 从 Windows 本机客户端进行连接。 |

| 本地客户端 (Azure CLI) | SSH | 使用 az network bastion ssh 和 --target-ip-address 参数从 Windows 或 Linux 客户端提供 SSH 连接。 有关连接步骤,请参阅 从 Windows 本机客户端进行连接 或 从 Linux 本机客户端进行连接。 |

| 本地客户端 (Azure CLI) | 隧道 | 使用az network bastion tunnel--target-ip-address参数创建基于 IP 的 TCP 隧道。 有关配置步骤,请参阅 配置 Bastion 本机客户端支持。 |

SKU 要求

基于 IP 的连接需要 Azure Bastion 的标准 SKU 层或更高版本。 基本 SKU 和开发人员 SKU 不支持此功能。 还必须在 Bastion 配置页上启用基于 IP 的连接设置。

有关 SKU 功能的信息,请参阅 选择正确的 Azure Bastion SKU。 若要升级 Bastion 部署,请参阅 升级 SKU。

局限性

强制隧道: 基于 IP 的连接无法在通过 VPN 强制隧道时使用,也不能在通过 ExpressRoute 线路播发默认路由时使用。 Azure Bastion 需要访问 Internet。 强制隧道或默认路由通告会使流量被丢弃。

Microsoft Entra ID 身份验证: Microsoft Entra 身份验证不支持通过 IP 地址的 RDP 连接。 通过本机客户端,支持 Microsoft Entra 身份验证用于 SSH 连接。 有关详细信息,请参阅 Microsoft Entra ID 身份验证。

自定义端口和协议: 通过基于 IP 的连接的本机客户端连接到虚拟机时,目前不支持自定义端口和协议。

UDR: Bastion 子网不支持用户定义的路由(UDR),包括基于 IP 的连接。