Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

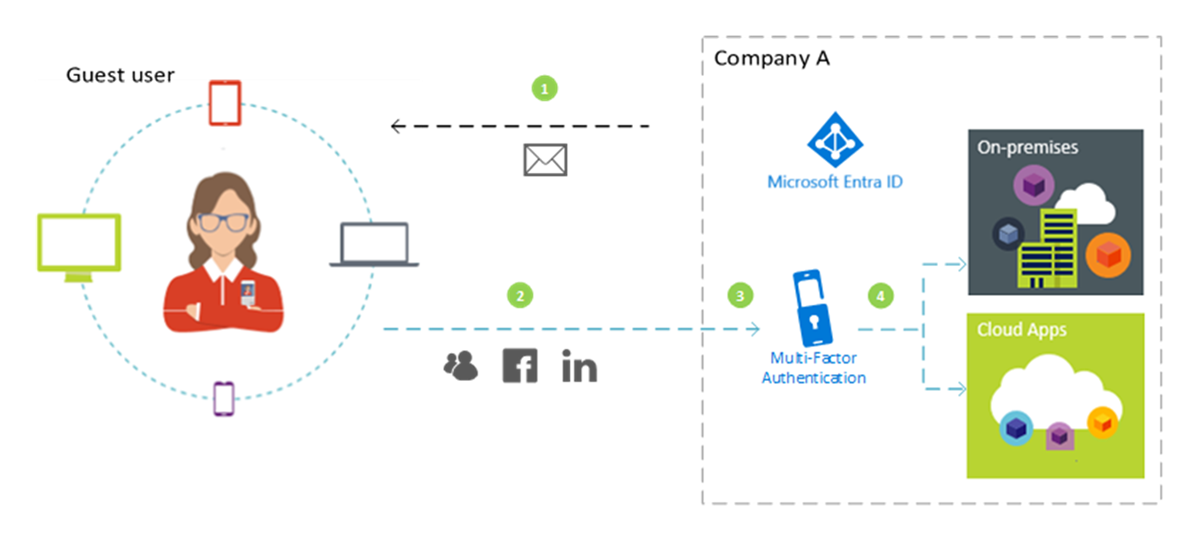

与外部 B2B 来宾用户协作时,请使用多重身份验证策略保护应用。 外部用户不仅需要用户名和密码才能访问资源。 在 Microsoft Entra 身份标识中,可以使用需要多重身份验证(MFA)的条件策略来控制访问,从而实现此目标。 可以在租户、应用或单个来宾用户级别强制实施 MFA 策略,就像对你自己的组织的成员一样。 资源租户负责为用户实施 Microsoft Entra 多因素身份验证,即使来宾用户的组织具备多因素身份验证功能。

示例:

- 公司 A 的某位管理员或员工邀请一名来宾用户使用云或本地应用程序,而此程序被配置为要求进行 MFA 访问验证。

- 该来宾用户使用其自己的工作、学校或社交标识进行登录。

- 系统要求该用户完成 MFA 验证。

- 该用户向公司 A 设置 MFA,并选择其 MFA 选项。 该用户获准访问此应用程序。

注意

Microsoft Entra多重身份验证由资源租户执行,以确保可预测性。 当来宾用户登录时,他们会看到后台显示的资源租户登录页,以及其自己的主租户登录页和前台的公司徽标。

在本教程中,你将:

- 在设置 MFA 之前测试登录体验。

- 创建一个条件访问策略,它要求用户通过 MFA 才可访问你环境中的云应用。 在本教程中,我们将使用Azure 资源管理器应用来说明该过程。

- 使用 What If 工具来模拟 MFA 登录情形。

- 测试条件访问策略。

- 清理测试用户和策略。

如果没有Azure订阅,请创建 Trial 以开始使用。

先决条件

若要完成本教程中的方案,需要:

- 访问 Microsoft Entra ID P1 或 P2 版本,其中包括条件访问策略功能。 若要强制实施 MFA,请创建Microsoft Entra 条件访问策略。 即使合作伙伴没有 MFA 功能,也始终在组织中强制实施 MFA 策略。

- 有效的外部电子邮件帐户,可以将其作为来宾用户添加到租户目录中,并用于登录。 如果不知道如何创建来宾帐户,请按照 在 Microsoft Entra 管理中心 中添加 B2B 来宾用户的步骤操作。

在 Microsoft Entra ID 中创建测试来宾用户

以至少用户管理员的身份登录到Microsoft Entra 管理中心。

浏览到 Entra ID>用户。

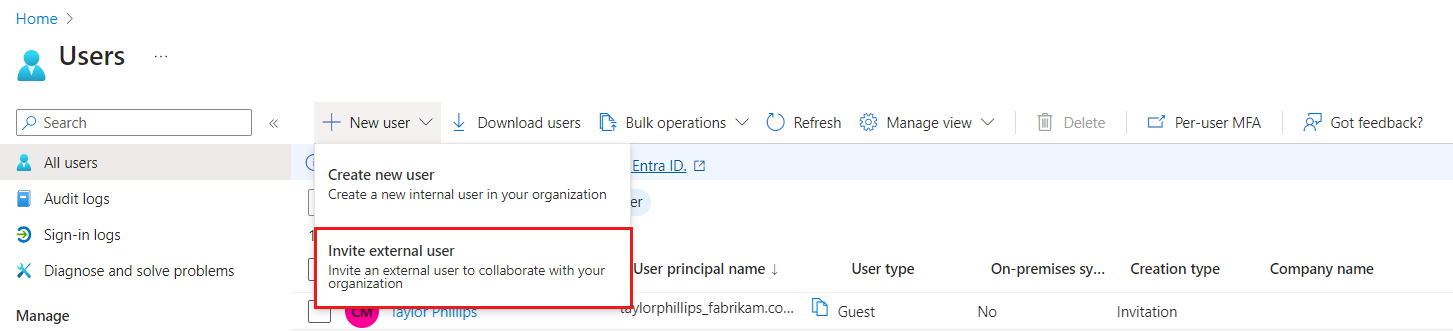

选择 “新建用户 ”,然后选择 “邀请外部用户”。

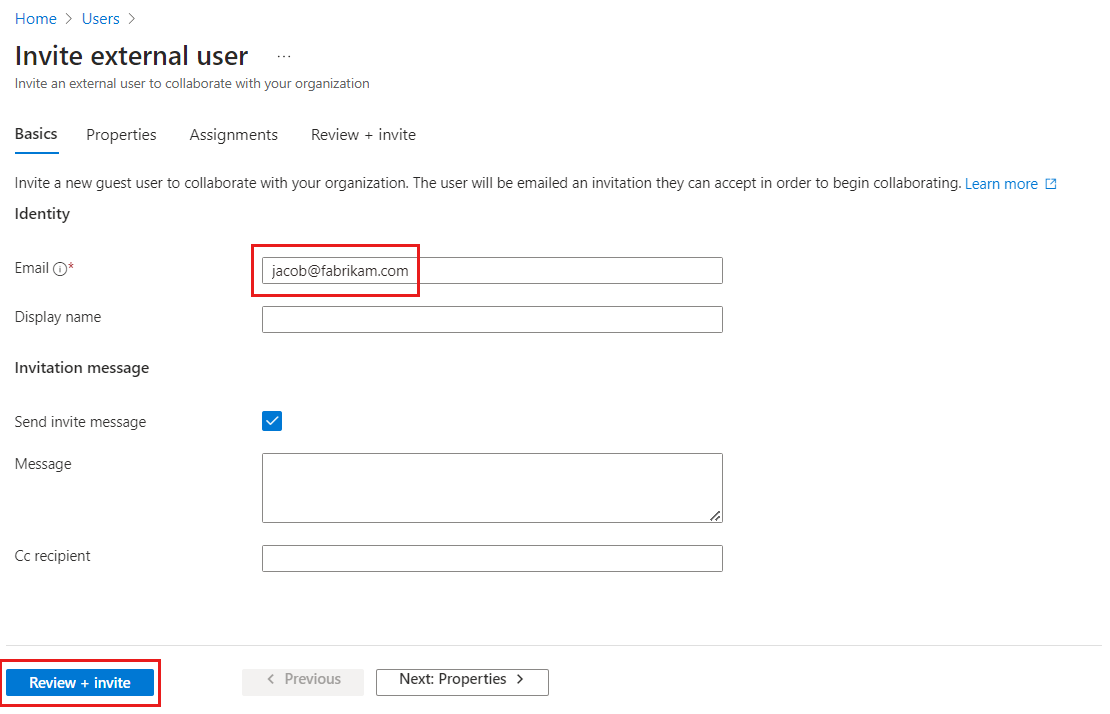

在基本信息选项卡的标识下,输入外部用户的电子邮件地址。 可以选择性地包含显示名称和欢迎消息。

可以选择在 “属性 和 分配 ”选项卡下向用户添加更多详细信息。

选择“查看 + 邀请”,以自动向来宾用户发送邀请。 随即显示“已成功邀请用户”消息。

发送邀请后,用户帐户将作为来宾添加到目录中。

在 MFA 设置之前测试登录体验

- 使用测试用户名和密码登录到 Microsoft Entra 管理中心。

- 仅使用登录凭据访问Microsoft Entra 管理中心。 不必进行任何其他身份验证。

- 注销 Microsoft Entra 管理中心。

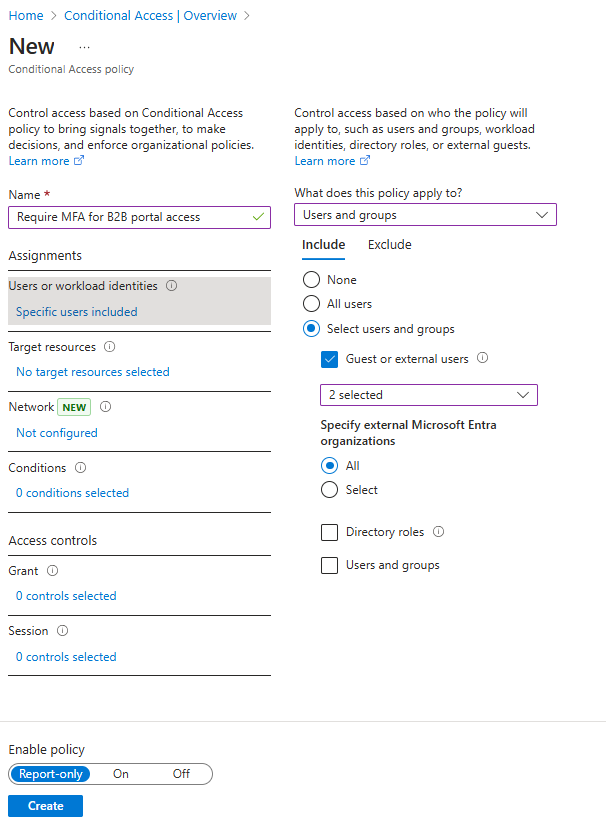

创建需要 MFA 的条件访问策略

在Azure门户中,选择Microsoft Entra ID。

在左侧菜单中的“管理”下,选择“安全” 。

在“保护”下,选择“条件访问” 。

选择“+ 新建策略”。

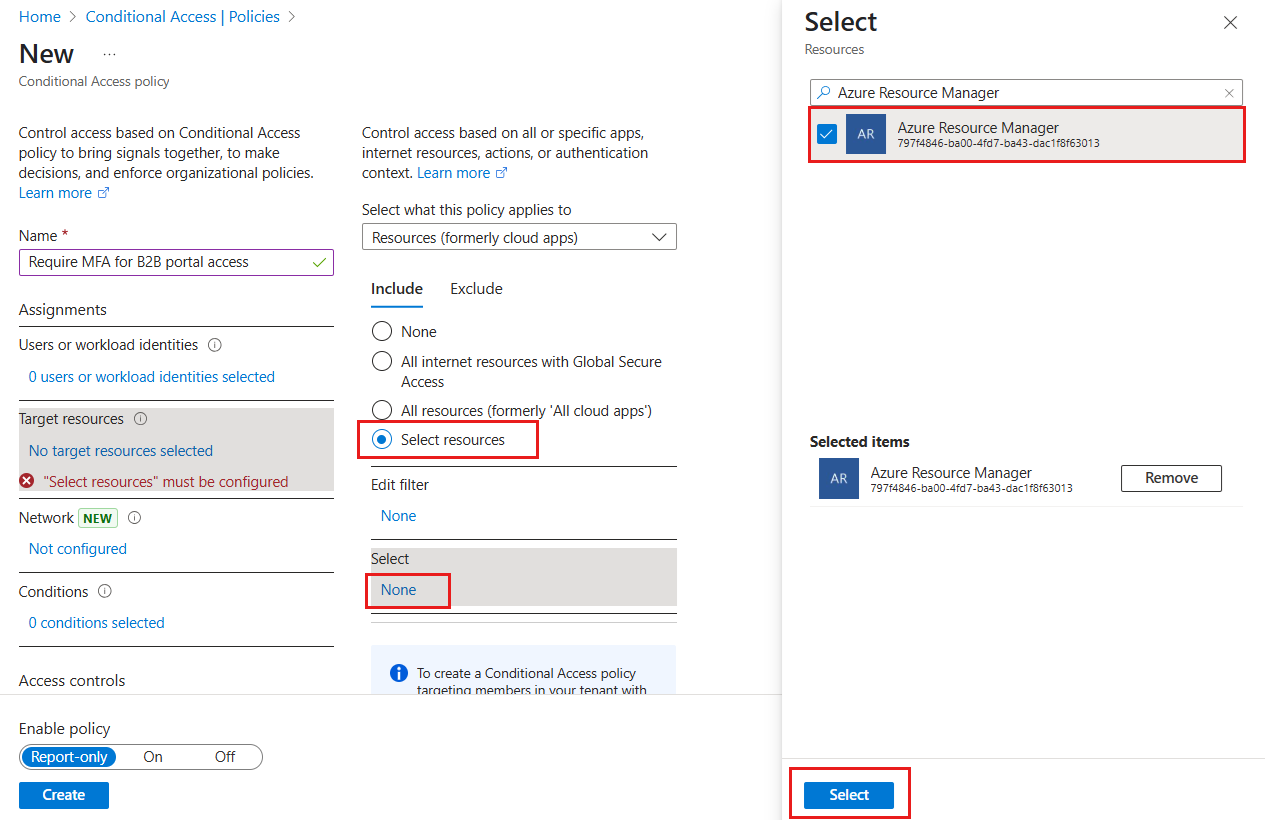

为策略命名,例如 要求使用 MFA 以便于访问 B2B 门户。 为命名策略创建有意义的标准。

在“分配”下,选择“用户或工作负载标识” 。

- 在包括下,选择选择用户和组,然后选择来宾或外部用户。 可以将策略分配给不同的外部用户类型、内置的目录角色或用户和组。

在 目标资源>资源(原云应用)>包括>选择资源,选择Azure 资源管理器,然后选择资源。

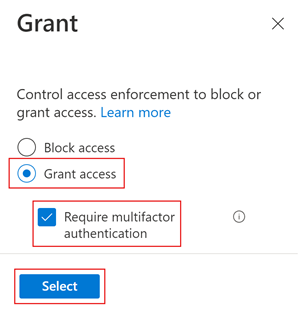

在访问控制>授予下,选择授予访问权限、需要多重身份验证,然后选择选择。

在“启用策略”下,选择“开”。

选择创建。

使用 What If 选项来模拟登录情形

条件访问 What If 策略工具可帮助你了解环境中条件访问策略的影响。 可以使用此工具模拟用户的登录,而不是使用多个登录手动测试策略。 模拟预测此登录将如何影响策略并生成报告。 有关详细信息,请参阅 “使用 What If”工具了解条件访问策略。

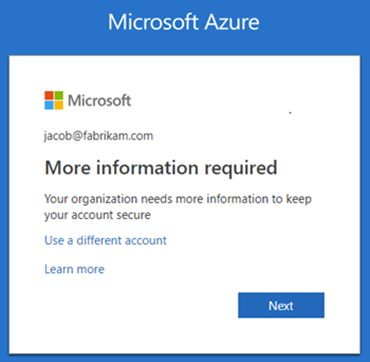

测试条件访问策略

使用测试用户名和密码登录到 Microsoft Entra 管理中心。

应会看到有关更多身份验证方法的请求。 此策略可能一段时间后才会生效。

注意

还可以配置 跨租户访问设置以信任来自Microsoft Entra主租户的 MFA。 这样,外部Microsoft Entra用户就可以使用在其自己的租户中注册的 MFA,而不是在资源租户中注册。

退出。

清理资源

不再需要测试用户和测试条件访问策略时,请将其删除。

浏览到 Microsoft Entra ID>用户。

选择测试用户,然后选择“删除用户”。

浏览到 Microsoft Entra ID>安全性>条件访问>策略。

在 “策略名称 ”列表中,选择测试策略的上下文菜单(...),然后选择“ 删除”,然后通过选择“ 是”进行确认。

后续步骤

在本教程中,你创建了一个条件访问策略,它要求来宾用户在登录你的某个云应用时使用 MFA。 若要详细了解如何添加来宾用户以进行协作,请转到 Microsoft Entra 管理中心添加 B2B 协作用户。