Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

概述

令牌保护是一种条件访问会话控制,旨在通过确保只有设备绑定的登录会话令牌(如Primary Refresh Tokens)被接受,来减少令牌重播攻击。当应用程序请求访问受保护资源时,只有符合条件的设备绑定令牌会被Microsoft Entra ID接受。

当用户向Microsoft Entra注册受支持的设备时,将颁发 PRT 并将其加密绑定到该设备。 此绑定可确保即使威胁参与者窃取令牌,也不能从其他设备使用它。 强制实施令牌保护后,Microsoft Entra验证受支持的应用程序是否仅使用这些绑定登录会话令牌。

注意事项

使用令牌保护作为针对令牌盗窃的更广泛的深层防御策略的一部分。

平台可用性

| 平台 | 地位 |

|---|---|

| Windows | 正式发布 |

| iOS/iPadOS | 预览 |

| macOS | 预览 |

注意事项

令牌保护目前仅支持本机应用程序。 不支持基于浏览器的应用程序。

支持的资源

可以在以下云资源上强制实施令牌保护策略:

- Exchange 在线版

- SharePoint Online

- Microsoft Teams

在 Windows 上,还支持强制执行:

- Azure 虚拟桌面

- Windows 365

支持的设备

Windows:

- 已加入 Microsoft Entra、混合加入 Microsoft Entra 或注册 Microsoft Entra 的 Windows 10 或更新的设备。 有关不受支持的设备类型,请参阅相应部署指南中的已知限制部分。

- 加入 Microsoft Entra 混合环境的 Windows Server 2019 或更高版本。

- 有关如何注册设备的详细步骤,请参阅 在工作或学校网络上注册个人设备。

Apple (预览版):

- macOS 14.0 或更高版本。 需要 Microsoft Enterprise 单一登录 (SSO) 插件。 或者,也可以使用 Platform SSO。 仅支持 MDM 管理的设备。

- iOS/iPadOS 16.0 或更高版本。 需要 Microsoft Enterprise SSO 插件。 仅支持 MDM 管理的设备。

- 有关如何设置的详细步骤,请参阅 Enabling Microsoft Enterprise SSO 插件并配置 platform SSO for macOS。

部署

若要最大程度地减少因应用或设备不兼容而导致用户中断的可能性,请遵循以下建议:

- 从一组试点用户开始,并随着时间推移而扩展。

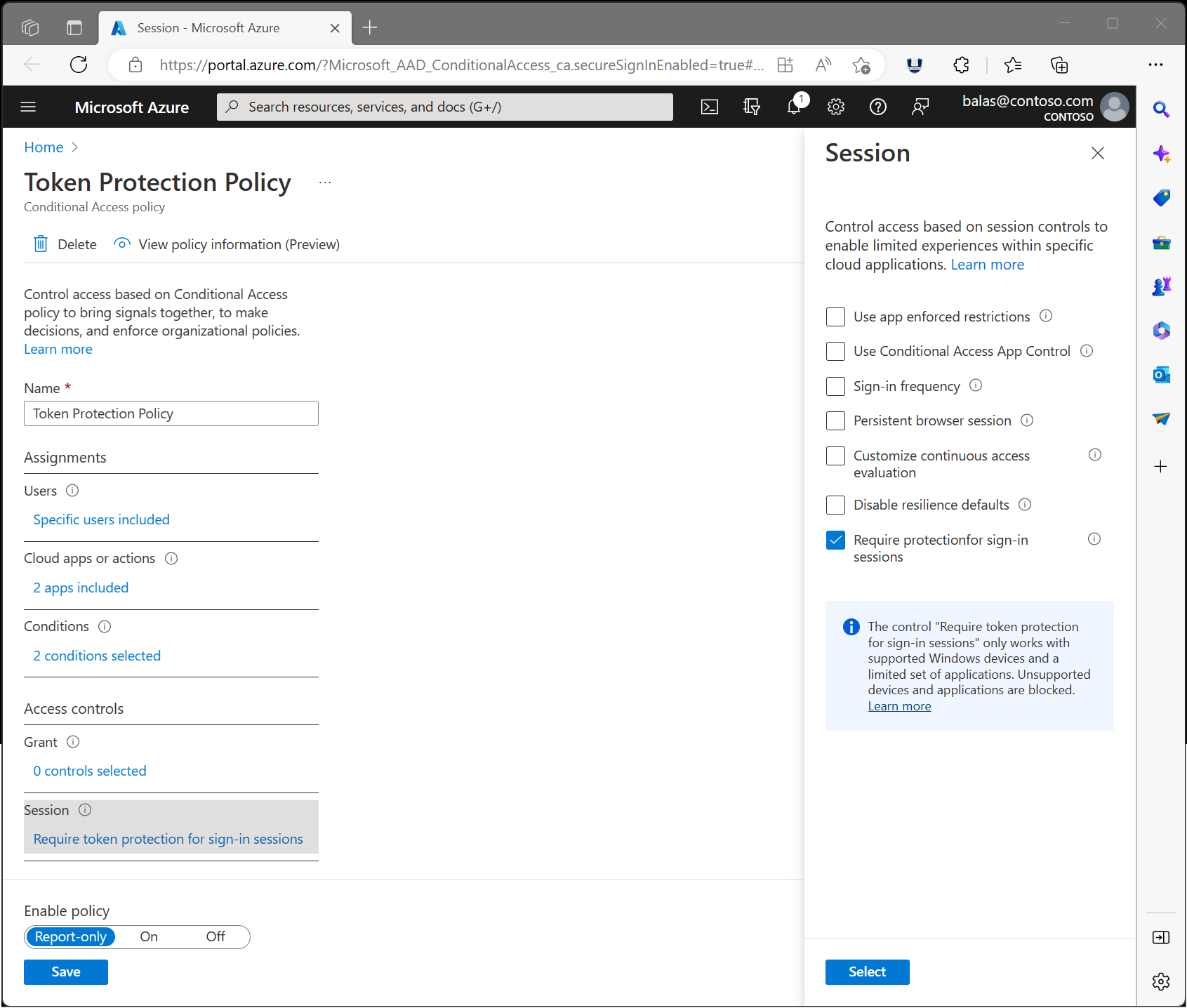

- 在强制实施令牌保护之前,在 仅报告模式下 创建条件访问策略。

- 捕获交互式和非交互式登录日志。

- 分析这些日志的时间足够长,足以涵盖正常的应用程序使用。

- 将已知可靠用户添加到强制策略。

此过程有助于评估用户的客户端和应用兼容性,以便强制实施令牌保护。

部署指南

选择适合目标平台的指南:

- Windows:Token Protection 部署指南 - Windows

- iOS、iPadOS 和 macOS: 令牌保护部署指南 - Apple