Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

为了处理数据,Azure 托管 Grafana 需要有权访问数据源。 本指南介绍如何在 Azure 托管 Grafana 实例中设置身份验证,以便 Grafana 可以使用托管标识或服务主体访问数据源。 本指南还介绍了在目标订阅上添加监视读取者角色分配的操作,以提供对订阅中所有资源的监视数据的只读访问权限。

先决条件

- 具有活动订阅的 Azure 帐户。 创建帐户。

- Azure 托管 Grafana 工作区。 创建 Azure 托管 Grafana 实例。

- Azure 托管 Grafana 资源的所有者或用户访问管理员权限

使用系统分配的托管标识

系统分配的托管标识是 Azure 托管 Grafana 中提供的默认身份验证方法。 托管标识通过 Microsoft Entra ID 进行身份验证,因此无需在代码中存储任何凭据。 尽管可以选择退出,但只要你拥有订阅的“所有者”或“用户访问管理员”角色,它就会在你创建新工作区时默认启用。 如果工作区中禁用了系统分配的托管标识,并且你具有必要的权限,则可以稍后启用它。

启用系统分配的托管标识:

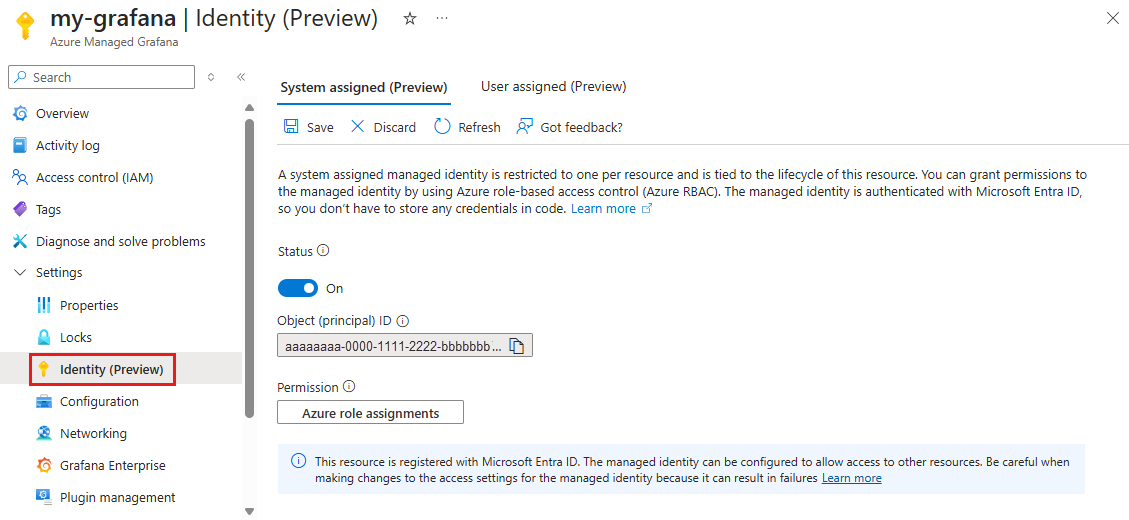

选择 “设置>标识”。

在“系统分配”选项卡中,将系统分配到“打开”状态。

注意

无法将多个托管标识分配到单个 Azure 托管 Grafana 资源。 如果用户分配的托管标识已分配给 Azure Managed Grafana 资源,必须先从 “用户分配 ”选项卡中删除分配,然后才能启用系统分配的托管标识。

注意

禁用系统分配的托管标识是不可逆的。 每次启用系统分配的托管标识时,Azure 都会创建一个新的标识。

在权限下,选择“Azure 角色分配”,并将“监视读取者”角色分配给目标订阅上的此托管标识。

完成后,选择“保存”

使用用户分配的托管标识

用户分配的托管标识让 Azure 资源可以向云服务进行身份验证,而无需在代码中存储凭据。 这种类型的托管标识创建为独立的 Azure 资源,并具有其自己的生命周期。 单个用户分配的托管标识可以跨多个资源共享。

若要将用户分配的托管标识分配给工作区,你必须对资源拥有所有者或用户访问管理员权限。

若要分配用户分配的托管标识:

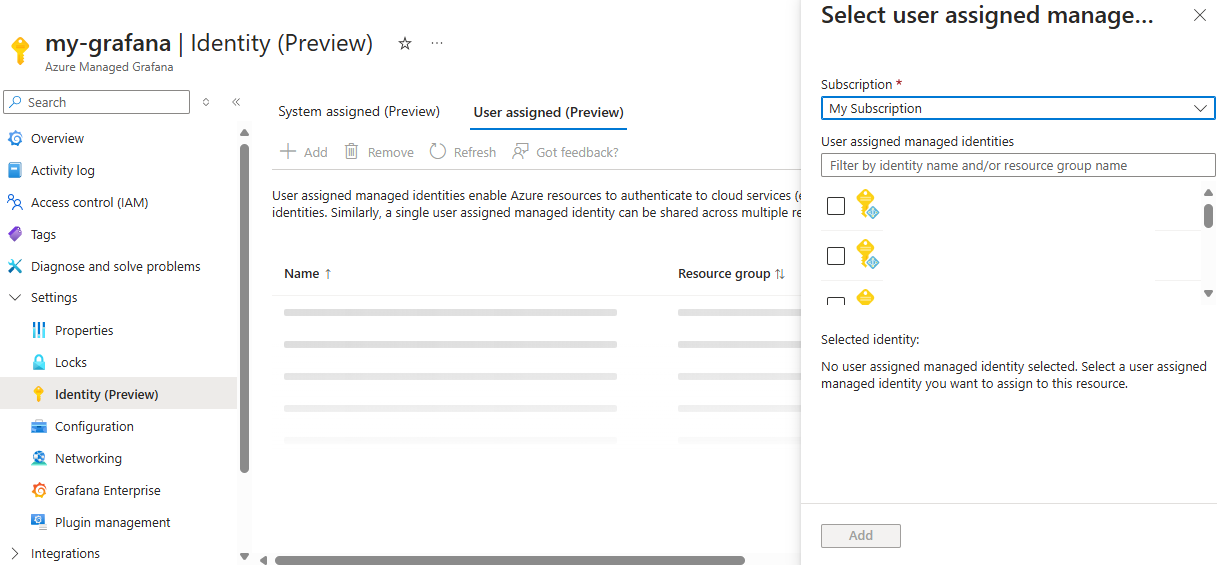

选择 “设置>标识”。

在“ 用户分配 ”选项卡中,选择“ 添加”。

注意

无法将多个托管标识分配到单个 Azure 托管 Grafana 资源。 每个资源只能使用一个托管标识。 如果启用了系统分配的标识,必须先从 系统分配 的选项卡中禁用它,然后才能启用用户分配的标识。

在侧面板中,选择订阅和标识,然后选择“添加”。

成功添加标识后,选择其名称,并选择Azure 角色分配,以在目标订阅上为其分配「监视读取者」角色。

完成后,选择“保存”

注意

每个 Azure 托管 Grafana 实例只能分配一个用户分配的托管标识。

使用服务主体

Azure 托管 Grafana 还可以使用客户端 ID 和机密,通过服务主体访问数据以进行身份验证。

通过在 Azure 门户中打开订阅并转到“访问控制(IAM)”“添加”“添加角色分配”,为此服务主体分配目标订阅的“监视读取者”角色。>>