Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

重要

注意:根据世纪互联发布的公告,2026 年 8 月 18 日,Microsoft Sentinel 的所有功能将在中国区域的 Azure 中正式停用。

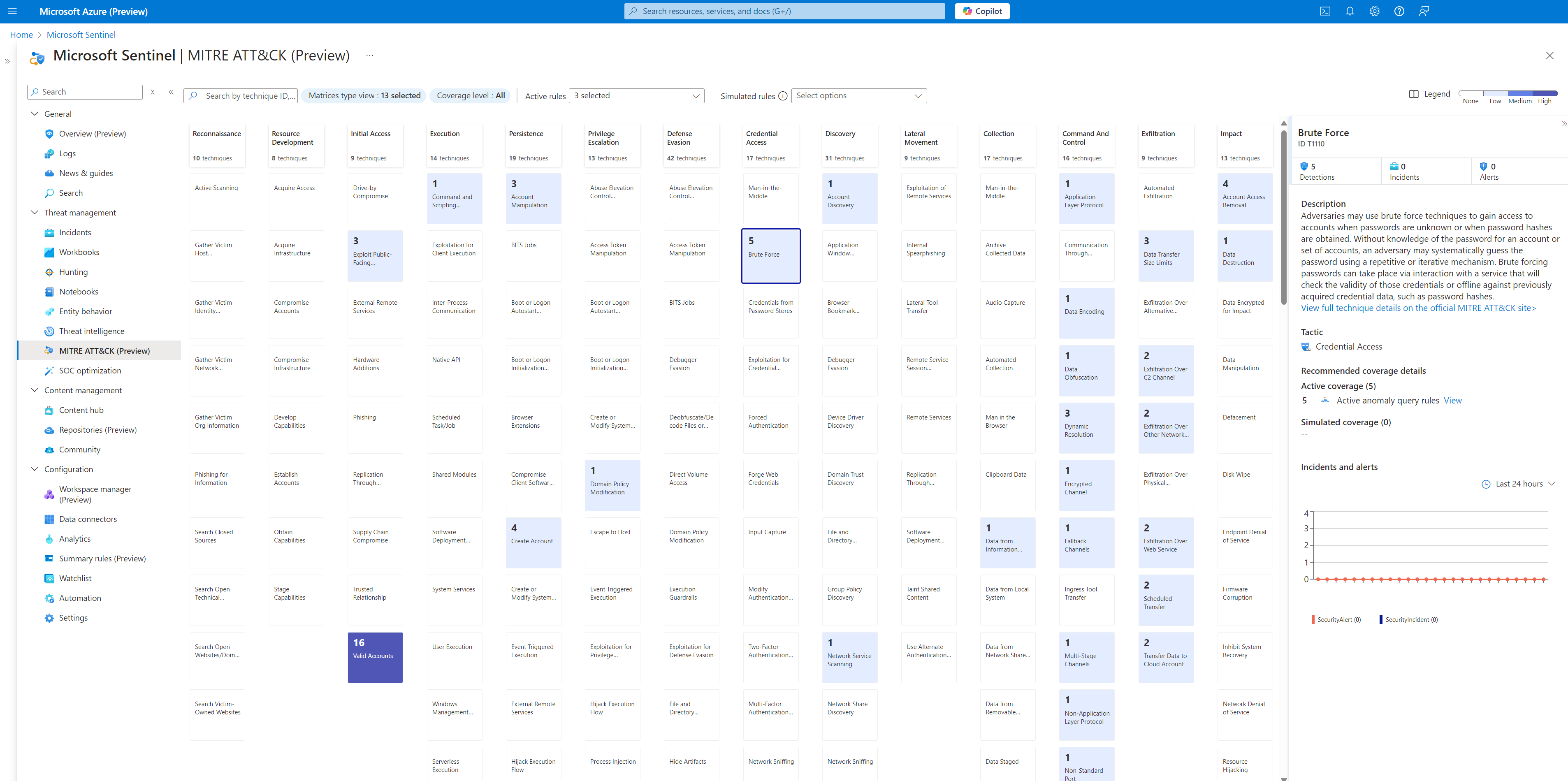

MITRE ATT&CK 是攻击者常用的策略和技术的可公开访问的知识库。 它是基于实际观察结果创建和维护的。 许多组织使用 MITRE ATT&CK 知识库开发特定的威胁模型和方法来验证其环境中的安全状态。

Microsoft Sentinel 分析引入的数据,不仅是为了检测威胁并帮助调查,而且还可以可视化组织安全状态的性质和覆盖范围。

本文介绍如何使用 Microsoft Sentinel 中的 MITRE 页查看工作区中已处于活动状态的分析规则 (检测) 以及可供配置的检测。 使用此页可以根据 MITRE ATT&CK 框架中的策略和技术了解组织的安全覆盖范围。

重要

Microsoft Sentinel 中的 MITRE 页面当前处于预览状态。 Azure 预览版补充条款包含适用于 beta 版本、预览版或其他尚未正式发布的 Azure 功能的法律条款。

先决条件

在 Microsoft Sentinel 中查看组织的 MITRE 覆盖范围之前,请确保满足以下先决条件:

- 处于活动状态的 Microsoft Sentinel 实例。

- 查看 Microsoft Sentinel 中内容的必要权限。 有关详细信息,请参阅 Microsoft Sentinel 中的角色和权限。

- 配置用于将相关安全数据引入 Microsoft Sentinel 的数据连接器。 如需详细信息,请参阅 Microsoft Sentinel 数据连接器。

- 在 Microsoft Sentinel 中设置的活动计划查询规则和准实时 (NRT) 规则。 有关详细信息,请参阅 Microsoft Sentinel 中的威胁检测。

- 熟悉 MITRE ATT&CK 框架及其策略和技术。

MITRE ATT&CK 框架版本

Microsoft Sentinel 当前与 MITRE ATT&CK 框架版本 18 保持一致。

查看当前 MITRE 覆盖范围

默认情况下,当前启用的定时查询和准实时 (NRT) 规则都会在覆盖矩阵中标示出来。 在 Azure 门户中的“威胁管理”下,选择“MITRE ATT&CK (预览版)”。

请使用以下任一方法:

使用图例了解当前在您的工作区中针对特定技术处于活动状态的检测数量。

使用搜索栏,使用技术名称或 ID 在矩阵中搜索特定技术,以查看组织在所选技术方面的安全状态。

在矩阵中选择特定技术项,可在详细信息窗格中查看更多详细信息。 可在此处使用链接跳转到以下任何位置:

在“描述”区域,选择“查看完整技术详细信息”,了解有关 MITRE ATT&CK 框架知识库中所选技术的详细信息。

在窗格中向下滚动并选择任意活动项目的链接以跳转到 Microsoft Sentinel 中的相关区域。

使用可用检测模拟可能的覆盖范围

在 MITRE 覆盖率矩阵中,模拟覆盖率是指在Microsoft Sentinel工作区中可用但当前未配置的检测。 如果配置了所有可用的检测,请查看模拟覆盖范围以了解组织可能的安全状态。

在“Microsoft Sentinel威胁管理”下,选择“MITRE ATT&CK (预览版) ”,然后选择“模拟规则”菜单中的项来模拟组织可能的安全状态。

像平常一样使用覆盖矩阵元素,以查看特定技术的模拟覆盖情况。

在分析规则和事件中使用 MITRE ATT&CK 框架

应用了在Microsoft Sentinel工作区中定期运行的 MITRE 技术的计划规则可改善 MITRE 覆盖率矩阵中的组织安全状态。

分析规则:

- 配置分析规则时,选择特定的 MITRE 技术以应用于规则。

- 搜索分析规则时,按技术对显示的规则进行筛选以更快地查找规则。

有关详细信息,请参阅直接检测威胁和创建自定义分析规则以检测威胁。

事件:

当为由配置了 MITRE 技术的规则生成的警报创建事件时,这些技术也会被添加到事件中。

有关详细信息,请参阅使用 Microsoft Sentinel 调查事件。

威胁狩猎:

- 创建新的搜寻查询时,请选择要应用于查询的特定策略和方法。

- 搜索活动搜寻查询时,可通过从网格上方的列表中选择一项,按策略筛选显示的查询。 选择一个查询,在侧边的详细信息窗格中查看策略和技术详细信息。

- 创建书签时,可以使用从搜寻查询继承的技术映射,也可以创建自己的映射。

有关详细信息,请参阅使用 Microsoft Sentinel 搜寻威胁和使用 Microsoft Sentinel 搜寻期间保持数据跟踪。

相关内容

有关详细信息,请参阅: