Demander à Learn

Demander à Learn

Mode lecture

Table des matières

Lire en anglais

警报架构

Dans cet article

重要

注意:根据世纪互联发布的公告 ,2026 年 8 月 18 日,中国地区的 Azure 中将正式停用所有 Microsoft Defender for Cloud 功能。

Defender for Cloud 提供警报,可帮助识别、了解和响应安全威胁。 当 Defender for Cloud 检测到环境中的可疑活动或与安全相关的问题时,将生成警报。 可以在 Defender for Cloud 门户中查看这些警报,也可以将其导出到外部工具,以便进一步分析和响应。

可以在 Microsoft Defender for Cloud 的页面(概述仪表板 、警报 、资源运行状况页 或工作负荷保护仪表板 )中查看这些安全警报,还可以通过外部工具进行查看,例如:

如果通过任何编程方法来使用警报,将需要正确的架构来查找与你相关的字段。 此外,如果要导出到事件中心或尝试使用泛型 HTTP 连接器来触发工作流自动化,应使用架构来正确分析 JSON 对象。

重要

由于架构对于每种场景都略有不同,因此请确保选择相关选项卡。

架构

Sentinel 连接器从 Microsoft Defender for Cloud 获取警报,并将其发送到 Microsoft Sentinel 的 Log Analytics 工作区。

若要创建使用 Defender for Cloud 警报的 Microsoft Sentinel 案例或事件,需要如下所示警报的架构。

有关详细信息,请参阅 Microsoft Sentinel 文档 。

架构的数据模型

字段

说明

AlertName

警报显示名称

AlertType

唯一警报标识符

ConfidenceLevel

(可选)此警报的置信度级别(高/低)

ConfidenceScore

(可选)安全警报的置信度数字指示器

说明

警报的说明文本

DisplayName

警报的显示名称

EndTime

警报的影响结束时间(引发警报的最后一个事件的时间)

实体

与警报相关的实体的列表。 此列表可以包含不同类型的实体

ExtendedLinks

(可选)与警报相关的所有链接包。 此包可以保存各种类型的链接

ExtendedProperties

与警报相关的附加字段包

IsIncident

确定警报是事件还是常规警报。 事件是将多个警报聚合为一个安全事件的安全警报

ProcessingEndTime

创建警报的 UTC 时间戳

ProductComponentName

(可选)生成警报的产品内组件的名称。

ProductName

常量(“Azure 安全中心”)

ProviderName

unused

RemediationSteps

要执行以修正安全威胁的手动操作项

ResourceId

受影响资源的完整标识符

严重性

警报严重性(高/中/低/信息性)

SourceComputerId

受影响服务器的唯一 GUID(如果警报是在服务器上生成的)

SourceSystem

unused

StartTime

警报的影响开始时间(引发警报的第一个事件的时间)

SystemAlertId

此安全警报实例的唯一标识符

TenantId

扫描的资源所在的订阅的父 Azure Active directory 租户的标识符

TimeGenerated

进行评估的 UTC 时间戳(安全中心的扫描时间)(等同于 DiscoveredTimeUTC)

类型

常量(“SecurityAlert”)

VendorName

提供警报的供应商的名称(例如“Microsoft”)

VendorOriginalId

unused

WorkspaceResourceGroup

如果在向工作区报告的 VM、服务器、虚拟机规模集或应用服务实例上生成警报,则该警报包含该工作区资源组名称

WorkspaceSubscriptionId

如果在向工作区报告的 VM、服务器、虚拟机规模集或应用服务实例上生成警报,则该警报包含该工作区 subscriptionId

Microsoft Defender for Cloud 会审核在 Azure 活动日志中作为事件生成的安全警报。

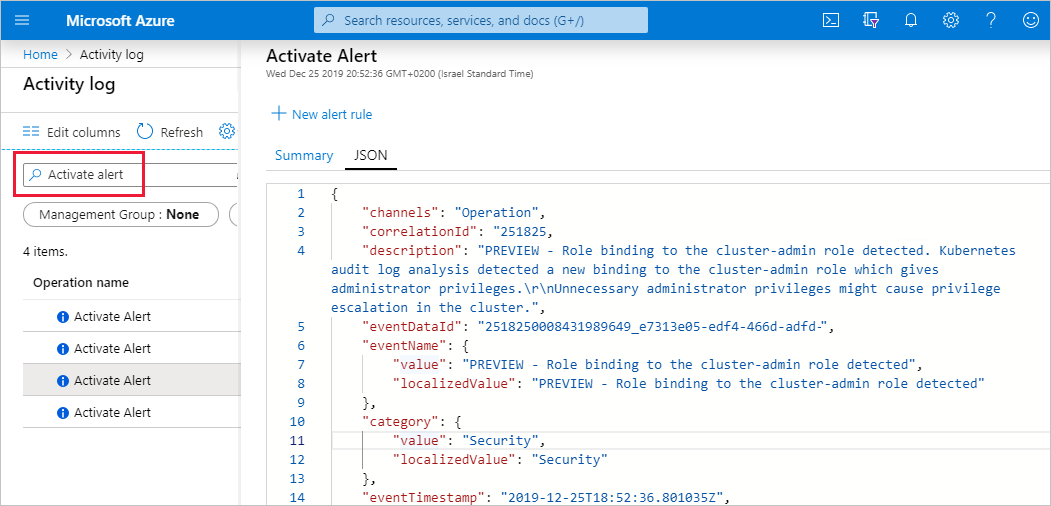

可以通过按如下所示方式搜索“激活警报”事件来查看活动日志中的安全警报事件:

发送到 Azure 活动日志的警报的示例 JSON

{

"channels": "Operation",

"correlationId": "2518250008431989649_e7313e05-edf4-466d-adfd-35974921aeff",

"description": "PREVIEW - Role binding to the cluster-admin role detected. Kubernetes audit log analysis detected a new binding to the cluster-admin role which gives administrator privileges.\r\nUnnecessary administrator privileges might cause privilege escalation in the cluster.",

"eventDataId": "2518250008431989649_e7313e05-edf4-466d-adfd-35974921aeff",

"eventName": {

"value": "PREVIEW - Role binding to the cluster-admin role detected",

"localizedValue": "PREVIEW - Role binding to the cluster-admin role detected"

},

"category": {

"value": "Security",

"localizedValue": "Security"

},

"eventTimestamp": "2019-12-25T18:52:36.801035Z",

"id": "/subscriptions/SUBSCRIPTION_ID/resourceGroups/RESOURCE_GROUP_NAME/providers/Microsoft.Security/locations/chinaeast/alerts/2518250008431989649_e7313e05-edf4-466d-adfd-35974921aeff/events/2518250008431989649_e7313e05-edf4-466d-adfd-35974921aeff/ticks/637128967568010350",

"level": "Informational",

"operationId": "2518250008431989649_e7313e05-edf4-466d-adfd-35974921aeff",

"operationName": {

"value": "Microsoft.Security/locations/alerts/activate/action",

"localizedValue": "Activate Alert"

},

"resourceGroupName": "RESOURCE_GROUP_NAME",

"resourceProviderName": {

"value": "Microsoft.Security",

"localizedValue": "Microsoft.Security"

},

"resourceType": {

"value": "Microsoft.Security/locations/alerts",

"localizedValue": "Microsoft.Security/locations/alerts"

},

"resourceId": "/subscriptions/SUBSCRIPTION_ID/resourceGroups/RESOURCE_GROUP_NAME/providers/Microsoft.Security/locations/chinaeast/alerts/2518250008431989649_e7313e05-edf4-466d-adfd-35974921aeff",

"status": {

"value": "Active",

"localizedValue": "Active"

},

"subStatus": {

"value": "",

"localizedValue": ""

},

"submissionTimestamp": "2019-12-25T19:14:03.5507487Z",

"subscriptionId": "SUBSCRIPTION_ID",

"properties": {

"clusterRoleBindingName": "cluster-admin-binding",

"subjectName": "for-binding-test",

"subjectKind": "ServiceAccount",

"username": "masterclient",

"actionTaken": "Detected",

"resourceType": "Kubernetes Service",

"severity": "Low",

"intent": "[\"Persistence\"]",

"compromisedEntity": "ASC-IGNITE-DEMO",

"remediationSteps": "[\"Review the user in the alert details. If cluster-admin is unnecessary for this user, consider granting lower privileges to the user.\"]",

"attackedResourceType": "Kubernetes Service"

},

"relatedEvents": []

}

架构的数据模型

字段

说明

channels

常量“Operation”

correlationId

Microsoft Defender for Cloud 警报 ID

description

警报的描述

eventDataId

请参阅 correlationId

eventName

值和 localizedValue 子字段包含警报显示名称

category

值和 localizedValue 子字段是常量“Security”

eventTimestamp

生成警报时的 UTC 时间戳

id

完全限定的警报 ID

level

常量“Informational”

operationId

请参阅 correlationId

operationName

值字段为常量 - Microsoft.Security/locations/alerts/activate/action,本地化值为 Activate Alert(可能是本地化的分析用户区域设置)

resourceGroupName

包括资源组名称

resourceProviderName

值和 localizedValue 子字段是常量“Microsoft.Security”

resourceType

值和 localizedValue 子字段是常量“Microsoft.Security/locations/alerts”

resourceId

完全限定的 Azure 资源 ID

status

值和 localizedValue 子字段是常量“Active”

subStatus

值和 localizedValue 子字段为空

submissionTimestamp

事件提交到活动日志的 UTC 时间戳

subscriptionId

已盗用的资源的订阅 ID

properties

与警报相关的其他属性的 JSON 包。 属性在警报中各不相同,但是以下字段将出现在所有警报中:意向表 中记录了可能的意向

relatedEvents

常量 - 空数组

有关使用工作流自动化时警报架构的信息,请参阅连接器文档 。

Defender for Cloud 的连续导出功能会将警报数据导出到:

Microsoft Graph 是 Microsoft 365 中数据和智能的网关。 它提供了一个统一的可编程性模型,你可以使用该模型访问 Microsoft 365、Windows 10 和企业移动性 + 安全性中的大量数据。 使用 Microsoft Graph 中丰富的数据为与数百万用户交互的组织和使用者构建应用。

Microsoft Graph 文档 中提供了发送到 MS Graph 的安全警报的架构和 JSON 表示形式。

相关文章

下一步

Ressources supplémentaires

Last updated on

2025-12-16