重要

注意:所有Microsoft Defender for Cloud功能将在

Microsoft Defender for Cloud为Azure SQL数据库提供 SQL 漏洞评估。 SQL 漏洞评估会扫描数据库是否存在软件漏洞,并提供发现列表。 扫描周期有助于保持高级别的安全性,并确保符合组织安全策略。

使用漏洞评估发现来修复软件漏洞并将结果标记为基线。 可以运行按需漏洞评估扫描来刷新和查看最新发现。

SQL 漏洞评估在两种配置中可用: 快速 和 经典。 这两种配置都使用相同的修正工作流和基线管理。 唯一的区别是基线审批时间。

先决条件

SQL 漏洞评估在Azure SQL资源上启用。

查看所需的权限和数据驻留条件:

基线审批时间因配置模型而异。 如果不确定所使用的漏洞评估配置,请使用以下步骤进行检查:

- 登录到 Azure 门户。

- 打开 SQL 数据库资源。

- 在 Security 标题下,选择 Microsoft Defender for Cloud。

- 在 启用状态 中,选择 配置以打开服务器或托管实例的 Microsoft Defender for SQL 设置窗格。

如果漏洞设置显示用于配置存储帐户的选项,则你使用的是经典配置。 否则,使用的是快速配置。

运行按需扫描

运行只读按需漏洞评估扫描以刷新结果,而不是等待下一次计划扫描。

若要运行按需扫描,请执行以下操作:

登录到 Azure 门户。

打开 SQL 数据库资源。

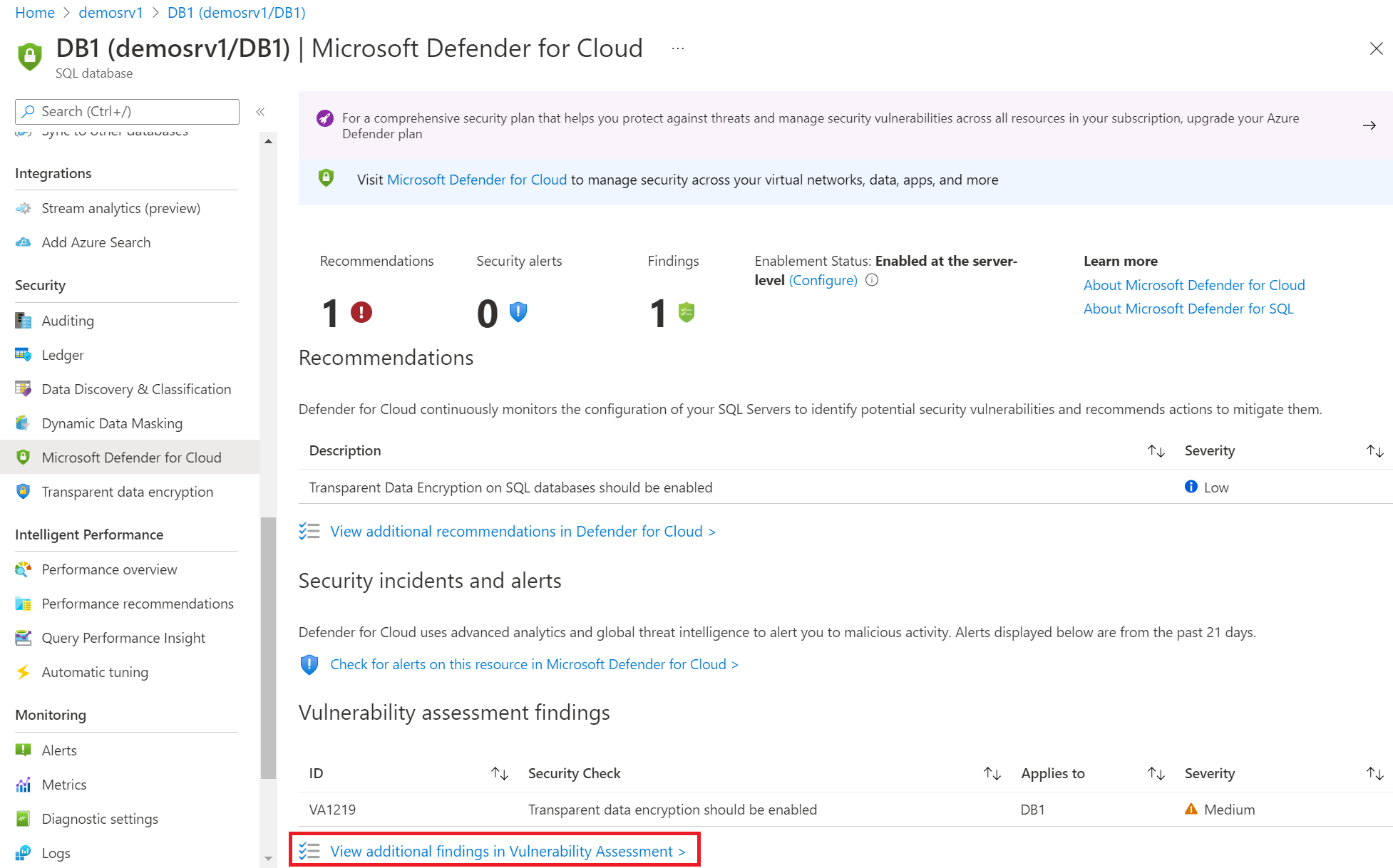

在 Security 标题下,选择 Microsoft Defender for Cloud。

在 漏洞评估中选择“查看其他发现”。

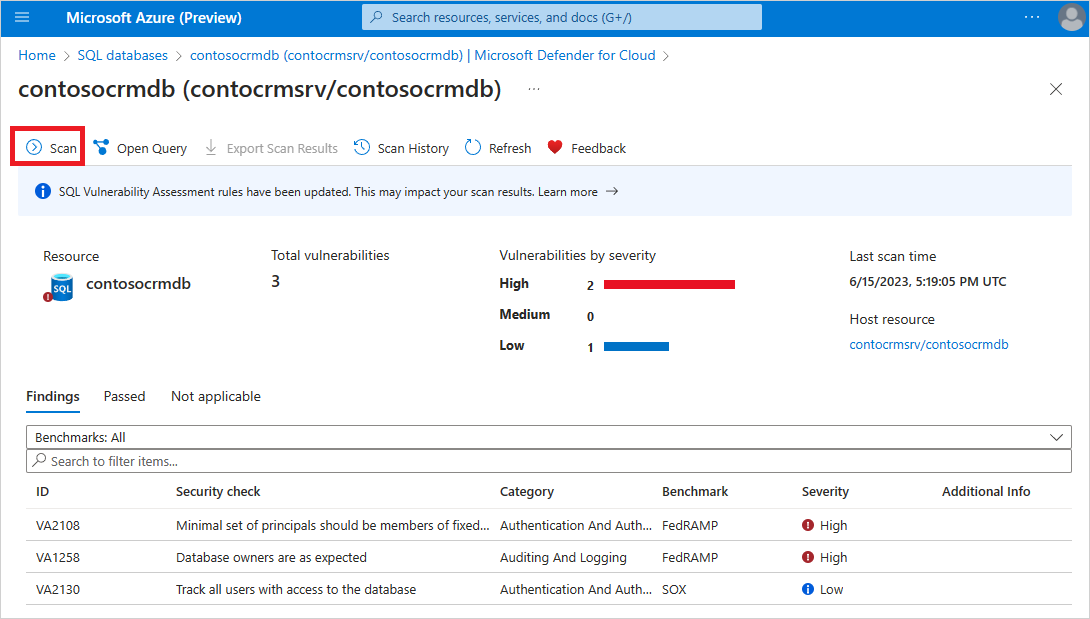

选择“扫描”。

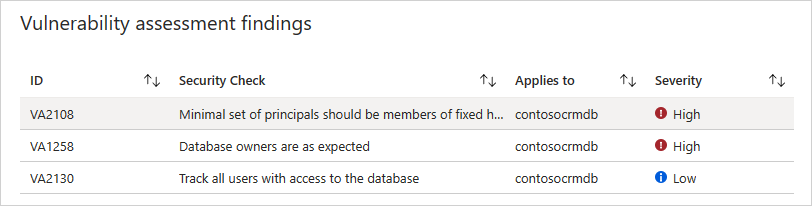

查看和修正漏洞评估结果

扫描完成后, 漏洞评估 页会显示数据库安全性的完整视图。 这包括:

- 安全状态概述

- 发现的问题数

- 风险的严重性摘要

- 调查结果列表

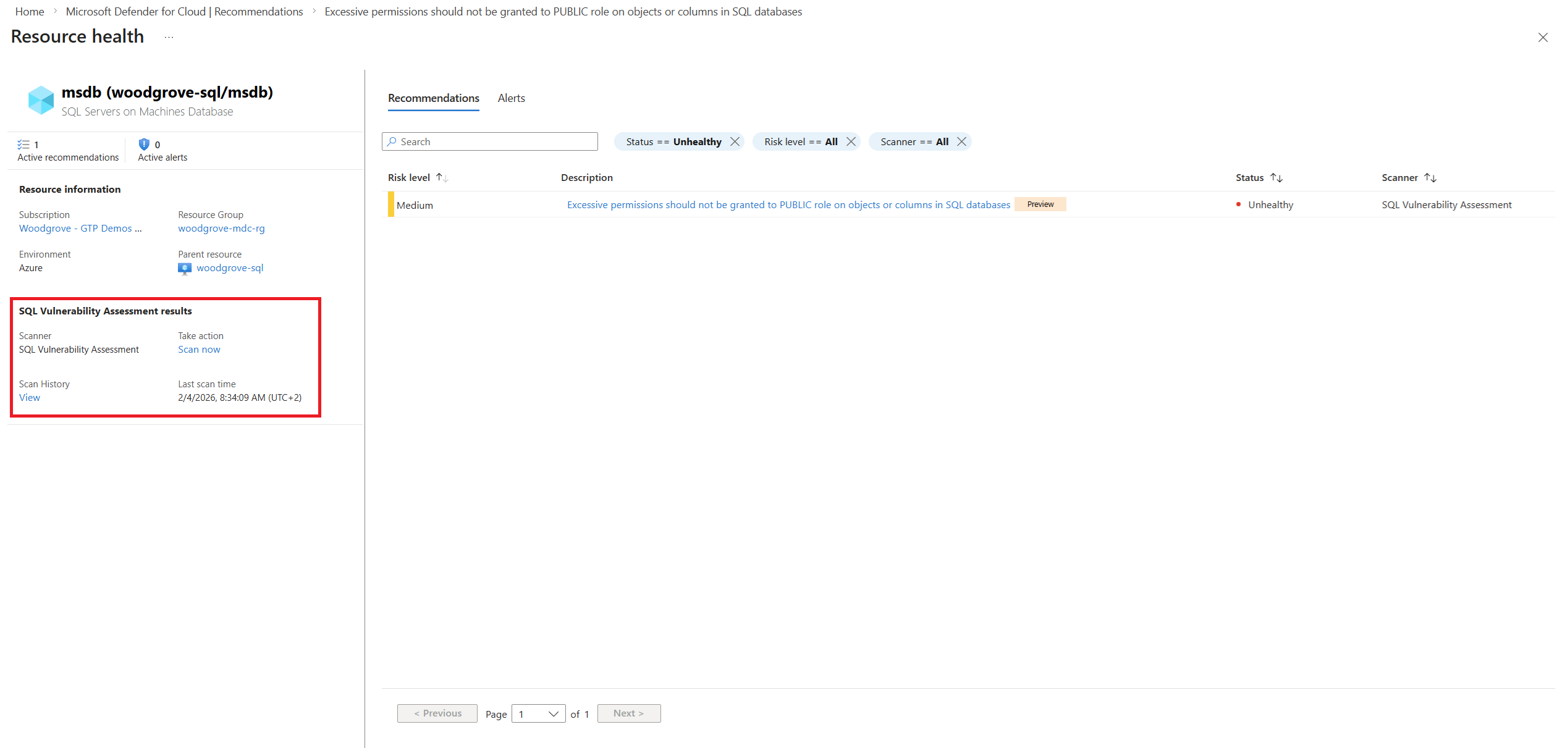

查看和修正漏洞(Azure门户)

注释

此体验目前处于预览阶段。 在预览期间,现有的服务器级(聚合)体验仍然可用。

在此体验中:

- SQL 漏洞评估的发现遵循Microsoft Defender for Cloud中使用的相同建议结构。

- 每个 SQL 漏洞评估规则都对应于自己的建议。

- 建议与受影响的 SQL 数据库资源直接关联。

- 每个规则都可以单独查看、修正或标记为基线。

登录到 Azure 门户。

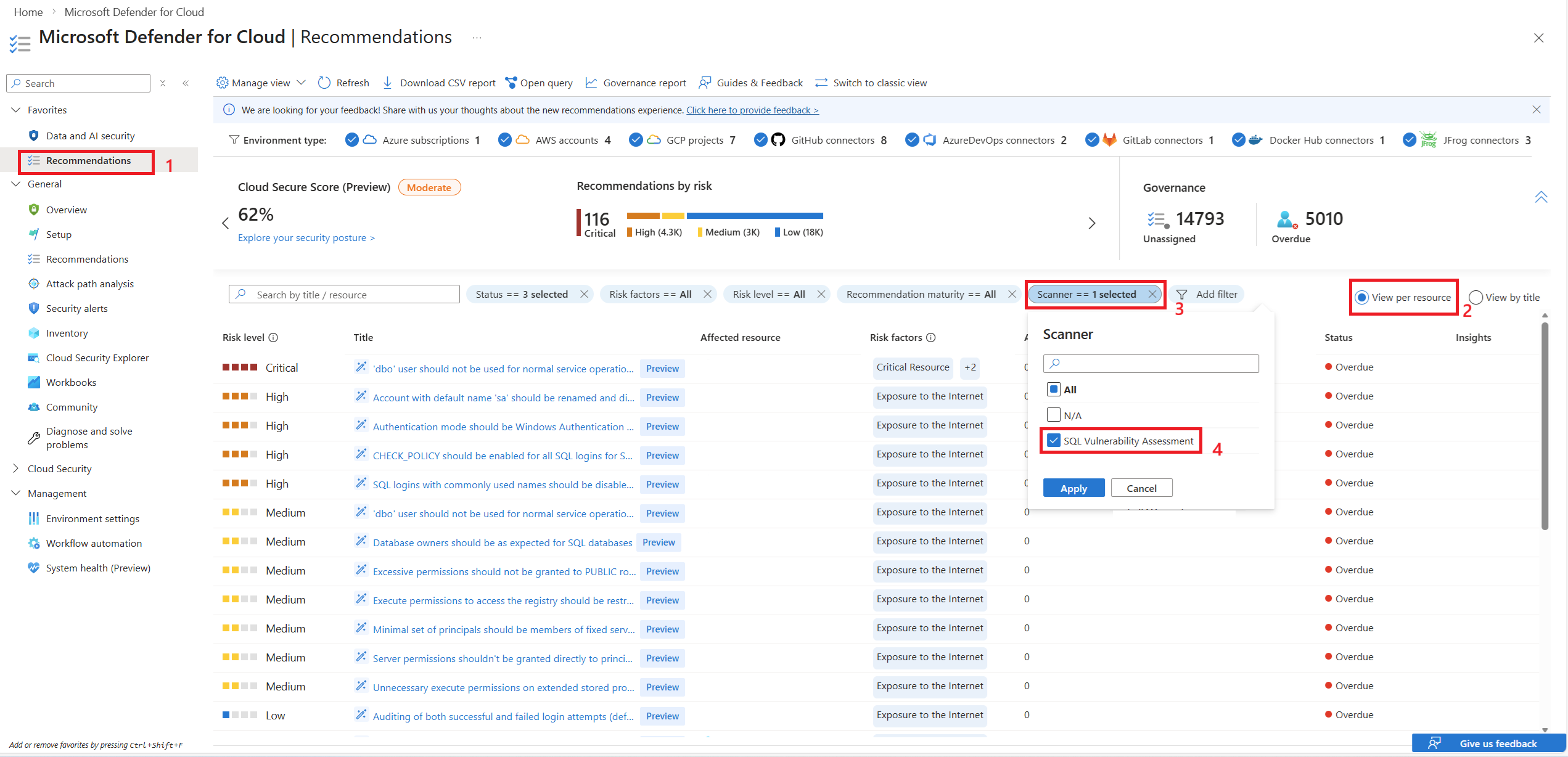

转到 Defender for Cloud>建议。

选择按风险分类的建议视图。

调整视图:

选择 扫描程序 筛选器,然后从选项中选择 SQL 漏洞评估。

查看结果(仅按资源查看 ):

查看结果(仅限按标题查看)

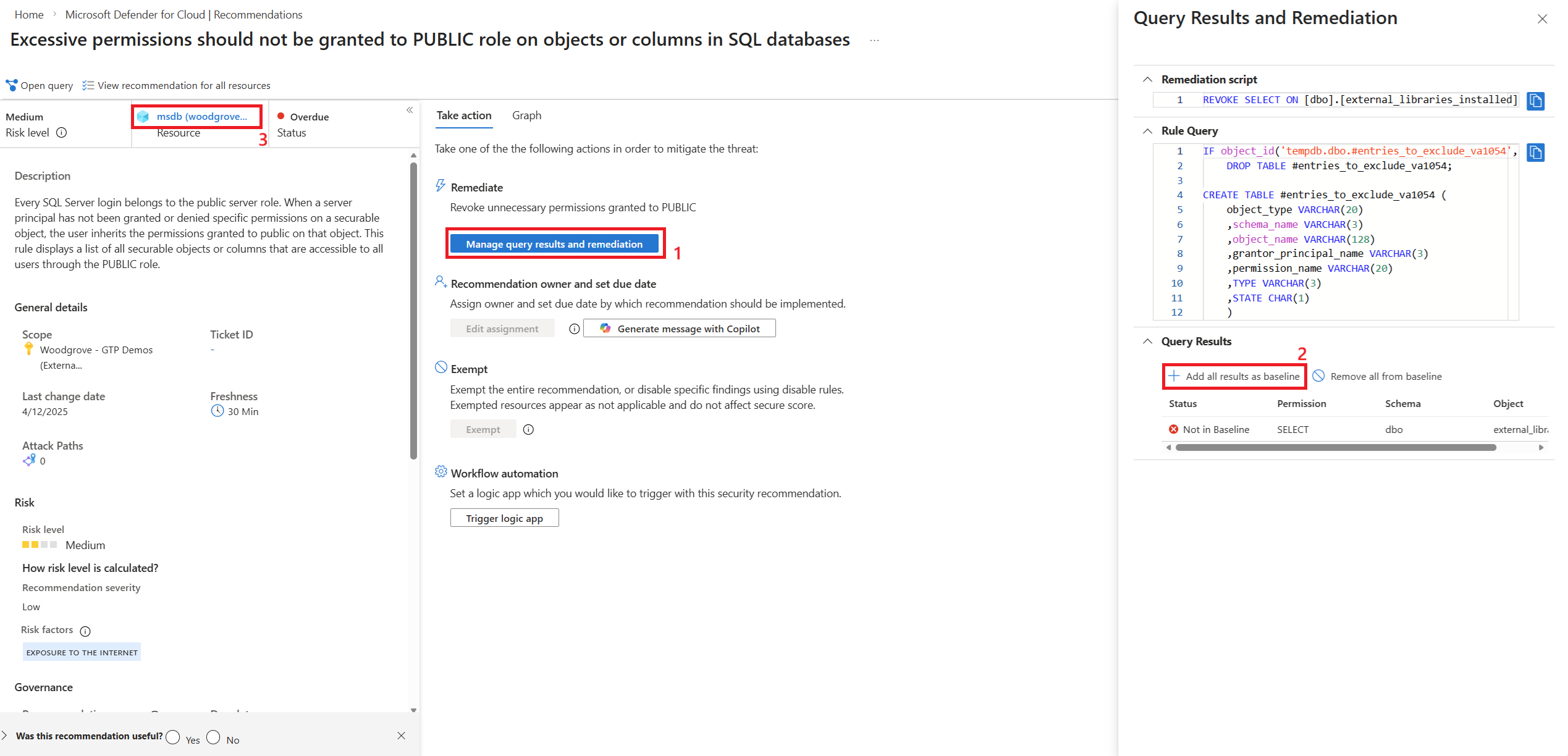

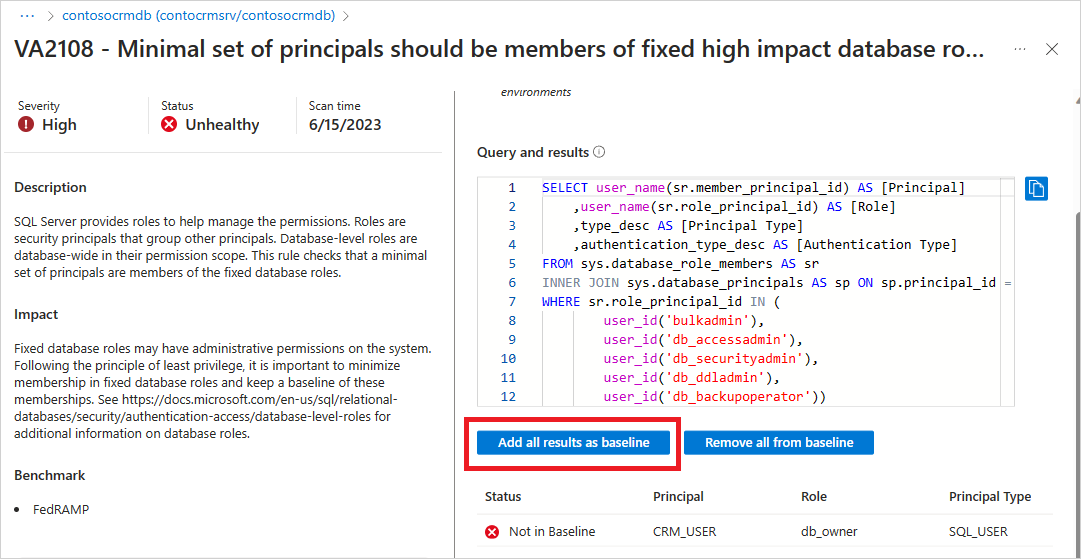

选择一条建议。

为查看范围内所有数据库修复操作类型的汇总视图,请选择查看修复脚本。

查看后,关闭 “修正脚本 ”侧窗格。

向右滚动以到达受影响的资源下的操作列。

选择显示查询和结果以对每个受影响的数据库进行大规模基线设置。

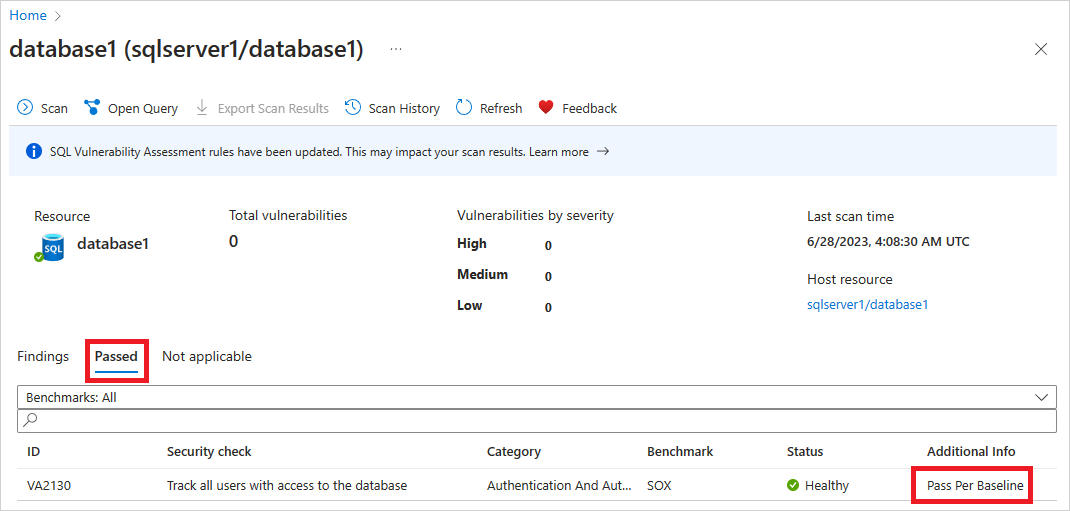

验证修正结果是否显示为正常。 在快速配置中,基线审批立即生效。 在经典配置中,基线审批将在下次扫描时生效。

查看和修正漏洞 (Defender 门户)

注释

此体验目前处于预览阶段。 预览版期间,Azure门户中仍提供现有的服务器级(聚合)体验。

在此体验中:

- SQL 漏洞评估的发现遵循Microsoft Defender for Cloud中使用的相同建议结构。

- 每个 SQL 漏洞评估规则都对应于自己的建议。

- 建议与受影响的 SQL 数据库资源直接关联。

- 脚本生成和基线设置是使用 Azure 门户完成的。

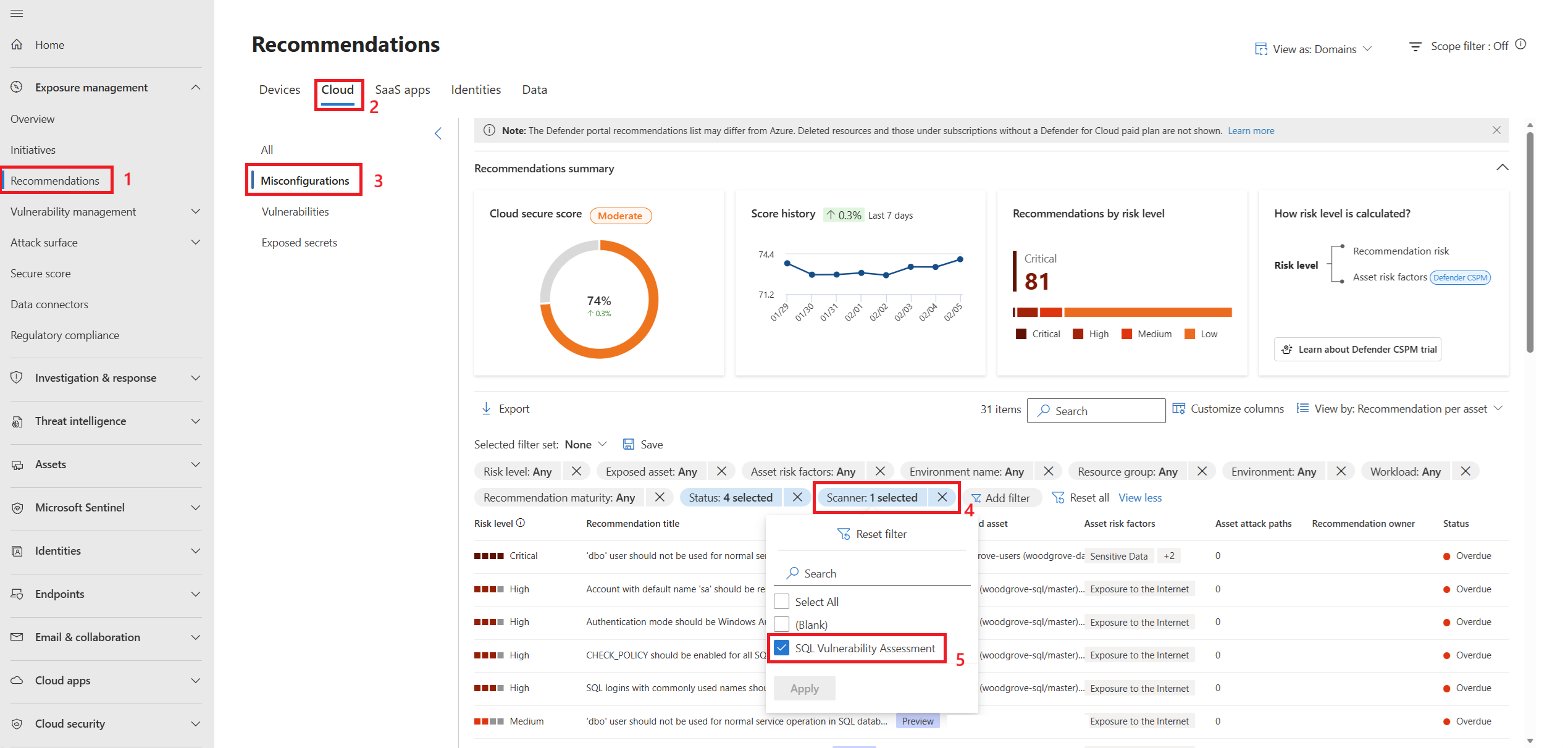

选择风险暴露管理>建议。

选择 “云 ”选项卡。

选择 “配置错误”。

选择要查看结果的方式:

- 每个资产的建议

- 建议标题

选择 扫描程序 筛选器,然后从选项中选择 SQL 漏洞评估。

查看结果(仅按资产视图建议 ):

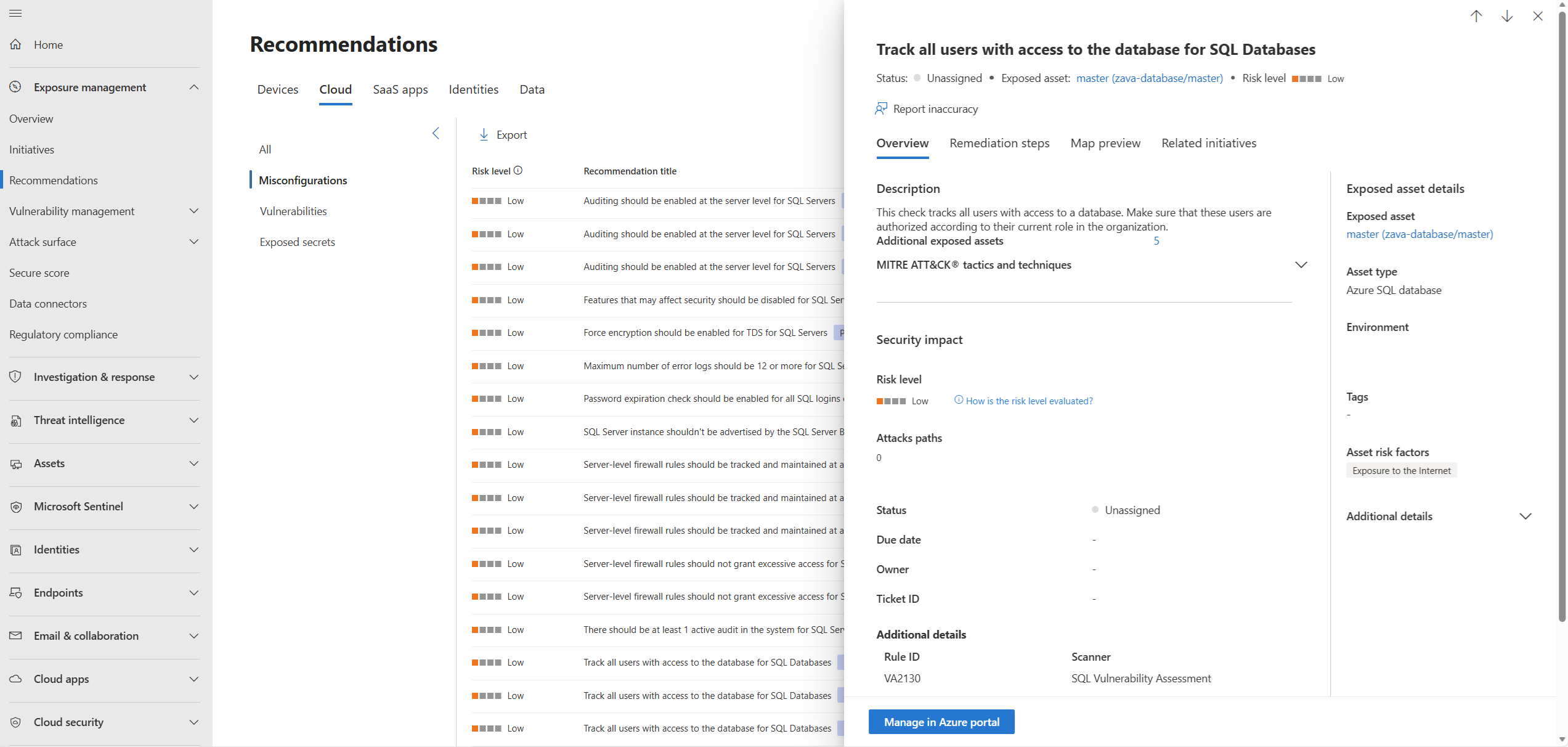

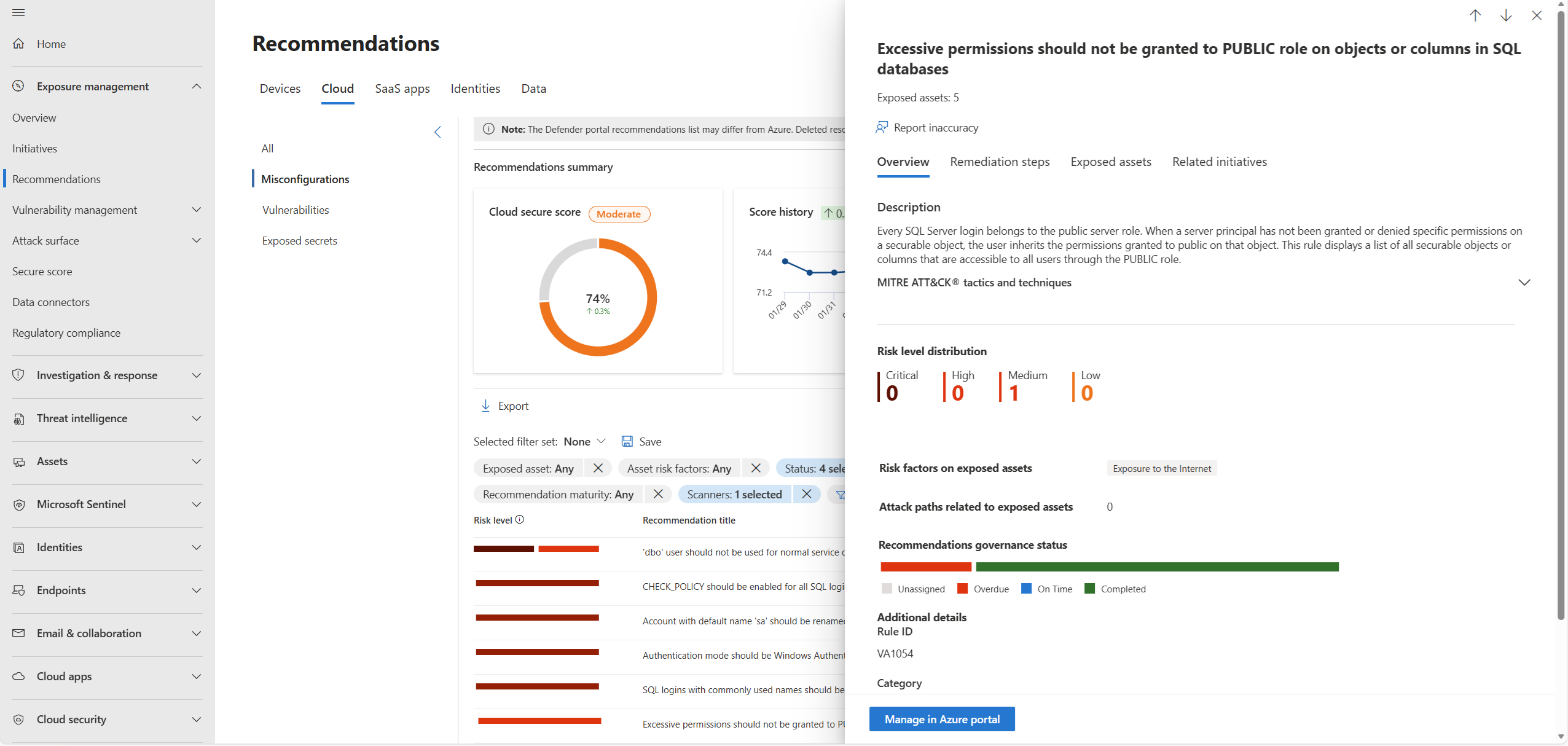

选择建议以查看其说明和状态。

在 Azure 门户中选择 Manage 以进行 SQL VA 操作,例如基线设置和触发 SQL VA 扫描。

查看结果(仅建议标题 视图):

查看 “状态 ”列,了解所有所选资源的建议。

在 Azure 门户中单击 Manage 来进行 SQL VA 操作,例如设置基线和触发 SQL VA 扫描。

验证修复后的结果是否显示为健康状态。 在快速配置中,基线审批立即生效。 在经典配置中,基线审批将在下次扫描时生效。

排查常见问题

使用此表解决使用 SQL 漏洞评估时的常见问题:

| 問题 | 可能的原因 | 决议 |

|---|---|---|

| 扫描结果不可见 | 缺少用户查看角色 | 确保分配安全管理员或安全查看者角色。 |

| 无法更改设置 | 角色配置不足 | 分配 SQL 安全管理器(以及经典:存储帐户上的所有者 + 存储 Blob 数据读取器)。 |

| 基线未反映(经典) | 新扫描尚未运行 | 执行另一次按需扫描以应用基线更改。 |

| 基线未反映(表达) | 期望值不匹配 | 基线立即应用;刷新“漏洞评估”选项卡。 |

| 打开电子邮件链接时出现访问出错(经典模式) | 存储角色缺失 | 为包含扫描结果的存储帐户添加存储 Blob 数据读取器。 |

后续步骤

- 详细了解 Microsoft Defender for Azure SQL。

- 详细了解数据发现和分类。

- 了解关于将漏洞评估扫描结果存储在可从防火墙和 VNet 后面访问的存储帐户中的详细信息。