重要

Microsoft Entra Connect Sync 中的 Group Writeback v2 功能预览版已被弃用,并且不再受支持。

如果将 Microsoft 365 组配置到 AD DS,则可以继续使用 Group Writeback v1。

本文概述了将 Microsoft Entra ID Governance 用于与 Active Directory 域服务(AD DS)集成的本地应用程序的方案。

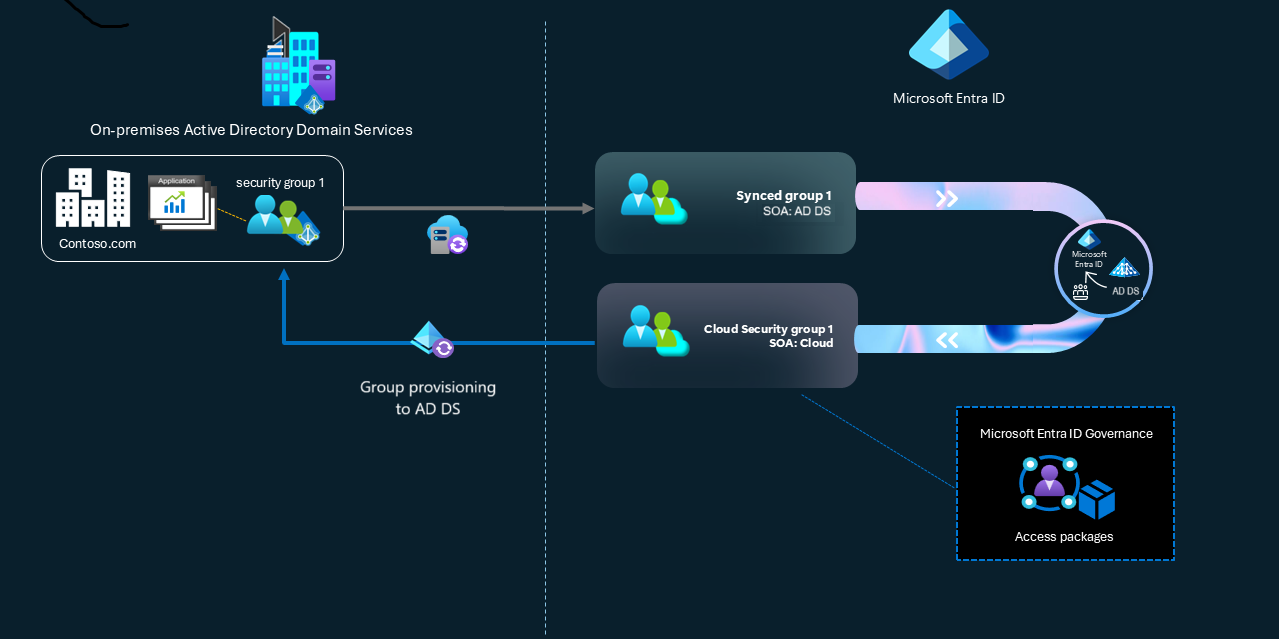

涵盖的场景: 使用来自云中预配和管理的 Active Directory 组来管理本地部署的应用程序。 Microsoft Entra Cloud Sync 允许你在 AD DS 中完全控制应用程序分配,同时利用 Microsoft Entra ID Governance 功能来控制和修正任何与访问相关的请求。

有关如何管理未与 AD DS 集成的应用程序的详细信息,请参阅 管理环境中应用程序的访问。

支持的场景

如果要控制用户是否可以连接到使用 Windows 身份验证的 Active Directory 应用程序,可以使用应用程序代理和 Microsoft Entra 安全组。 如果应用程序使用 Kerberos 或轻型目录访问协议(LDAP)检查用户的 AD DS 组成员身份,则可以使用云同步组预配来确保用户在访问应用程序之前具有这些组成员身份。

以下部分讨论了云同步组预配支持的三个选项。 这些方案选项旨在确保分配给应用程序的用户在向应用程序进行身份验证时具有组成员身份。

使用 Microsoft Entra Connect Sync 或 Microsoft Entra Cloud Sync 将 AD DS 中的组的颁发机构(SOA)转换为Microsoft Entra ID。

创建新组并更新应用程序(如果已存在)以检查新组

创建一个新组,并更新现有组,在所检查的应用程序中将新组作为成员包含进去。

在开始之前,请确保你是安装了应用程序的域中的域管理员。 确保可以登录到域控制器,或者在 Windows 电脑上安装用于 AD DS 管理的 远程服务器管理工具 。

Microsoft Entra ID 具有应用程序代理服务,使用户能够通过使用其 Microsoft Entra 帐户登录来访问本地应用程序。 有关如何配置应用代理的详细信息,请参阅 在 Microsoft Entra ID 中添加用于通过应用程序代理进行远程访问的本地应用程序。

先决条件

实现此方案需要满足以下先决条件:

至少具有混合标识管理员角色的 Microsoft Entra 帐户。

具有 Windows Server 2016作系统或更高版本的本地 Active Directory 域服务(AD DS)环境。

- 需要 AD DS 架构属性 - msDS-ExternalDirectoryObjectId。

使用内部版本 1.1.1367.0 或更高版本预配代理。

注释

仅当安装干净期间,才会分配对服务帐户的权限。 如果从以前的版本升级,请使用 PowerShell 手动分配权限:

$credential = Get-Credential Set-AAD DSCloudSyncPermissions -PermissionType UserGroupCreateDelete -TargetDomain "FQDN of domain" -TargetDomainCredential $credential请确保允许读取、写入、创建和删除所有后代组和用户的所有属性。

默认情况下,Microsoft Entra 预配代理 gMSA PowerShell cmdlet 不会对 AdminSDHolder 对象应用这些权限。

对于轻型目录访问协议(LDAP)和 TCP/3268,预配代理必须能够与端口 TCP/389 上的一个或多个域控制器通信。

- 用于全局目录查找,以筛选出无效的成员身份引用。

Microsoft Entra Connect 内部版本 2.2.8.0 或更高版本。

- 必需支持使用 Microsoft Entra Connect 同步的本地用户成员资格。

- 必须将

AD DS:user:objectGUID同步到Microsoft Entra ID:user:onPremisesObjectIdentifier。

有关详细信息,请参阅 云同步支持的组和缩放限制。

支持的组

对于此方案,仅支持以下组:

- 仅支持云创建或授权源(SOA)转换的安全组。

- 已指定或动态成员资格组。

- 包含本地同步的用户或云创建的安全组。

- 属于云创建的安全组成员的本地同步用户可以来自同一域或同一林中的其他域

- 林必须支持通用组,因为云创建的安全组将写回到具有通用组范围的 AD DS

- 不超过 50,000 个成员

- 引用组中的每个直接子嵌套组算作一个成员

将组预配回 AD DS 时的注意事项

在将组 SOA 转换后,如果需要将组预配回 AD DS,请将其预配回原来的组织单位(OU)。 这种做法可确保 Microsoft Entra Cloud Sync 将转换后的组识别为 AD DS 中已有的组。

云同步可识别转换后的组,因为两个组共享相同的安全标识符(SID)。 如果将组预配到其他 OU,它将维护相同的 SID,并由 Microsoft Entra Cloud Sync 更新现有组,但可能会遇到访问控制列表的问题。 权限在容器之间并不总能顺利传递,并且只有显式权限会与组一起被预配。 原始 OU 或组策略对象应用于 OU 的继承权限不会与组一起配置。

在转换 SOA 之前,请考虑以下建议的步骤:

- 请尽可能将您计划转换 SOA 的组迁移到特定的组织单位。 如果无法移动组,请将每个组的 OU 路径设置为原始 OU 路径,然后再转换组的 SOA。 有关如何设置原始 OU 路径的详细信息,请参阅 保留和使用原始 OU 进行组预配。

- 进行 SOA 更改。

- 将组预配到 AD DS 时,按保留并使用原始 OU 进行组预配中所述设置属性映射。

- 首先执行一次按需资源预配,然后再为其余的组启用资源预配。

有关如何为预配到 AD DS 的组配置目标位置的详细信息,请参阅 范围筛选器目标容器。

使用组 SOA 管理基于 AD DS 的本地应用

在此方案中,当应用程序使用 AD DS 域中的组时,可以将该组的 SOA 转换为 Microsoft Entra。 然后,可以使用 Microsoft Entra Cloud Sync 将在 Microsoft Entra 中通过权利管理或访问评审进行的成员资格更改同步到 AD DS。在此模式下,无需更改应用程序或创建新组。

对应用程序使用以下步骤来使用组 SOA 选项。

创建应用程序并转换 SOA

- 使用 Microsoft Entra 管理中心,在 Microsoft Entra ID 中创建一个代表基于 AD DS 的应用程序的应用程序,并将该应用程序配置为需要用户分配。

- 确保计划转换的 AD DS 组已同步到 Microsoft Entra,并且 AD DS 组的成员身份仅是用户和(可选)同步到 Microsoft Entra 的其他组。 如果组或任何组成员未在 Microsoft Entra 中表示,则无法转换组的 SOA。

- 将 SOA 转换为现有的同步云组。

- 将 SOA 转换为 AD DS 后,使用 组预配 将后续更改预配回 AD DS。 启用组预配后,Microsoft Entra Cloud Sync 会识别转换后的组与 AD DS 中已有的组相同,因为两个组具有相同的安全标识符(SID)。 将转换后的云组预配到 AD DS,然后更新现有的 AD DS 组,而不是创建新的组。

配置 Microsoft Entra 功能以管理 SOA 转换组的成员身份

- 创建访问包。 将上述步骤中的应用程序和安全组添加为访问包中的资源。 在访问包中配置直接分配策略。

- 在 权利管理中,将需要访问基于 AD DS 的应用的同步用户分配到访问包。

- 等待 Microsoft Entra Cloud Sync 完成其下一次同步。 使用 Active Directory 用户和计算机,确保正确的用户是该组的成员。

- 在 AD DS 域监视中,仅允许运行预配代理的 gMSA 帐户 ,授权更改新 AD DS 组中 的成员身份 。

使用新预配的云安全组管理本地 AD DS

在这种情况下,更新应用程序以检查由云同步组预配创建的新组的 SID、名称或专有名称。 此方案适用于:

- 首次连接到 AD DS 域的新应用程序的部署。

- 访问应用程序的用户的新队列。

- 对于应用程序现代化,减少对现有 AD DS 组的依赖。

目前检查Domain Admins组成员身份的应用程序需要更新,以便还检查新创建的 AD DS 组。

按照后续部分中的步骤配置应用程序以使用新组。

创建应用程序和组

- 使用 Microsoft Entra 管理中心,在 Microsoft Entra ID 中创建一个应用程序来表示基于 AD DS 的应用程序,并将该应用程序配置为要求用户分配。

- 在 Microsoft Entra ID 中新建安全组。

- 使用 组预配到 AD DS 将此组预配到 AD DS。

- 启动 Active Directory 用户和计算机,并等待在 AD DS 域中创建新的 AD DS 组。 如果存在,请记录新 Active Directory 域服务组的可分辨的名称、域、帐户名称和 SID。

将应用程序配置为使用新组

- 如果应用程序通过 LDAP 使用 AD DS,请配置该应用程序为新的 AD DS 组的专有名称。 如果应用程序通过 Kerberos 使用 AD DS,请使用 SID 或新 AD DS 组的域和帐户名称配置应用程序。

- 创建访问包。 将上述步骤中的应用程序和安全组添加为访问包中的资源。 在访问包中配置直接分配策略。

- 在 权利管理中,将需要访问基于 AD DS 的应用的同步用户分配到访问包。

- 等待新的 AD DS 组更新其成员。 使用 Active Directory 用户和计算机,确保正确的用户是该组的成员。

- 在 AD DS 域监视中,仅允许运行预配代理的 gMSA 帐户 有权更改新 AD DS 组中的 成员身份。

现在,可以通过此新的访问包控制对 AD DS 应用程序的访问权限。

配置现有组选项

在此方案选项中,将新的 AD DS 安全组添加为现有组的嵌套组成员。 此方案适用于对特定组帐户名称、SID 或可分辨名称具有硬编码依赖项的应用程序的部署。

将该组嵌套到应用程序的现有 AD DS 组中允许:

- 由治理功能分配、随后访问应用的 Microsoft Entra 用户获得适当的 Kerberos 票证。 此票证包含现有的组 SID。 嵌套是被 AD DS 组嵌套规则允许的。

如果应用使用 LDAP 并遵循嵌套组成员身份,应用将看到 Microsoft Entra 用户将现有组作为其成员身份之一。

评估现有群组的合格性

- 启动 Active Directory 用户和计算机,并记录应用程序使用的现有 AD DS 组的可分辨名称、类型和范围。

- 如果现有组为

Domain Admins、Domain Guests、Domain UsersEnterprise Admins、Enterprise Key AdminsGroup Policy Creation Owners、Key Admins或Protected UsersSchema Admins,则需要将应用程序更改为使用如上所述的新组,因为这些组不能由云同步使用。 - 如果组具有全局范围,请将组更改为具有通用范围。 全球组不能将通用组作为其中的一部分。

创建应用程序和组

- 在 Microsoft Entra 管理中心中,创建一个在 Microsoft Entra ID 中表示基于 AD DS 的应用程序的应用,并将应用配置为需要用户分配。

- 在 Microsoft Entra ID 中新建安全组。

- 使用 组预配到 AD DS 将此组预配到 AD DS。

- 启动 Active Directory 用户和计算机,并等待在 AD DS 域中创建新的 AD DS 组。 如果存在,请记录新 Active Directory 域服务组的可分辨的名称、域、帐户名称和 SID。

将应用程序配置为使用新组

- 使用 Active Directory 用户和计算机,将新的 AD DS 组添加为现有 AD DS 组的成员。

- 创建访问包。 如“创建应用程序和组”部分所述,添加步骤 1 中的应用程序以及步骤 3 中的安全组,作为访问包中的资源。 在访问包中配置直接分配策略。

- 在 权利管理中,将需要访问基于 AD DS 的应用的同步用户分配到访问包,包括仍需要访问权限的现有 AD DS 组的任何用户成员。

- 等待新的 AD DS 组更新其成员。 使用 Active Directory 用户和计算机,确保正确的用户是该组的成员。

- 使用 Active Directory 用户和计算机,从现有 AD DS 组中删除现有成员(除新的 AD DS 组外)。

- 在 AD DS 域监视中,仅允许运行预配代理的 gMSA 帐户 有权更改新 AD DS 组中的 成员身份。

然后,可以使用新的访问包来控制对 AD DS 应用程序的访问。

排查应用访问问题

在新的 AD DS 组中的用户登录到已加入域的设备时,可能会从域控制器获得一张票证,但该票证不包含新的 AD DS 组成员身份。 在云同步将用户添加到新的 AD DS 组之前,可能已经发放了票证。 用户无法使用票证访问应用程序。 他们必须等待票证过期,并颁发新的票证。 或者,他们必须清除票证、注销,然后重新登录到域。 有关详细信息,请参阅 klist。

现有 Microsoft Entra Connect 组写回 v2 客户

如果您使用 Microsoft Entra Connect 组写回 v2,则需要将其迁移到 AD DS 的云同步预配功能,才能使用云同步组预配功能。 有关详细信息,请参阅 将 Microsoft Entra Connect Sync 组写回 V2 迁移到 Microsoft Entra Cloud Sync。