本页介绍如何在 Azure Databricks 中配置用户的 Git 凭据,以便可以使用 Git 文件夹连接远程存储库。 选择下面的 Git 提供者,并按照身份验证步骤完成操作。

注意

还可以为服务主体配置 Git 凭据。 推荐使用服务主体来处理作业、CI/CD 管道以及不应与用户关联的其他自动工作流。

若要授权服务主体访问工作区的 Git 文件夹,请参阅 授权服务主体访问 Git 文件夹。

GitHub

本部分介绍 GitHub 和 GitHub Advanced Enterprise。

Databricks GitHub 应用(建议)

对于托管的 GitHub 帐户,Databricks 建议使用 Databricks GitHub 应用 进行身份验证,而不是个人访问令牌(PAT)。 GitHub 应用使用 OAuth 2.0 和加密的存储库流量,自动续订令牌,并允许你限定对特定存储库的访问权限。

注意

若要将 GitHub 帐户与 Databricks GitHub 应用链接:

单击用户图标并选择 “设置”。

单击“关联帐户”选项卡。

单击 “添加 Git 凭据”。

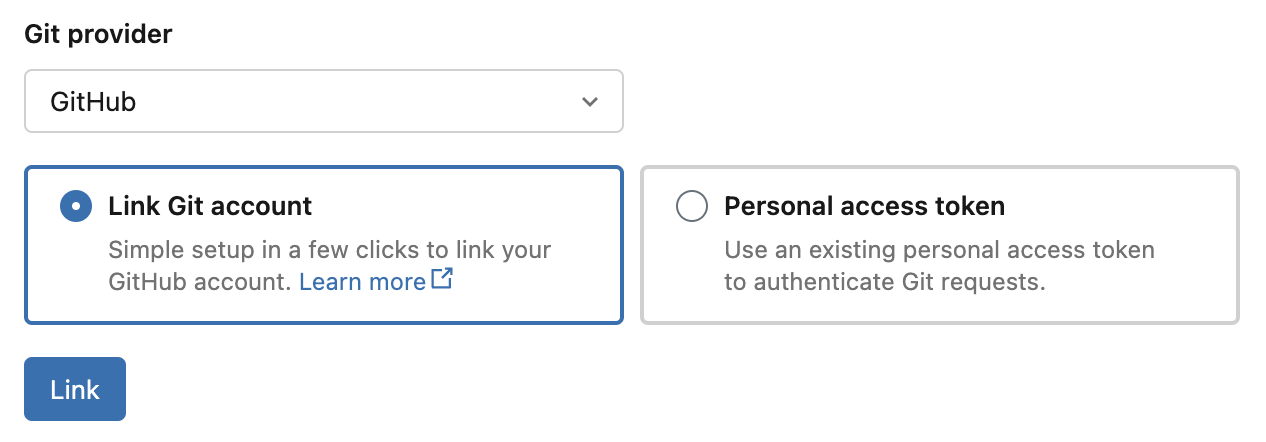

将提供商设置为 GitHub,选择 “链接 Git 帐户”,然后单击“ 链接”。

在 Databricks GitHub 应用授权页上,单击“ 授权 Databricks ”以授权应用。 这样,Azure Databricks 就可以为您执行 Git操作,例如克隆存储库。 请参阅 GitHub 文档中的“授权 GitHub 应用 ”。

在要从 Git 文件夹访问的存储库上安装 Databricks GitHub 应用:

- 打开 Databricks GitHub 应用安装页。 你必须是帐户所有者才能安装应用。

- 选择拥有要访问的存储库的帐户。

- (可选)选择 “仅选择存储库 ”以限制对特定存储库的访问。

- 单击“安装” 。

有关详细信息,请参阅 关于安装 GitHub 应用。

Azure Databricks 通过标准 OAuth 2.0 集成存储访问和刷新令牌。 GitHub 管理所有其他访问控制。 访问令牌在 8 小时后过期。 刷新令牌如果在 6 个月内没有使用,将会过期,因此需要您重新配置凭据。 可以选择使用 客户管理的密钥加密令牌。

GitLab

若要在 GitLab 中创建个人访问令牌,请执行以下作:

- 单击用户图标并选择“ 首选项”。

- 单击边栏中 的个人访问令牌 。

- 单击“ 添加新令牌”。

- 输入令牌的名称。

- 选择所需的权限级别对应的作用域。 请参阅 GitLab 文档中 的个人访问令牌范围 。

- 单击“ 创建令牌”。

- 复制令牌,并在“设置>”下的 Azure Databricks 中输入该令牌。

若要精细访问特定项目,请使用 项目访问令牌。

Azure DevOps Services

Microsoft Entra ID

如果使用 Microsoft Entra ID 进行身份验证, Azure DevOps Services 身份验证会自动进行。 Azure DevOps Services 组织必须链接到与 Azure Databricks 相同的 Microsoft Entra ID 租户。 必须从 Azure Databricks 工作区的专用子网和公共子网访问Microsoft Entra ID 服务终结点。 有关详细信息,请参阅在 Azure 虚拟网络中部署 Azure Databricks(VNet 注入)。

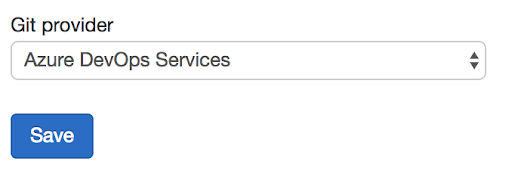

若要在 Azure Databricks 中设置 Git 提供程序,请按照以下步骤操作:

单击任何页面右上角的用户名,然后选择“设置”。

单击“关联帐户”选项卡。

将提供程序设置为 Azure DevOps Services。

个人访问令牌

当 Azure Databricks 和 Azure DevOps 存储库不在同一Microsoft Entra ID 租户中时,请使用个人访问令牌。

必须从 Azure Databricks 工作区的专用子网和公共子网访问Microsoft Entra ID 服务终结点。 有关详细信息,请参阅在 Azure 虚拟网络中部署 Azure Databricks(VNet 注入)。

若要在 Azure DevOps 中创建个人访问令牌,请执行以下作:

- 转到 dev.azure.com 并登录到包含存储库的 DevOps 组织。

- 单击用户设置图标并选择 “个人访问令牌”。

- 单击“+ 新建令牌”。

- 配置令牌:

- 输入令牌的名称。

- 选择组织(存储库名称)。

- 设置到期日期。

- 选择所需的范围,例如 完全访问权限。

- 复制访问令牌。

- 在 Azure Databricks 中,转到 “设置>链接帐户 ”并输入令牌。

- 在 Git 提供商用户名或电子邮件中,输入用于登录到 DevOps 组织的电子邮件地址。

Bitbucket

Azure Databricks 支持使用 API 令牌、访问令牌和应用密码进行 Bitbucket 身份验证。 Databricks 建议为用户使用 API 令牌,并为服务主体使用访问令牌。

API 令牌(建议)

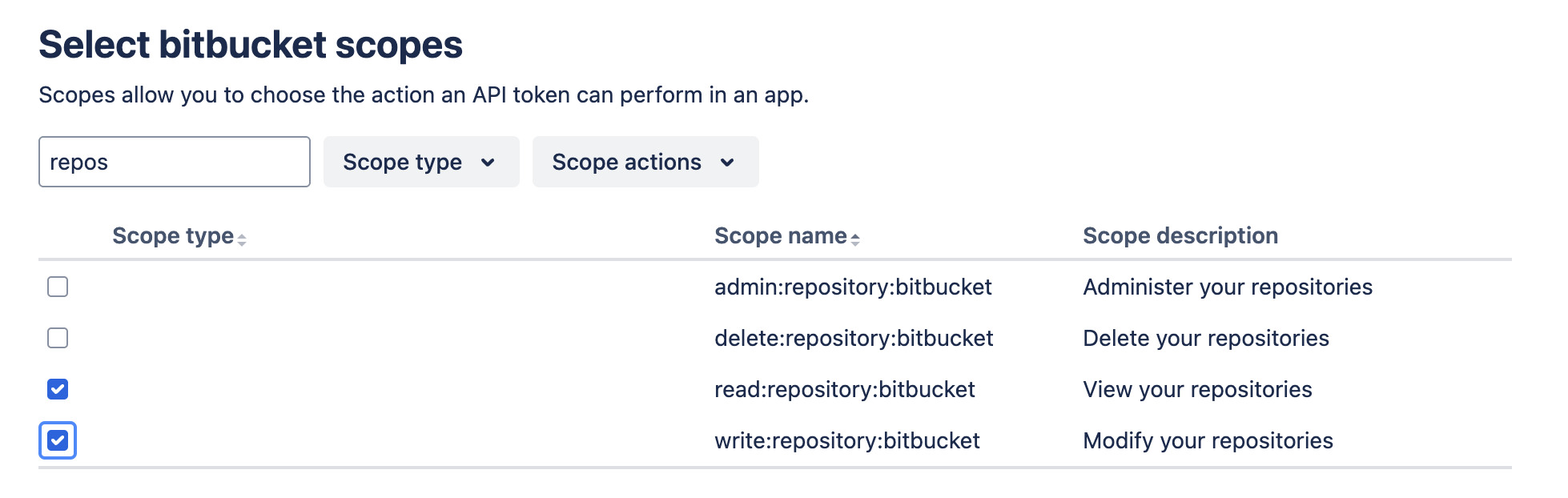

若要生成限定范围的 Bitbucket API 令牌,请按照 Bitbucket 文档执行。

令牌必须具有 read:repository:bitbucket 和 write:repository:bitbucket 作用域。

在“设置>”下添加 Azure Databricks 中的令牌。

访问令牌

Bitbucket 访问令牌提供存储库、项目或工作区的范围身份验证。 它们专为 CI/CD 设计,建议用于服务主体。 若要创建访问令牌,请参阅 有关访问令牌的 Bitbucket 文档。

若要为服务主体配置访问令牌,请参阅 授权服务主体访问 Git 文件夹。

应用密码

注意

Atlassian 正在弃用 Bitbucket 的应用密码,计划于 2026 年 6 月 9 日完全弃用。 在此日期之后,应用密码将不起作用。 Databricks 建议迁移到 API 令牌,从而提供增强的安全性和管理员控制。 有关详细信息,请参阅 Bitbucket Cloud 转换为 API 令牌。

在 Azure Databricks 中添加应用密码时,必须在“设置链接帐户”>下的“Git 提供程序用户名”字段中输入 Bitbucket 用户名。

其他 Git 服务商

如果您的 Git 提供商未列出,请尝试选择 GitHub 并使用您的提供商提供的 PAT。 此方法通常有效,但不能保证。