多重身份验证是在登录事件期间提示用户完成其他形式的身份识别的过程。 例如,该提示可以是让用户在手机上输入某个代码,或提供指纹扫描。 要求完成另一种形式的身份识别可以提高安全性,因为攻击者并不容易获取或复制这种额外的验证因素。

Microsoft Entra多重身份验证和条件访问策略使你可以灵活地要求用户执行 MFA 以执行特定登录事件。

重要

本教程介绍如何启用Microsoft Entra多重身份验证。 若要以用户身份按步执行多重身份验证,请参阅使用双重验证方法登录到工作或学校帐户。

如果 IT 团队未启用使用Microsoft Entra多重身份验证的功能,或者在登录期间遇到问题,请联系技术支持以获取其他帮助。

本教程介绍如何执行下列操作:

- 创建条件访问策略,为一组用户启用Microsoft Entra多重身份验证。

- 配置策略条件以提示执行 MFA。

- 以用户身份对配置和使用多重身份验证进行测试。

先决条件

需有以下资源和特权才能完成本教程:

启用了 Microsoft Entra ID P1 或试用版许可证的工作 Microsoft Entra 租户。

- 如果需要,请创建一个。

一个非管理员帐户,你知道其密码。 对于本教程,我们已创建一个名为 testuser 的帐户。 在本教程中,你将测试配置和使用Microsoft Entra多重身份验证的最终用户体验。

- 如果需要有关创建用户帐户的信息,请参阅 使用 Microsoft Entra ID 添加或删除用户。

该非管理员用户所属的组。 对于本教程,我们已创建一个名为 MFA-Test-Group 的组。 在本教程中,你将为此组启用Microsoft Entra多重身份验证。

- 如果需要有关创建组的详细信息,请参阅

创建基本组并使用 Microsoft Entra ID 。

- 如果需要有关创建组的详细信息,请参阅

创建条件访问策略

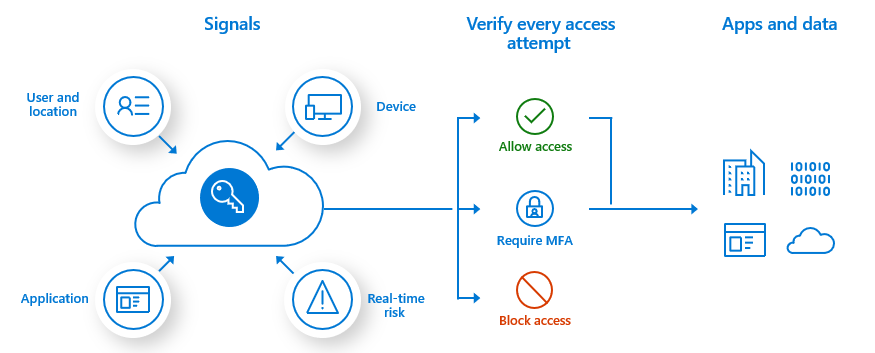

启用和使用Microsoft Entra多重身份验证的建议方法是使用条件访问策略。 使用条件访问可以创建和定义策略,用于对登录事件做出反应,并在向用户授予对应用程序或服务的访问权限之前请求更多的操作。

条件访问策略可应用于特定的用户、组和应用。 目的是保护组织,同时为需要访问权限的用户提供适当的访问权限级别。

在本教程中,我们将创建一个基本的条件访问策略,以便在用户登录时提示其执行 MFA。 在本系列的后面教程中,我们将使用基于风险的条件访问策略配置Microsoft Entra多重身份验证。

首先,按如下所述创建一个条件访问策略,并分配测试用户组:

使用具有 global 管理员权限的帐户登录到 Azure 门户。

搜索并选择 Microsoft Entra ID。 然后在左侧菜单中选择“安全”。

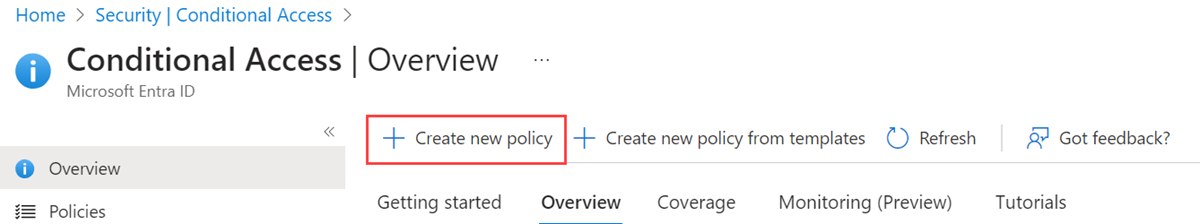

选择条件访问,选择创建新策略。

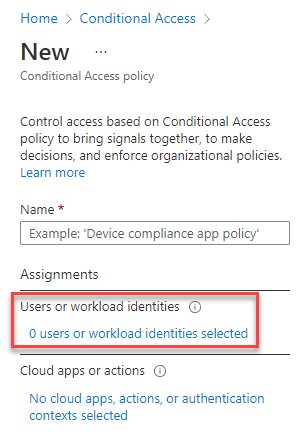

输入策略的名称,例如“MFA 试验”。

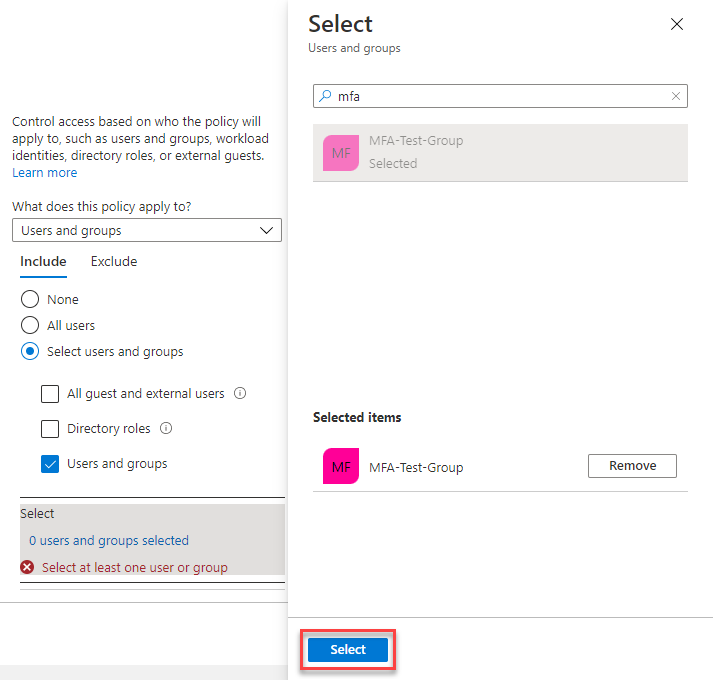

在“分配”下,选择“用户或工作负载标识”下的当前值。

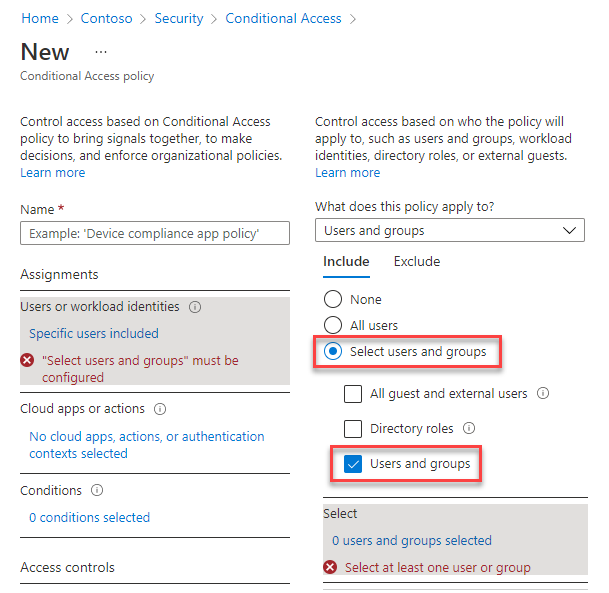

在“此策略应用于哪个对象?”下,确认选择了“用户和组”。

在“包括”下,选择“选择用户和组”,然后选择“用户和组”。

由于尚未分配用户和组,因此会自动打开用户和组列表(如下一步骤中所示)。

浏览并选择Microsoft Entra组,例如 MFA-Test-Group,然后选择 Select。

我们已选择要将策略应用到的组。 在下一部分,我们将配置应用策略的条件。

配置多重身份验证的条件

创建条件访问策略并分配测试用户组后,接下来请定义触发该策略的云应用或操作。 这些云应用或操作是你确定需要额外处理(如提示执行多重身份验证)的方案。 例如,可以要求在访问某个财务应用程序或使用管理工具时要求额外的验证提示。

配置哪些应用需要多重身份验证

对于本教程,请将条件访问策略配置为在用户登录时要求执行多重身份验证。

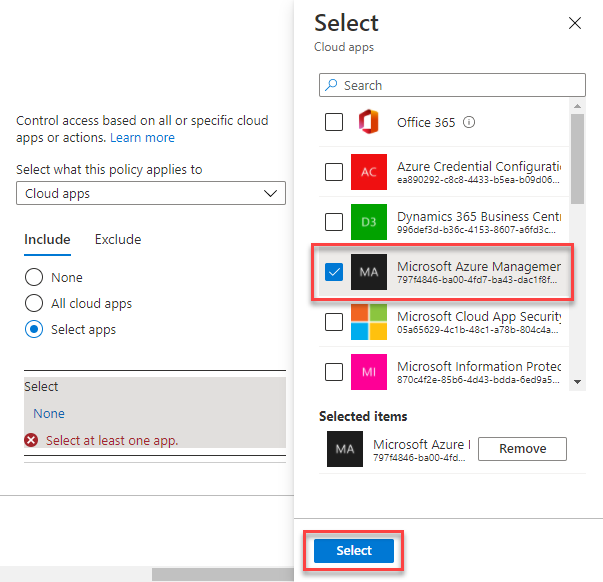

在“云应用或操作”下选择当前值,然后在“选择此策略应用到的对象”下,确认选择了“云应用”。

在“包括”下,选择“选择资源”。

由于尚未选择任何应用,因此会自动打开应用列表(如下一步骤中所示)。

提示

可以选择将条件访问策略应用到“所有资源(以前称为‘所有云应用’)”或“选择应用”。 为了提供灵活性,还可以从策略中排除某些应用。

浏览可用的登录事件列表。 对于本教程,请选择Windows Azure服务管理 API以便策略适用于登录事件。 然后选取“选择” 。

配置访问所需的多重身份验证

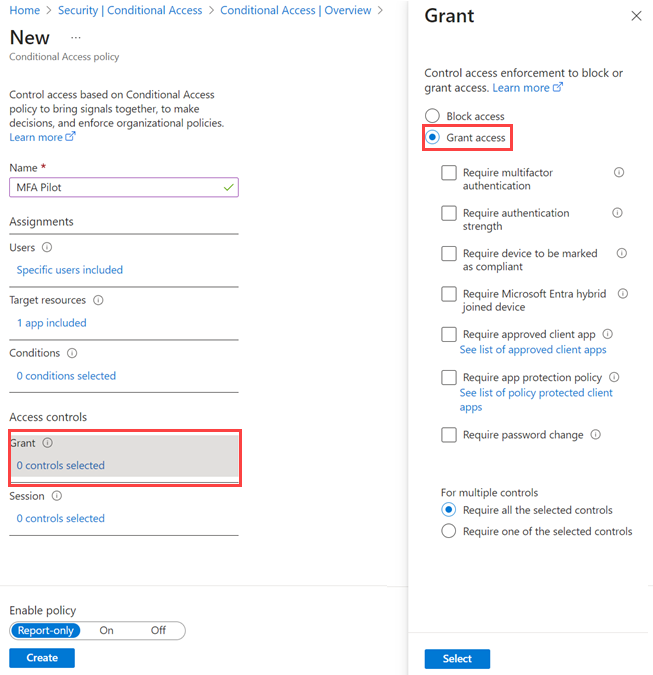

接下来,我们配置访问控制。 使用访问控制可以定义授予用户访问权限所要满足的要求。 他们可能需要使用经批准的客户端应用程序或与 Microsoft Entra ID 混合加入的设备。

在本教程中,请将访问控制配置为登录事件期间要求执行多重身份验证。

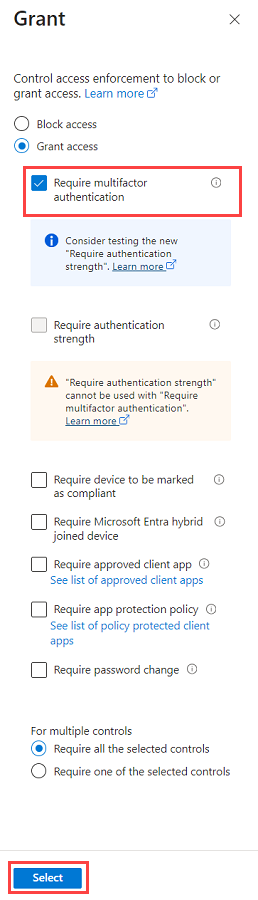

在“访问控制”下,选择“授予”下的当前值,然后选择“授予访问权限”。

选择“需要多重身份验证”,然后选择“选择”。

激活策略

若要查看配置对用户产生的影响,可将条件访问策略设置为“仅限报告”;如果不想要立即使用策略,可将其设置为“关闭”。 由于本教程面向测试用户组,因此让我们启用策略,然后测试Microsoft Entra多重身份验证。

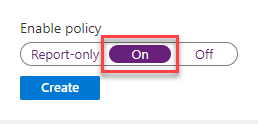

在“启用策略”下,选择“开启”。

若要应用条件访问策略,请选择“创建”。

测试Microsoft Entra多重身份验证

让我们来检验您的条件访问策略和微软 Entra 多重身份验证的实际操作。

首先,登录不需要多因素身份验证的资源:

在 InPrivate 或 incognito 模式下打开新的浏览器窗口并浏览到 https://account.activedirectory.windowsazure.cn。

使用浏览器专用模式可以防止任何现有凭据影响此登录事件。

以非管理员测试用户(例如 testuser)的身份登录。 请务必包含

@和用户帐户的域名。如果这是你首次使用此帐户登录,系统会提示你更改密码。 但是,系统不会提示你配置或使用多重身份验证。

关闭浏览器窗口。

你已将条件访问策略配置为需要对登录进行额外的身份验证。 由于该配置,系统会提示使用Microsoft Entra多重身份验证,或者配置方法(如果尚未这样做)。 通过登录到Microsoft Entra admin center来测试这一新要求:

在 InPrivate 或 incognito 模式下打开新的浏览器窗口,并登录到 Microsoft Entra admin center。

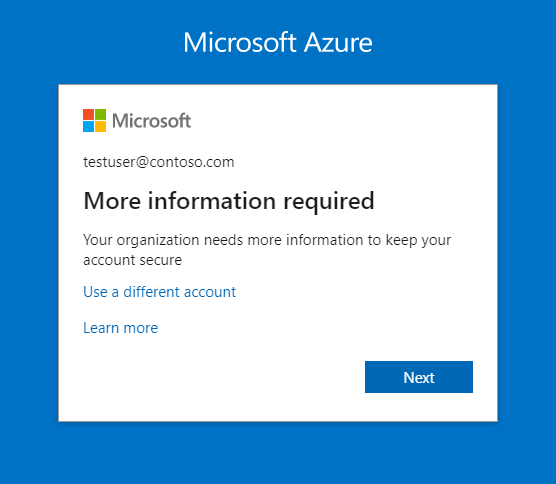

以非管理员测试用户(例如 testuser)的身份登录。 请务必包含

@和用户帐户的域名。需要注册和使用Microsoft Entra多重身份验证。

选择“下一步”开始执行该过程。

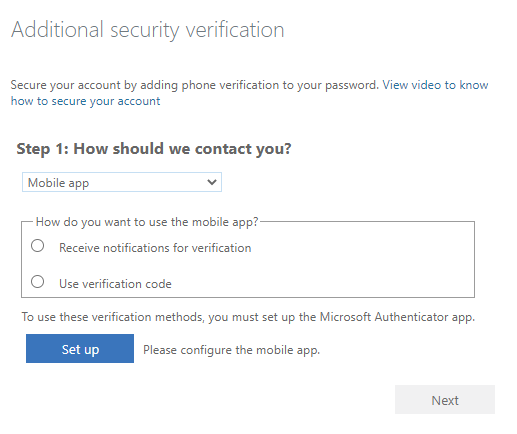

可以选择配置身份验证电话、办公电话或移动应用进行身份验证。 身份验证电话支持短信和电话呼叫,办公电话支持呼叫带分机号的电话号码,移动应用支持使用移动应用来接收身份验证通知或生成验证码。

根据屏幕上的说明完成所选多重身份验证方法的配置。

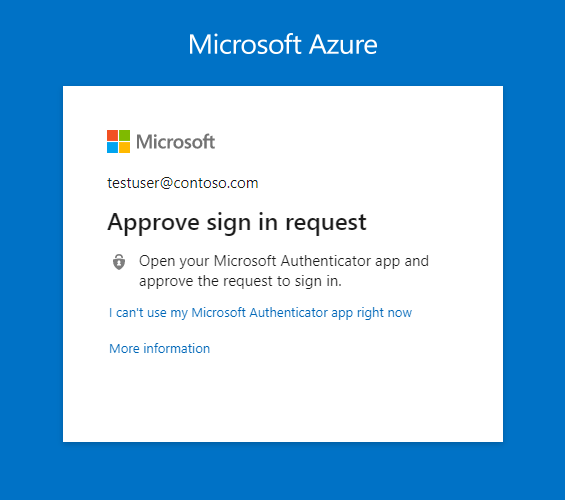

关闭浏览器窗口,然后再次登录到 Microsoft Entra admin center 以测试配置的身份验证方法。 例如,如果配置了一个移动应用用于身份验证,则会看到如下所示的提示。

关闭浏览器窗口。

清理资源

如果你不再想要使用在本教程中配置的条件访问策略,请使用以下步骤删除该策略:

搜索并选择Microsoft Entra ID,然后从左侧菜单中选择Security。

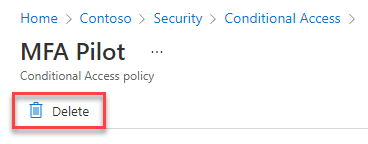

选择“条件访问”,然后选择创建的策略,例如“MFA Pilot”。

选择“删除”,然后确认要删除该策略。

后续步骤

在本教程中,已为所选用户组使用条件访问策略启用Microsoft Entra多重身份验证。 你已了解如何执行以下操作:

- 创建条件访问策略,为一组Microsoft Entra用户启用Microsoft Entra多重身份验证。

- 配置策略条件以提示执行多重身份验证。

- 以用户身份对配置和使用多重身份验证进行测试。