注意

本文提到的 CentOS 是一个已停止维护的 Linux 发行版(EOL)。 请根据您的使用情况进行规划。

使用 Azure Site Recovery 为 VMware VM 和物理服务器设置灾难恢复时,请在每个本地 VMware VM 和物理服务器上安装 Site Recovery Mobility service。 Mobility service捕获计算机上的数据写入,并将其转发到Site Recovery进程服务器。

在 Windows 计算机上安装

在要保护的每台 Windows 计算机上,完成以下操作:

确保计算机与进程服务器建立网络连接。 如果未设置单独的进程服务器,则配置服务器默认运行进程服务器。

创建一个进程服务器可以用来访问计算机的账户。 帐户需要本地或域的管理员权限。 只能将此帐户用于推送安装和代理更新。

如果不使用域帐户,请在本地计算机上禁用远程用户访问控制;如下所示:

在 HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System 注册表项下,添加一个新的 DWORD:LocalAccountTokenFilterPolicy。 将值设置为 1。

要在命令提示符处执行此步骤,请运行以下命令:

REG ADD HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v LocalAccountTokenFilterPolicy /t REG_DWORD /d 1 /f

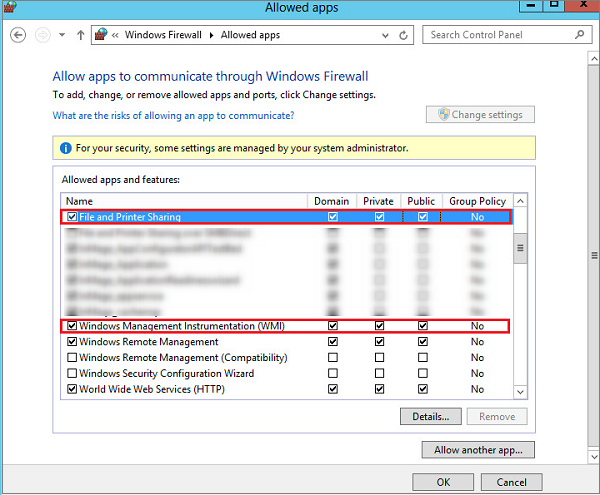

在要保护的计算机上的 Windows 防火墙中,选择“允许应用或功能通过防火墙”。 启用“文件和打印机共享”和“Windows Management Instrumentation (WMI)”。 对于属于域的计算机,可以使用Group Policy对象(GPO)配置防火墙设置。

添加在 CSPSConfigtool 中创建的帐户。 要执行此操作,请登录到您的配置服务器。

打开 cspsconfigtool.exe。 桌面上有该工具的快捷方式,也可以在 %ProgramData%\ASR\home\svsystems\bin 文件夹中找到它。

在“管理帐户”选项卡中,选择“添加帐户”。

添加已创建的帐户。

输入您在为计算机启用复制时使用的凭据。

在 Linux 计算机上安装

在要保护的每台 Linux 计算机上,按照以下步骤完成操作:

确保 Linux 计算机和进程服务器具有网络连接。

使用内置的root用户帐户以访问进程服务器的计算机。 此帐户应该是源 Linux 服务器上的 root 用户。 只能将此帐户用于推送安装和更新。

/etc/hosts检查源 Linux 服务器上的文件是否具有将本地主机名映射到与所有网络适配器关联的 IP 地址的条目。在要复制的计算机上安装最新的

opensshopenssh-server包和openssl包。确保安全外科 (SSH) 已启用且正在端口 22 上运行。

在

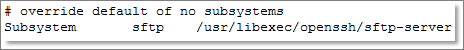

sshd_config文件中启用 SFTP 子系统和密码身份验证。 要做到这一点,请以 root 身份登录。在 /etc/ssh/sshd_config 文件中,找到以“PasswordAuthentication” 开头的行。

取消注释该行,并将值更改为 yes。

找到以“Subsystem” 开头的行,并取消注释该行。

重启 sshd 服务。

在 CSPSConfigtool 中添加 root 用户帐户。 要这样做,请登录到您的配置服务器。

打开 cspsconfigtool.exe。 它可用作桌面和文件夹中的

%ProgramData%\home\svsystems\bin快捷方式。在“管理帐户”选项卡中,选择“添加帐户”。

添加已创建的帐户。

输入您在为计算机启用复制时使用的凭据。

用于更新或保护 SUSE Linux Enterprise Server 11 SP3 计算机的其他步骤。 确保配置服务器中提供了最新版本。

注意事项

确保在设备中打开以下端口:

-

SMB 共享端口:

445 -

WMI 端口:

135、5985和5986。

复制计算机上的防病毒

如果要复制的计算机正在运行活动的防病毒软件,请确保从防病毒操作中排除 Mobility 服务安装文件夹(C:\ProgramData\ASR\agent)。 这确保复制按预期工作。

后续步骤

安装Mobility Service后,在Azure portal中,选择“+ 复制开始保护这些 VM。 详细了解如何为 VMware VM 和 物理服务器启用复制。