屏幕捕获保护以及 水印有助于防止使用特定操作系统 (OS) 功能和 API 在客户端设备上捕获敏感数据。 启用屏幕捕获保护时,将在屏幕截图和屏幕共享中自动屏蔽远程内容。 此功能可应用于Azure虚拟桌面虚拟机和Windows 365云电脑。

启用屏幕捕获保护 (SCP) 以阻止客户端上的屏幕捕获时,用户可以继续使用受支持的协作体验(例如Microsoft Teams)共享其远程桌面或单个应用程序。 SCP 和 Teams 屏幕共享之间的兼容性取决于支持的客户端配置的使用。 使用不受支持的配置时,受保护的内容可能会在共享期间显示为黑屏。 有关 Teams 的当前兼容性要求和配置指南,请参阅 此处。

重要

屏幕捕获保护不提供数字版权管理 (DRM) 级保护。 它阻止通过标准 OS 功能和 API 进行屏幕捕获,不能替代 DRM 解决方案。 为了全面数据保护,请使用屏幕捕获保护作为更广泛的深层防御安全策略的一部分,该策略包括其他控制措施,例如条件访问策略、数据丢失防护和终结点管理。

提示

确定您的配置

屏幕捕获保护的配置步骤取决于配置它的位置、用户连接的平台以及要实现的方案。

Windows 和 macOS 设备:您可以通过使用 Intune 设备配置策略或组策略来配置虚拟机(Azure 虚拟桌面)或云电脑(Windows 365),以防止屏幕捕获。 Windows 应用或远程桌面客户端强制实施屏幕捕获保护设置,而无需进一步配置。

在虚拟机或云电脑上配置屏幕捕获保护时,还可以配置另外两个设置来帮助满足你的要求:

在客户端上阻止屏幕捕获:阻止从远程会话中运行的应用程序的本地设备进行屏幕捕获。

阻止客户端和服务器上的屏幕捕获:阻止从远程会话中运行的应用程序的本地设备进行屏幕捕获,但也阻止虚拟机或云电脑中的工具和服务捕获屏幕。

在此应用场景下,以下是从每个平台类型进行连接时的结果:

| 平台 | 允许的连接 | 已阻止的屏幕截图 |

|---|---|---|

| Windows | ✅ | ✅ |

| macOS | ✅ | ✅ |

| iOS/iPadOS | ✅¹ | ✅¹ |

| Android | ✅ 1 | ✅ 1 |

| 网络 | ❌ | 无 |

1. 混合强制 (iOS/iPadOS/Android) :在虚拟机或云电脑上启用屏幕捕获保护时,受阻止屏幕捕获的 Intune MAM 应用保护策略保护时,允许来自托管 iOS/iPadOS 和 Android 设备的连接。 混合强制不适用于不支持 Intune MAM 的平台。

注释

混合强制需要以下最低应用版本:

- iOS/iPadOS:Windows 应用版本 11.2.4

- Android:Windows 应用版本 11.0.0.94 (或更高版本,支持混合强制)

Android & iOS 设备:通过使用Microsoft Intune移动应用程序管理 (MAM) 配置本地设备,可以阻止屏幕捕获。 它不会阻止虚拟机或云电脑中的工具和服务捕获屏幕。 有关详细信息,请参阅 使用 Microsoft Intune 管理本地设备重定向设置。

在此应用场景下,以下是从每个平台类型进行连接时的结果:

| 平台 | 允许的连接 | 已阻止的屏幕截图 |

|---|---|---|

| Windows | ✅ | ❌ |

| macOS | ✅ | ❌ |

| iOS/iPadOS | ✅ | ✅ |

| Android | ✅ | ✅ |

| 网络 | ✅ | ❌ |

重要

对于 Android 和 iOS/iPadOS 设备,当在 Intune 中启用了管理员配置的适用于 Windows 和 macOS 的 SCP 时,支持的模型是混合强制 MAM 配置。

macOS 上屏幕捕获保护的平台注意事项

虽然在Windows上完全受支持,但由于平台当前的安全体系结构,macOS 存在已知限制:

Microsoft Teams兼容性:在 macOS 上,启用屏幕捕获保护可能会干扰Microsoft Teams中的屏幕共享,从而导致共享窗口显示为空白或未正确显示。 如果需要基于 Teams 的协作,则可能需要在设备上暂时禁用屏幕捕获保护。

平台级强制实施:由于 macOS 限制,某些本机应用程序可能不完全遵循屏幕捕获保护强制实施。 这是操作系统可用 API 的限制,而非屏幕捕获保护本身的缺陷。

下面是针对这些限制的一些建议:

对于协作密集型 macOS 工作流,请考虑根据业务需求和风险级别配置屏幕捕获保护设置。

对于高度敏感的内容,建议使用Windows终结点来全面实施屏幕保护功能。

水印和管理策略可用于进一步阻止在强制受限的平台上滥用。

管理员部署模式

以下模式介绍了屏幕捕获保护的常见部署方案:

模式 1:桌面终端(Windows 和 macOS)

如果用户仅从 Windows 或 macOS 设备进行连接,请使用Intune设备配置策略或组策略在虚拟机 (Azure 虚拟桌面 (Windows 365) ) 或云电脑上配置屏幕捕获保护。 无需 MAM 配置。

- 配置启用了屏幕捕获保护的虚拟机 (Azure 虚拟桌面) 或云电脑 (Windows 365)。

- Windows 应用和远程桌面客户端自动强制实施保护。

模式 2:混合终结点 (Windows/macOS 和 Android/iOS)

如果用户同时从桌面设备和移动设备进行连接,请使用混合强制。 在虚拟机或云电脑上以及Intune MAM 应用保护策略上配置屏幕捕获保护。

- 配置虚拟机(Azure 虚拟桌面)或云电脑(Windows 365),并启用屏幕捕获保护(通过 Intune 或组策略)。

- 配置Intune MAM 应用保护策略,以阻止 Android 和 iOS/iPadOS 设备上的屏幕捕获。

- 在 Android 和 iOS/iPadOS 上,Windows 应用支持混合强制:如果管理员配置的 SCP 和 MAM 策略都阻止屏幕捕获,则允许连接并阻止屏幕捕获。 如果 MAM 策略不阻止屏幕捕获,则会阻止 Android 和 iOS/iPadOS 连接。

先决条件

在配置屏幕捕获保护之前,请确保满足以下先决条件:

对于需要配置虚拟机或云电脑的方案,这些虚拟机或云电脑必须运行Windows 11、版本 22H2 或更高版本,或者Windows 10版本 22H2 或更高版本。

用户必须使用Windows 应用或远程桌面应用连接到Azure 虚拟桌面,才能使用屏幕捕获保护。 下表显示了支持的方案:

Windows 应用:

平台 最低版本 桌面会话 RemoteApp 会话 Windows上的Windows 应用 任意 是 是。 本地设备 OS 必须Windows 11版本 22H2 或更高版本。 macOS 上的Windows 应用 任意 是 是 iOS/iPadOS 上的Windows 应用 11.2.4 是 是 适用于 Android 的 Windows 应用程序 11.0.0.94 是 是 1. 不包括对 Chrome OS 的支持,因为 Chrome OS 不支持 Intune MAM。

远程桌面客户端:

平台 最低版本 桌面会话 RemoteApp 会话 Windows(桌面客户端) 1.2.1672 是 是。 本地设备 OS 必须Windows 11版本 22H2 或更高版本。 macOS 10.7.0 或更高版本 是 是

若要配置Microsoft Intune,需要:

Microsoft Entra ID帐户分配了 Policy and Profile manager 内置 RBAC 角色。

一个包含要配置的设备的组。

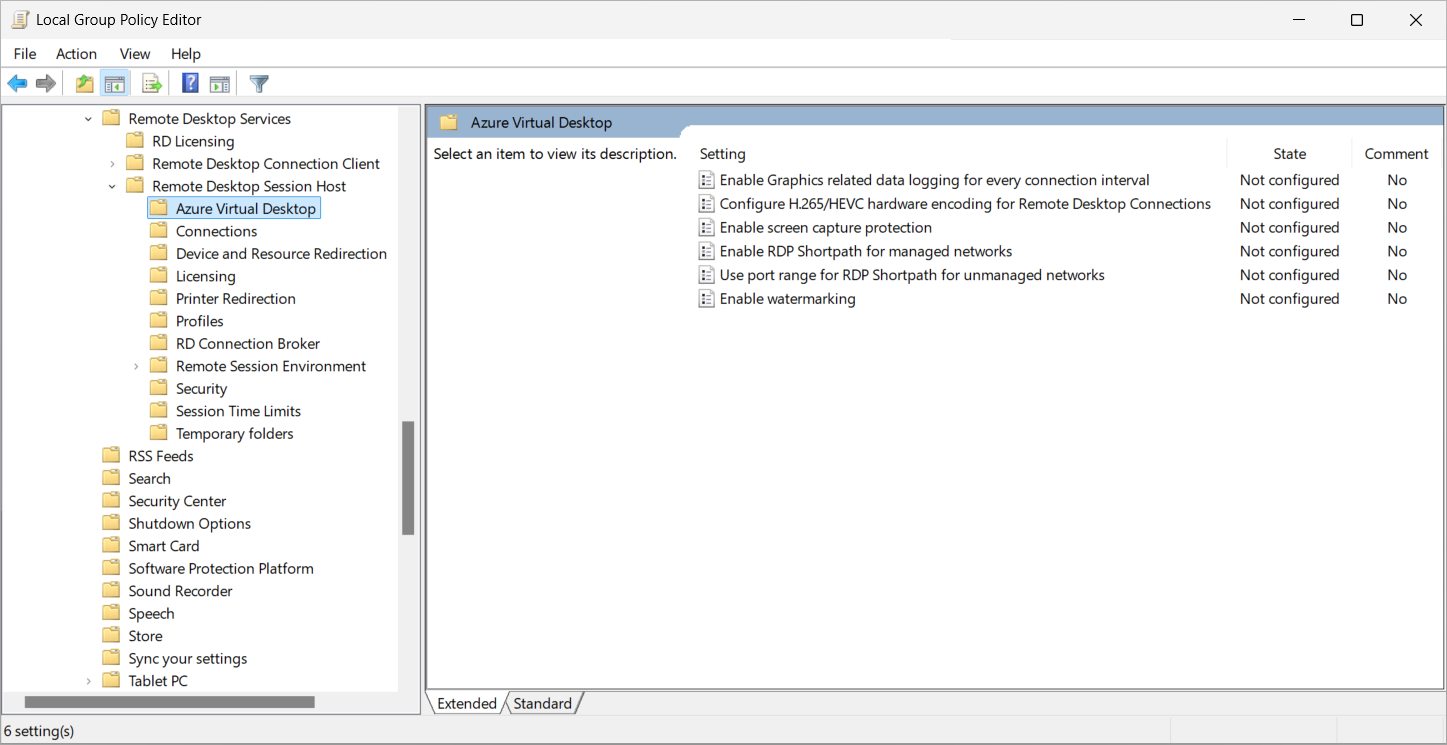

若要配置组策略,需要:

作为域管理员安全组成员的 域 帐户。

一个包含要配置的设备的安全组或组织单位 (OU)。

使用Intune设备配置策略或组策略在虚拟机和云电脑上启用屏幕捕获保护

选择与您的情景相关的选项卡。

若要通过 Microsoft Intune 在虚拟机(Azure 虚拟桌面)或云电脑(Windows 365)上配置屏幕捕获保护:

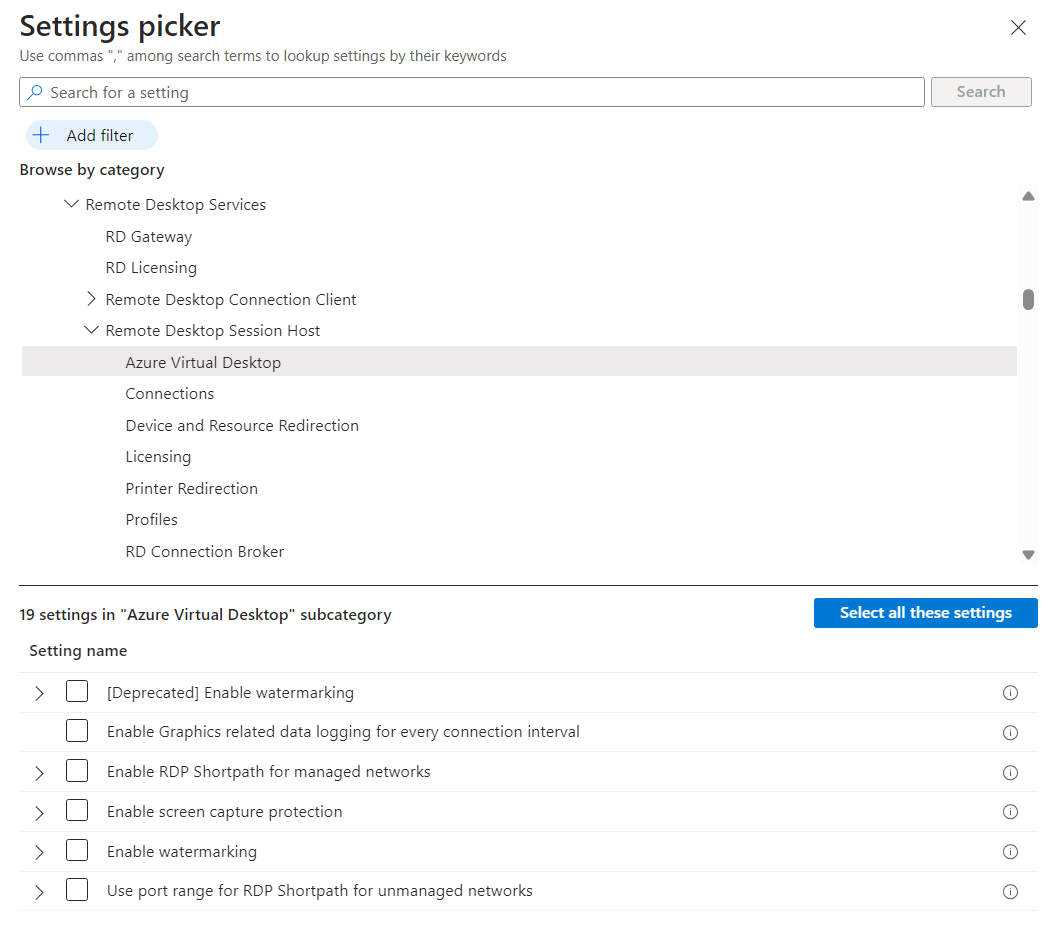

为 Windows 10 及更高版本 的设备使用设置目录 配置文件类型创建或编辑配置文件。 在设置选取器中, 浏览到 Administrative templates>Windows Components>远程桌面 Services>远程桌面 会话主机>Azure 虚拟桌面。

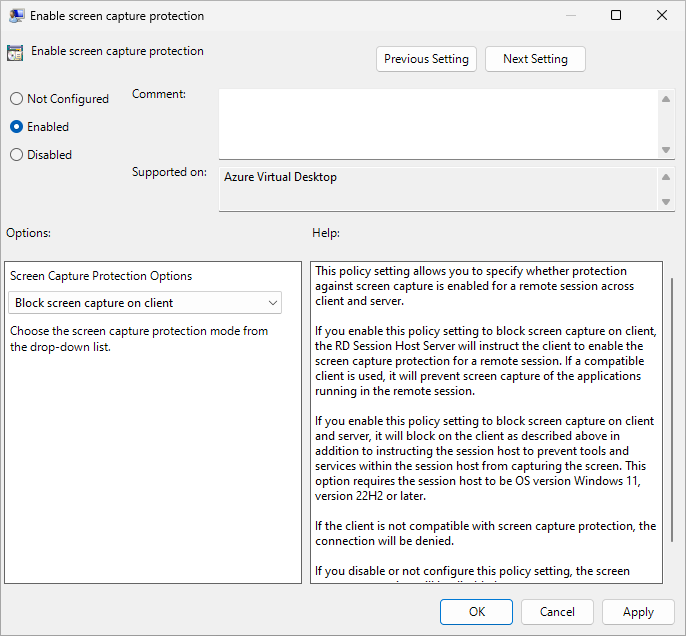

选中 “启用屏幕捕获保护”框,然后关闭设置选取器。

展开 “管理模板” 类别,然后将 “启用屏幕捕获保护” 开关切换为 “已启用”。

此屏幕截图显示了 Microsoft Intune 中的屏幕捕获保护设置。 将“屏幕捕获保护选项(设备)”的开关根据你的需要切换为“关闭”以阻止客户端上的屏幕捕获,或者切换为“打开”以阻止客户端和服务器上的屏幕捕获,然后选择“确定”。

选择“下一步”。

可选:在“范围标记”选项卡上,选择用于筛选配置文件的范围标记。 若要详细了解范围标记,请参阅将基于角色的访问控制 (RBAC) 和范围标记用于分布式 IT。

在“分配”选项卡上选择一个组(其中包含提供你要配置的远程会话的计算机),然后选择“下一步”。

在“查看 + 创建”选项卡上查看设置,然后选择“创建”。

策略应用于提供远程会话的计算机后,请重启它们,使设置生效。

使用 Intune MAM 在本地设备上启用屏幕捕获保护

若要在运行Windows 应用的 iOS/iPadOS 和 Android 设备上使用屏幕捕获保护,需要配置 Intune 应用保护策略。

配置Intune应用保护策略以在 iOS/iPadOS 和 Android 设备上启用屏幕捕获保护:

按照步骤要求本地客户端设备的安全符合性满足Microsoft Intune和Microsoft Entra条件访问的要求。 本地客户端设备安全符合性提供了在运行Windows 应用的 iOS/iPadOS 和 Android 设备上配置屏幕捕获保护的基础。

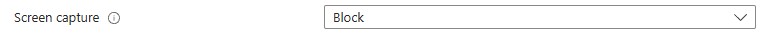

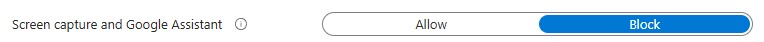

配置应用保护策略时,在“ 数据保护 ”选项卡上,根据平台配置以下设置:

根据要求配置其他设置,并将应用保护策略定向到用户和设备。

验证屏幕截图保护

若要验证屏幕截图保护是否有效,请采取以下操作:

使用支持的客户端连接到新的远程会话。 不要重新连接现有会话。 需要注销任何现有会话并重新登录,才能使更改生效。

在本地设备上,截取屏幕截图或在 Teams 通话或会议中共享你的屏幕。 内容被屏蔽或隐藏。

在 Windows 和 macOS 设备上,如果在虚拟机或云电脑上 的客户端和服务器上启用了“阻止屏幕捕获 ”,请尝试在虚拟机或云电脑中使用工具或服务捕获屏幕。 内容被屏蔽或隐藏。

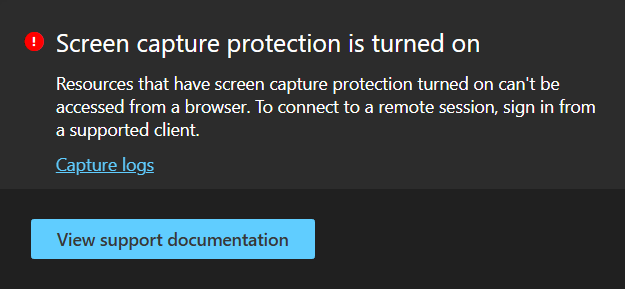

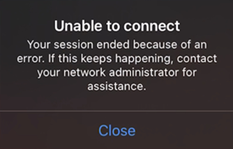

如果在虚拟机或云电脑上启用屏幕捕获保护,则必须从受支持的设备进行连接。 如果未启用,则会看到一条错误消息,指示已启用屏幕捕获保护。 错误消息类似于以下屏幕截图:

Web 浏览器:

iOS/iPadOS:

验证 Android 或 iOS/iPadOS 混合强制实施并对其进行故障排除

启用管理员配置的 SCP 后,仅当 MAM 应用保护策略还阻止屏幕捕获 (混合强制) 时,才允许 Android 或 iOS/iPadOS 连接。

若要验证 Android 或 iOS/iPadOS 混合强制措施是否正常工作,

确认Intune MAM 应用保护策略应用于用户和设备。 在 Microsoft Intune 管理中心的“应用监控>及应用保护状态>”下,检查用户的应用保护策略状态。

在 Android 或 iOS/iPadOS 设备上,注销Windows 应用并重新登录以选取最新的策略设置。

连接到远程会话。 如果管理员配置的 SCP 和 MAM 策略都阻止屏幕捕获,则连接成功并阻止屏幕捕获。

如果 Android 或 iOS/iPadOS 连接被意外阻止,请检查以下内容:

- 验证是否已将 MAM 应用保护策略分配给用户,并且 “屏幕捕获 ”是否设置为 “阻止”。

- 在 Android 或 iOS/iPadOS 设备上重启Windows 应用,或者注销并重新登录。

- 确认已安装的适用于 Android 或 iOS/iPadOS 的 Windows 应用 版本是否支持混合强制实施。

- 确认 Android 设备未运行 ChromeOS 或 Meta Quest,这不支持 Intune MAM。

提示

如果由于未应用 MAM 策略或未阻止屏幕捕获而阻止用户,建议使用以下消息来帮助他们了解问题:

“你的组织需要在设备上强制实施屏幕捕获保护才能连接到此远程会话。 确保您使用的Windows应用程序在有应用保护策略阻止屏幕捕获的受管理设备上运行。 请与 IT 管理员联系以获取帮助。”