Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

通过 Microsoft Entra ID 启用设备状态,管理员可以根据设备状态制定条件访问策略。 通过启用设备状态,可满足资源访问的强身份验证要求,减少多重身份验证请求,并提高复原能力。

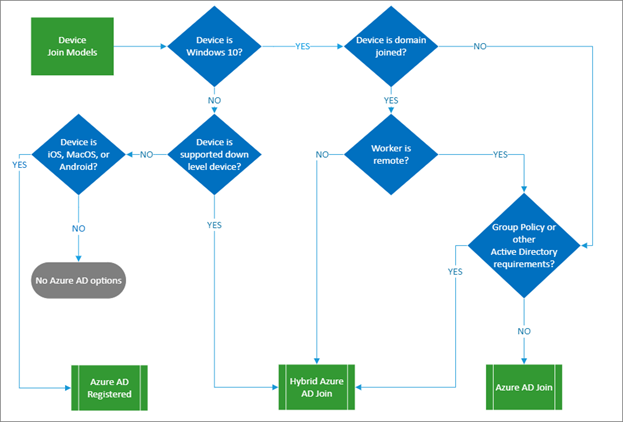

以下流程图展示了在 Microsoft Entra ID 中载入设备的方法,以启用设备状态。 你可以在你的组织中使用多种方法。

当你使用设备状态时,在大部分情况下,用户通常可以通过主刷新令牌 (PRT) 单点登录访问资源。 PRT 包含有关用户和设备的声明。 可使用这些声明来获取用于从设备访问应用程序的身份验证令牌。 PRT 的有效期为 14 天,只要用户经常使用该设备,就会持续续订,为用户提供可复原的体验。 有关 PRT 如何获取多重身份验证声明的详细信息,请参阅 PRT 何时获取 MFA 声明。

设备状态有何作用?

当 PRT 请求访问应用程序时,Microsoft Entra ID信任其设备、会话和 MFA 声明。 当管理员创建需要基于设备的控制或多重身份验证控制的策略时,可以通过设备状态来满足策略要求,而无需尝试 MFA。 用户不会在同一设备上看到更多 MFA 提示。 这会增加对Microsoft Entra多重身份验证服务或依赖项(如本地电信提供商)中断的复原能力。

如何实现设备状态?

- 为公司拥有的 Windows 设备启用 Microsoft Entra 混合联接 和 Microsoft Entra联接,并要求这些设备加入,如果可能。 如果不可能,则要求进行注册。 如果组织中存在较旧版本的Windows,请升级这些设备以使用Windows 10。

- 将用户浏览器访问权限标准化为使用 Microsoft Edge 或 Google Chrome 和 Microsoft 单一登录扩展,以便使用 PRT 无缝 SSO 到 Web 应用程序。

- 对于个人或公司拥有的 iOS 和 Android 设备,请部署 Microsoft Authenticator App。 除了 MFA 和无密码登录功能外,Microsoft Authenticator应用还通过代理身份验证跨本机应用程序启用单一登录,最终用户的身份验证提示更少。

- 对于个人或公司拥有的 iOS 和 Android 设备,请使用移动应用管理来安全访问公司资源,该方法可以减少身份验证请求次数。

- 对于 macOS 设备,请使用适用于 Apple 设备的 Microsoft Enterprise SSO 插件(预览版)注册设备,并在浏览器和本机Microsoft Entra应用程序中提供 SSO。 然后,根据环境执行特定于 Microsoft Intune 或 Jamf Pro 的步骤。