Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

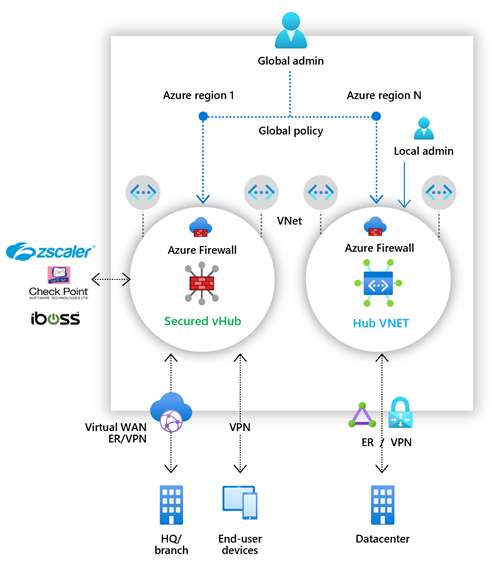

Azure Firewall管理器是一种安全管理服务,可为基于云的安全外围提供中心安全策略和路由管理。

防火墙管理器可为两种网络体系结构类型提供安全管理:

安全虚拟中心

Azure Virtual WAN Hub 是一种Microsoft托管的资源,可用于轻松创建中心辐射体系结构。 当安全和路由策略与此类中心相关联时,它被称为安全虚拟中心。

Hub virtual network

这是你自己创建和管理的标准Azure virtual network。 当安全策略与此类中心相关联时,它称为 hub virtual network。 目前仅支持Azure Firewall策略。 您可以对等连接包含工作负荷服务器和服务的分支虚拟网络。 还可以在未对等互连到任何分支的独立虚拟网络中管理防火墙。

有关

Azure Firewall管理器功能

Azure Firewall Manager 提供以下功能:

中央 Azure 防火墙的部署和配置

可以集中部署和配置跨不同Azure区域和订阅的多个Azure Firewall实例。

分层策略(全局和本地)

可以使用 Azure Firewall Manager 在多个安全虚拟中心集中管理Azure Firewall策略。 中央 IT 团队可以创作全局防火墙策略,跨团队实施组织范围的防火墙策略。 本地创作的防火墙策略允许 DevOps 自助服务模型,敏捷性更高。

与合作伙伴安全即服务集成,安全性更好

除了使用 Azure 防火墙之外,您还可以集成合作伙伴提供的安全即服务(SECaaS)解决方案,以为您的虚拟网络和分支机构的互联网连接提供更强的网络保护。

此功能仅在安全虚拟中心部署中可用。

虚拟网络与互联网(V2I)流量筛选

- 使用您首选的合作伙伴安全提供商过滤出站虚拟网络的流量。

- 对Azure上运行的云工作负荷使用高级用户感知 Internet 保护。

分支到 Internet (B2I) 流量筛选

利用您的Azure连接和全球分布,可以轻松为分支至互联网的场景添加合作伙伴过滤。

有关安全合作伙伴提供程序的详细信息,请参阅 什么是Azure Firewall管理器安全合作伙伴提供程序?

集中式路由管理

轻松地将流量路由到安全中心进行筛选和记录,无需在分支虚拟网络上手动设置用户定义路由 (UDR)。

此功能仅在安全虚拟中心部署中可用。

可以使用合作伙伴提供商进行分支到 Internet(B2I)的流量筛选,并与用于分支到虚拟网络(B2V)、虚拟网络到虚拟网络(V2V)及虚拟网络到 Internet(V2I)流量的 Azure 防火墙并排使用。

DDoS 防护计划

可以将虚拟网络与 Azure Firewall Manager 中的 DDoS 保护计划相关联。 有关详细信息,请参阅 使用 Azure Firewall Manager 配置Azure DDoS Protection计划。

管理 Web 应用防火墙策略

可以集中创建和关联应用程序交付平台的Web Application Firewall(WAF)策略,包括Azure Front Door和Azure Application Gateway。 有关详细信息,请参阅 Manage Web Application Firewall 策略。

区域可用性

Azure Firewall策略可以跨区域使用。 例如,可以在中国北部创建策略,并在中国东部使用它。

已知问题

Azure Firewall管理器存在以下已知问题:

| 問题 | Description | 缓解措施 |

|---|---|---|

| 流量分流 | 目前不支持Microsoft 365和Azure公共 PaaS 流量拆分。 因此,选择合作伙伴提供商进行 V2I 或 B2I 不仅会通过合作伙伴服务路由所有的 Azure 公共 PaaS 和 Microsoft 365 流量。 | 调查集线器的流量分配。 |

| 基本策略必须与本地策略位于同一区域中 | 可在与基本策略相同的区域中创建所有本地策略。 仍可以将一个区域中创建的策略应用于另一个区域的安全枢纽。 | 正在调查 |

| 在安全的虚拟中心部署中筛选中心之间的流量 | 尚不支持安全虚拟中心到安全虚拟中心通信筛选。 但是,如果没有启用通过 Azure Firewall 筛选私有流量,中心到中心的通信仍然有效。 | 正在调查 |

| 启用了专用流量筛选的分支之间的流量 | 启用专用流量筛选后,不支持分支到分支流量。 | 调查中... 如果分支到分支连接至关重要,请不要加密专用流量。 |

| 共享同一virtual WAN的所有安全虚拟中心必须位于同一资源组中。 | 此行为与当前的虚拟广域网中心保持一致。 | 创建多个虚拟 WAN,以允许在不同的资源组中创建安全虚拟中心。 |

| 批量 IP 地址添加失败 | 如果添加多个公共 IP 地址,安全中心防火墙将进入失败状态。 | 添加较小的公共 IP 地址增量。 例如,一次添加 10 个。 |

| 安全虚拟中心不支持 DDoS 防护 | DDoS 防护未与 vWAN 集成。 | 正在调查 |

| 活动日志未得到充分支持 | 防火墙策略当前不支持活动日志。 | 正在调查 |

| 不完全支持的规则描述 | 防火墙策略不在 ARM 导出中显示规则说明。 | 正在调查 |

| Azure 防火墙管理器覆盖静态路由和自定义路由,导致虚拟广域网内核停机。 | 不应使用 Azure Firewall Manager 来管理使用自定义或静态路由配置的部署中的设置。 来自防火墙管理器的更新可能会覆盖静态或自定义路由设置。 | 如果使用静态路由或自定义路由,请使用 Virtual WAN 页面来管理安全设置,并避免使用 Azure 防火墙管理器进行配置。 有关详细信息,请参阅 Scenario:Azure Firewall - custom。 |