Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

适用于: ✔️ SMB 文件共享

为存储帐户启用标识源后,必须配置共享级别权限才能访问文件共享。 可以通过两种方式分配共享级别权限:特定 Microsoft Entra 用户或组,或将其作为 默认共享级别权限分配给所有经过身份验证的标识。

选择如何分配共享级别权限

为Microsoft Entra用户、组或服务主体配置Azure文件共享的共享级别权限。 目录级和文件级权限通过Windows访问控制列表(ACL)强制执行。 将共享级别权限分配给表示需要访问权限的用户、组或服务主体的Microsoft Entra标识。

大多数用户将共享级别权限分配给特定的Microsoft Entra用户或组,并使用 Windows ACL 在目录和文件级别进行精细访问控制。 此配置是最安全的。

使用 默认共享级别权限 授予基于角色的访问权限给所有在这些场景中已认证的身份:

无法将本地Active Directory 域服务(AD DS)部署同步到Microsoft Entra ID。 通过分配默认共享级别权限,可以绕过同步要求,因为在 Microsoft Entra ID 中无需指定身份的权限。 然后,可以使用 Windows ACL 对文件和目录进行精细的权限强制。

绑定到 Active Directory 但未同步到 Microsoft Entra ID 的标识也可以使用默认的共享级别权限。 此条件可能包括独立托管服务帐户(sMSA)、组托管服务帐户(gMSA)和计算机帐户。

使用的本地 AD DS 部署已同步到一个与文件共享部署位置不同的 Microsoft Entra ID 部署。

管理多租户环境时,这种情况很典型。 通过使用默认共享级别权限,可以绕过对 Microsoft Entra ID 混合身份的要求。 你仍然可以对文件和目录使用 Windows ACL,以便进行精细的权限强制实施。

你希望仅在文件和目录级别使用 Windows ACL 来强制进行身份验证。

Azure 文件存储 的 Azure RBAC 角色

多个内置Azure基于角色的访问控制(RBAC)角色用于Azure 文件存储。 这些角色中的一些授予用户和群组共享级权限。 如果使用Azure 存储资源管理器,则还需要Reader 和数据访问角色来读取和访问Azure文件共享。

注意

由于计算机帐户在Microsoft Entra ID中没有标识,因此无法为其配置 Azure RBAC。 但是,计算机帐户可以使用默认共享级别权限访问文件共享。

| 内置 Azure RBAC 角色 | 描述 |

|---|---|

| 存储文件数据 SMB 共享读取者 | 授予对Azure 文件存储中的文件和目录的读取访问权限。 此角色类似于Windows文件服务器上的文件共享 ACL read。 |

| 存储文件数据 SMB 共享贡献者 | 授予对Azure 文件存储中的文件和目录的读取、写入和删除访问权限。 |

| SMB 共享 存储文件数据 高级贡献者 | 对Azure 文件存储中的文件和目录授予读取、写入、删除和修改 ACL 访问权限。 此角色类似于 change Windows 文件服务器上的文件共享 ACL。 |

| 存储文件数据的特权参与者 | 通过覆盖现有 ACL,在 Azure 文件存储 中授予读取、写入、删除和修改 ACL 的访问权限。 |

| 存储文件数据特权读取器 | 通过重写现有 ACL 授予 Azure 文件存储 中的读取访问权限。 |

| 存储文件数据 SMB 管理员 | 通过 SMB 为用户授予与存储帐户密钥等效的管理员访问权限。 |

| 存储文件数据 SMB 取得所有权 | 允许用户假定拥有文件/目录的所有权。 |

特定 Microsoft Entra 用户或组的共享权限级别

如果要使用特定的 Microsoft Entra 用户或组来访问 Azure 文件共享资源,该标识必须是同时存在于本地部署的 AD DS 和 Microsoft Entra ID 中的 混合标识。

例如,如果在 Active Directory 中有一个名为 user1@onprem.contoso.com 的用户,并且你使用 Microsoft Entra Connect Sync 同步到 Microsoft Entra ID 中的 user1@contoso.com,则该用户必须被分配 user1@contoso.com 的共享级别权限才能访问文件共享。 同一理念也适用于组和服务主体。

重要

通过显式声明操作和数据操作,而不是使用通配符 (*) 字符来分配权限。

如果数据操作的自定义角色定义包含通配符,则将向分配给该角色的所有标识授予访问所有可能的数据操作的权限。 此访问权限包括添加到平台的任何新数据操作。 对于使用通配符的客户,通过新的操作或数据操作授予的额外访问权限和许可可能是不受欢迎的。

若要使共享级别权限适用于混合标识,必须执行以下操作:

- 如果标识源是 AD DS 或 Microsoft Entra Kerberos,请使用 Microsoft Entra Connect Sync 将用户和组从本地 Active Directory 部署同步到 Microsoft Entra ID。

- 将Active Directory同步组添加到 RBAC 角色,以便他们可以访问存储帐户。

提示

可选:若要将 SMB 服务器根文件夹权限迁移到 RBAC 权限,请使用 Move-OnPremSharePermissionsToAzureFileShare 中的 PowerShell cmdlet。 此 cmdlet 获取本地文件共享根目录的目录权限,并更新Azure文件共享上的 RBAC 定义,以授予对根目录 ACL 中列出的用户/组的访问权限。

该 cmdlet 仅将根目录转换为 RBAC 分配。 有权访问子文件和目录但无权访问根的用户不会被添加到 RBAC。 此外,该 cmdlet 授予与根目录等效的 RBAC 角色。 对根目录拥有只读权限,但对某些子文件或目录拥有写入权限的用户,在 RBAC 中只会获得读取权限。 在这些情况下,需要手动调整 RBAC。

若要授予共享级别权限,请使用Azure门户、Azure PowerShell或Azure CLI将其中一个内置角色分配给用户的Microsoft Entra ID标识。

共享级别权限更改通常在 30 分钟内生效,但在某些情况下,它们可能需要更长的时间。 在使用你的凭据连接文件共享之前,请等待权限完成传播。

若要使用 Azure 门户 将 Azure 角色分配给 Microsoft Entra 标识,请执行以下步骤:

在Azure门户中,转到文件共享,或创建 SMB 文件共享。

选择 访问控制 (IAM)。

选择 “添加角色分配”。

在“添加角色分配”窗格中,从“角色”列表中选择相应的内置角色。

请将 分配访问权限 保持在默认设置:Microsoft Entra用户、组或服务主体。 按名称或电子邮件地址选择目标 Microsoft Entra 标识。

选择“保存”以完成角色分配操作。

验证身份的所有用户的共享权限级别

可以在存储帐户上添加默认共享级别权限,而不是为 Microsoft Entra 用户或组配置共享级别权限。 分配给存储帐户的默认共享级别权限将应用于存储帐户中包含的所有文件共享。

重要

如果对存储帐户设置了默认共享级别权限,则无需将本地标识同步到Microsoft Entra ID。

设置默认共享级别权限时,所有经过身份验证的用户和组都具有相同的权限。 经过身份验证的用户或组被识别为可以对与存储帐户关联的 AD DS 部署进行身份验证的身份。

在初始化时,默认共享级别权限设置为 “无 ”。 此设置意味着不允许访问Azure文件共享中的文件或目录。

若要使用 Azure 门户配置存储帐户的默认共享级别权限,请执行以下步骤:

在 Azure 门户中,转到包含文件共享的存储帐户,然后选择 Data storage>File 共享。

在分配默认共享级别权限之前,必须在存储帐户上启用标识源。 如果已启用标识源,请选择“基于标识的访问”旁边的“已配置”,然后继续执行下一步。 否则,请选择 “未配置”,在所需标识源下选择“ 设置 ”,然后启用标识源。

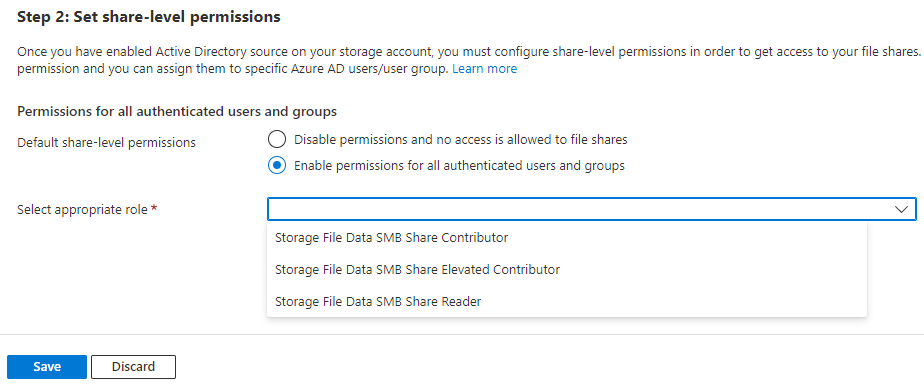

启用标识源后, 步骤 2:设置共享级权限 可用于配置。 选择“为所有经过身份验证的用户和组启用权限”。

在下拉列表中,选择要启用为默认共享权限的相应角色。

选择“保存”。

同时使用这两种配置会发生什么情况

可以将权限分配给所有经过身份验证的Microsoft Entra用户和特定的Microsoft Entra用户或组。 使用此配置时,特定用户或组获取默认共享级别权限与 RBAC 分配之间的更高级别权限。

例如,假设向用户授予目标文件共享上的 存储文件数据 SMB 读取者 角色。 你还需要将默认共享级权限“存储文件数据 SMB 共享提升参与者”授予所有已通过身份验证的用户。 使用此配置,该特定用户能够以存储文件数据 SMB 共享高级贡献者身份访问文件共享。 较高级别的权限始终优先。

了解未同步用户的组访问权限

本部分仅适用于使用 AD DS 身份验证的存储帐户。

未同步到 Microsoft Entra ID 的用户仍可以通过组成员身份访问 Azure 文件共享。 如果用户属于一个已同步到 Microsoft Entra ID 且有 Azure RBAC 角色分配的本地 AD DS 组,则用户将继承该组的权限,即使该用户在 Microsoft Entra 管理中心中未显示为组成员。

以下是其工作原理:

- 只有群组需要同步到 Microsoft Entra ID,而不是单个用户。

- 当用户进行身份验证时,本地域控制器会发送一个 Kerberos 票证,其中包含所有用户的组成员身份。

- Azure 文件存储会从 Kerberos 票证读取组安全标识符(SID)。

- 如果这些组中的任何一个都同步到Microsoft Entra ID,Azure 文件存储应用匹配的 RBAC 角色分配。

由于此过程,授权是基于 Kerberos 票证中列出的组,而不是基于 Microsoft Entra 管理中心中显示的组。 非同步用户可以通过其同步的 AD DS 组成员身份访问文件共享,而无需单独同步到Microsoft Entra ID。

下一步

分配共享级别权限后,可以获取文件共享的所有权,并配置目录级和文件级权限。 等待共享级权限先传播。