Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

本文将解释 Azure Synapse Analytics 中的托管虚拟网络。

托管工作区虚拟网络

创建Azure Synapse工作区时,可以选择将其关联到Azure Virtual Network。 与工作区关联的Virtual Network由Azure Synapse管理。 此虚拟网络称为托管工作区虚拟网络。

托管工作区虚拟网络以四种方式为您提供价值:

- 通过使用托管工作区虚拟网络,您可以将虚拟网络的管理负担转移给Azure Synapse。

- 无需在自己的虚拟网络上配置入站 NSG 规则,以允许 Azure Synapse 管理流量进入虚拟网络。 这些 NSG 规则的配置错误会导致客户的服务中断。

- 不需要基于峰值负载为 Spark 群集创建子网。

- 管理的工作区虚拟网络和管理的专用终结点可防止数据外泄。 只能在已关联托管工作区虚拟网络的工作区中创建托管专用终结点。

创建一个与托管工作区虚拟网络关联的工作区,可以确保您的工作区与其他工作区网络隔离。 Azure Synapse在工作区中提供各种分析功能:数据集成、无服务器 Apache Spark 池、专用 SQL 池和无服务器 SQL 池。

如果工作区中有托管工作区虚拟网络,则会在其中部署数据集成和Spark资源。 托管工作区Virtual Network还为 Spark 活动提供用户级隔离,因为每个 Spark 群集都位于其自己的子网中。

专用 SQL 池和无服务器 SQL 池是多租户功能,因此驻留在托管工作区Virtual Network之外。 与专用 SQL 池和无服务器 SQL 池的工作区内通信使用Azure专用链接。 当您创建一个与托管工作区的虚拟网络相关联的工作区时,将会自动为您创建这些专用链接。

重要

创建工作区后,无法更改此工作区配置。 例如,不能在没有托管工作区虚拟网络的工作区上重新配置并关联虚拟网络。 同样,无法重新配置已与其关联的托管工作区的虚拟网络并取消与该虚拟网络的关联。

创建一个带有托管工作区虚拟网络的Azure Synapse工作区

如果尚未注册网络资源提供者,请进行注册。 通过注册资源提供程序来配置订阅,以供资源提供程序使用。 进行注册时,从资源提供程序列表中选择Microsoft.Network。

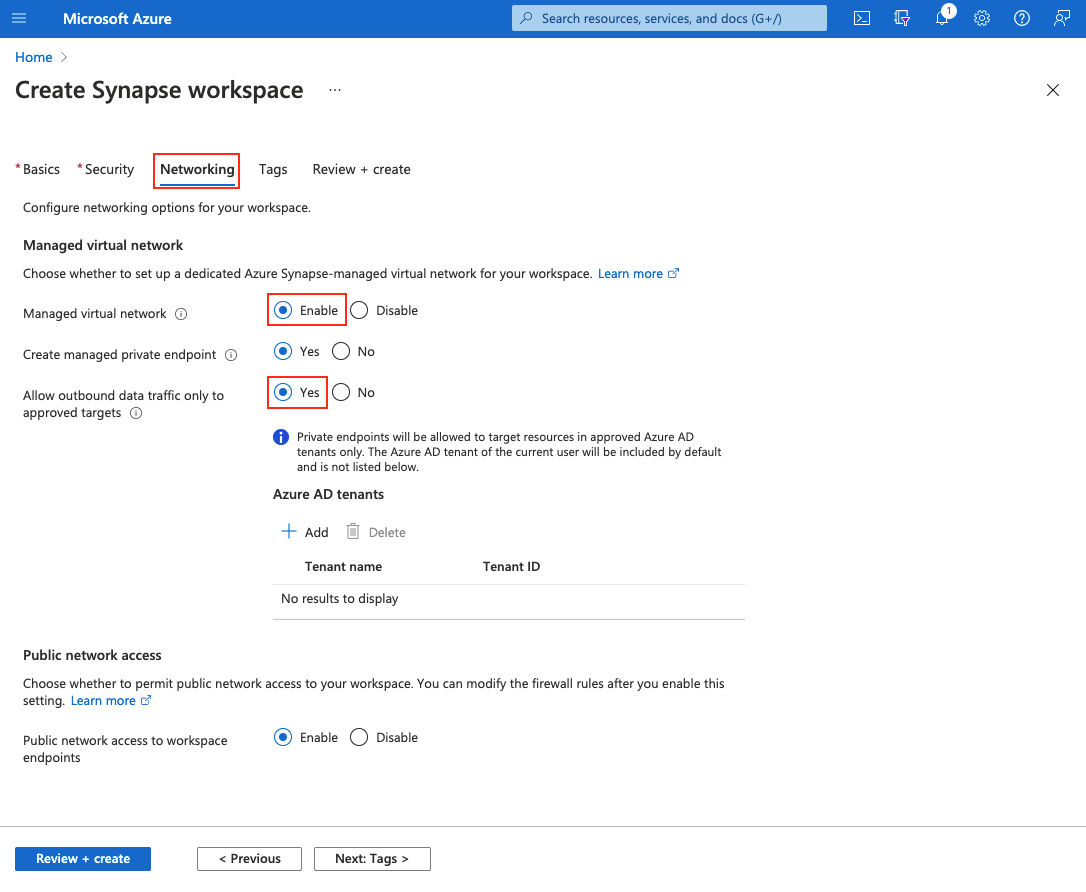

若要创建关联有托管虚拟网络的 Azure Synapse 工作区,请在 Azure portal 中选择“Networking”选项卡,并选中“启用托管虚拟网络”复选框。

如果取消选中该复选框,则您的工作区将不会与虚拟网络关联。

重要

只能在具有托管工作区虚拟网络的工作区中使用专用链接。

选择将托管工作区虚拟网络与工作区关联后,可以通过只允许托管工作区虚拟网络与批准的目标进行出站连接来防止数据外泄,此过程使用托管专用终结点。 选择 Yes,以限制从托管工作区虚拟网络到目标的出站流量,通过托管专用终结点。

托管虚拟网络页面的截图,其中将“仅允许出站数据流量到批准的目标”选项设置为“是”。

选择“否”以允许从工作区到任何目标的出站流量。

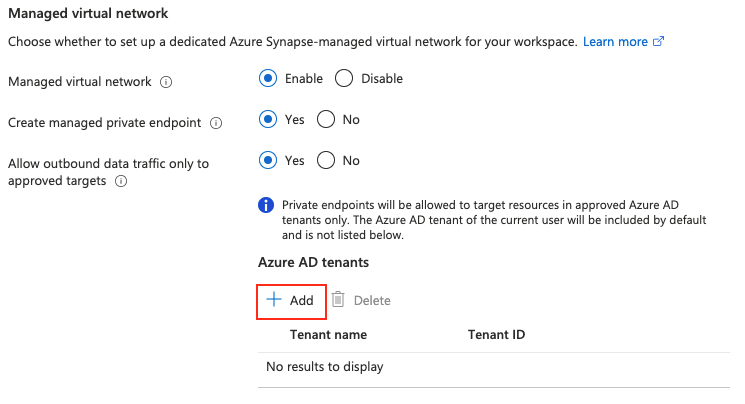

还可以控制从Azure Synapse工作区创建托管专用终结点的目标。 默认情况下,托管的专用终结点允许访问订阅所属的同一个 Microsoft Entra ID 租户中的资源。 如果您希望在与您的订阅所属租户不同的 Microsoft Entra ID 租户中创建托管的私有终结点,可以通过选择 + Add 来添加该 Microsoft Entra ID 租户。 可以从下拉列表中选择Microsoft Entra ID租户,也可以手动输入Microsoft Entra ID租户 ID。

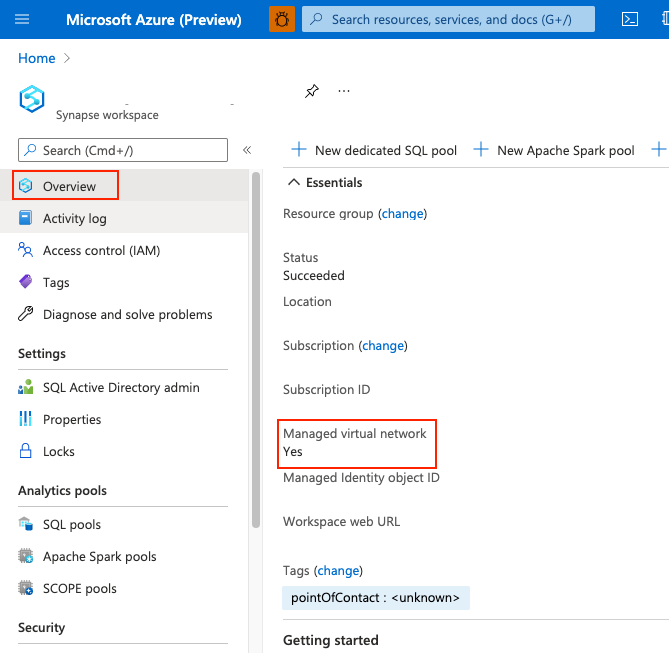

创建工作区后,可以通过从 Azure portal 中选择 Overview,检查Azure Synapse工作区是否关联到托管工作区Virtual Network。

集成运行时在托管虚拟网络和数据外泄保护条件下的行为

当使用启用托管虚拟网络和数据泄密保护(DEP)的功能创建 Azure Synapse 工作区时,数据移动和外部数据访问的运行设计会通过托管虚拟网络集成运行时(VNET IR)进行。

使用 VNET IR 可确保:

数据访问通过托管虚拟网络边界路由

出站连接被限制为仅能到达已批准的目标

托管的私有终结点用于外部资源访问

DEP 安全控制在管道活动和数据操作中被一致地强制实施

在启用 DEP 的工作区中,应为访问外部数据源的管道、链接服务和活动使用 VNET IR。

注释

在某些场景中,由于已知的生产问题,启用 DEP 的工作区在某些情况下可能仍然允许工件(例如管道、链接服务或活动)引用公共 Azure 集成运行时(Azure IR)。 Azure IR 可以通过公共网络路径access数据源,该路径与预期的数据外泄保护模型不一致。

客户应查看已启用 DEP 的工作区中的集成运行时引用,并将其更新为使用托管虚拟网络集成运行时。 在启用了 DEP 的工作区中引用Azure IR 时,Synapse UI 中可能会显示警告指示器。

对于 Webhook 活动,可以通过工作区标记 enable_webhookonir 来启用 Integration Runtime,然后可以在 UI 中选择 VNET IR。

如果需要公用网络access,请使用未启用 DEP 的工作区,而不是将 Azure IR 与启用 DEP 的工作区混合使用。