Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Azure 虚拟网络集成使您能够在您的虚拟网络基础设施中安全地隔离和控制对 Azure 服务的访问。 通过将服务集成到虚拟网络中,您可以消除对公共 Internet 的暴露,将访问限制为授权网络,包括对等互连的虚拟网络和本地连接,并增强整体安全态势。 这种全面的网络隔离方法有助于保护关键资源,并确保符合组织安全要求。

虚拟网络集成通过以下一种或多种集成方法,为Azure服务提供增强的安全性和网络隔离:

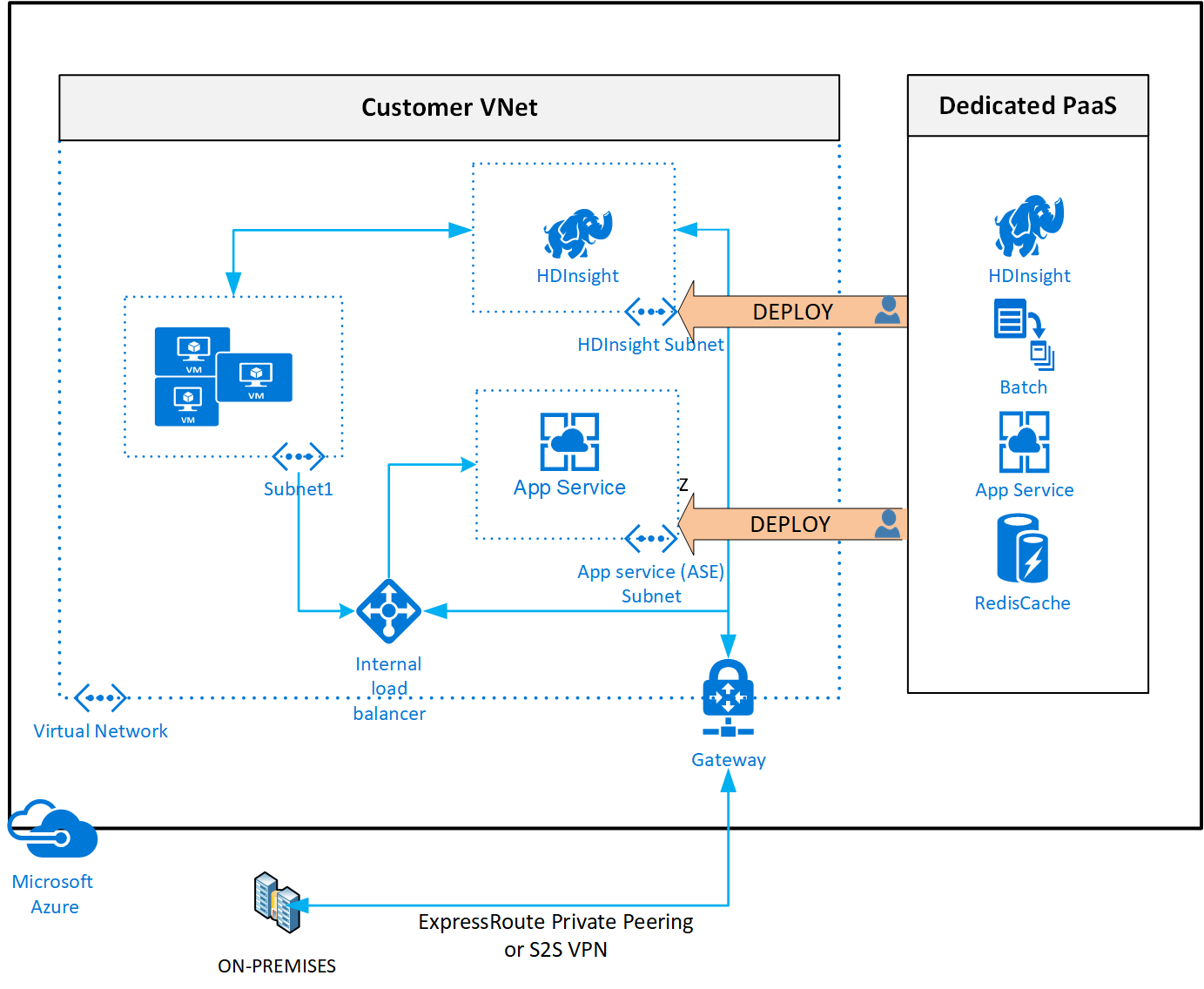

专用服务部署:将服务的专用实例部署到虚拟网络中,以便在虚拟网络和本地网络中启用专用访问。 此部署方法提供对网络流量和路由的完全控制。

专用连接:使用 专用终结点,将您私密且安全地连接到由 Azure 专用链接 提供支持的服务。 专用终结点使用来自虚拟网络的专用 IP 地址,有效地将服务引入虚拟网络并消除互联网暴露。

服务终结点集成:通过扩展虚拟网络至服务,使用服务终结点来访问公共终结点服务。 服务终结点允许将服务资源保护到虚拟网络,同时通过Azure主干保持路由优化。

Network access control:使用 service tags 允许或拒绝至和来自公共 IP 终结点的流量,以管理 Azure 资源的访问。 服务标签提供对网络访问的精细控制,而无需了解特定的 IP 地址。

将专用Azure服务部署到虚拟网络

在virtual network中部署专用Azure服务时,可以通过专用 IP 地址私下与服务资源通信。

将专用Azure服务部署到virtual network提供以下功能:

virtual network中的资源可以通过专用 IP 地址私下相互通信。 例如,在虚拟网络中的 HDInsight 和虚拟机上运行的 SQL Server 之间直接传输数据。

本地资源可以通过站点到站点 VPN(VPN Gateway)或 ExpressRoute 使用专用 IP 地址访问虚拟网络中的资源。

虚拟网络可以对等互连,使虚拟网络中的资源能够使用专用 IP 地址相互通信。

Azure服务完全管理virtual network中的服务实例。 此管理包括监视资源的运行状况以及根据负载进行调整。

服务实例将部署到virtual network中的子网中。 必须根据服务提供的指南,通过网络安全组开放子网的入站和出站访问。

某些服务对其部署的子网施加限制。 这些限制限制了策略、路由,或在同一子网中合并虚拟机和服务资源的应用。 检查每个服务的特定限制,因为它们可能会随时间而变化。 此类服务的示例包括Azure NetApp Files、专用 HSM、Azure Container Instances、App Service。

(可选)服务可能需要委托子网作为子网可以托管特定服务的显式标识符。 Azure 服务被授权在被委派的子网中创建专用于服务的资源。

请参阅具有委托子网的virtual network上的 REST API 响应示例。 可以通过可用委派 API 获取使用委托子网模型的服务的综合列表。

有关可部署到virtual network的服务列表,请参阅 将专用Azure服务部署到虚拟网络。

私有链接和私有终结点

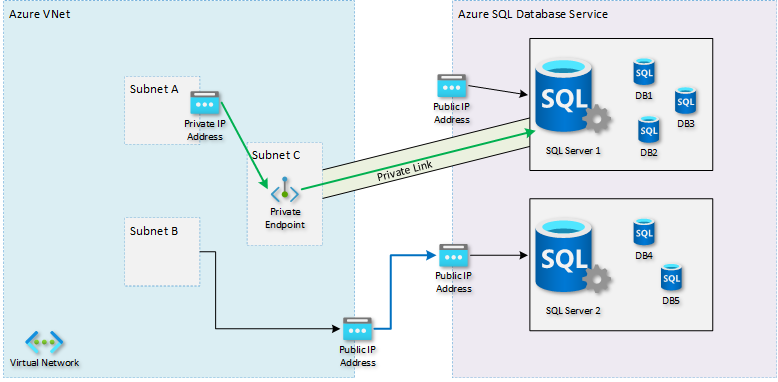

专用终结点允许安全地将流量从virtual network流入Azure资源。 无需公共 IP 地址即可建立此private link。 专用终结点是在您的虚拟网络中用于 Azure 服务的特殊网络接口。 为资源创建专用终结点时,它会在virtual network上的客户端与Azure资源之间提供安全连接。 您的虚拟网络的 IP 地址范围中的一个 IP 地址被分配给私有终结点。 专用终结点与 Azure 服务之间的连接是专用链接。

在关系图中,右侧显示Azure SQL Database作为目标 PaaS 服务。 目标可以是 支持专用终结点的任何服务。 多个客户使用多个逻辑 SQL Server 实例,这些实例都可以通过公共 IP 地址进行访问。

在这种情况下,逻辑SQL Server的一个实例通过专用终结点公开。 端点使 SQL Server 可通过客户端虚拟网络中的专用 IP 地址进行访问。 由于 DNS 配置发生更改,客户端应用程序现在将其流量直接发送到该专用终结点。 目标服务看到源自虚拟网络的专用 IP 地址的流量。

绿色箭头表示私有链接。 目标资源可以与专用终结点同时存在公共 IP 地址。 客户端应用程序不再使用公共 IP。 防火墙现在可以禁止任何对该公共 IP 地址的访问,使其只能通过专用终结点访问。 从虚拟网络连接到没有专用终结点的 SQL 服务器的连接来自公共 IP 地址。 蓝色箭头表示此流。

客户端应用程序通常使用 DNS 主机名来访问目标服务。 无需对应用程序进行更改。 在虚拟网络中,必须配置 DNS 解析,以便将主机名解析为目标资源的私有 IP 地址,而非原始的公共 IP 地址。 客户端与目标服务之间的专用路径不依赖于公共 IP 地址。 目标服务可以关闭公共访问。

这种个别实例的泄露使你 能够防止数据被盗。 恶意参与者无法从数据库收集信息并将其上传到另一个公共数据库或storage帐户。 可以阻止对所有 PaaS 服务的公共 IP 地址的访问。 仍然可以通过私有终结点允许访问 PaaS 实例。

有关Private link和支持的Azure服务列表的详细信息,请参阅 什么是 Private Link?

服务终结点

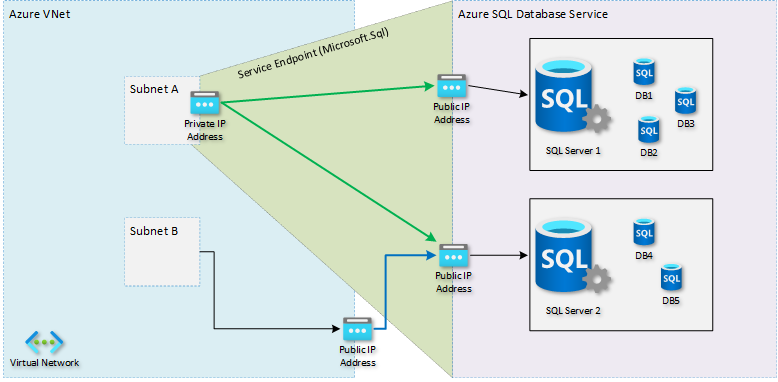

服务终结点通过Azure主干网络提供与Azure服务的安全直接连接。 终结点允许您将您的Azure资源仅限于保护在您的虚拟网络中。 服务终结点允许虚拟网络中的专用 IP 地址访问 Azure 服务,而无需出站公共 IP。

如果没有服务终结点,将访问限制为仅仅您的虚拟网络可能具有挑战性。 源 IP 地址可能会更改,也可以与其他客户共享。 例如,具有共享出站 IP 地址的 PaaS 服务。 使用服务终结点时,目标服务看到的源 IP 地址将会变成来自您的虚拟网络的专用 IP 地址。 此入口流量更改允许轻松标识源,并使用它来配置适当的防火墙规则。 例如,仅允许来自该virtual network内特定子网的流量。

使用服务终结点时,Azure 服务的 DNS 条目保持不变,并继续解析为分配给 Azure 服务的公共 IP 地址。

在下图中,右侧是相同的目标 PaaS 服务。 左侧有一个具有两个子网的客户虚拟网络:子网 A,其服务终结点指向 Microsoft.Sql,以及子网 B,没有定义服务终结点。

当子网 B 中的资源尝试访问任何SQL Server时,它将使用公共 IP 地址进行出站通信。 蓝色箭头表示此流量。 SQL Server防火墙必须使用该公共 IP 地址来允许或阻止网络流量。

当子网 A 中的资源尝试访问数据库服务器时,连接将被视为来自virtual network中的专用 IP 地址。 绿色箭头表示此流量。 SQL Server防火墙现在可以专门允许或阻止子网 A。不需要了解源服务的公共 IP 地址。

服务终结点适用于目标服务 的所有 实例。 例如,所有 Azure 客户的 SQL Server 实例,而不仅仅是某个特定客户的实例。

有关详细信息,请参阅 虚拟网络服务终结点

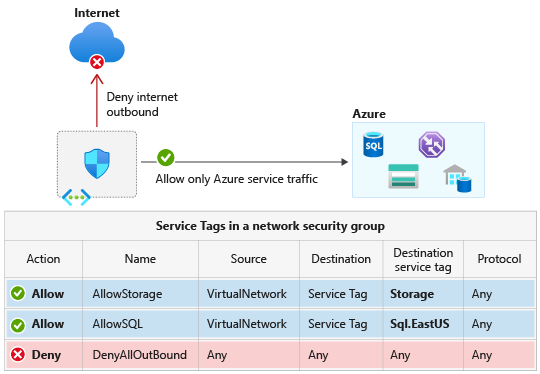

服务标记

服务标记表示给定Azure服务中的一组 IP 地址前缀。 使用服务标记,可以在 网络安全组或 Azure 防火墙 上定义网络访问控制。 可以允许或拒绝服务的网络流量。 若要允许或拒绝流量,请在规则的源或目标字段中指定服务标记。

实现网络隔离,在保护您的Azure资源免受互联网影响的同时,访问具有公共终结点的Azure服务。 创建入站/出站网络安全组规则,以拒绝传入和传出 Internet 的流量,并允许传入/传出 AzureCloud 的流量。 有关更多服务标记,请参阅特定Azure服务的可用服务标记。

有关支持它们的服务标记和Azure服务的详细信息,请参阅 Service Tags Overview

比较专用终结点和服务终结点

注释

Azure建议使用Azure Private Link。 Private Link为从本地专用访问 PaaS 提供了更好的功能,提供内置的数据外泄保护,并将服务映射到你自己的网络中专用 IP。 有关详细信息,请参阅 Azure Private Link。

值得指出的是,服务终结点和专用终结点都具有共同的特点,而不是只查看它们的差异。

这两项功能都用于更精细地控制目标服务上的防火墙。 例如,限制对SQL Server数据库或存储帐户的访问。 不过,这两者的操作不同,正如前面各节中更详细讨论的那样。

这两种方法都克服了 源网络地址转换(SNAT)端口耗尽的问题。 在通过具有 SNAT 端口限制的网络虚拟设备(NVA)或服务传输流量时,你可能会遇到端口耗尽的问题。 使用服务终结点或专用终结点时,流量将直接采用目标服务的优化路径。 这两种方法都可以使带宽密集型应用程序受益,因为延迟和成本都降低了。

在这两种情况下,仍可以确保传入目标服务的流量通过网络防火墙或 NVA 传递。 对于这两种方法,此过程有所不同。 使用服务终结点时,应在 防火墙 子网上配置服务终结点,而不是部署源服务的子网。 使用专用终结点时,请将专用终结点的 IP 地址的用户定义路由(UDR)放在 源 子网上。 不在专用终结点的子网中。

若要比较和了解差异,请参阅下表。

| 注意事项 | 服务终结点 | 专用终结点 |

|---|---|---|

| 应用配置的服务范围 | 整个服务(例如,所有客户的 SQL Server 或存储帐户) | 单个实例(例如,特定 SQL Server 实例或您拥有的存储账户) |

| 内置的数据外泄保护功能 - 能够通过恶意内部人员将数据从受保护的 PaaS 资源移动到其他未受保护的 PaaS 资源。 | 否 | 是的 |

| 从内部部署专用访问 PaaS 资源 | 否 | 是的 |

| 服务访问所需的 NSG 配置 | 是(使用服务标记) | 否 |

| 无需使用任何公共 IP 地址即可访问服务 | 否 | 是的 |

| Azure到Azure流量保留在Azure主干网络上 | 是的 | 是的 |

| 服务可以禁用其公共 IP 地址 | 否 | 是的 |

| 可以轻松限制来自Azure Virtual Network的流量 | 是(允许来自特定子网的访问或使用 NSG) | 是的 |

| 可以轻松限制来自本地的流量(VPN/ExpressRoute) | N/A** | 是的 |

| 需要 DNS 更改 | 否 | 是(请参阅 DNS 配置) |

| 影响解决方案的成本 | 否 | 是(请参阅 Private link 定价) |

| 影响解决方案的复合 SLA | 否 | 是(Private link服务本身具有 99.99% SLA) |

| 设置和维护 | 易于设置且管理成本更低 | 需要额外努力 |

| Limits | 对virtual network中的服务终结点总数没有限制。 Azure服务可能会强制限制用于保护资源的子网数。 (请参阅 virtual network 常见问题解答) | 是(请参阅 Private Link 限制) |

Azure服务资源已安全隔离至虚拟网络,因此无法从本地网络访问。 如果想要允许来自本地的流量,请允许来自本地或 ExpressRoute 的公共(通常是 NAT)IP 地址。 可以通过Azure服务资源的 IP 防火墙配置添加这些 IP 地址。 有关详细信息,请参阅 virtual network FAQ。

后续步骤

了解如何将应用与 Azure 网络集成。

了解如何使用服务标记限制对资源的访问。

了解如何通过 Azure Private Link 私下连接到 Azure Cosmos DB 帐户

。