Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

现代企业需要在跨云和本地的超分布式应用程序、数据和用户之间建立无处不在的连接。 企业正在采用全球传输网络体系结构,以整合、连接和控制以云为中心的现代全球企业 IT 足迹。

全局传输网络体系结构基于经典的中心和分支连接模型,使用其中的云托管网络“中心”可以在跨不同“分支”类型分布的终结点之间建立传输连接。

在此模型中,轮辐可以是:

- 虚拟网络(VNet)

- 物理分支站点

- 远程用户

- Internet

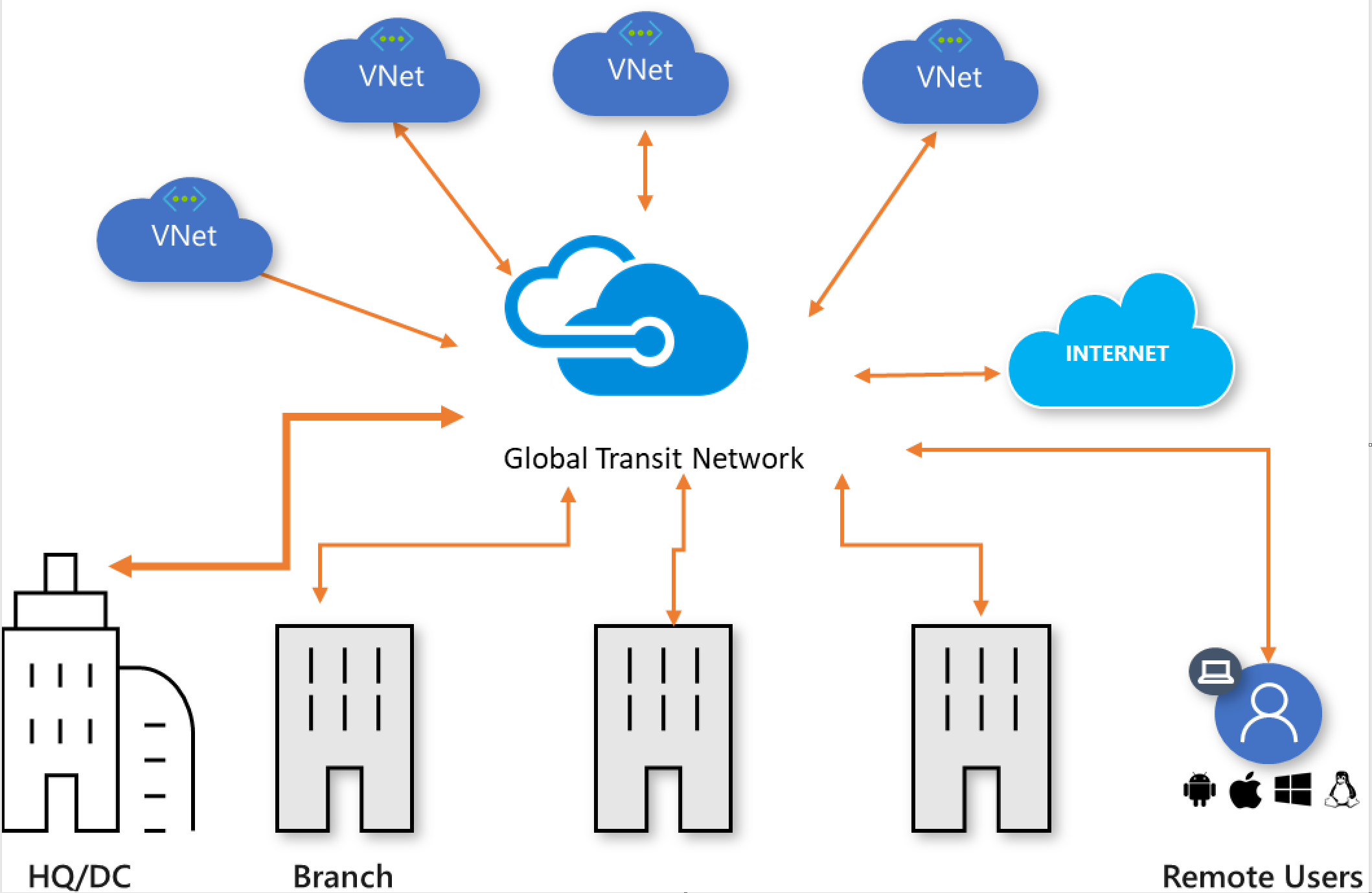

图 1:全球传输中心辐射型网络

图 1 显示了全局传输网络的逻辑视图,其中地理分散的用户、物理站点和 VNet 通过云中托管的网络中心进行互连。 此体系结构支持网络终结点之间的逻辑单跃点传输连接。

使用虚拟 WAN 的全局传输网络

Azure 虚拟 WAN 是 Azure 托管的云网络服务。 此服务由 Azure 托管和管理的所有网络组件。 有关虚拟 WAN 的详细信息,请参阅 虚拟 WAN 概述 文章。

Azure 虚拟 WAN 允许全球传输网络架构,实现 VNet、分支站点、SaaS 和 PaaS 应用程序以及用户之间的无缝连接,以便在全局分布的云工作负载之间进行任意互联。

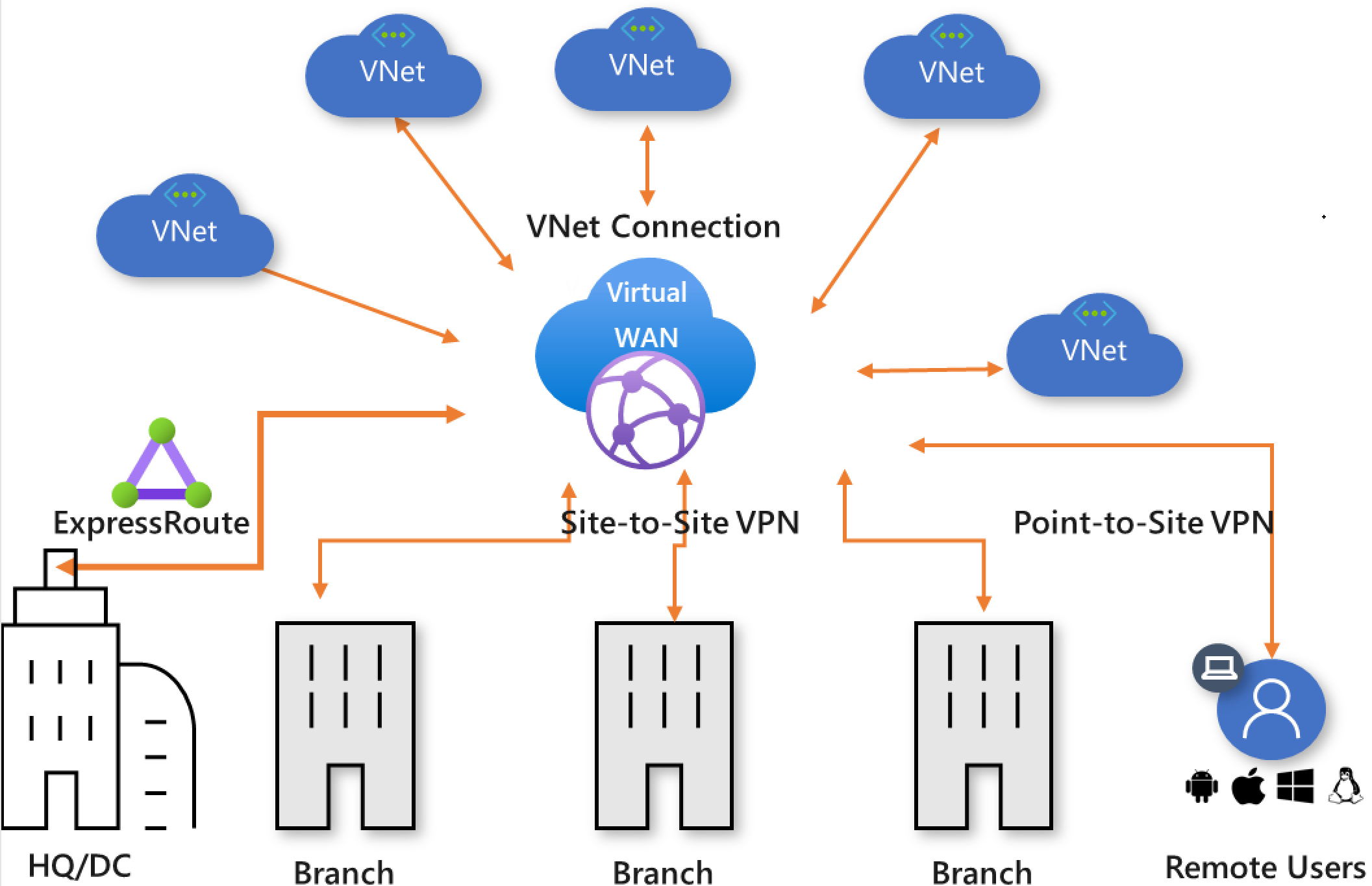

图 2:全局传输网络和虚拟 WAN

在 Azure 虚拟 WAN 体系结构中,虚拟 WAN 中心在 Azure 区域中预配,可以选择将分支、VNet 和远程用户连接到这些中心。 物理分支站点通过高级或标准 ExpressRoute 或站点到站点 VPN 连接到中心,VNet 通过 VNet 连接连接到中心,远程用户可以使用用户 VPN(点到站点 VPN)直接连接到中心。 虚拟 WAN 还支持跨区域 VNet 连接,其中一个区域中的 VNet 可以连接到不同区域中的虚拟 WAN 中心。

可以通过在具有最多分支(分支机构、虚拟网络、用户)的区域中创建单个虚拟 WAN 集线器,然后将其他区域中的分支连接到该集线器来建立虚拟 WAN。 当企业的业务足迹主要集中在一个地区且仅有少数远程节点时,这是一个不错的选择。

中心到中心连接

企业云足迹可以跨越多个云区域,最好从最靠近其物理站点和用户的区域访问云,以实现最小化延迟。 全球传输网络体系结构的主要原则之一是在所有云和本地网络终结点之间实现跨区域连接。 这意味着,与一个区域中的云相连接的分支发出的流量,可以使用 Azure 全球网络实现的中心到中心连接抵达不同区域中的另一个分支或 VNet。

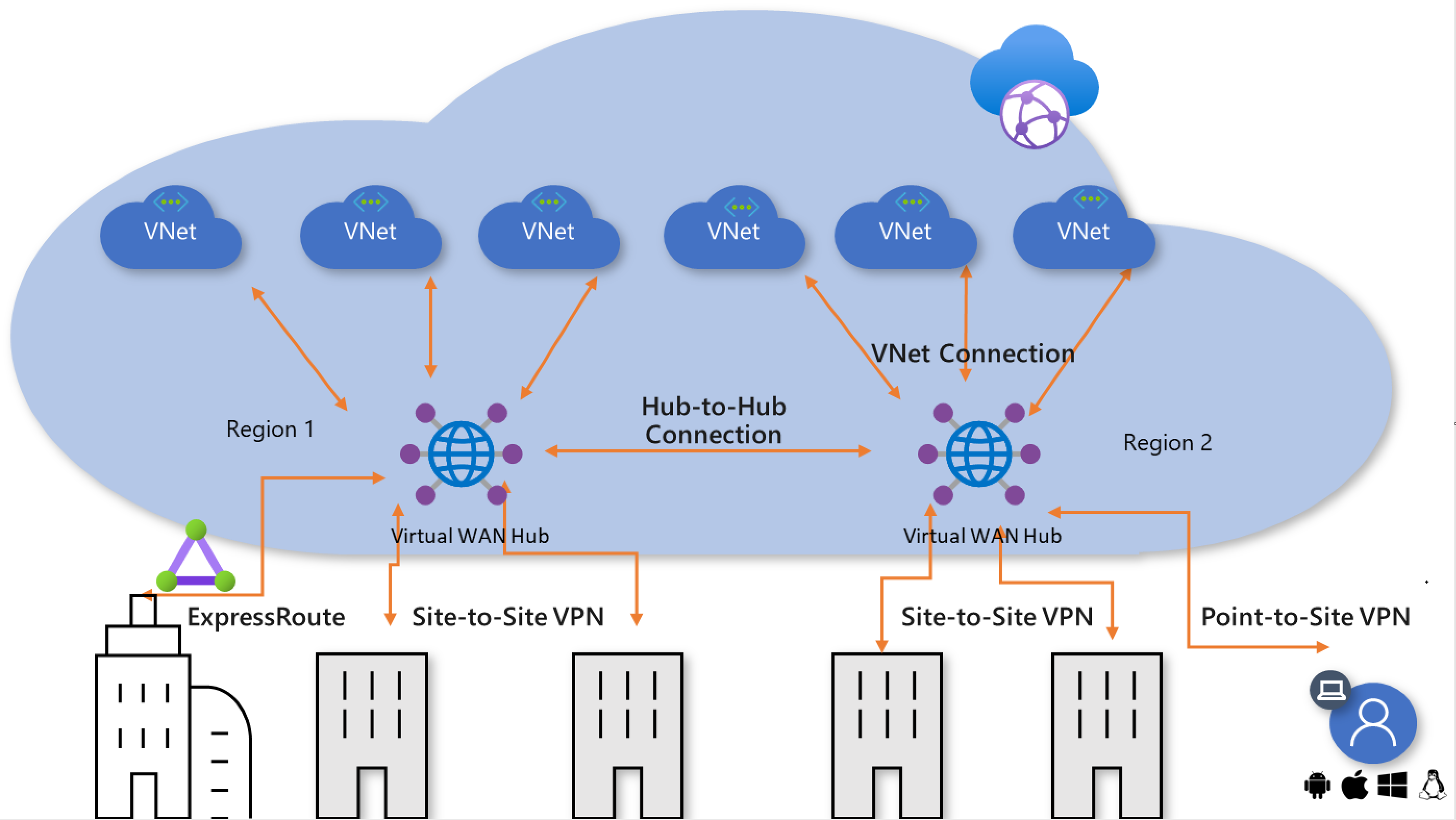

图 3:虚拟 WAN 跨区域连接

在单个虚拟 WAN 中启用多个中心时,中心会自动通过中心到中心链接进行互连,从而在跨多个区域分布的分支和 VNet 之间实现全局连接。

此外,属于同一虚拟 WAN 的所有中心可以与不同的区域访问和安全策略相关联。 有关详细信息,请参阅本文后面的 安全和策略控制 。

任意连接性

全局传输系统架构通过虚拟 WAN 枢纽实现任意点到任意点的连接。 此体系结构消除或减少了分支之间的全网格或部分网格连接的需要,此类连接的构建和维护更复杂。 此外,中心辐射网络与网格网络中的路由控制更易于配置和维护。

在全局体系结构环境中,任意点到任意点的连接可让企业中的全局分布式用户、分支、数据中心、VNet 和应用程序通过传输中心相互连接。 Azure 虚拟 WAN 充当全局传输系统。

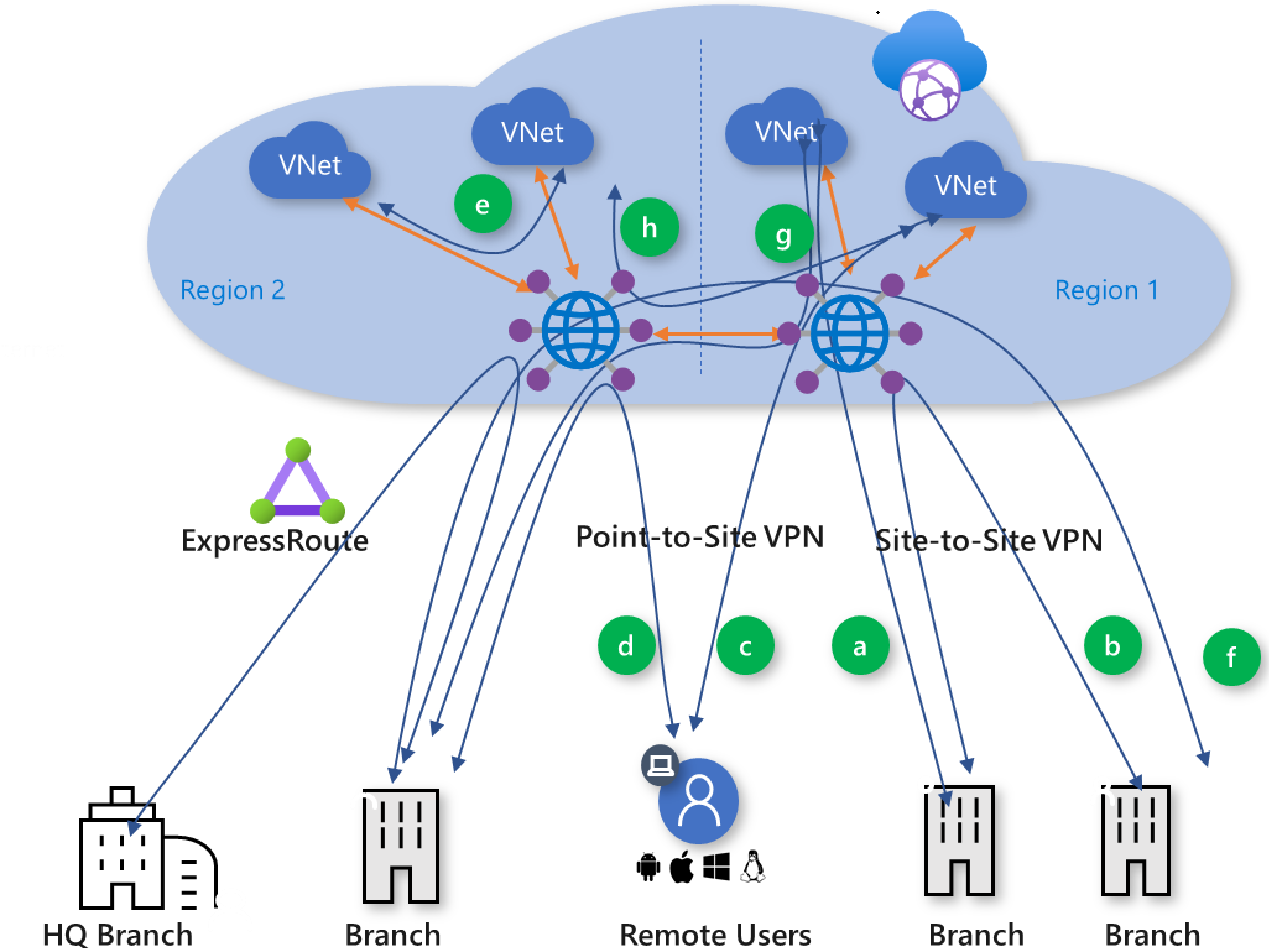

图 4:虚拟 WAN 流量路径

Azure 虚拟 WAN 支持以下全局传输连接路径。 括号中的字母映射到图 4。

分支到 VNet (a)

分支到分支 (b)

- 虚拟 WAN

远程用户到 VNet (c)

远程用户到分支 (d)

VNet 到 VNet (e)

分支到中心/中心到分支 (f)

分支到中心/中心到 VNet (g)

VNet 到中心/中心到 VNet (h)

分支到 VNet (a)/分支到 VNet 跨区域 (g)

分支到 VNet 是 Azure 虚拟 WAN 支持的主要路径。 此路径允许将分支连接到 Azure VNet 中部署的 Azure IAAS 企业工作负荷。 分支可以通过 ExpressRoute 或站点到站点 VPN 连接到虚拟 WAN。 流量通过 VNet 连接传输到与虚拟 WAN 中心相连接的 VNet。 虚拟 WAN 不需要显式 网关传输 ,因为虚拟 WAN 会自动启用网关传输到分支站点。 请参阅 虚拟 WAN 合作伙伴 文章,了解如何将 SD-WAN CPE 连接到虚拟 WAN。

虚拟 WAN

在此模型中,使用 ExpressRoute 连接到虚拟 WAN 中心的每个分支都可以使用分支到 VNet 路径连接到 VNet。

分支到分支 (b)/分支到分支跨区域 (f)

分支可以使用 ExpressRoute 线路和/或站点到站点 VPN 连接连接到 Azure 虚拟 WAN 中心。 可以将分支连接到离分支最近的区域中的虚拟 WAN 中心。

此选项允许企业利用 Azure 主干连接分支。 但是,即使此功能可用,也应该权衡通过 Azure 虚拟 WAN 与使用专用 WAN 连接分支的好处。

注释

在虚拟 WAN 中禁用分支到分支连接 - 虚拟 WAN 可配置为禁用分支到分支连接。 此配置将阻止 VPN(S2S 和 P2S)与 Express Route 连接的站点之间的路由传播。 此配置不会影响分支到 VNet 和 VNet 到 VNet 路由传播和连接。 若要使用 Azure 门户配置此设置:在虚拟 WAN 配置菜单下,选择设置:分支到分支 - 已禁用。

远程用户到 VNet (c)

可以使用从远程用户客户端到虚拟 WAN 的点到站点连接启用对 Azure 的直接安全远程访问。 企业远程用户不再需要使用企业 VPN 来始终与云保持连接。

远程用户到分支 (d)

远程用户至分支路径允许使用点对站点连接的远程用户通过 Azure 云中转访问本地工作负载和应用程序。 此路径使远程用户能够灵活地访问部署在 Azure 和本地的工作负荷。 企业可以在 Azure 虚拟 WAN 中启用基于云的安全远程访问服务。

VNet 到 VNet 传输 (e)/VNet 到 VNet 跨区域 (h)

VNet 到 VNet 传输使 VNet 能够相互连接,以便互连跨多个 VNet 实现的多层应用程序。 可选地,您可以通过 VNet 对等互连将 VNet 相互连接,这对于某些不需要通过 VWAN 中心传输的场景可能更为合适。

强制隧道和默认路由

可以通过在虚拟 WAN 中的 VPN、ExpressRoute 或虚拟网络连接上配置“启用默认路由”来启用强制隧道。

如果连接上的启用默认标志为“已启用”,则虚拟中心可将获知的默认路由传播到虚拟网络/站点到站点 VPN/ExpressRoute 连接。

当用户编辑虚拟网络连接、VPN 连接或 ExpressRoute 连接时,将显示此标志。 默认情况下,当站点或 ExpressRoute 线路连接到中心时,将禁用此标志。 如果添加虚拟网络连接以将 VNet 连接到虚拟中心,则默认会启用此功能。 默认路由并非起始于虚拟 WAN 中心;然而,如果虚拟 WAN 中心由于在中心部署了防火墙而已经获知默认路由,或者另一个连接的站点启用了强制隧道,则默认路由会被传播。

安全性和策略控制

Azure 虚拟 WAN 中心在混合网络中互连所有网络终结点,并具备监测所有传输网络流量的能力。 通过在中心内部署嵌入式安全解决方案,可以将虚拟 WAN 中心转换为安全虚拟中心。

可以通过 Azure 防火墙管理器进行 Azure 防火墙在虚拟 WAN 集线器中的编排。 Azure 防火墙管理器 提供管理和扩展全球传输网络安全的功能。 Azure 防火墙管理器提供通过第三方以及 Azure 防火墙集中管理路由、全局策略管理、高级 Internet 安全服务的功能。

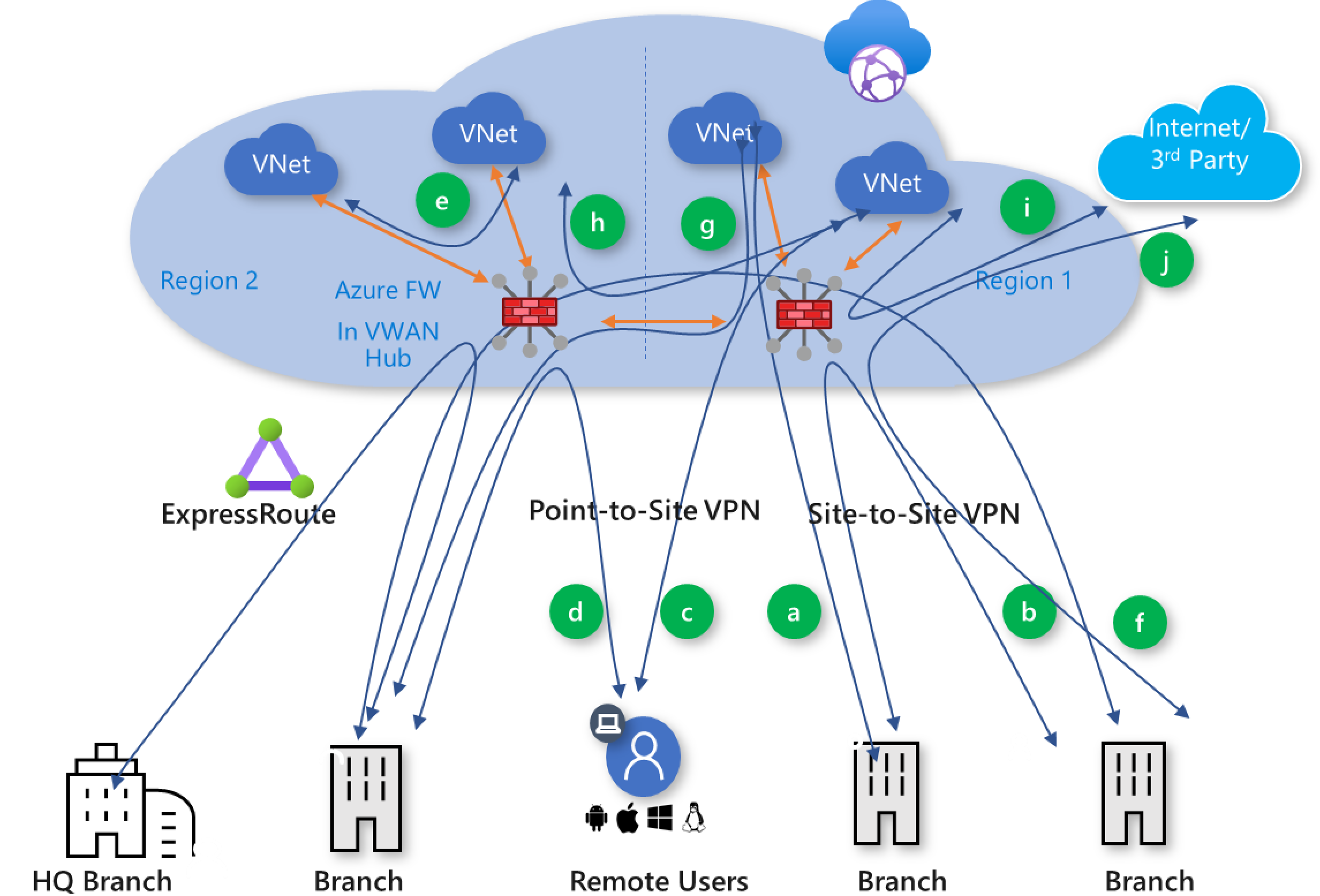

图 5:使用 Azure 防火墙保护的虚拟中心

虚拟 WAN 支持以下全局安全传输连接路径。 虽然本部分中的关系图和流量模式描述了 Azure 防火墙用例,但中心部署的网络虚拟设备和 SaaS 安全解决方案也支持相同的流量模式。 括号中的字母映射到图 5。

- VNet 到 VNet 安全传输 (e)

- VNet 到 Internet 或第三方安全服务 (i)

- 分支到 Internet 或第三方安全服务 (j)

VNet 到 VNet 安全传输 (e)

通过 VNet 到 VNet 的安全传输,VNet 可以通过虚拟 WAN 中心中的 Azure 防火墙相互连接。

VNet 到 Internet 或第三方安全服务 (i)

VNet 到 Internet 使 VNet 能够通过虚拟 WAN 中心中的 Azure 防火墙连接到 Internet。 通过受支持的第三方安全服务流向 Internet 的流量不会流经 Azure 防火墙。 可以使用 Azure 防火墙管理器通过受支持的第三方安全服务配置 Vnet 到 Internet 路径。

分支到 Internet 或第三方安全服务 (j)

分支到 Internet 功能允许通过虚拟广域网(WAN)中心中的 Azure 防火墙连接到 Internet。 通过支持的第三方安全服务进入 Internet 的流量不会流经安全设备,而是直接路由到第三方安全服务。 可以使用 Azure 防火墙管理器通过受支持的第三方安全服务配置分支到 Internet 路径。

分支到分支安全传输、分支到分支跨区域安全传输 (b)、(f)

分支可以使用 ExpressRoute 线路和/或站点到站点 VPN 连接连接到具有 Azure 防火墙的安全虚拟中心。 可以将分支连接到离分支最近的区域中的虚拟 WAN 中心。

此选项允许企业利用 Azure 主干连接分支。 但是,即使此功能可用,也应该权衡通过 Azure 虚拟 WAN 与使用专用 WAN 连接分支的好处。

分支到 VNet 安全传输 (c)、分支到 VNet 跨区域安全传输 (g)

分支到 VNet 安全传输使分支能够与虚拟 WAN 中心所在的同一区域中的虚拟网络以及连接到另一个区域中另一个虚拟 WAN 中心的虚拟网络进行通信。

如何在安全虚拟中心启用默认路由 (0.0.0.0.0/0)

在虚拟 WAN 中心(安全虚拟中心)中部署的 Azure 防火墙可以配置为连接至互联网的默认路由器或作为所有分支(通过 VPN 或 Express Route 连接)、分支 VNet 和用户(通过 P2S VPN 连接)的受信任安全提供程序。 必须使用 Azure 防火墙管理器完成此配置。 请参阅流向中心的流量路由,配置来自分支(包括用户)以及经 Azure 防火墙 VNet 到 Internet 的所有流量。

这是一个两步配置:

使用“安全虚拟中心路由设置”菜单配置 Internet 流量路由。 配置可以通过防火墙将流量发送到 Internet 的 VNet 和分支。

配置哪些连接(VNet 和分支)可以通过中心或受信任的安全提供程序中的 Azure FW 将流量路由到 Internet(0.0.0.0/0)。 此步骤确保将默认路由传播到通过“连接”附加到虚拟 WAN 中心的选定分支和 VNet。

安全虚拟中心中流向本地防火墙的强制隧道流量

如果虚拟中心已从其中一个分支(VPN 或 ER 站点)学习了默认路由(通过 BGP),则从 Azure 防火墙管理器设置中学习的默认路由将替代此默认路由。 在这种情况下,从 VNet 和分支进入中心并发往 Internet 的所有流量都将路由到 Azure 防火墙或可信安全提供商。

注释

目前,没有选项可供选择用于处理来自 VNet、分支机构或用户的面向 Internet 的流量的本地防火墙或 Azure 防火墙(以及受信任的安全提供者)。 从 Azure 防火墙管理器设置中学习的默认路由始终优先于从其中一个分支中学习的默认路由。

后续步骤

使用虚拟 WAN 创建连接,并在 VWAN 中心部署 Azure 防火墙。