本文介绍如何创建、更改或删除 Azure 虚拟网络对等连接。 虚拟网络对等互连使用 Azure 主干网络跨区域连接虚拟网络。 在 虚拟网络对等互连概述 或 虚拟网络对等互连教程中了解详细信息。

先决条件

如果没有具备有效订阅的 Azure 帐户,请创建一个试用帐户。 在开始学习本文的余下内容之前,请完成以下任务之一:

创建虚拟网络对等互连

在 Azure 门户顶部的搜索框中,输入“虚拟网络”。 在搜索结果中,选择“虚拟网络”。

在“虚拟网络”中,选择要为其创建对等互连的网络。

在“设置”中选择“对等互连”。

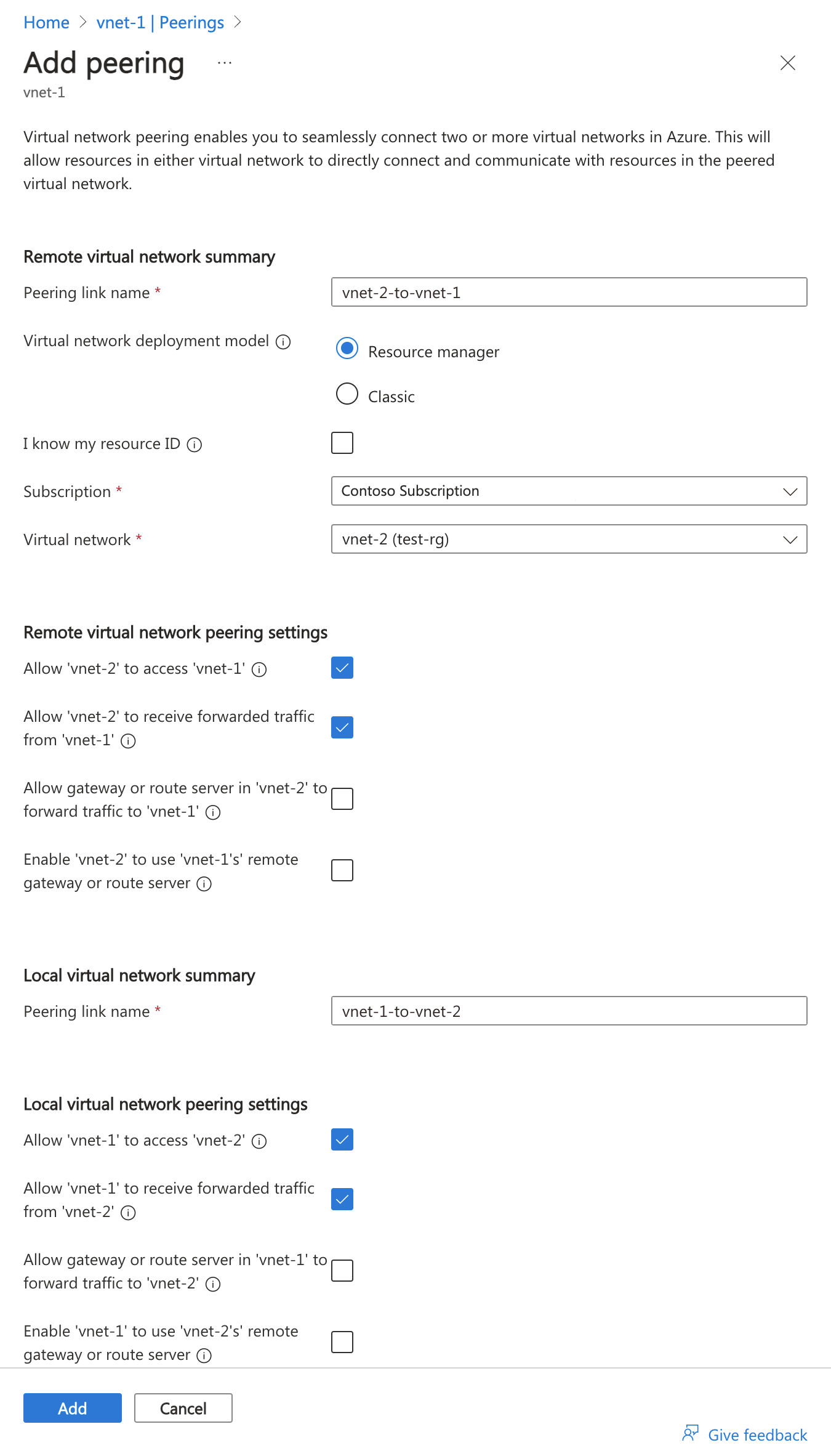

选择“+ 添加”。

-

设置 说明 远程虚拟网络摘要 对等互连链接名称 本地虚拟网络中的对等互连的名称。 名称在虚拟网络中必须唯一。 虚拟网络部署模型 选择要对等互连的虚拟网络是通过哪种部署模型来进行部署的。 我知道我的资源 ID 如果对要进行对等互连的虚拟网络拥有读取访问权限,请保留取消选中此复选框。 如果缺少对要与之对等互连的虚拟网络或订阅的读取访问权限,则选中此复选框。 资源 ID 选中“我知道我的资源 ID”复选框时,将显示此字段。 输入的虚拟网络资源 ID 必须与此虚拟网络位于同一 Azure 区域,或受支持的不同 Azure 区域。

完整资源 ID 类似于/subscriptions/<Id>/resourceGroups/<resource-group-name>/providers/Microsoft.Network/virtualNetworks/<virtual-network-name>。

可以通过查看虚拟网络的属性,获取虚拟网络的资源 ID。 若要了解如何查看虚拟网络的属性,请参阅管理虚拟网络。 如果订阅关联的 Microsoft Entra 租户与要进行对等互连的虚拟网络的订阅不同,则必须分配用户权限。 将每个租户中的用户添加为相反租户中的来宾用户。订阅 选择要进行对等互连的虚拟网络的订阅。 将列出一个或多个订阅,具体取决于帐户对多少个订阅具有访问权限。 虚拟网络 选择远程虚拟网络。 远程虚拟网络对等互连设置 允许对等互连虚拟网络访问“vnet-1” 默认情况下,将选中此选项。

- 选择此选项可允许来自对等互连虚拟网络的流量访问“vnet-1”。 此设置支持中心辐射型网络拓扑中中心和分支之间的通信,并允许对等互连虚拟网络中的 VM 与“vnet-1”中的 VM 进行通信。 选择此设置时,网络安全组的 VirtualNetwork 服务标记包含虚拟网络和对等互连的虚拟网络。 若要详细了解服务标记,请参阅 Azure 服务标记。允许对等互连虚拟网络接收来自“vnet-1”的转发流量 默认情况下不会选择此选项。

- 启用此选项允许对等连接的虚拟网络接收来自与“vnet-1”对等连接的虚拟网络的流量。 例如,如果 vnet-2 的 NVA 接收来自 vnet-2 外部的流量,而这些流量将转发到 vnet-1,则你可以选择此设置,以允许该流量从 vnet-2 进入 vnet-1。 虽然启用此功能可允许通过对等互连转发流量,但它并不会创建任何用户定义的路由或网络虚拟设备。 用户定义的路由和网络虚拟设备是单独创建的。允许对等互连虚拟网络中的网关或路由服务器将流量转发到“vnet-1” 默认未选择此选项。

- 启用此设置允许“vnet-1”接收来自对等互连虚拟网络网关或路由服务器的流量。 若要启用此选项,对等互连的虚拟网络必须包含网关或路由服务器。使对等互连虚拟网络能够使用“vnet-1”的远程网关或路由服务器 默认情况下未选择此选项。

- 仅当“vnet-1”具有远程网关或路由服务器并且“vnet-1”允许“vnet-1 中的网关”将流量转发到对等虚拟网络时,才能启用此选项。此选项只能在一个对等互连虚拟网络的对等互连中启用。

如果希望此虚拟网络使用远程路由服务器交换路由,还可以选择此选项,请参阅 Azure 路由服务器。

注意:如果已在虚拟网络中配置了网关,则无法使用远程网关。若要详细了解如何使用网关进行传输,请参阅 配置 VPN 网关以便在虚拟网络对等互连中传输。本地虚拟网络摘要 对等互连链接名称 来自远程虚拟网络的对等互连的名称。 名称在虚拟网络中必须唯一。 本地虚拟网络对等互连设置 允许“vnet-1”访问对等互连虚拟网络 默认情况下,将选中此选项。

- 选择此选项以允许来自“vnet-1”的流量进入对等互连的虚拟网络。 此设置启用了中心辐射型网络拓扑中中心与分支之间的通信,并允许“vnet-1”中的虚拟机与对等虚拟网络中的虚拟机进行通信。允许“vnet-1”接收来自对等互连虚拟网络的转发流量 默认情况下未选择此选项。

- 启用此选项后,“vnet-1”可以接收来自已对等互连到此虚拟网络的其他虚拟网络的流量。 例如,如果 vnet-2 的 NVA 接收来自 vnet-2 外部的流量,而这些流量将转发到 vnet-1,则你可以选择此设置,以允许该流量从 vnet-2 进入 vnet-1。 虽然启用此功能可允许通过对等互连转发流量,但它并不会创建任何用户定义的路由或网络虚拟设备。 用户定义的路由和网络虚拟设备是单独创建的。允许“vnet-1”中的网关或路由服务器将流量转发到对等互连的虚拟网络 默认未选择此选项。

- 启用此设置允许对等虚拟网络接收来自“vnet-1”网关或路由服务器的流量。 若要启用此选项,“vnet-1”必须包含网关或路由服务器。使“vnet-1”能够使用对等互连虚拟网络的远程网关或路由服务器 默认情况下未选择此选项。

- 仅当对等虚拟网络具有远程网关或路由服务器且对等虚拟网络启用“允许对等虚拟网络中的网关将流量转发到”vnet-1“时,才能启用此选项。此选项只能在“vnet-1”对等互连之一中启用。

注意

如果使用虚拟网络网关将本地流量通过可传递的方式发送到对等互连虚拟网络,则必须将本地 VPN 设备的对等互连虚拟网络 IP 范围设置为“关注”流量。 可能需要将所有 Azure 虚拟网络的 CIDR 地址添加到本地 VPN 设备上的 Site-2-Site IPsec VPN 隧道配置。 CIDR 地址包括“中心”、分支和点到站点 IP 地址池等资源。 否则,本地资源无法与对等互连虚拟网络中的资源通信。 关注流量将通过阶段 2 安全关联进行通信。 安全关联为每个指定的子网创建专用 VPN 隧道。 本地和 Azure VPN 网关层级必须支持相同数量的站点到站点 VPN 隧道和 Azure 虚拟网络子网。 否则,本地资源无法与对等互连虚拟网络中的资源通信。 有关为每个指定的 Azure 虚拟网络子网创建阶段 2 安全关联的说明,请参阅本地 VPN 文档。

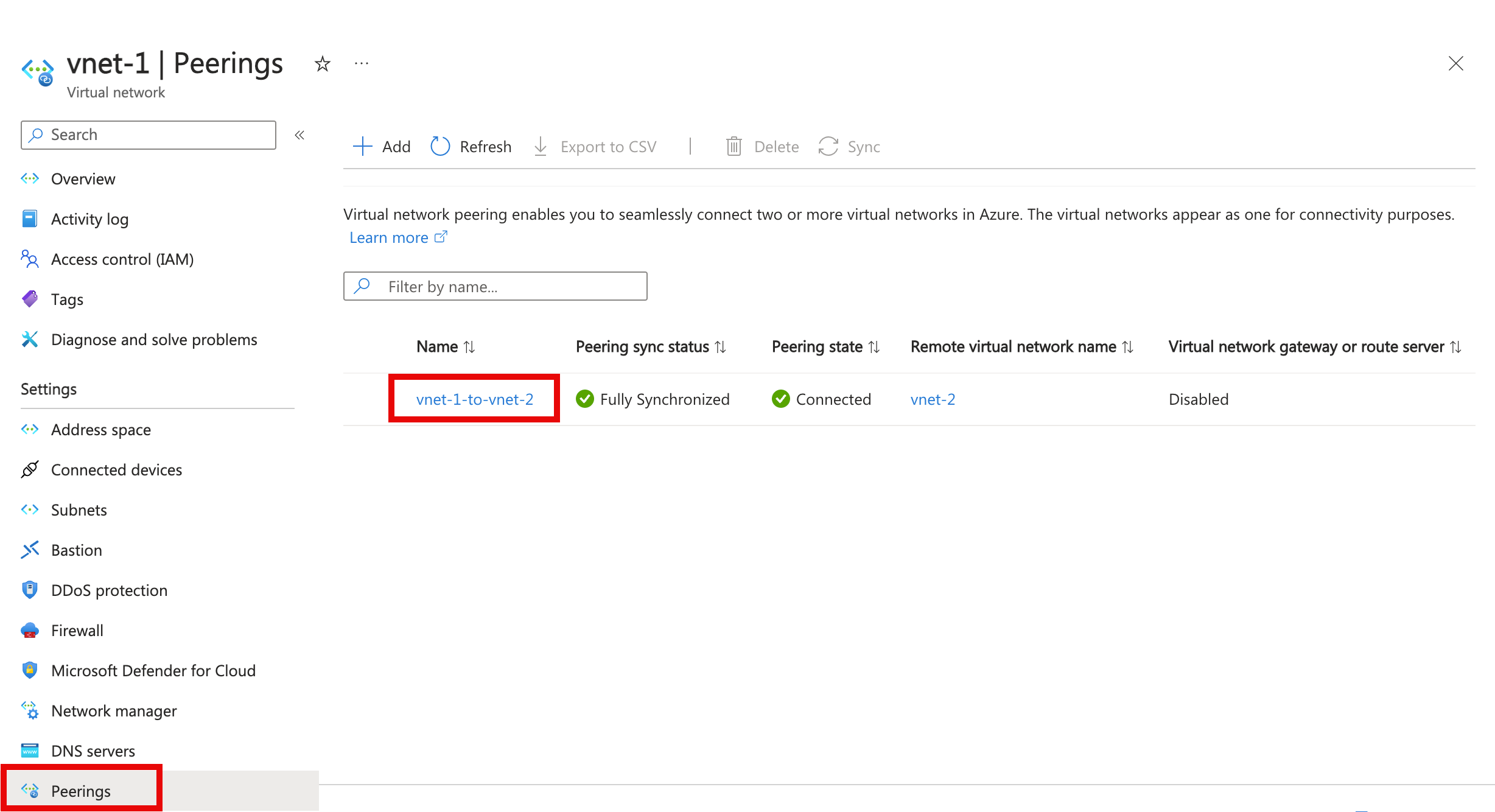

- 几秒钟后,选择“刷新”按钮,对等连接状态将从“正在更新”更改为“已连接”。

有关在不同订阅和部署模型中的虚拟网络之间实现对等互连的分步说明,请参阅后续步骤。

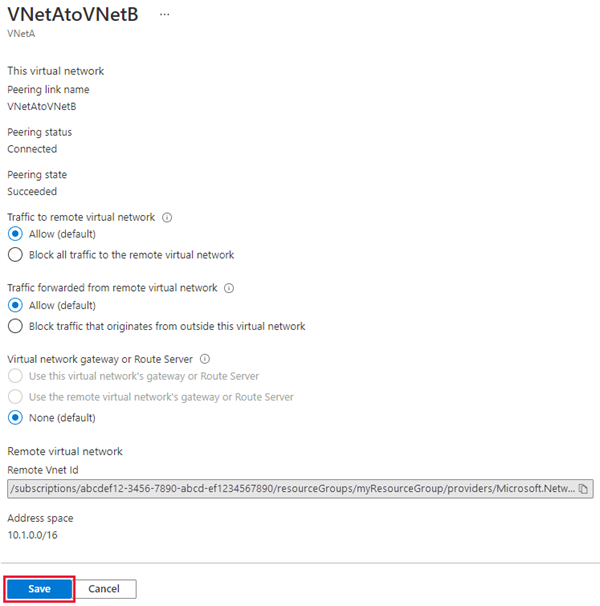

查看或更改对等互连设置

在 Azure 门户顶部的搜索框中,输入“虚拟网络”。 在搜索结果中,选择“虚拟网络”。

选择要在虚拟网络中查看或更改其对等互连设置的虚拟网络。

在“设置”下选择“对等互连”,然后选择要查看或更改设置的对等互连。

更改相应的设置。 针对每个设置的相关选项,请参阅“创建对等互连”部分的第 4 步。 然后选择“保存”,以完成配置更改。

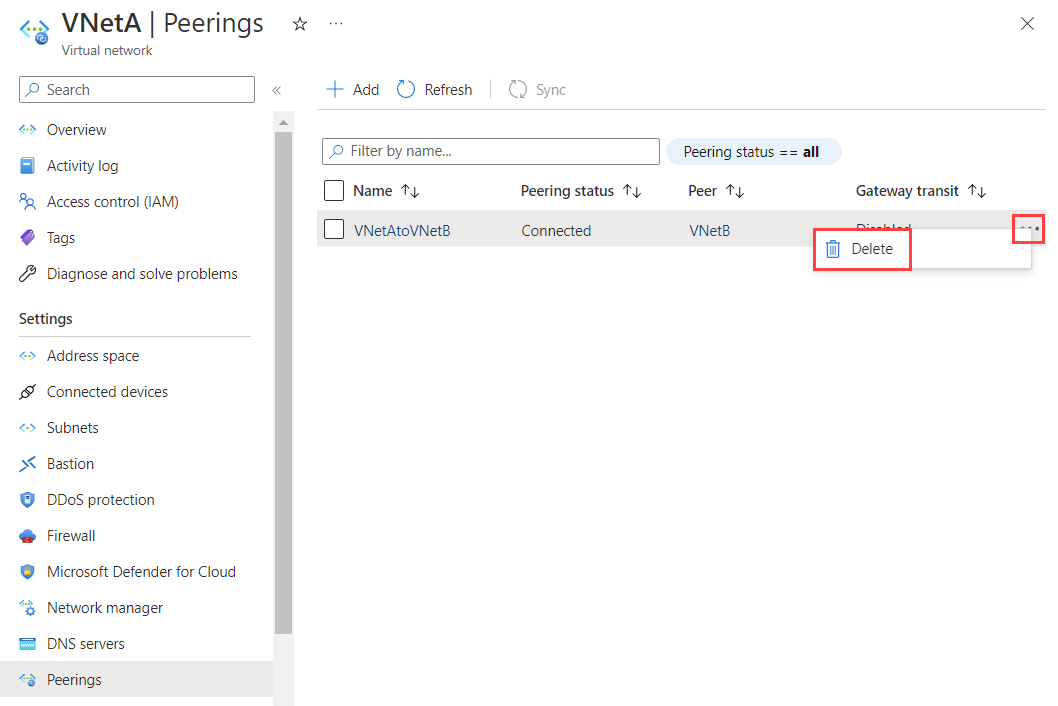

删除对等互连

删除两个虚拟网络之间的对等互连后,虚拟网络之间的流量便无法再进行传输。 如果希望虚拟网络偶尔进行通信,而非始终通信,与其删除对等互连,不如取消选中“允许流向远程虚拟网络的流量”设置,以禁止流动到远程虚拟网络的流量”。 可发现禁用和启用网络访问比删除并重新创建对等互连更加容易。

在 Azure 门户顶部的搜索框中,输入“虚拟网络”。 在搜索结果中,选择“虚拟网络”。

选择要在虚拟网络中查看或更改其对等互连设置的虚拟网络。

在“设置”中选择“对等互连”。

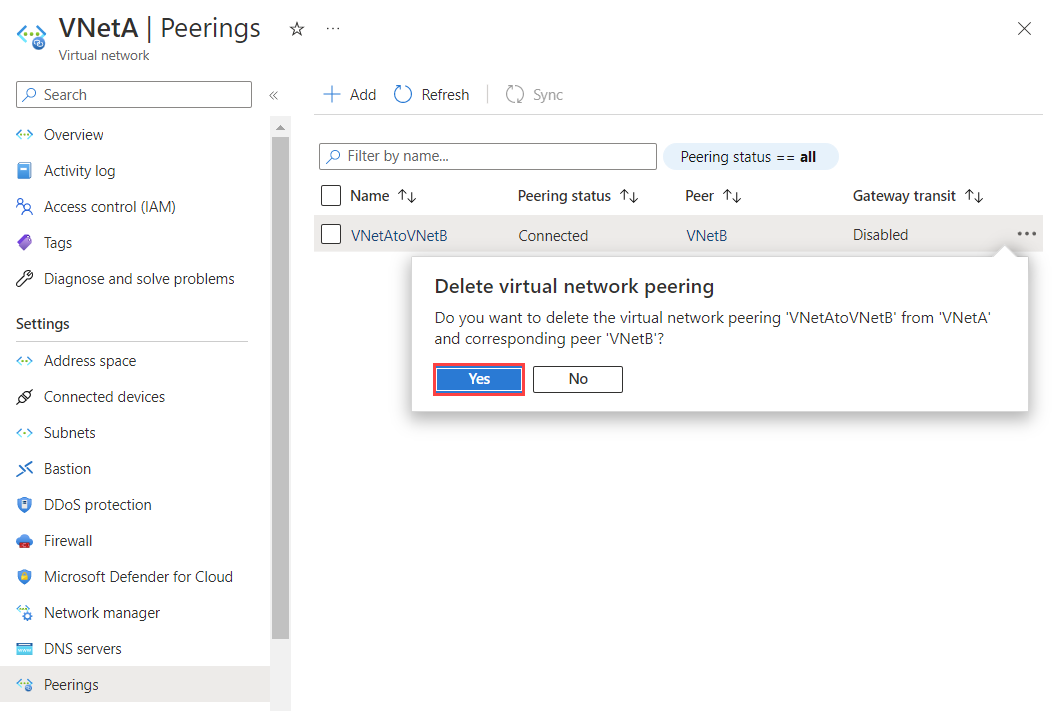

选中要删除的对等互连旁边的框,然后选择“删除”。

在删除对等互连的确认框中输入删除,然后选择删除。

注意

从某个虚拟网络中删除虚拟网络对等互连时,来自远程虚拟网络的对等互连也会被删除。

在“确认删除”中选择“删除”以确认删除。

要求和约束

如果 2 个虚拟网络位于同一订阅中的不同订阅或不同的资源组中,请注意,在使用 Powershell 或 CLI 时,必须引入远程虚拟网络的完整资源 URI。

创建全球对等互连时,对等互连的虚拟网络可以存在于任何由世纪互联运营的 Azure 区域中。 你无法透过云层看到。 例如,Azure 公有云中的虚拟网络不能与由世纪互联云运营的 Azure 云中的虚拟网络对等互连。

当虚拟网络是对等互连的一部分时,无法移动虚拟网络。 要将虚拟网络移动到其他资源组或订阅,请先删除对等互连,然后移动虚拟网络,最后重新创建对等互连。

一个虚拟网络中的资源无法与全球对等互连虚拟网络中基本负载均衡器(内部或公共)的前端 IP 地址通信。 对基本负载均衡器的支持仅存在于同一区域内。 虚拟网络对等互连和全球虚拟网络对等互连都支持标准负载均衡器。 使用基本负载均衡器的某些服务无法通过全局虚拟网络对等互连正常工作。 有关详细信息,请参阅与全球虚拟网络对等互连和负载均衡器相关的约束。

可以使用远程网关或允许全局对等虚拟网络和本地对等虚拟网络中的网关传输。

虚拟网络可以位于相同或不同的订阅中。 如果对等虚拟网络位于不同的订阅中,两个订阅可关联到同一个或不同的 Microsoft Entra 租户。 如果还没有 AD 租户,可以创建一个。

进行对等互连的虚拟网络的 IP 地址空间不得重叠。

对等互连两个通过资源管理器创建的虚拟网络时,必须为对等互连中的每个虚拟网络都配置对等互连。 将看到以下类型的对等互连状态之一:

已启动:创建首个对等互连时,其状态为“已启动”。

已连接:创建第二个对等互连时,两个对等互连的状态均变为“已连接”。 直到两个虚拟网络对等互连的对等互连状态均为“已连接”时,对等互连才成功建立。

对等互连是在两个虚拟网络之间建立的。 对等互连本身并不具有传递性。 如果在以下虚拟网络之间创建对等互连:

VirtualNetwork1 和 VirtualNetwork2

VirtualNetwork2 和 VirtualNetwork3

VirtualNetwork1 和 VirtualNetwork3 无法通过 VirtualNetwork2 进行连接。 如果希望 VirtualNetwork1 和 VirtualNetwork3 直接通信,则必须在 VirtualNetwork1 和 VirtualNetwork3 之间创建显式对等互连,或者通过中心网络中的 NVA 来通信。 要了解详细信息,请参阅 Azure 中的中心辐射型网络拓扑。

无法使用默认 Azure 名称解析来解析已对等互连的虚拟网络中的名称。 若要解析其他虚拟网络中的名称,必须使用 Azure 专用 DNS,或使用自定义 DNS 服务器。 若要了解如何设置自己的 DNS 服务器,请参阅使用自己的 DNS 服务器进行名称解析。

同一区域中对等互连虚拟网络中的资源可以互相之间以相同的延迟进行通信,就如同资源是位于同一个虚拟网络中一样。 网络吞吐量基于虚拟机允许的带宽,其大小成比例。 对等互连的带宽没有任何其他限制。 每种虚拟机大小都有其自己的最大网络带宽。 若要深入了解不同虚拟机大小的最大网络带宽,请参阅 Azure 中虚拟机的大小。

一个虚拟网络可以对等互连至另一个虚拟网络,也可以通过 Azure 虚拟网关连接到另一个虚拟网络。 当虚拟网络同时通过对等互连和网关连接时,虚拟网络的流量会根据对等互连配置流动,而不是通过网关流动。

在成功配置虚拟网络对等互连之后,必须重新下载点到站点 VPN 客户端,以确保将新路由下载到客户端。

利用虚拟网络对等互连的入口和出口流量会产生少许收费。 有关详细信息,请参阅定价页。

权限

必须向以下角色分配用于进行虚拟网络对等互连的帐户:

如果您的帐户未分配到原先的角色,则必须将其分配到具有下表所列必要操作的 自定义角色。

| 操作 | 名称 |

|---|---|

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/write | 创建从虚拟网络 A 到虚拟网络 B 的对等互连时必需。 |

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/read | 读取虚拟网络对等互连 |

| Microsoft.Network/virtualNetworks/virtualNetworkPeerings/delete | 删除虚拟网络对等互连 |

重要

要移除远程虚拟网络对等互连,必须为远程虚拟网络分配“网络参与者”角色或 Microsoft.Network/virtualNetworks/virtualNetworkPeerings/read 和 Microsoft.Network/virtualNetworks/virtualNetworkPeerings/delete 自定义角色。

后续步骤

可以在相同或不同订阅中的虚拟网络之间创建虚拟网络对等互连。 完成适用于以下方案之一的教程:

Azure 部署模型 订阅 资源管理器 相同 不同 了解如何创建中心辐射型网络拓扑

使用 PowerShell 或 Azure CLI 示例脚本或使用 Azure 资源管理器模板创建虚拟网络对等互连

为虚拟网络创建和分配 Azure Policy 定义