Azure 防火墙策略规则集

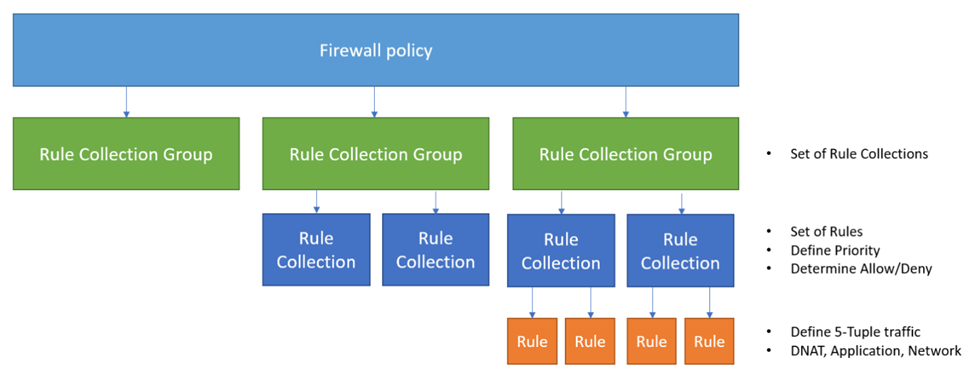

防火墙策略是最上层资源,包含 Azure 防火墙的安全和操作设置。 可以使用防火墙策略来管理规则集,Azure 防火墙利用这些规则集来筛选流量。 防火墙策略基于具有以下组件的层次结构来组织、确定优先级和处理规则集:规则集合组、规则集合和规则。

规则集合组

规则集合组用于对规则集合进行分组。 它们是 Azure 防火墙处理的第一个单元,遵循基于值的优先级顺序。 共有三个默认的规则集合组,它们的优先级值是设计好的。 它们按以下顺序进行处理:

| 规则集合组名称 | 优先级 |

|---|---|

| 默认 DNAT(目标网络地址转换)规则集合组 | 100 |

| 默认网络规则集合组 | 200 |

| 默认应用程序规则集合组 | 300 |

即使无法删除默认规则集合组或修改它们的优先级值,也可以以不同的方式操纵它们的处理顺序。 如果需要定义与默认设计不同的优先级顺序,可以使用所需的优先级值创建自定义规则集合组。 在这种情况下,根本不使用默认规则集合组,而仅使用创建的规则集合组来自定义处理逻辑。

规则集合组包含一个或多个规则集合,可以是 DNAT、网络或应用程序类型。 例如,可以将属于相同工作负载或 VNet 的规则分组到规则集合组中。

规则集合组的最大大小为 2 MB。 如果需要超过 2 MB,可以将规则拆分为多个规则集合组。 2022 年 7 月之前创建的防火墙策略可包含 50 个规则能集合组,2022 年 7 月之后创建的防火墙策略可包含 60 个规则集合组。

规则集合

一个规则集合属于一个规则集合组,它包含一个或多个规则。 它们是防火墙处理的第二个单元,遵循基于值的优先级顺序。 规则集合必须具有定义的操作(允许或拒绝)和优先级值。 定义的操作适用于规则集合中的所有规则。 优先级值确定规则集合的处理顺序。

有三种类型的规则集合:

- DNAT

- 网络

- 应用程序

规则类型必须与其父规则集合类别匹配。 例如,DNAT 规则只能是 DNAT 规则集合的一部分。

规则

规则属于规则集合,它指定在网络中允许或拒绝哪些流量。 它们是 Azure 防火墙处理的第三个单元,不遵循基于值的优先级顺序。 规则的处理逻辑遵循自上而下的方法。 通过防火墙的所有流量都由定义的允许或拒绝匹配规则进行评估。 如果没有允许流量的规则,则默认情况下拒绝流量。

对于应用程序规则,默认情况下,流量在被拒绝之前由我们内置的基础架构规则集合处理。

入站与出站

入站防火墙规则可保护网络免受来自网络外部(源自 Internet 的流量)以及尝试向内渗透网络的威胁。

出站防火墙规则可防止源自内部(源自 Azure 内部专用 IP 地址的流量)并向外传输的恶意流量。 这通常是指 Azure 资源中的流量在到达目标之前通过防火墙进行重定向。

规则类型

有三种类型的规则:

- DNAT

- 网络

- 应用程序

DNAT 规则

DNAT 规则允许或拒绝通过防火墙公共 IP 地址的入站流量。 若要将公共 IP 地址转换为专用 IP 地址,可以使用 DNAT 规则。 Azure 防火墙公共 IP 地址可用于侦听来自 Internet 的入站流量、筛选流量并将此流量转换为 Azure 中的内部资源。

网络规则

网络规则基于网络层 (L3) 和传输层 (L4) 允许或拒绝入站、出站和东西向流量。

若要根据 IP 地址、任何端口和任何协议筛选流量,可以使用网络规则。

应用程序规则

应用程序规则基于应用程序层 (L7) 允许或拒绝出站和东西向流量。 若要根据完全限定的域名 (FQDN)、URL 和 HTTP/HTTPS 协议筛选流量,可使用应用程序规则。

后续步骤

- 若要详细了解 Azure 防火墙规则处理,请参阅配置 Azure 防火墙规则。