私密且安全地连接到你的 Microsoft Purview 并扫描数据源

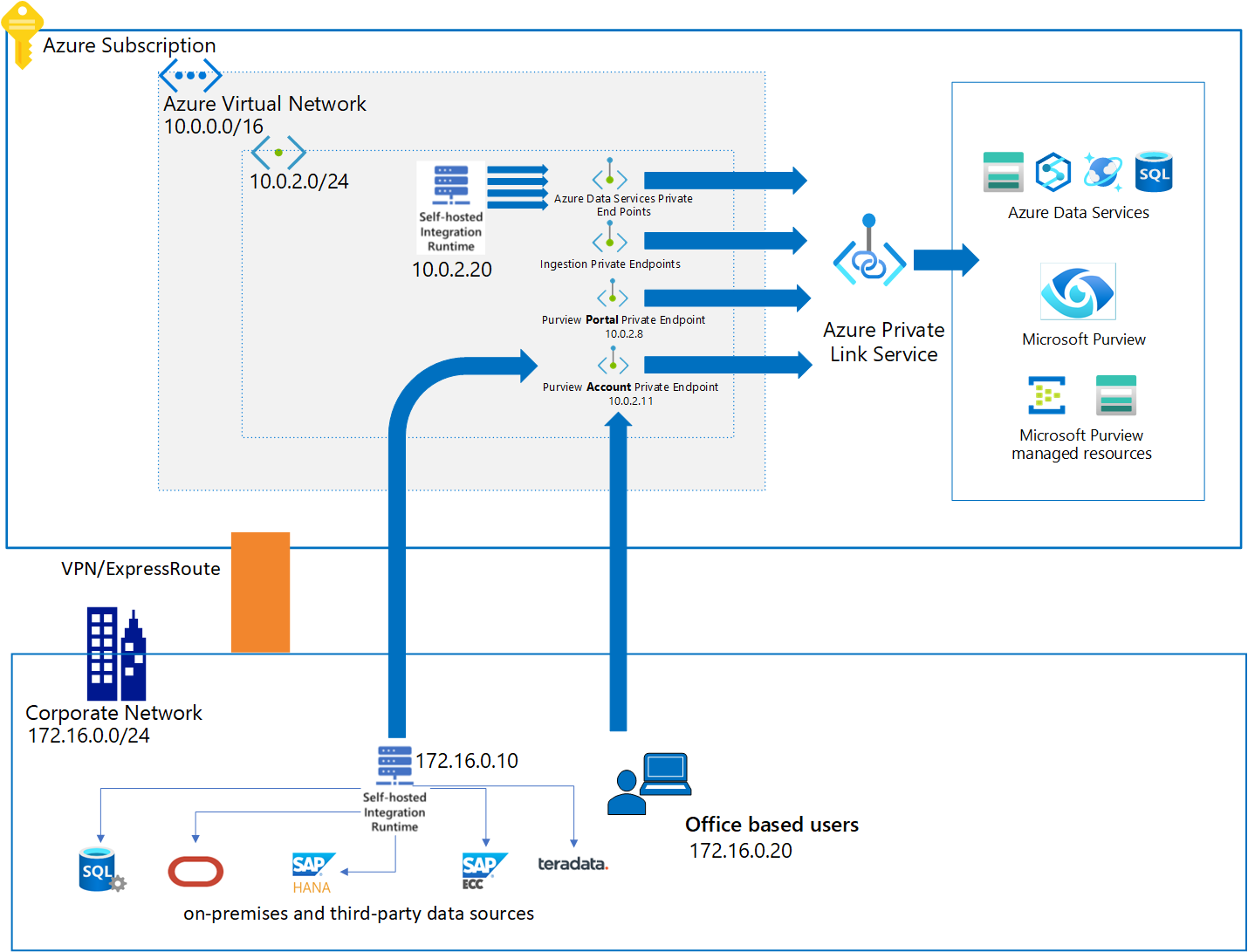

在本指南中,你将了解如何为 Microsoft Purview 帐户部署“帐户”、“门户”和“引入”专用终结点,以使用自承载集成运行时安全且私密地访问 Purview 帐户和扫描数据源,从而实现端到端网络隔离。

重要

目前,使用新的 Microsoft Purview 门户的 Microsoft Purview 实例只能使用引入专用终结点。

Microsoft Purview 帐户专用终结点用于增加额外的安全层,它可以实现仅允许源自虚拟网络内部的客户端调用访问 Microsoft Purview 帐户的方案。 此专用终结点也是门户专用终结点的一个必备组件。

若要能够使用专用网络连接到 Microsoft Purview 治理门户,则需要有 Microsoft Purview 门户专用终结点。

Microsoft Purview 可以使用引入专用终结点扫描 Azure 或本地环境中的数据源。 根据帐户部署日期和配置,在部署引入专用终结点时,最多需要部署三个专用终结点资源并将其链接到 Microsoft Purview 配置的资源:

如果使用的是适用于 kafka 通知的托管事件中心,则命名空间专用终结点将链接到 Microsoft Purview 配置的事件中心命名空间。

如果你的帐户是在 2023 年 12 月 15 日之前创建的:

- Blob 专用终结点链接到 Microsoft Purview 托管存储帐户。

- 队列专用终结点链接到 Microsoft Purview 托管存储帐户。

如果你的帐户是在 2023 年 12 月 15 日之后创建的(或者是使用 2023-05-01-preview 之后的 API 版本部署的):

- Blob 专用终结点将链接到 Microsoft Purview 引入存储。

- 队列专用终结点将链接到 Microsoft Purview 引入存储。

部署清单

按照本指南中的进一步说明,你可以为现有 Microsoft Purview 帐户部署这些专用终结点:

选择适当的 Azure 虚拟网络和子网来部署 Microsoft Purview 专用终结点。 选择以下选项之一:

- 在 Azure 订阅中部署新的虚拟网络。

- 找到 Azure 订阅中现有的 Azure 虚拟网络和子网。

定义适当的 DNS 名称解析方法,以便可以使用专用网络访问 Microsoft Purview 帐户和扫描数据源。 可以使用以下任一选项:

- 使用本指南中进一步说明的步骤来部署新的 Azure DNS 区域。

- 使用本指南中进一步说明的步骤来将所需的 DNS 记录添加到现有 Azure DNS 区域。

- 完成本指南中的步骤后,在现有 DNS 服务器中手动添加所需的 DNS A 记录。

为现有 Microsoft Purview 帐户部署专用终结点。

如果专用网络将网络安全组规则设置为拒绝所有公共 Internet 流量,请启用对 Microsoft Entra ID 的访问。

在同一虚拟网络或部署 Microsoft Purview“帐户”和“引入”专用终结点的对等虚拟网络中部署和注册自承载集成运行时。

完成本指南后,根据需要调整 DNS 配置。

验证 Microsoft Purview 管理计算机、自承载 IR VM 和数据源之间的网络和名称解析。

注意

如果在部署引入专用终结点后配置自己的事件中心命名空间或启用托管事件中心命名空间,则需要重新部署引入专用终结点。

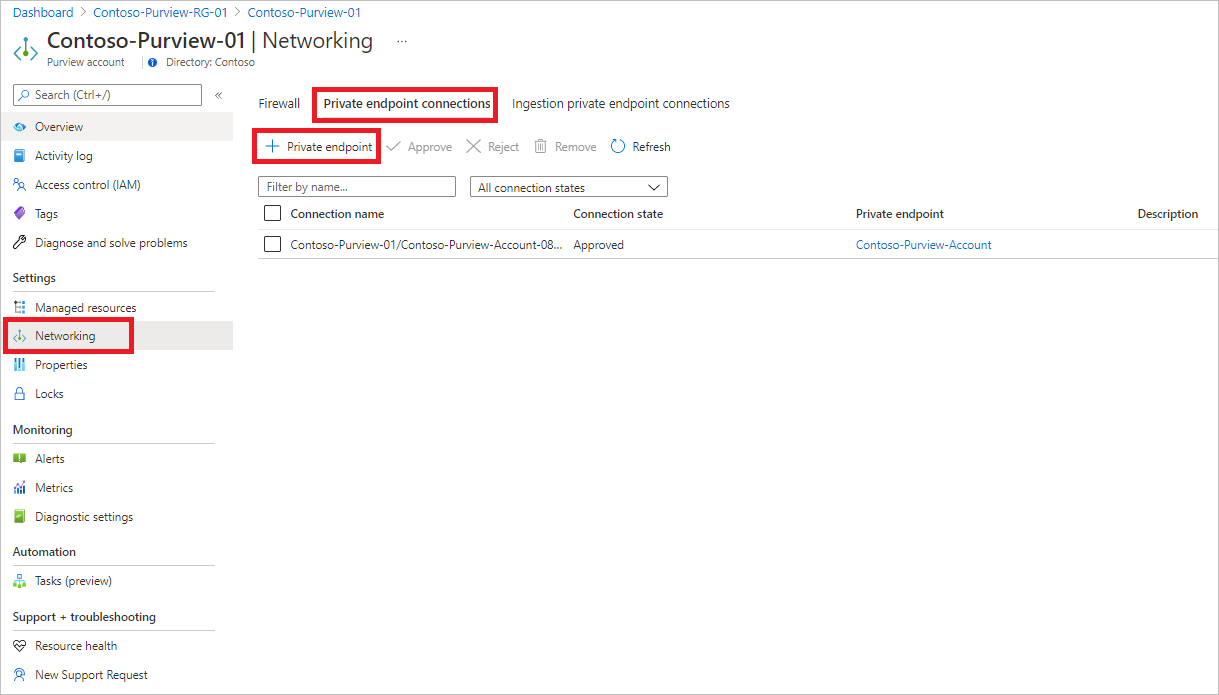

启用帐户和门户专用终结点

转到 Azure 门户,选择 Microsoft Purview 帐户,在“设置”下选择“网络”,然后选择“专用终结点连接”。

选择“+ 专用终结点”创建新的专用终结点。

填写基本信息。

在“资源”选项卡中,对于“资源类型”,选择“Microsoft.Purview/accounts”。

对于“资源”,选择“Microsoft Purview 帐户”;对于“目标子资源”,选择“帐户”。

在“配置”选项卡上,选择虚拟网络并根据需要选择 Azure 专用 DNS 区域,以创建新的 Azure DNS 区域。

注意

对于 DNS 配置,还可以使用下拉列表中现有的 Azure 专用 DNS 区域,或稍后手动将所需 DNS 记录添加到 DNS 服务器。 有关详细信息,请参阅为专用终结点配置 DNS 名称解析

转到“摘要”页面,选择“创建”以创建帐户专用终结点。

重复步骤 2 到 7 以创建门户专用终结点。 确保选择“门户”作为“目标子资源”。

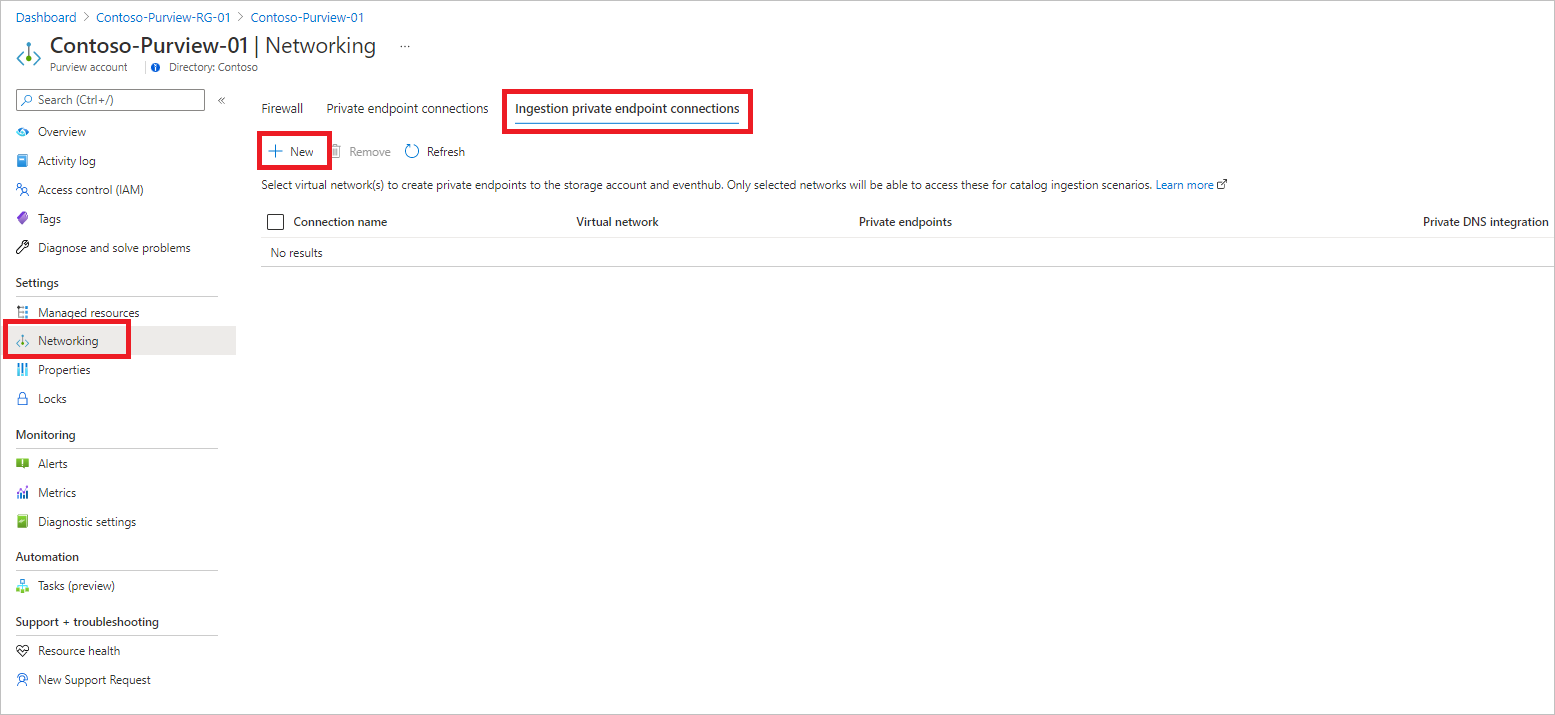

部署“引入”专用终结点

无论使用新的 Microsoft Purview 门户还是使用经典治理门户,所有 Microsoft Purview 实例的引入专用终结点都是从 Azure 门户部署的。

转到 Azure 门户,然后搜索并选择你的 Microsoft Purview 帐户。

从 Microsoft Purview 帐户中,在“设置”下选择“网络”,然后选择“引入专用终结点连接”。

在引入专用终结点连接下,选择“+ 新建”,以创建新的引入专用终结点。

填写基本信息,选择现有虚拟网络和子网详细信息。 或者选择“专用 DNS 集成”,以使用 Azure 专用 DNS 区域。 从每个列表中选择正确的 Azure 专用 DNS 区域。

注意

也可使用现有 Azure 专用 DNS 区域,或者稍后在 DNS 服务器中手动创建 DNS 记录。 有关详细信息,请参阅为专用终结点配置 DNS 名称解析

选择“创建”以创建专用终结点。

如果你还没有集成运行时,则需要部署一个自承载集成运行时,以使用专用终结点连接到源。

为事件中心命名空间配置网络

如果已将事件中心配置为向 Microsoft Purview 的 Apache Atlas Kafka 主题发送事件或从其接收事件,你需要确认事件中心网络设置允许通信。

部署自承载集成运行时 (IR) 并扫描数据源

为 Microsoft Purview 部署引入专用终结点后,需要设置并注册至少一个自承载集成运行时 (IR):

当前仅基于自承载 IR 的扫描支持所有本地源类型(如 Microsoft SQL Server、Oracle、SAP 等)。 自承载 IR 必须在专用网络中运行,然后与你在 Azure 中的虚拟网络对等互连。

对于 Azure Blob 存储和 Azure SQL 数据库等所有 Azure 源类型,必须显式选择使用部署在以下位置的自承载集成运行时来运行扫描:同一虚拟网络中或部署 Microsoft Purview“帐户”和“引入”专用终结点的对等虚拟网络中。

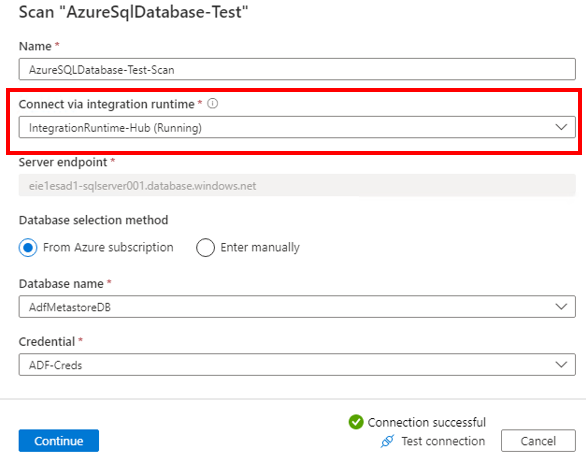

按照创建和管理自承载集成运行时中的步骤设置自承载 IR。 然后,在“通过集成运行时进行连接”下拉框中选择该自承载 IR 以确保网络隔离,以在 Azure 源上设置扫描。

重要

确保从 Microsoft 下载中心下载并安装自承载集成运行时的最新版本。

启用对 Microsoft Entra ID 的访问

注意

如果 VM、VPN 网关或 VNet 对等互连网关具有公共 Internet 访问权限,则它可以访问 Microsoft Purview 治理门户以及启用了专用终结点的 Microsoft Purview 帐户。 出于此原因,无需遵循其他说明。 如果专用网络的网络安全组规则设置为拒绝所有公共 Internet 流量,则需要添加一些规则来启用 Microsoft Entra ID 访问。 请按照这些说明进行操作。

这些说明用于指导从 Azure VM 安全地访问 Microsoft Purview。 如果使用 VPN 或其他虚拟网络对等互连网关,必须遵循类似的步骤。

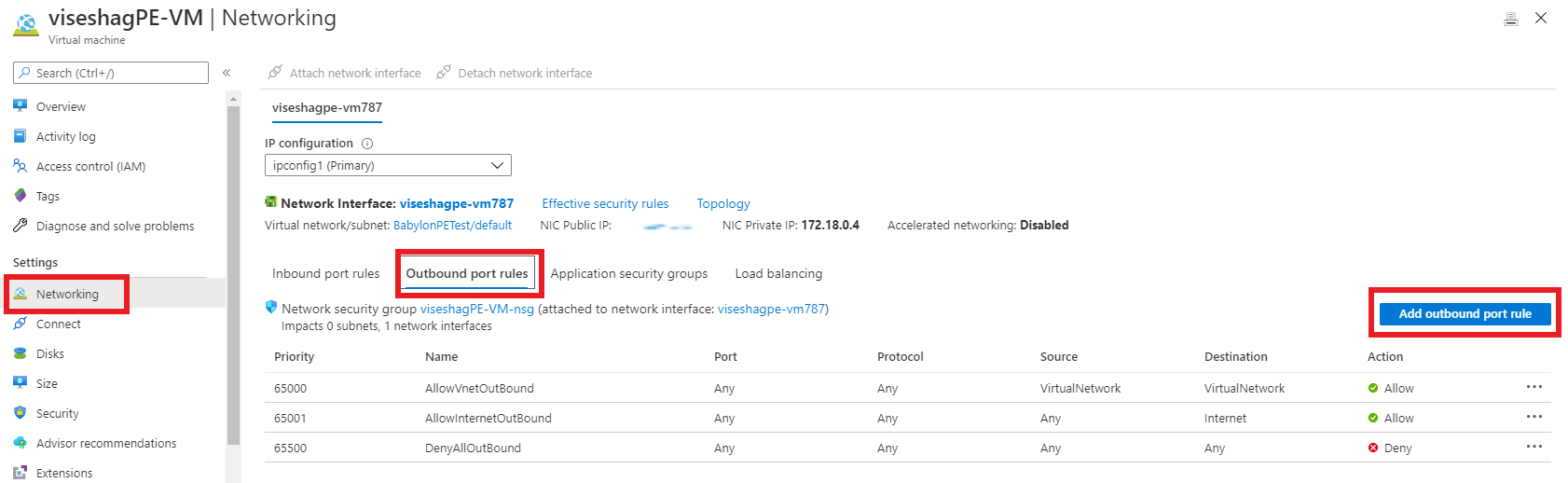

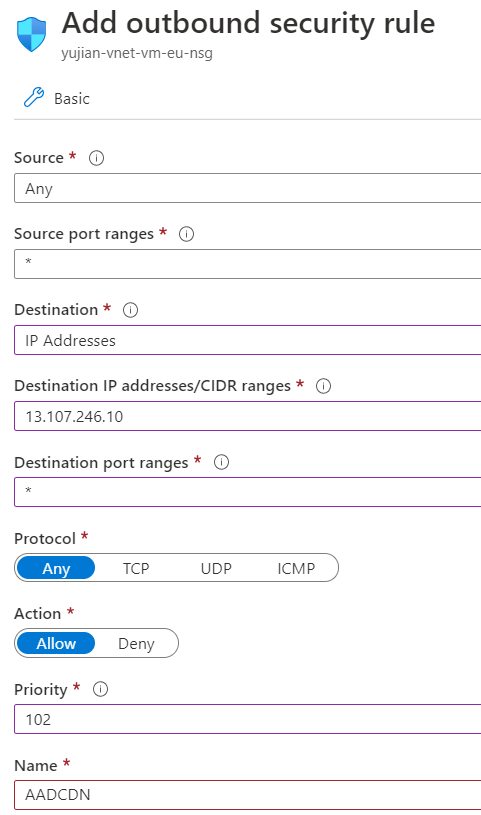

在 Azure 门户中转到你的 VM,并在“设置”下选择“网络”。 然后选择“出站端口规则”>“添加出站端口规则”。

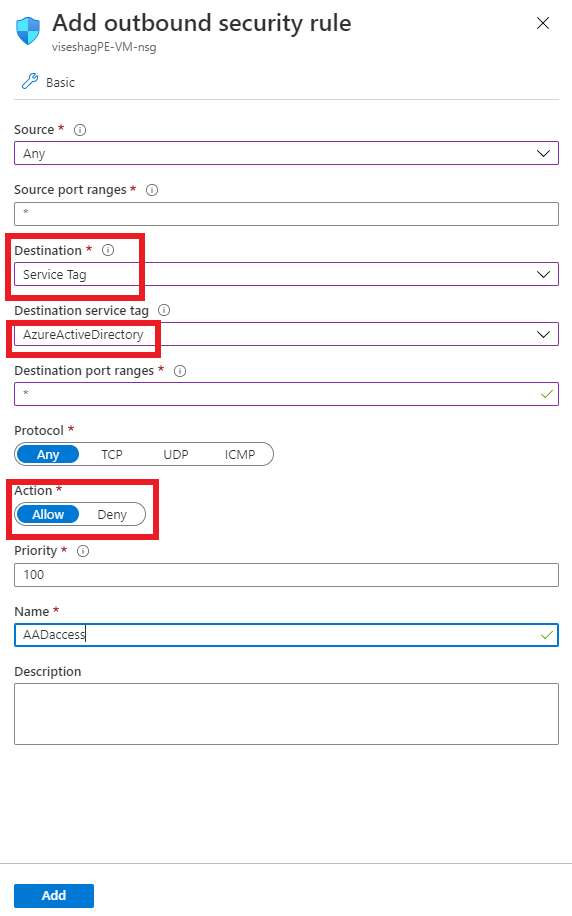

在“添加出站安全规则”窗格中:

- 在“目标”下,选择“服务标记”。

- 在“目标服务标记”下,选择“AzureActiveDirectory”。

- 在“目标端口范围”下,选择 *。

- 在“操作”下,选择“允许”。

- 在“优先级”下,该值应高于拒绝所有 Internet 流量的规则。

创建规则。

按照相同的步骤创建另一个规则以允许“AzureResourceManager”服务标记。 如果需要访问 Azure 门户,还可以为“AzurePortal”服务标记添加规则。

连接到 VM 并打开浏览器。 选择 Ctrl+Shift+J 转到浏览器控制台,并切换到“网络”选项卡以监视网络请求。 在 URL 框中输入“web.purview.azure.cn”,并尝试使用 Microsoft Entra 凭据登录。 登录可能会失败,并且在控制台上的“网络”选项卡中,可以看到 Microsoft Entra ID 尝试访问 aadcdn.msauth.net 但被阻止。

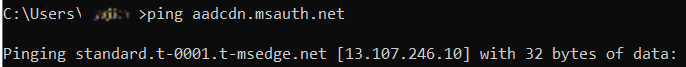

在这种情况下,请在 VM 上打开命令提示符并运行 ping aadcdn.msauth.net 命令,获取其 IP,然后为 VM 的网络安全规则中的 IP 添加出站端口规则。 将“目标”设置为“IP 地址”,并将“目标 IP 地址”设置为 aadcdn IP。 由于 Azure 负载均衡器和 Azure 流量管理器,Microsoft Entra 内容分发网络 IP 可能是动态的。 获取其 IP 后,最好将它添加到 VM 的主机文件以强制浏览器访问该 IP,从而获取 Microsoft Entra 内容分发网络。

创建新规则后,返回到 VM,再次尝试使用 Microsoft Entra 凭据登录。 如果登录成功,则 Microsoft Purview 治理门户可供使用。 但在某些情况下,Microsoft Entra ID 会根据客户的帐户类型重定向到其他域来进行登录。 例如,对于 live.com 帐户,Microsoft Entra ID 会重定向到 live.com 进行登录,然后这些请求会再次被阻止。 对于 Microsoft 员工帐户,Microsoft Entra ID 将访问 msft.sts.microsoft.com 以获取登录信息。

在浏览器“网络”选项卡中检查网络请求以查看哪些域的请求被阻止,重新执行上一步以获取其 IP,并在网络安全组中添加出站端口规则以允许对该 IP 的请求。 如果可能,将 URL 和 IP 添加到 VM 的主机文件以修复 DNS 解析。 如果知道确切的登录域 IP 范围,还可以直接将它们添加到网络规则。

现在,你的 Microsoft Entra 登录应该会成功。 Microsoft Purview 治理门户将成功加载,但列出所有 Microsoft Purview 帐户将不起作用,因为它只能访问特定的 Microsoft Purview 帐户。 输入

web.purview.azure.cn/resource/{PurviewAccountName}以直接访问已成功设置专用终结点的 Microsoft Purview 帐户。

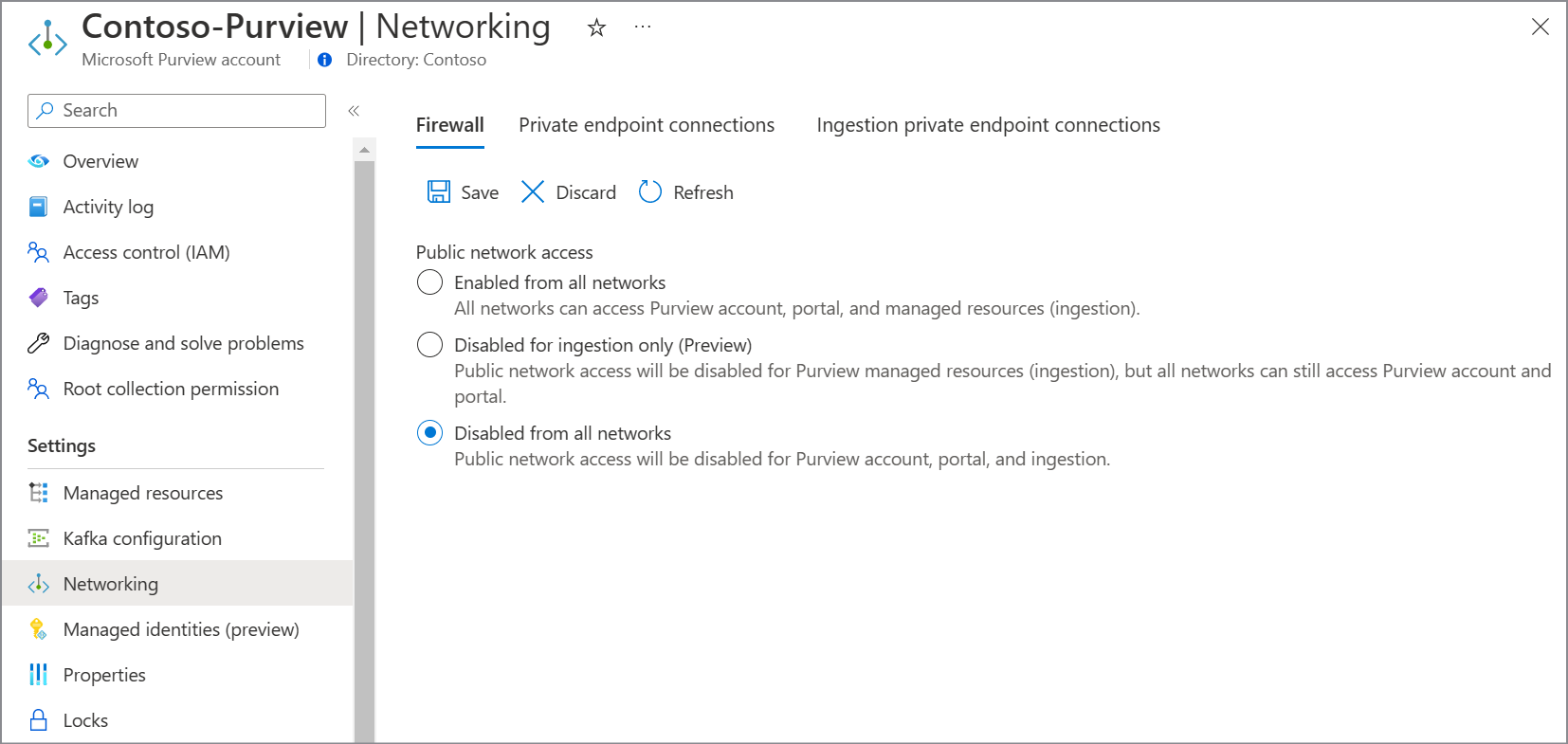

用于限制公共访问的防火墙

要完全切断从公共 Internet 对 Microsoft Purview 帐户的访问,请执行这些步骤。 此设置适用于专用终结点连接和引入专用终结点连接。

从 Azure 门户中,转到 Microsoft Purview 帐户,然后在“设置”下选择“网络”。

转到“防火墙”选项卡,确保将开关设置为“在所有网络禁用”。