Azure 角色、Microsoft Entra 角色和经典订阅管理员角色

如果你是刚开始使用 Azure,可能会发现,理解 Azure 中的所有不同角色存在一定的难度。 本文将帮助解释以下角色,以及应在何时使用其中的每种角色:

- Azure 角色

- Microsoft Entra 角色

- 经典订阅管理员角色

角色之间的相互关系

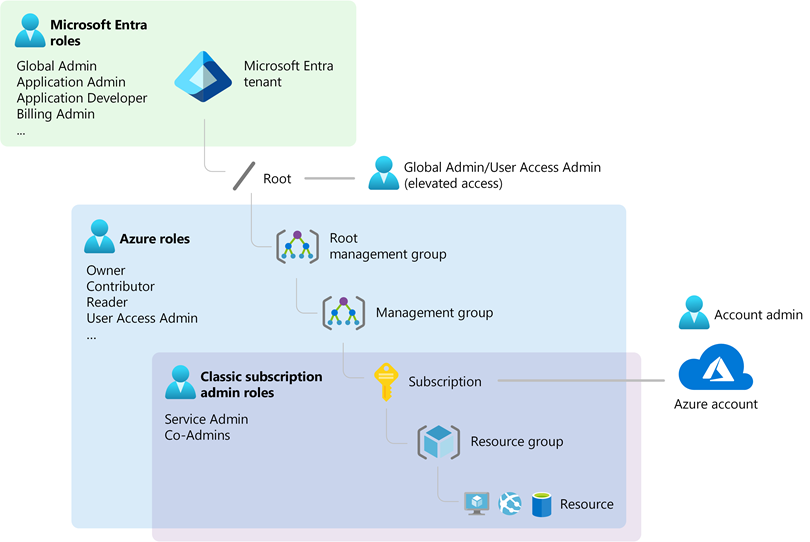

若要更好地理解 Azure 中的角色,最好是先了解一些历史信息。 Azure 最初发布时,对资源的访问权限只是通过以下三种管理员角色进行管理:帐户管理员、服务管理员和共同管理员。 稍后,添加了 Azure 基于角色的访问控制 (Azure RBAC)。 Azure RBAC 是一个较新的授权系统,它针对 Azure 资源提供精细的访问管理。 Azure RBAC 包括许多内置角色,可在不同的范围进行分配,并允许你创建自己的自定义角色。 要管理 Microsoft Entra ID 中的资源,例如用户、组和域,有几个 Microsoft Entra 角色可以使用。

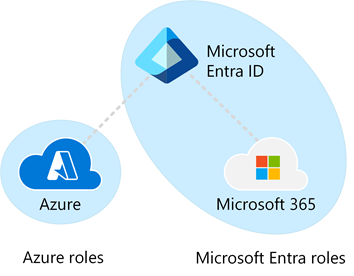

下图从较高的层面展示了 Azure 角色、Microsoft Entra 角色和经典订阅管理员角色之间的相互关系。

Azure 角色

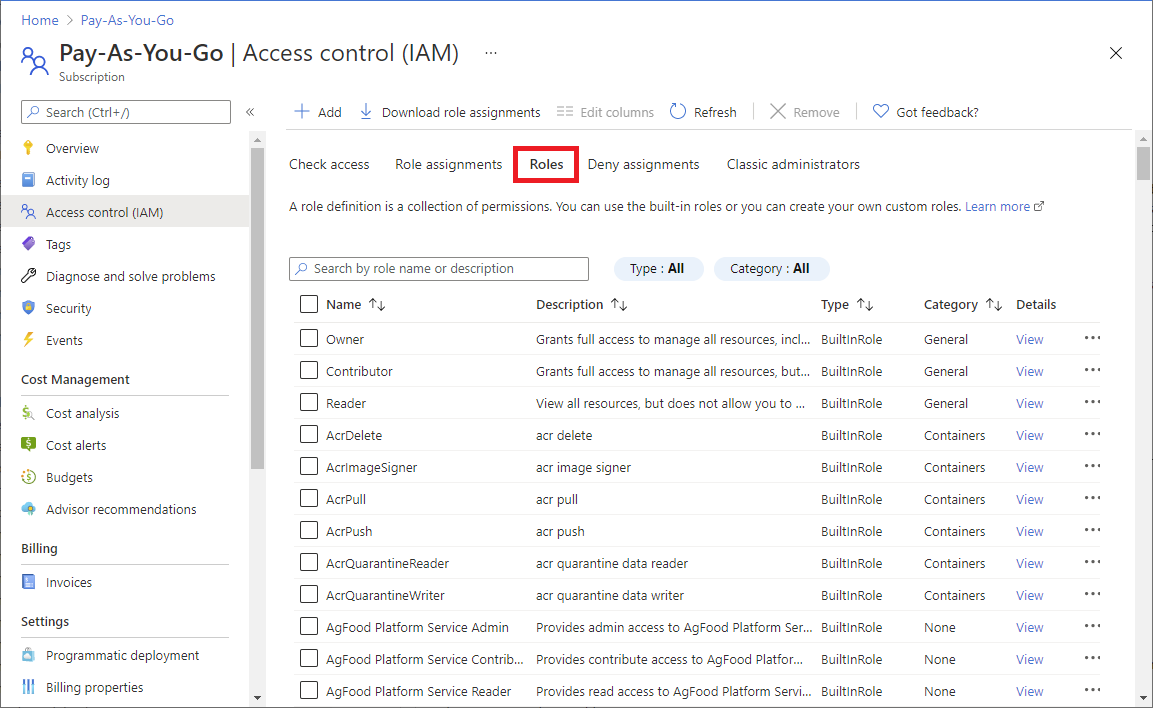

Azure RBAC 是基于 Azure 资源管理器构建的授权系统,它针对 Azure 资源(例如计算和存储)提供精细的访问权限管理。 Azure RBAC 包括 100 多个内置角色。 有五个基本的 Azure 角色。 前三个角色适用于所有资源类型:

| Azure 角色 | 权限 | 说明 |

|---|---|---|

| 所有者 |

|

服务管理员和共同管理员在订阅范围内分配有“所有者”角色 适用于所有资源类型。 |

| 参与者 |

|

适用于所有资源类型。 |

| 读取者 |

|

适用于所有资源类型。 |

| 基于角色的访问控制管理员 |

|

|

| 用户访问管理员 |

|

剩余的内置角色允许管理特定的 Azure 资源。 例如,虚拟机参与者角色允许用户创建和管理虚拟机。 有关所有内置角色的列表,请参阅 Azure 内置角色。

只有 Azure 门户和 Azure 资源管理器 API 支持 Azure RBAC。 分配有 Azure 角色的用户、组和应用程序无法使用 Azure 经典部署模型 API。

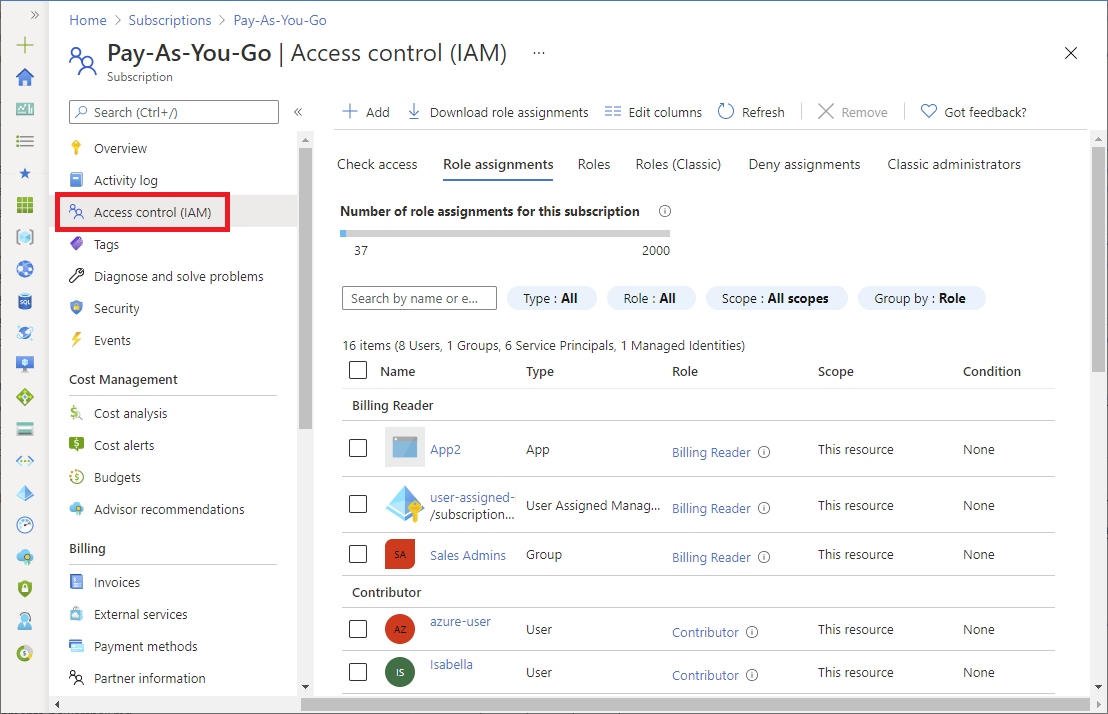

在 Azure 门户中,使用 Azure RBAC 的角色分配显示在“访问控制(IAM)”页面上。 在整个门户中都可以找到此页面,例如,在管理组、订阅、资源组和各种资源所在的部分。

单击“角色”选项卡时,你会看到内置角色和自定义角色的列表。

有关详细信息,请参阅使用 Azure 门户分配 Azure 角色。

Microsoft Entra 角色

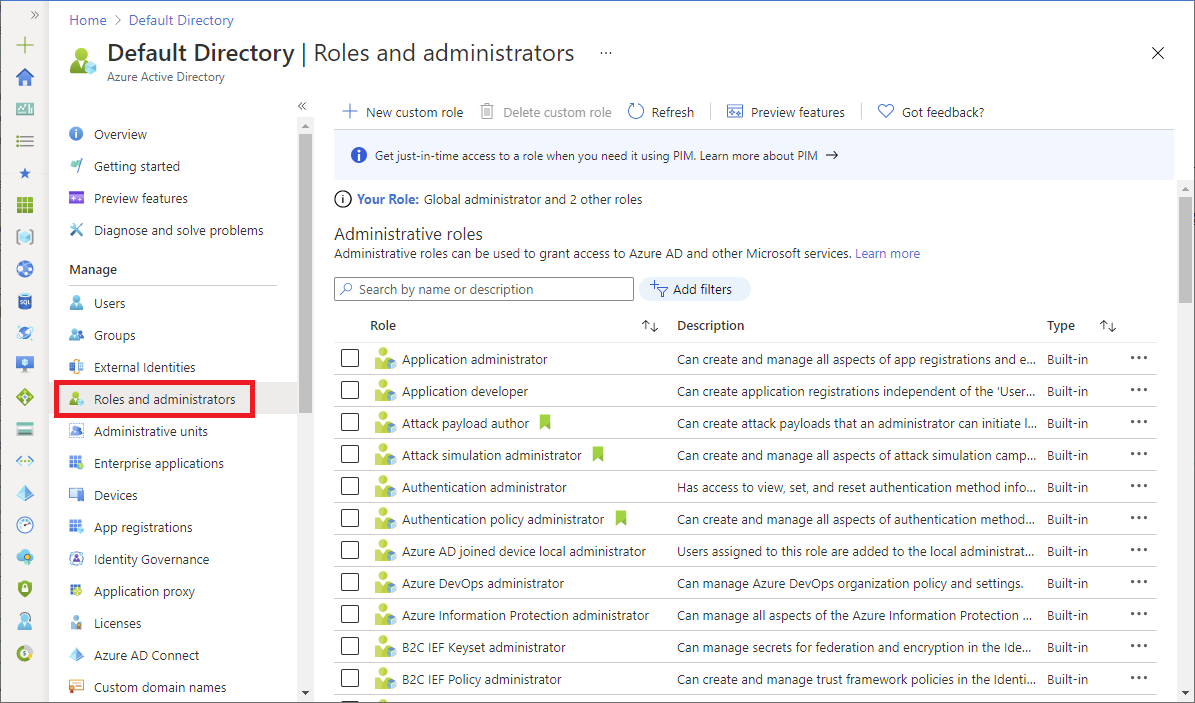

Microsoft Entra 角色用于管理目录中的 Microsoft Entra 资源,例如,创建或编辑用户、将管理角色分配给其他人、重置用户密码、管理用户许可证以及管理域。 下表介绍了一些更重要的 Microsoft Entra 角色。

| Microsoft Entra 角色 | 权限 | 说明 |

|---|---|---|

| 全局管理员 |

|

注册 Microsoft Entra 租户的人员将成为全局管理员。 |

| 用户管理员 |

|

|

| 计费管理员 |

|

在 Azure 门户中的“角色和管理员”页面中,可以看到 Microsoft Entra 角色的列表。 如需所有 Microsoft Entra 角色的列表,请参阅 Microsoft Entra ID 中的管理员角色权限。

Azure 角色与 Microsoft Entra 角色之间的差异

概括而言,Azure 角色控制管理 Azure 资源的权限,而 Microsoft Entra 角色控制管理 Microsoft Entra 资源的权限。 下表比较了两者之间的一些差别。

| Azure 角色 | Microsoft Entra 角色 |

|---|---|

| 管理对 Azure 资源的访问 | 管理对 Microsoft Entra 资源的访问 |

| 支持自定义角色 | 支持自定义角色 |

| 可在多个级别(管理组、订阅、资源组、资源)指定范围 | 范围可以在租户级别(组织范围)、管理单元或单个对象(例如,特定应用程序)上指定 |

| 可在 Azure 门户、Azure CLI、Azure PowerShell、Azure 资源管理器模板、REST API 中访问角色信息 | 可以在 Azure 门户、Microsoft Entra 管理中心、Microsoft 365 管理中心、Microsoft Graph、Microsoft Graph PowerShell 中访问角色信息 |

Azure 角色和 Microsoft Entra 角色是否重叠?

默认情况下,Azure 角色和 Microsoft Entra 角色不会跨越 Azure 和 Microsoft Entra ID。 但是,如果全局管理员通过在 Azure 门户中选择“Azure 资源的访问管理”开关,提升了自己的访问权限,则会针对特定租户的所有订阅为全局管理员授予用户访问管理员角色(Azure 角色)。 “用户访问管理员”角色允许用户向其他用户授予对 Azure 资源的访问权限。 此开关可帮助重新获取订阅的访问权限。 有关详细信息,请参阅提升访问权限以管理所有 Azure 订阅和管理组。

多个 Microsoft Entra 角色跨越 Microsoft Entra ID 和 Microsoft 365,例如全局管理员和用户管理员角色。 例如,如果你是全局管理员角色的成员,则你会获得 Microsoft Entra ID 和 Microsoft 365 中的全局管理员功能,例如,对 Microsoft Exchange 和 Microsoft SharePoint 进行更改。 但是,在默认情况下,全局管理员无权访问 Azure 资源。

经典订阅管理员角色

重要

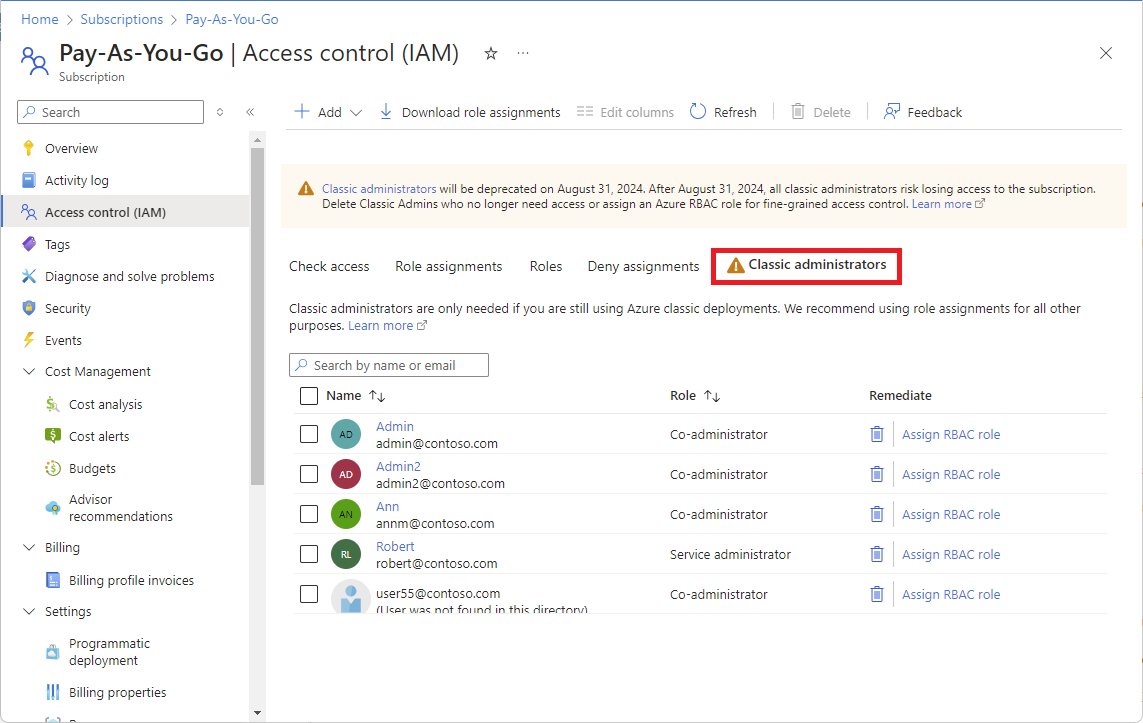

经典资源和经典管理员将于 2024 年 8 月 31 日停用。 从 2024 年 4 月 3 日开始,无法添加新的共同管理员。 此日期最近已延长。 删除不必要的共同管理员,并使用 Azure RBAC 进行精细访问控制。

帐户管理员、服务管理员和共同管理员是 Azure 中的三种经典订阅管理员角色。 经典订阅管理员对 Azure 订阅拥有完全访问权限。 他们可以使用 Azure 门户、Azure 资源管理器 API 和经典部署模型 API 来管理资源。 用于注册 Azure 的帐户将自动设置为“帐户管理员”和“服务管理员”。 然后,可以添加其他共同管理员。 服务管理员和共同管理员拥有在订阅范围内分配有“所有者”角色(一个 Azure 角色)的用户的等效访问权限。 下表描述了这三种经典订阅管理角色之间的差别。

| 经典订阅管理员 | 限制 | 权限 | 说明 |

|---|---|---|---|

| 帐户管理员 | 每个 Azure 帐户有 1 个 |

|

在概念上是订阅的计费所有者。 |

| 服务管理员 | 每个 Azure 订阅有 1 个 |

|

默认情况下,新订阅的帐户管理员也是服务管理员。 服务管理员拥有在订阅范围内分配有“所有者”角色的用户的等效访问权限。 服务管理员具有 Azure 门户的完全访问权限。 |

| 共同管理员 | 每个订阅有 200 个 |

|

共同管理员拥有在订阅范围内分配有“所有者”角色的用户的等效访问权限。 |

在 Azure 门户中,可以使用“经典管理员”选项卡管理共同管理员或查看服务管理员。

有关详细信息,请参阅 Azure 经典订阅管理员。

Azure 帐户和 Azure 订阅

Azure 帐户用于建立计费关系。 一个 Azure 帐户代表一个用户标识、一个或多个 Azure 订阅和一组关联的 Azure 资源。 创建帐户的人员是该帐户中创建的所有订阅的帐户管理员。 此人也是订阅的默认服务管理员。

Azure 订阅可帮助你组织 Azure 资源的访问权限。 它们还可帮助控制如何根据资源使用量生成报告、计费及付费。 每个订阅可以采用不同的计费和付款设置,因此,根据办公室、部门、项目等因素,可以采用不同的订阅和不同的计划。 每个服务属于一个订阅,执行编程操作时可能需要订阅 ID。

每个订阅都与一个 Microsoft Entra 目录相关联。 若要查找与订阅关联的目录,请在 Azure 门户中打开“订阅”,然后选择一个订阅以查看目录。

帐户和订阅在 Azure 门户中进行管理。