注意

Global Secure Access 目前在 Mooncake 门户中不可用。

注意

本文所述的某些功能是预览功能。 有关预览版的详细信息,请参阅 Azure 预览版的使用条款。

为了增强安全性,可以限制用户在使用外部帐户从你的网络或设备登录时可访问的内容。 租户 限制 设置(包括 跨租户访问设置)允许你创建一个策略来控制对外部应用的访问。

例如,假设组织中的用户在未知租户中创建了一个单独的帐户,或者外部组织为用户提供了一个帐户,允许他们登录到其组织。 你可以使用租户限制来防止用户在使用外部帐户登录到你的网络或设备上时使用部分或所有外部应用。

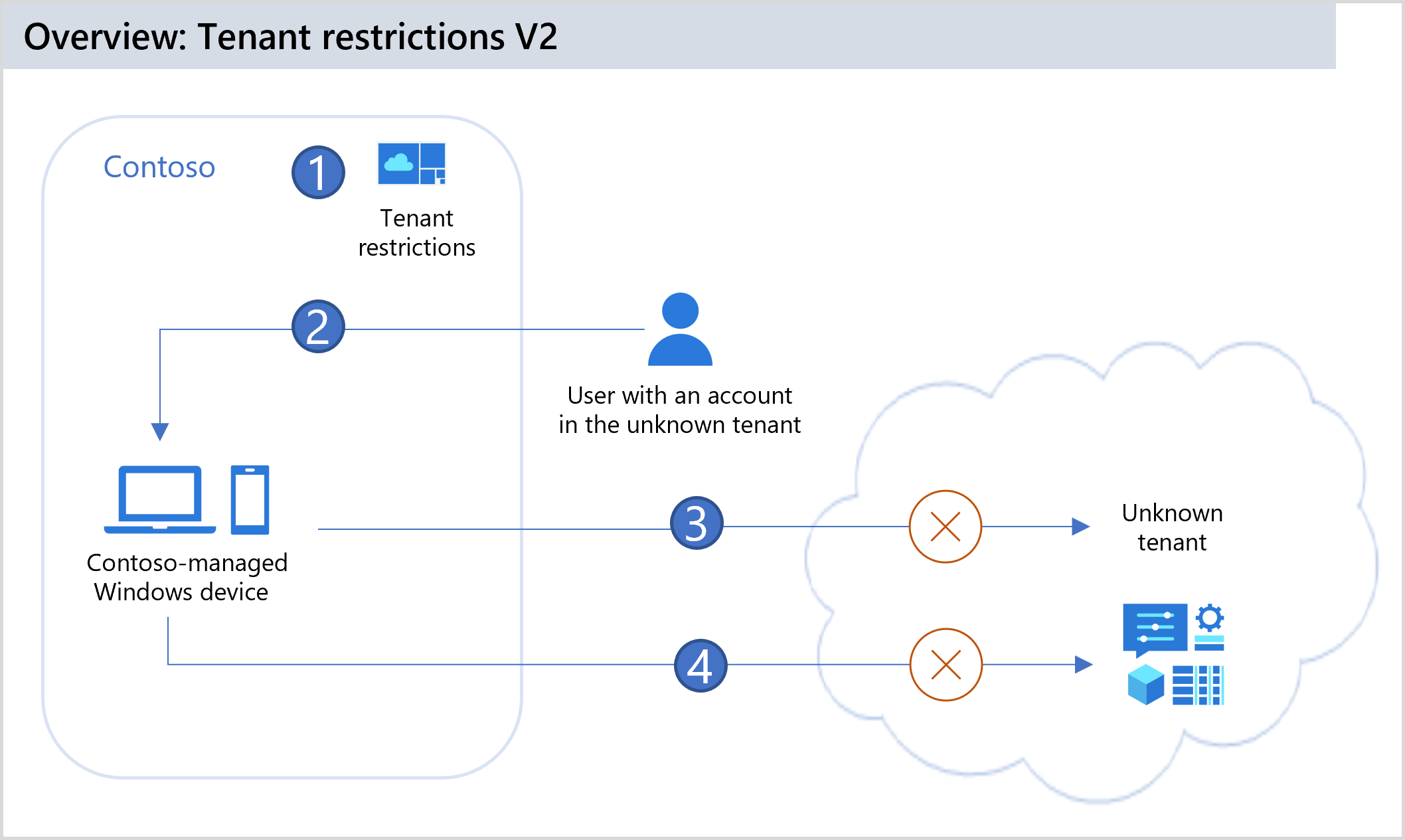

下图显示了一个示例组织使用租户限制 v2 阻止用户访问的步骤。

| 步骤 | 说明 |

|---|---|

| 1 | Contoso 在其跨租户访问设置中配置租户限制,以阻止所有外部帐户和外部应用。 Contoso 通过 通用租户限制 v2 或 公司代理通过租户限制 v2 标头添加强制信号。 当请求中存在标头时,Microsoft Entra ID强制实施租户限制 v2 策略。 |

| 2 | Contoso 托管设备的用户尝试使用来自未知租户的帐户登录到外部应用。 租户限制 v2 HTTP 标头(Contoso 的租户 ID 和租户限制的策略 ID)将添加到身份验证请求中。 |

| 3 | 认证平面保护: Microsoft Entra ID实施了Contoso的租户限制v2策略,并在身份验证期间阻止外部帐户访问外部租户。 |

| 4 | 数据平面保护(预览版): Microsoft Entra ID 阻止任何匿名访问 Microsoft Forms、SharePoint 文件或 Microsoft Teams 会议。 Microsoft Entra ID还阻止用户使用渗透令牌访问资源。 |

租户限制 v2 为这两种保护类型提供了选项:

身份验证平面保护 是指使用租户限制 v2 策略来阻止通过外部标识进行的登录。 例如,可以通过阻止攻击者登录到其恶意租户来防止恶意内部人员通过外部电子邮件泄露数据。 租户限制 v2 中的身份验证平面保护已正式发布。

数据平面保护 是指防止绕过身份验证的攻击。 例如,攻击者可能尝试通过匿名加入 Teams 会议或匿名访问SharePoint文件来允许访问恶意租户的应用。 或者,攻击者可能会从恶意租户中的设备复制访问令牌并将其导入你的组织设备。 租户限制中的数据平面保护 v2 强制用户进行身份验证,以尝试访问资源。 如果身份验证失败,数据平面保护会阻止访问。

租户限制 v1 通过企业代理上配置的租户允许列表提供身份验证平面保护。 租户限制 v2 为您提供在有或没有公司代理的情况下进行精细化身份验证和数据平面保护的选项。 如果使用公司代理进行标头注入,选项仅包括身份验证平面保护。

租户限制 v2 概述

在你的组织的跨租户访问设置中,可以配置租户限制 v2 策略。 创建策略后,可通过三种方法在组织中应用策略:

- 通用租户限制。 此选项在没有公司代理的情况下提供认证平台保护。

- 身份验证平面。 可以在组织中部署公司代理,并配置代理以为所有流向 Microsoft Entra ID 和 Microsoft 帐户的流量设置租户限制 v2 信号。

- Windows。 对于公司拥有的 Windows 设备,您可以通过直接在设备上强制实施租户限制策略,来同时实施身份验证平面和数据平面的保护。 租户限制在资源访问时强制实施,以提供数据路径覆盖,并防止令牌安全漏洞。 企业代理不是策略强制实施所必需的。 设备可以由 Microsoft Entra ID 管理,或者可以加入域并通过组策略进行管理。

注意

本文介绍如何使用Microsoft Entra 管理中心配置租户限制 v2。 还可以将 Microsoft 图形 API 用于跨租户访问设置来创建这些相同的租户限制策略。

支持的方案

可以将租户限制 v2 限定为特定用户、组、组织或外部应用。 Windows操作系统的网络堆栈上构建的应用受到保护。 支持以下方案:

- 所有 Office 应用(所有版本/发布频道)

- 通用 Windows 平台 (UWP) .NET应用程序

- 所有使用 Microsoft Entra ID 进行身份验证的应用程序的身份验证平面保护,包括所有Microsoft应用程序和使用Microsoft Entra ID进行身份验证的任何合作伙伴应用程序

- SharePoint Online、Exchange Online 和 Microsoft Graph 的数据平面保护

- 表单、SharePoint Online、OneDrive和 Teams 的匿名访问保护(配置了联合控制)

- Microsoft租户或使用者帐户的身份验证和数据平面保护

- 在全局安全访问中使用通用租户限制时,所有浏览器和平台将受到应用。

- 使用Windows组策略时,Microsoft Edge和Microsoft Edge中的所有网站

- 基于设备的身份验证方案(包括与Microsoft Graph集成的自定义应用程序)

- 当 TRv2 标头存在时,将在 Azure ExpressRoute 上执行租户限制 v2 (TRv2)。

- 通过 GSA 或 Windows 组策略对象(GPO)使用通用 TRv2 进行客户端信号时,会自动添加 TRv2 标头。 此方法支持身份验证和数据平面保护。

- 对于基于代理的信号,标头仅在身份验证平面保护中注入,不适用于数据平面保护。 ExpressRoute 在网络层运行,不会终止 TLS 或检查 HTTP 流量,标头注入需要 TLS 拦截和应用程序层处理,必须在流量进入 ExpressRoute 之前在代理或防火墙上发生。 如果未在请求中添加 Trv2 标头,则不会强制实施 TRv2。

不支持的方案

- 消费者OneDrive帐户的匿名阻止。 可以通过阻止

https://onedrive.live.com/在代理级别解决此限制。 - 当用户使用匿名链接或非Microsoft Entra帐户访问合作伙伴应用(如 Slack)时。

- 当用户将Microsoft Entra ID颁发的令牌从主计算机复制到工作计算机,并使用它访问第三方应用(如 Slack)。

- 每个用户的 Microsoft 帐户租户限制。

租户限制 v1 和 v2 对比分析

下表比较了每个版本中的功能。

| 功能 / 特点 | 租户限制 v1 | 租户限制 v2 |

|---|---|---|

| 策略强制执行 | 公司代理在 Microsoft Entra ID 的控制平面上执行租户限制策略。 | 选项: - 全局安全访问中的通用租户限制在所有平台上都提供身份验证平面支持。 - 在公司代理标头注入中,公司代理为所有流量设置租户限制 v2 信号。 - Windows设备管理提供身份验证平面和数据平面保护。 设备配置为将 Microsoft 数据流量指向租户限制策略。 策略在云中强制执行。 |

| 策略执行限制 | 可以通过将租户添加到Microsoft Entra流量白名单来管理公司代理服务器。 标头值的 Restrict-Access-To-Tenants: <allowed-tenant-list> 字符限制,限制可以添加的租户数。 |

此功能由跨租户访问策略中的云策略管理。 默认策略在租户级别创建,并为每个外部租户创建合作伙伴策略。 |

| 恶意租户请求 | Microsoft Entra ID阻止恶意租户身份验证请求以提供身份验证层保护。 | Microsoft Entra ID 阻止恶意租户的身份验证请求,以提供身份验证层的保护。 |

| 粒度 | 此功能仅限于租户和所有Microsoft帐户。 | 此功能包括租户、用户、组和应用程序粒度。 (Microsoft 帐户不支持用户级粒度。 |

| 匿名访问 | 允许匿名访问 Teams 会议和文件共享。 | 阻止匿名访问 Teams 会议。 对匿名共享资源(具有链接的任何人)的访问将被阻止。 对 Forms 的匿名访问被阻止。 |

| Microsoft 帐户 | 此功能使用 Restrict-MSA 标头来阻止访问使用者帐户。 |

此功能允许控制Microsoft账户的身份和数据层面上的身份验证。 例如,如果默认强制实施租户限制,则可以创建一个策略,允许用户使用其Microsoft帐户访问以下特定应用: Microsoft Learn (应用 ID 18fbca16-2224-45f6-85b0-f7bf2b39b3f3) 或Microsoft企业技能计划(应用 ID 195e7f27-02f9-4045-9a91-cd2fa1c2af2f)。 |

| 代理管理 | 可以通过将租户添加到Microsoft Entra流量允许列表来管理公司代理。 | 对于企业代理上的身份验证平面保护,请将代理配置为为所有流量设置租户限制 v2 信号。 |

| 平台支持 | 此功能在所有平台上都受支持。 它仅提供身份验证层保护。 | 全局安全访问中的通用租户限制支持任何操作系统、浏览器或设备外形规格。 公司代理上的 认证层保护支持 macOS、Chrome 浏览器和 .NET 应用程序。 Windows 设备管理支持Windows操作系统和Microsoft Edge。 |

| 门户支持 | Microsoft Entra 管理中心中没有用于配置策略的用户界面。 | Microsoft Entra 管理中心中提供了用于设置云策略的用户界面。 |

| 不受支持的应用 | 不適用。 | 通过在 Windows(以前Windows Defender应用程序控制 [WDAC]) 或Windows防火墙(例如 Chrome 或 Firefox)中使用适用于企业的 App Control 来阻止不受支持的应用与Microsoft终结点一起使用。 请查看本文后面关于如何阻止 Chrome、Firefox 和 .NET 应用程序(如 PowerShell)的部分。 |

在代理上将租户限制版本 1 策略迁移到版本 2

将租户限制策略从 v1 迁移到 v2 是一次性作。 迁移后,无需进行客户端更改。 可以通过Microsoft Entra 管理中心进行任何后续服务器端策略更改。

在代理上启用租户限制 v2 时,只能在身份验证平面上强制实施租户限制 v2。 若要在身份验证和数据平面上启用租户限制 v2,应使用Windows组策略对象(GPO)为租户限制 v2 启用客户端信号。

步骤 1:配置允许的合作伙伴租户列表

租户限制 v1 允许您创建租户 ID 和/或 Microsoft 登录终结点的白名单,从而确保用户仅访问由您的组织授权的外部租户。 租户限制 v1 通过在代理上添加 Restrict-Access-To-Tenants: <allowed-tenant-list> 标头来实现允许列表。 例如: Restrict-Access-To-Tenants: "contoso.com, fabrikam.com, northwindtraders.com"。

详细了解租户限制 v1。

使用租户限制 v2 时,配置将移动到服务器端云策略。 不需要租户限制 v1 标头,因此请从企业代理服务器中删除此标头。 对于在 allowed-tenant-list 标头中的每个租户,请创建合作租户策略。 请遵循这些指导:

- 保留租户限制 v2 默认策略,该策略阻止来自外部标识的所有外部租户访问(例如,

user@<externaltenant>.com)。 - 按照 步骤 2:为本文稍后的特定合作伙伴配置租户限制 v2 的说明,为租户限制 v1 允许列表中的每个租户创建合作伙伴租户策略。

- 仅允许特定用户访问特定应用程序。 此设计通过仅限制对必要用户的访问权限来提高安全态势。

步骤 2:阻止消费者帐户或Microsoft 帐号租户

为了不让用户登录到消费者应用程序,租户限制 v1 需要在访问 login.live.com 的流量中注入 sec-Restrict-Tenant-Access-Policy 标头,例如 sec-Restrict-Tenant-Access-Policy: restrict-msa。

使用租户限制 v2 时,配置将移动到服务器端云策略。 无需租户限制 v1 标头。 在您的企业代理上,删除租户限制的 v1 标头 sec-Restrict-Tenant-Access-Policy: restrict-msa。

为 Microsoft 帐户租户创建合作伙伴租户策略,然后按照本文后面的 步骤 2:为特定合作伙伴配置租户限制 v2。 由于用户级分配不适用于Microsoft 帐户租户,因此该策略适用于Microsoft帐户的所有用户。 但是,应用程序级粒度可用。 应限制 Microsoft 帐户或个人账户对应用程序的访问,确保仅访问必要的应用程序。

注意

Microsoft 账户租户的阻止将无法阻止来自非用户的来源的设备流量。

- Autopilot、Windows 更新 和组织数据收集的流量。

- 企业对企业(B2B)消费者账户的身份验证,或透传身份验证,其中 Azure 应用和 Office.com 应用使用 Microsoft Entra ID 在消费者环境中登录消费者用户。

步骤 3:在企业代理上启用租户限制版本2

可以使用以下企业代理设置来配置公司代理,以启用租户限制 v2 标头的客户端标记:sec-Restrict-Tenant-Access-Policy: <DirectoryID>:<policyGUID>

在该设置中,将 <DirectoryID> 替换为 Microsoft Entra 租户 ID。 将 <policyGUID> 替换为您跨租户访问政策的对象 ID。

租户限制与入站和出站设置

尽管租户限制是与跨租户访问设置一起配置的,但它们与入站和出站访问设置分开运行。 通过跨租户访问设置可控制用户何时使用组织中的帐户登录。 相比之下,租户限制使你能够控制用户何时使用外部帐户。 B2B 协作连接的入站和出站设置不会影响租户限制设置,也不会被租户限制设置影响。

以这种方式考虑访问设置:

- 入站设置控制外部帐户对内部应用的访问。

- 出站设置控制内部帐户对外部应用的访问。

- 租户限制控制外部帐户对外部应用的访问。

租户限制与 B2B 协作

当用户需要访问外部组织和应用时,请考虑启用租户限制来阻止外部帐户并使用 B2B 协作。 B2B 协作使您能够:

- 对 B2B 协作用户使用“条件访问”并强制其进行多重身份验证。

- 管理入站和出站访问。

- 当 B2B 协作用户的雇佣状态更改或其凭据遭到泄露时,终止会话和凭据。

- 使用登录日志查看有关 B2B 协作用户的详细信息。

先决条件

要配置租户限制,需要:

- Microsoft Entra ID P1 或 P2。

- 至少具有安全管理员角色的帐户,用于配置租户限制 v2 策略。

- 对于Windows GPO配置,运行Windows 10或Windows 11并已安装最新更新的Windows设备。

为租户限制 v2 配置服务器端云策略

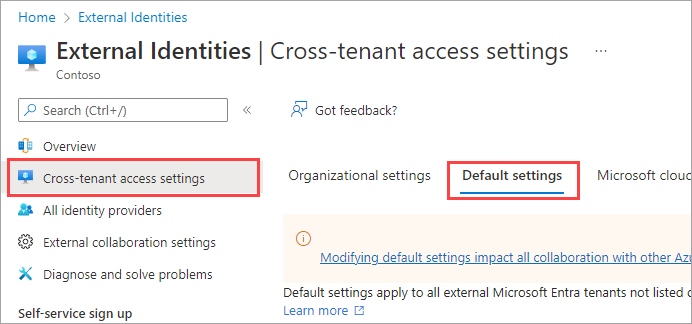

步骤 1:配置默认租户限制

租户限制 v2 的设置位于 Microsoft Entra 管理中心,跨租户访问设置下。 首先,配置要应用于所有用户、群组、应用程序和组织的默认租户限制。 如果需要特定于合作伙伴的配置,可以添加合作伙伴的组织并自定义与默认设置不同的任何设置。

若要配置默认租户限制,请执行以下作:

请以至少安全管理员的身份登录Microsoft Entra 管理中心。

浏览到 Entra ID>外部标识>跨租户访问设置。

选择“默认设置”选项卡。

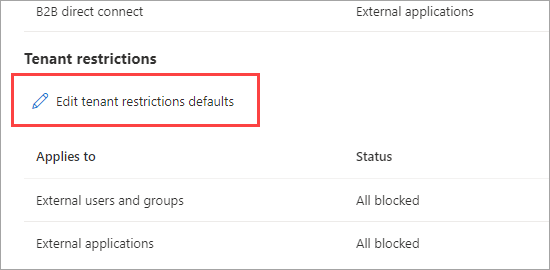

滚动到“租户限制”部分。

选择“编辑租户限制默认值”链接。

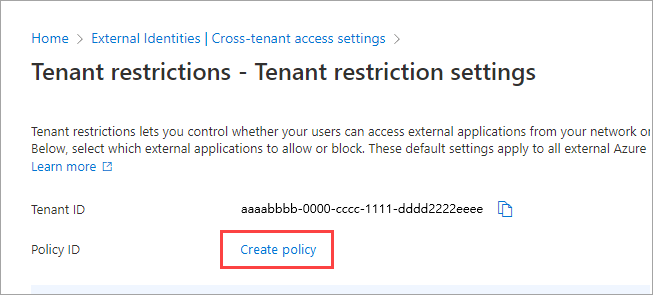

如果租户中尚不存在默认策略,则会在策略 ID 旁边显示“创建策略”链接。 选择此链接。

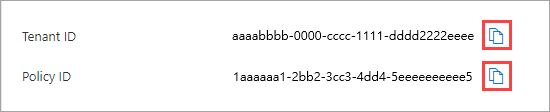

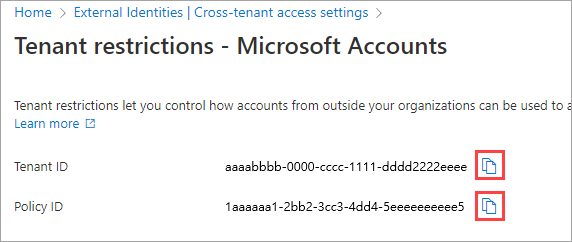

租户限制窗格同时显示你的租户 ID值和策略 ID值。 使用复制图标复制这两个值。 稍后在配置Windows客户端以启用租户限制时使用它们。

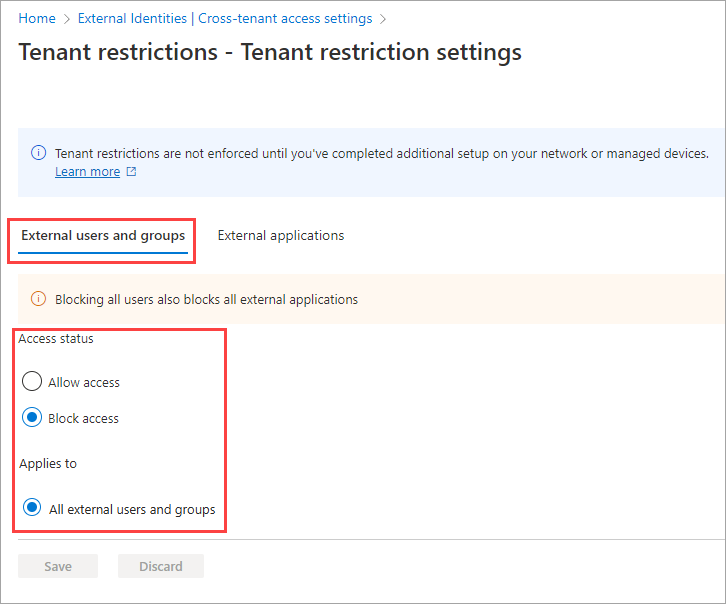

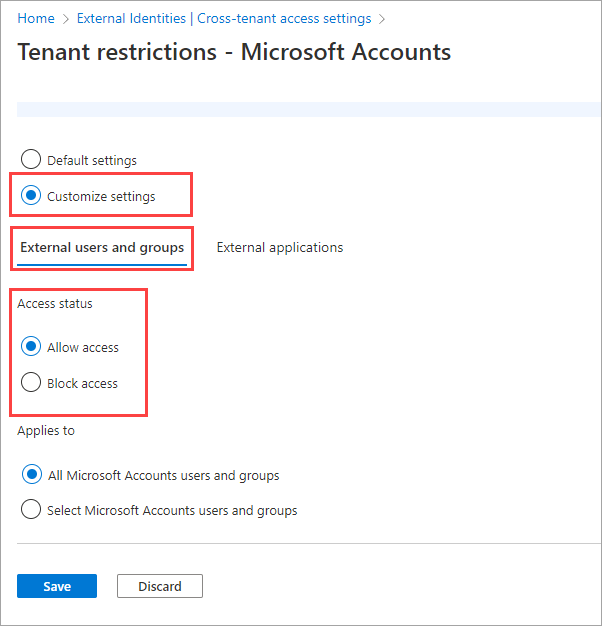

选择 “外部用户和组 ”选项卡。在 “访问”状态下,选择以下选项之一:

- 允许访问:允许使用外部帐户登录的所有用户访问外部应用(在“外部应用程序”选项卡上指定)。

- 阻止访问:阻止使用外部帐户登录的所有用户访问外部应用(在“外部应用程序”选项卡上指定)。

注意

默认设置的范围不能限定为单个帐户或组,因此“应用于”始终等于所有 <租户> 用户和组。 请注意,如果阻止所有用户和用户组的访问权限,则还需要在“外部应用程序”选项卡上阻止访问所有外部应用程序。

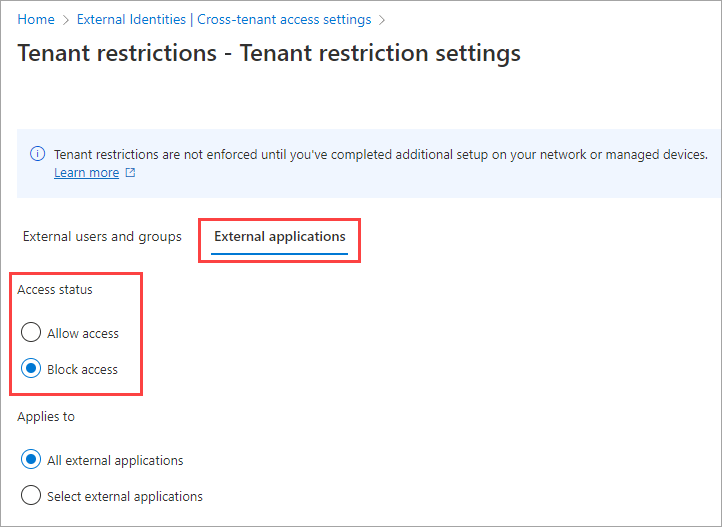

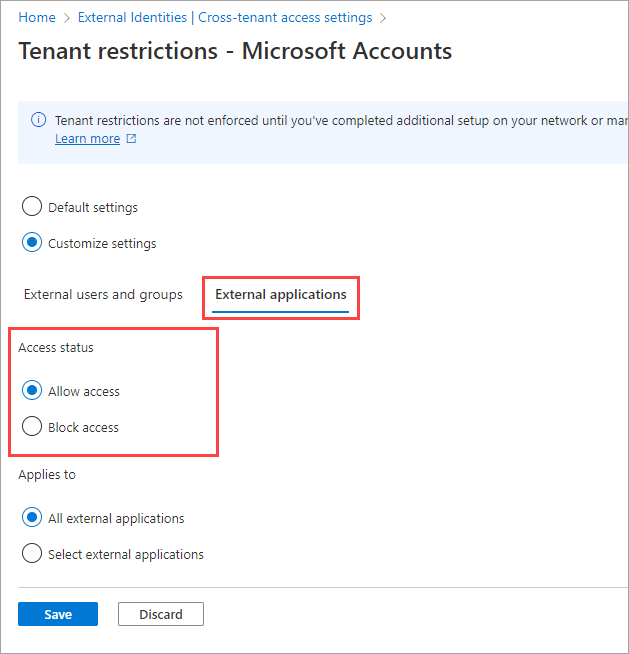

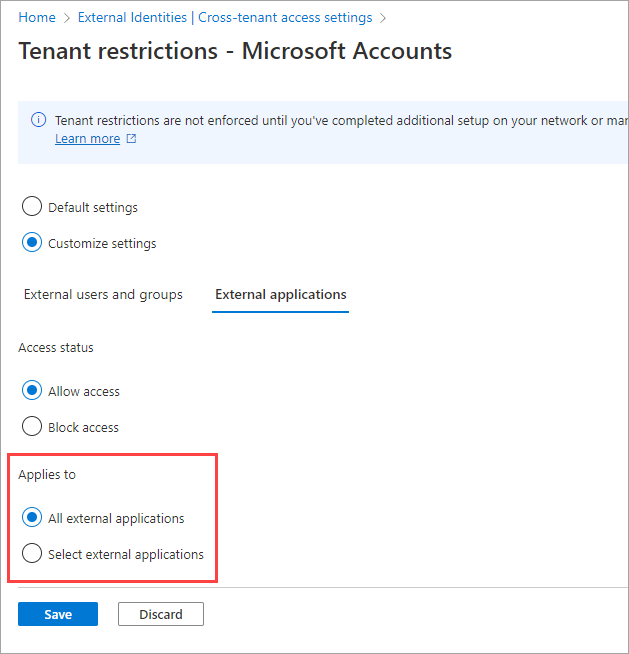

选择“ 外部应用程序 ”选项卡。在 “访问”状态下,选择以下选项之一:

- 允许访问:允许使用外部帐户登录的所有用户访问“应用于”部分中指定的应用。

- 阻止访问:阻止使用外部帐户登录的所有用户访问“应用于”部分中指定的应用。

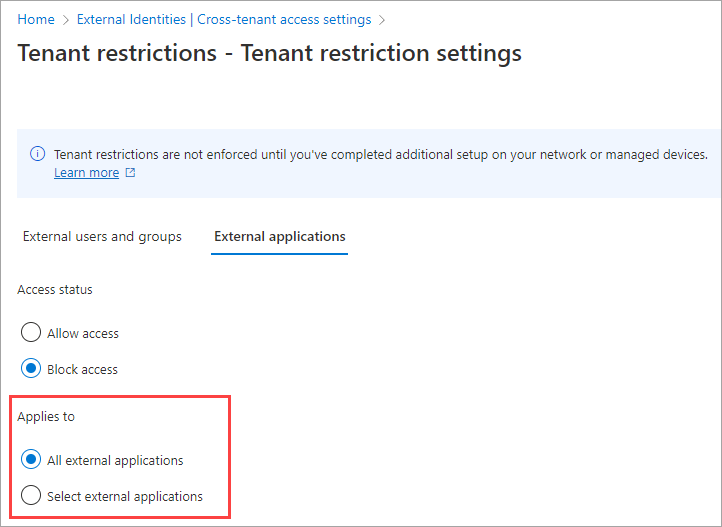

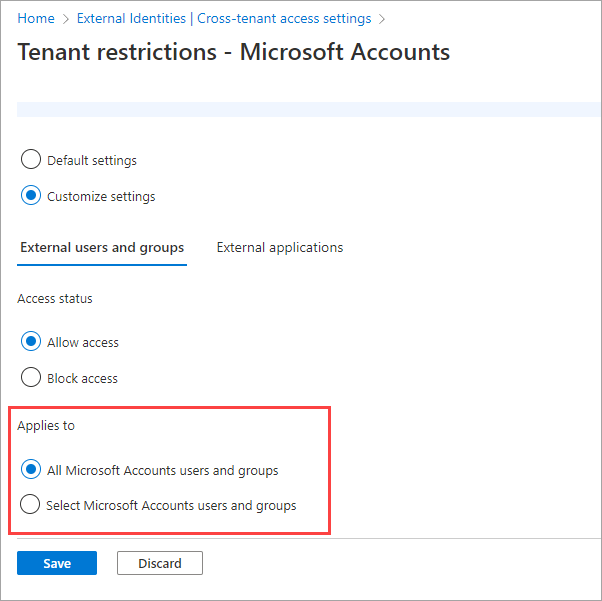

在 “适用范围”下,选择以下选项之一:

所有外部应用程序:将你在 Access 状态 下选择的作应用于所有外部应用程序。 如果阻止访问所有外部应用程序,则还需要在“外部用户和组”选项卡上阻止所有用户和组的访问。

选择外部应用程序:允许你选择要在访问状态下应用操作的外部应用程序。

若要选择应用程序,请选择Add Microsoft应用程序或添加其他应用程序。 然后按应用程序名称或应用程序 ID( 客户端应用 ID 或 资源应用 ID)进行搜索,然后选择应用。 (查看常用 Microsoft 应用程序的 ID 列表。)如果要添加更多应用,请使用 添加 按钮。 完成后,选择“ 提交”。

选择“保存”。

步骤 2:为特定合作伙伴配置租户限制 v2

假设你默认使用租户限制来阻止访问,但你想要允许用户使用自己的外部帐户访问某些应用程序。 例如,你希望用户能够使用自己的Microsoft帐户访问 Microsoft Learn。 本部分中的说明介绍如何添加优先于默认设置的组织特定设置。

以至少 Security Administrator 或 Conditional Access Administrator 身份登录到 Microsoft Entra 管理中心。

浏览到 Entra ID>外部身份>跨租户访问设置。

选择“组织设置”。

注意

如果要添加的组织已添加到列表中,则可以跳过添加,直接转到修改设置。

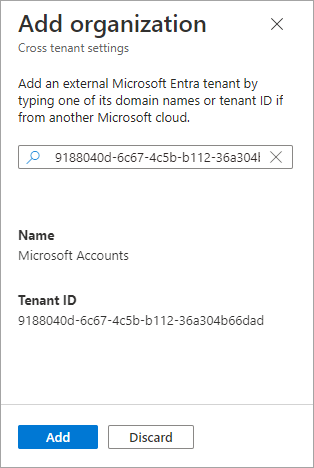

选择“添加组织”。

在 “添加组织 ”窗格中,输入组织的完整域名(或租户 ID)。

例如,搜索以下 Microsoft 帐户的租户 ID:

9188040d-6c67-4c5b-b112-36a304b66dad

在搜索结果中选择组织,然后选择“添加”。

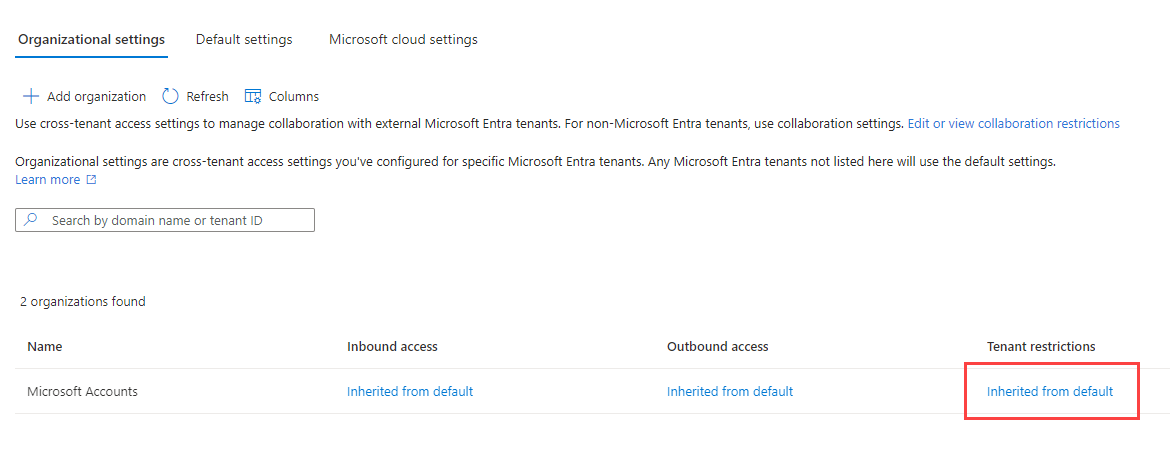

修改设置。 在 “组织设置” 列表中查找组织,然后水平滚动以查看 “租户限制 ”列。 此时,此组织的所有租户限制设置都继承自默认设置。 若要更改此组织的设置,请选择“ 继承自默认 链接”。

此时会显示组织的 “租户限制 ”窗格。 复制“租户 ID”和“策略 ID”的值。 稍后在配置Windows客户端以启用租户限制时使用它们。

选择“自定义设置”,然后选择“外部用户和组”选项卡。在“访问状态”下,选择以下选项之一:

- 允许访问:允许使用外部帐户登录的“适用于”下指定的用户和组访问外部应用(在“外部应用程序”选项卡上指定)。

- 阻止访问:阻止使用外部帐户登录的“适用于”下指定的用户和组访问外部应用(在“外部应用程序”选项卡上指定)。

对于本文中的Microsoft帐户示例,我们选择 Allow access。

在 “适用范围”下,选择“ 所有 <组织> 用户和组”。

注意

Microsoft 帐户不支持用户粒度,因此选择<组织>中的用户和组功能不可用。 对于其他组织,可以选择 “选择 <组织> 用户和组”,然后执行以下步骤:

- 选择“添加外部用户和用户组”。

- 在 “添加外部用户或组 ID ”窗格中,键入要添加的用户或组的对象 ID。

- 在右侧下拉列表中,选择它是用户还是组。

- 如果要添加更多,请选择“添加”并重复这些步骤。 输入要添加的用户和组后,请选择“ 提交”。

选择“ 外部应用程序 ”选项卡。在 “访问”状态下,选择是允许还是阻止访问外部应用程序:

- 允许访问:允许用户在用户使用外部帐户时访问 在“适用于” 下指定的外部应用程序。

- 阻止访问:阻止用户在使用外部帐户时访问 在“适用于” 下指定的外部应用程序。

对于本文中的Microsoft帐户示例,我们选择 Allow access。

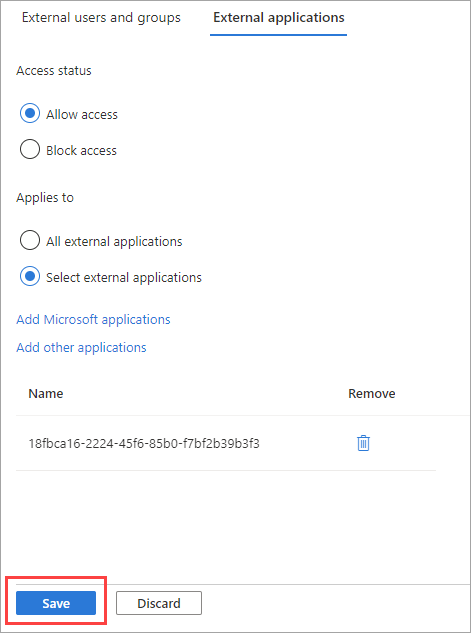

在 “适用范围”下,选择以下选项之一:

- 所有外部应用程序:将你在 Access 状态 下选择的作应用于所有外部应用程序。

- 选择外部应用程序:将你在 “访问”状态 下选择的作应用于所有外部应用程序。

对于本文中的Microsoft帐户示例,我们选择选择外部应用程序。

注意

如果阻止访问所有外部应用程序,则还需要在“外部用户和组”选项卡上阻止所有用户和组的访问。

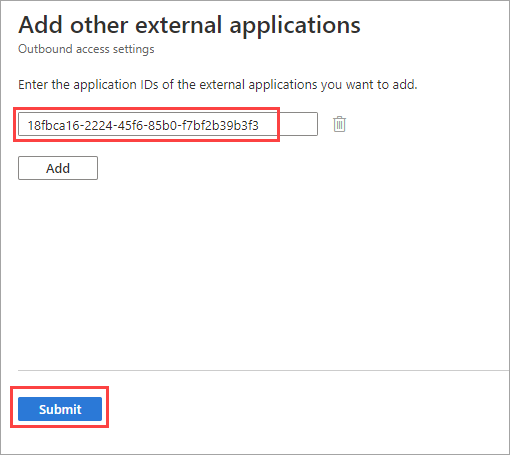

如果选择 “选择外部应用程序”,请执行以下步骤:

- 选择 添加 Microsoft 应用程序 或 添加其他应用程序。 对于本文中的 Microsoft Learn 示例,我们选择添加其他应用程序。

- 在搜索框中,输入应用程序名称或应用程序 ID( 客户端应用 ID 或 资源应用 ID)。 (查看常用 Microsoft 应用程序的 ID 列表。)在本文的 Microsoft Learn 示例中,我们输入应用程序 ID

18fbca16-2224-45f6-85b0-f7bf2b39b3f3。 - 在搜索结果中选择应用程序,然后选择“添加”。

- 对要添加的每个应用程序重复上述步骤。

- 选择完应用程序后,选择“ 提交”。

所选应用程序列在 “外部应用程序 ”选项卡上。选择“ 保存”。

注意

阻止 Microsoft 帐户租用者并不会阻止:

- 不来自用户的设备流量。 示例包括 Autopilot、Windows 更新 和组织数据收集的流量。

- 使用者帐户的 B2B 身份验证。

- 许多 Azure 应用和 Office.com 使用的直通式身份验证,其中应用使用 Microsoft Entra ID 在消费者上下文中登录用户。

在客户端配置租户限制 v2

有三个选项可用于为客户端强制实施租户限制 v2:

- 使用通用租户限制 v2 作为 Microsoft Entra Global Secure Access 的一部分

- 在您的公司代理中设置租户限制版本2

- 启用适用于 Windows 托管设备的租户限制(预览)

选项 1:使用通用租户限制 v2 作为Microsoft Entra全局安全访问的一部分

作为 Microsoft Entra Global Secure Access 的一部分,通用租户限制 v2 为所有设备和平台提供身份验证平面保护。

选项 2:在企业代理服务器上设置租户访问限制 v2

若要确保在企业网络中的所有设备和应用上限制登录,请将公司代理配置为强制实施租户限制 v2。 虽然在企业代理上配置租户限制不提供数据平面保护,但却提供身份验证平面保护。

重要

如果您之前设置了租户限制,则需要停止向 login.live.com 发送 restrict-msa。 否则,新设置将与 Microsoft 帐户登录服务的已有说明发生冲突。

按如下所示配置租户限制 v2 标头:

标头名称 标头值 示例值 sec-Restrict-Tenant-Access-Policy<TenantId>:<policyGuid>aaaabbbb-0000-cccc-1111-dddd2222eeee:1aaaaaa1-2bb2-3cc3-4dd4-5eeeeeeeeee5-

TenantID是 Microsoft Entra 租户 ID。 通过登录到 Microsoft Entra 管理中心 并浏览到 Entra ID>Overview>Properties 来查找此值。 -

policyGUID是跨租户访问策略的对象 ID。 通过调用/crosstenantaccesspolicy/default和使用返回id的字段查找此值。

-

在公司代理上,将租户限制 v2 标头发送到以下 Microsoft 登录域:

- login.live.com

- login.microsoft.com

- login.partner.microsoftonline.cn

- login.chinacloudapi.cn

此标头会在网络上的所有登录中强制执行您的租户限制 v2 策略。 此标头不会阻止匿名访问 Teams 会议、SharePoint文件或其他不需要身份验证的资源。

重要

代理上的租户限制 v1 和 v2 需要解密登录网址请求,比如 login.partner.microsoftonline.cn。 Microsoft支持对这些登录域的流量进行解密,以便插入标头来实现租户限制。 此解密是“在 Microsoft 365 中使用第三方网络设备或解决方案”策略的有效例外。

不支持拆分和检测的租户限制 v2

对于非Windows平台,可以中断和检查流量,以通过代理将租户限制 v2 参数添加到标头中。 但是,某些平台不支持中断和检查,因此租户限制 v2 不起作用。 对于这些平台,Microsoft Entra ID的以下功能可以提供保护:

- 条件访问:仅允许使用托管或合规的设备

- 条件访问:管理来宾或外部用户的访问

- B2B 协作:通过跨租户访问限制出站规则,以参数 Restrict-Access-To-Tenants 中列出的租户为对象

- B2B 协作:将邀请 B2B 用户限制到 Restrict-Access-To-Tenants 参数中列出的同一个域

- 应用程序管理:限制用户同意应用程序的方式

- Intune:通过 Intune 应用策略,将托管应用的使用限制为仅注册设备帐户的 UPN(仅允许应用中配置的组织帐户)

尽管这些替代方法提供保护,但只能通过租户限制涵盖某些方案。 示例包括使用浏览器通过 Web 而不是专用应用访问Microsoft 365服务。

选项 3:对Windows托管设备启用租户限制(预览版)

创建租户限制 v2 策略后,可以通过将租户 ID 和策略 ID 添加到设备的 Tenant 限制配置,对每个Windows 10或Windows 11设备强制实施策略。

在 Windows 设备上启用租户限制时,策略强制实施不需要公司代理。 若不需通过 Microsoft Entra ID 管理设备,也可执行租户限制 v2。 还支持使用组策略管理的已加入域的设备。

重要

Windows上的租户限制 v2 是一种部分解决方案,可帮助保护某些方案的身份验证和数据平面。 它适用于托管Windows设备,不保护 .NET 堆栈、Chrome 或 Firefox。

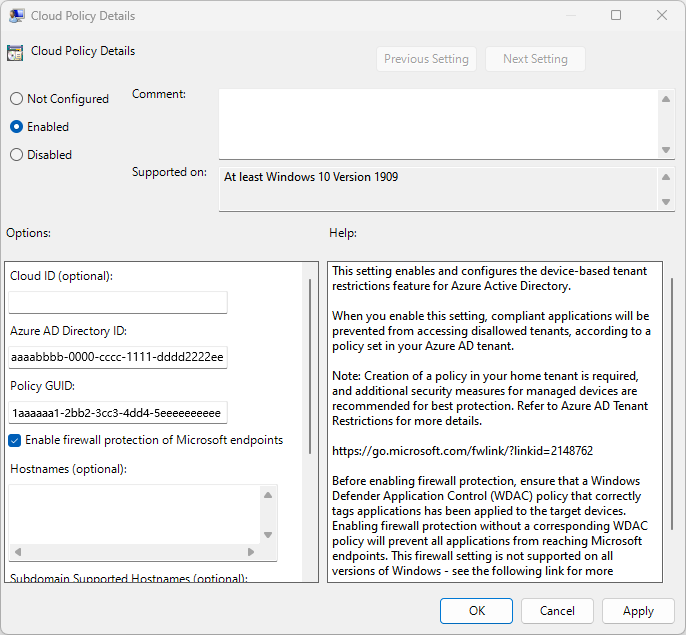

使用组策略部署租户限制

可以使用组策略将租户限制配置部署到Windows设备。

在设备上测试策略

若要在设备上测试租户限制 v2 策略,请执行以下步骤。

注意

设备必须运行具有最新更新Windows 10或Windows 11。

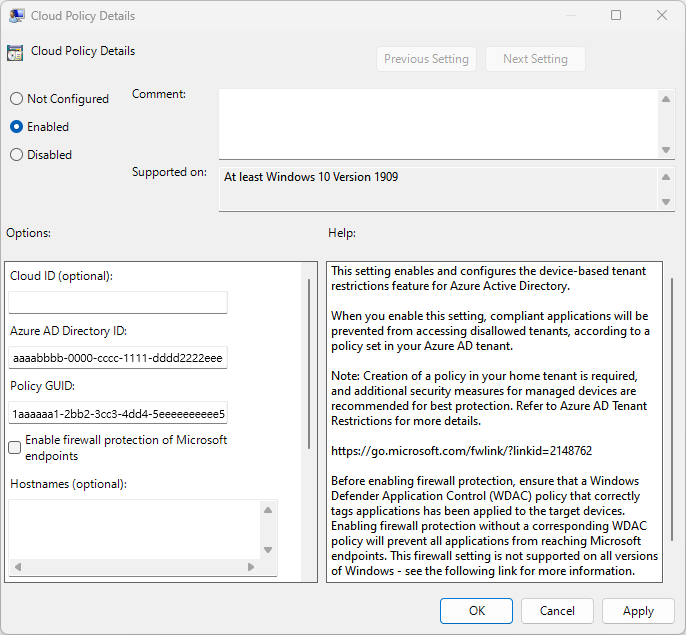

在 Windows 计算机上,选择 Windows 徽标键,输入 gpedit,然后选择 编辑组策略(控制面板)。

转到 Computer Configuration>Administrative Templates>Windows Components>Tenant Restrictions。

右键单击右侧窗格中的 “云策略详细信息 ”,然后选择“ 编辑”。

检索前面记录的 租户 ID 和 策略 ID 值(在步骤 1 下的步骤 7 :配置默认租户限制)并在以下字段中输入它们。 让其他所有字段保留为空。

Microsoft Entra 目录 ID:输入之前通过登录到 Microsoft Entra 管理中心 并浏览到 Entra ID、概述、属性 时记录的 租户 ID 值。

策略 GUID:跨租户访问策略的 ID。 您之前记录的值是策略 ID。

选择“确定”。

查看租户限制 v2 事件

查看与事件查看器中的租户限制相关的事件:

- 在 事件查看器中,打开 Applications 和服务日志。

- 转到 Microsoft>Windows>TenantRestrictions>Operational 以查找事件。

阻止 Chrome、Firefox 和 .NET 应用程序(如 PowerShell)

若要阻止应用程序,需要在 Windows(以前Windows Defender应用程序控制 [WDAC])中设置适用于企业的应用控制,并启用Windows防火墙设置。

设置适用于企业的应用控制以控制对Microsoft资源的访问

应用控制企业版是内置于Windows的策略引擎,可用于控制哪些应用程序可以在用户的设备上运行。 对于租户限制 v2,需要使用企业应用控制来阻止 未启用租户限制 v2 的应用(不提供租户限制 v2 保护的应用)访问 Microsoft 资源。 此要求允许你继续使用所选的浏览器和应用,同时知道只能通过安全方式访问受Microsoft Entra保护的数据。

未使用更新技术的应用程序不使用 Windows 网络协议栈,因此它们无法利用 Windows 新增的租户限制 v2 特性。 他们无法将信号发送到Microsoft Entra的login.live.com,或者发送到表明需要租户限制 v2 保护的Microsoft资源。 因此,你不能依赖不够先进的应用程序来提供数据平面的保护。

您可以通过两种方式使用企业应用控制来帮助防止未经批准的应用:

- 完全禁止使用未受控应用程序(即完全阻止 PowerShell 或 Chrome 的运行)。 可以使用标准应用控制企业版策略来控制哪些应用可以运行。

- 允许使用未启发的应用,但阻止它们访问Microsoft资源。 对于此方法,请使用名为应用 ID 标记策略()的特殊应用控制业务策略。

AppIdTaggingPolicy

对于这两个选项,必须首先创建适用于企业的应用控制策略。 然后,可以选择将其转换为应用 ID 标记策略。 最后,在测试机上进行测试后,将其应用到你的设备上。

有关详细信息,请参阅 创建应用控制 AppId 标记策略。

注意

以下步骤需要使用最新的 Windows 设备,以便访问用于创建策略的最新 PowerShell cmdlets。

步骤 1:使用应用控制策略向导创建策略

安装 应用控制策略向导。

选择“ 创建策略 ”并选择策略格式。 默认值为 多个策略,基本策略。

选择基本模板(建议:Default Windows 或 Allow Microsoft)。 有关详细步骤,请参阅 模板基本策略。

将策略转换为应用 ID 标记策略时,向导假定设置了策略规则。 可以在此处设置它们,但这不是必需的。 这些策略规则包括 高级启动选项菜单、 禁用脚本强制、 强制实施存储应用程序、 审核模式和 用户模式代码完整性。

选择策略 XML 的保存位置并创建策略。

步骤 2:将策略转换为应用 ID 标记策略

在向导中创建策略或使用 PowerShell 创建自己的策略后,将 .xml 输出转换为应用 ID 标记策略。 标记策略标记要允许访问Microsoft资源的应用。 GUID 输出是您的新策略 ID。

Set-CIPolicyIdInfo -ResetPolicyID .\policy.xml -AppIdTaggingPolicy -AppIdTaggingKey "M365ResourceAccessEnforcement" -AppIdTaggingValue "True"

步骤 3:编译和部署用于测试的策略

编辑策略并将其转换为应用 ID 标记策略后,请使用与文件名匹配的策略 ID 进行编译:

ConvertFrom-CIPolicy .\policy.xml ".\{PolicyID}.cip"

然后将策略部署到 CiPolicies\Active 目录:

copy ".\{Policy ID}.cip" c:\windows\system32\codeintegrity\CiPolicies\Active\

通过调用 RefreshPolicy.exe刷新系统上的策略。

启用Windows防火墙设置

可以使用Windows防火墙功能阻止未经保护的应用通过 Chrome、Firefox 和 .NET 应用程序(如 PowerShell)访问Microsoft资源。 根据租户限制 v2 规定,这些应用程序会被阻止或允许。

例如,如果您将 PowerShell 添加到租户限制 v2 的客户识别计划(CIP)策略中,并且您的租户限制 v2 策略的终端列表中已经包含 microsoftgraph.chinacloudapi.cn,则 PowerShell 应该能够在启用防火墙的情况下访问该终端。

在 Windows 计算机上,按下 Windows 徽标键(即 Windows 键),输入 gpedit,然后选择 编辑组策略(控制面板)。

转到 Computer Configuration>Administrative Templates>Windows Components>Tenant Restrictions。

右键单击右侧窗格中的 “云策略详细信息 ”,然后选择“ 编辑”。

选中Microsoft 端点的防火墙保护复选框,然后选择确定。

通过运行

gpudate在您的设备上刷新组策略。gupdate /force重启设备。

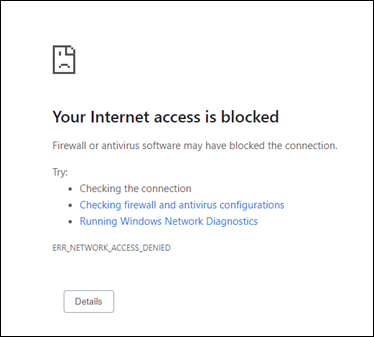

测试租户限制 v2 阻止访问

启用防火墙和应用控制企业版设置后,请尝试使用 Chrome 浏览器登录并访问 office.com。 登录应失败并显示以下消息。

租户限制及数据平面支持(预览版)

以下资源强制实施租户限制 v2。 这些资源处理令牌渗透方案,其中一个不良参与者使用渗透令牌或匿名方式直接访问资源。

- 团队

- SharePoint Online,例如OneDrive应用

- Exchange Online,如Outlook应用

- Office.com 和 Office 应用

租户限制和Microsoft Forms(预览版)

当强制实施租户限制 v2 时,它会自动阻止所有匿名或未经身份验证的标识访问 Microsoft Forms 上托管在外部的表单。

租户限制和Microsoft Teams(预览版)

默认情况下,Teams 具有开放联合。 它不会阻止任何人加入外部租户托管的会议。 为了更好地控制对 Teams 会议的访问,可以使用 Teams 中的 联合控件 来允许或阻止特定租户。 还可以使用这些联合控件以及租户限制 v2 来阻止匿名访问 Teams 会议。

若要强制实施 Teams 的租户限制,需要在Microsoft Entra跨租户访问设置中配置租户限制 v2。 还需要在 Teams 管理门户中设置联合控件并重启 Teams。 在公司代理上实现的租户限制 v2 不会阻止匿名访问 Teams 会议、SharePoint文件和其他不需要身份验证的资源。

如果您考虑对 Teams 使用租户限制,请牢记以下与身份相关的要点:

- Teams 允许当前用户使用公司或家庭提供的身份加入 任何 外部托管的会议。 可以使用出站跨租户访问设置来控制哪些拥有公司提供或家庭提供身份的用户可以加入由外部托管的 Teams 会议。

- 租户限制将阻止用户使用外部颁发的标识加入 Teams 会议。

注意

Microsoft Teams应用依赖于 SharePoint Online 和 Exchange Online 应用。 在 Office 365 应用上设置租户限制 v2 策略,而不是在 Microsoft Teams 服务、SharePoint Online 或 Exchange Online 分别设置策略。 如果允许或阻止属于Office 365的其中一个应用程序(例如,SharePoint Online 或 Exchange Online),它还会影响Microsoft Teams等应用。 同样,如果允许或阻止Microsoft Teams应用,SharePoint Online 和 Teams 应用中Exchange Online将受到影响。

加入纯匿名会议

租户限制策略 v2 会自动阻止所有未经身份验证和外部发行的身份访问外部托管的 Teams 会议。

例如,假设 Contoso 使用 Teams 联合控件来阻止 Fabrikam 租户。 如果使用 Contoso 设备的用户通过 Fabrikam 帐户加入 Contoso Teams 会议,则他们会被允许以匿名用户身份加入会议。 如果 Contoso 还启用租户限制 v2,Teams 将阻止匿名访问,并且用户无法加入会议。

通过使用外部颁发的身份标识加入会议

可以将租户限制 v2 策略配置为允许具有外部颁发的标识的特定用户或组加入特定的外部托管的 Teams 会议。 使用此配置,用户可以使用其外部颁发的标识登录到 Teams,并加入指定租户的外部托管 Teams 会议。

| 验证身份标识 | 经过身份验证的会话 | 结果 |

|---|---|---|

| 租户成员用户 示例:用户使用其家庭标识作为成员用户(例如 user@<mytenant>.com)。 |

已经过身份验证 | 租户限制 v2 允许访问 Microsoft Teams 会议。 租户限制 v2 不适用于租户成员用户。 跨租户访问的入站/出站策略适用。 |

| 匿名 示例:用户尝试在 InPrivate 浏览器窗口中使用未经身份验证的会话来访问 Teams 会议。 |

未经过身份验证 | 租户限制 v2 阻止对 Teams 会议的访问。 |

| 外部颁发的身份 示例:用户使用其家庭身份以外的任何身份(例如 user@<externaltenant>.com)。 |

已验证为外部颁发的身份 | 租户限制 v2 政策允许或阻止对 Teams 会议的访问。 如果政策允许,用户可以加入会议。 否则,将阻止访问。 |

租户限制 v2 和 SharePoint Online (预览版)

SharePoint Online 支持身份验证平面和数据平面上的租户限制 v2。

经过身份验证的会话

在租户上启用租户限制 v2 时,身份验证期间会阻止未经授权的访问。 如果用户在没有经过身份验证的会话的情况下直接访问 SharePoint Online 资源,系统会提示他们登录。 如果租户限制 v2 策略允许访问,则用户可以访问资源。 否则,将阻止访问。

匿名访问(预览版)

如果用户尝试使用其主租户或公司标识访问匿名文件,则用户可以访问该文件。 但是,如果用户尝试使用任何外部颁发的标识访问匿名文件,则会阻止访问。

例如,假设用户使用的是为租户 A 配置了租户限制 v2 的托管设备。如果用户选择为租户 A 资源生成的匿名访问链接,则应能够匿名访问资源。 但是,如果用户在租户 B 中选择为 SharePoint Online 生成的匿名访问链接,系统会提示他们登录。 始终阻止通过外部颁发的标识对资源的匿名访问。

租户限制 v2 和OneDrive(预览版)

经过身份验证的会话

在租户上启用租户限制 v2 时,身份验证期间会阻止未经授权的访问。 如果用户在没有经过身份验证的会话的情况下直接访问OneDrive资源,系统会提示他们登录。 如果租户限制 v2 策略允许访问,则用户可以访问资源。 否则,将阻止访问。

匿名访问(预览版)

与SharePoint一样,OneDrive支持身份验证平面和数据平面上的租户限制 v2。 还支持阻止匿名访问OneDrive。 例如,强制实施租户限制 v2 策略适用于OneDrive终结点(microsoft-my.sharepoint.com)。

不在范围内

OneDrive使用者帐户(通过 onedrive.live.com)不支持租户限制 v2。 某些 URL(例如 onedrive.live.com)未连接并使用旧堆栈。 当用户通过这些 URL 访问OneDrive使用者租户时,不会强制实施该策略。 作为解决方法,可以在代理级别阻止 https://onedrive.live.com/。

租户限制版本2和服务实例

租户限制 v2 阻止服务主体访问。 可以使用以下方法启用客户端信号:

防火墙或公司代理。 使用服务主体登录:

$client_id = "YOUR_CLIENT_ID" $clientSecret = Get-Credential -Username $client_id Connect-MgGraph -Environment China -ClientId $client_id -TenantId 'YOUR_TENANT_ID' -ClientSecretCredential $clientSecret登录失败,并出现以下问题:

Connect-MgGraph : ClientSecretCredential authentication failed: AADSTS5000211: A tenant restrictions policy added to this request by a device or network administrator does not allow access to 'tenant'.Windows GPO。 需要检查 启用 Microsoft 端点的防火墙保护和启用业务应用控制。 请参阅本文前面的 Block Chrome、Firefox 和 .NET 应用程序(如 PowerShell)。

适用于 Apple 设备的 Microsoft Enterprise SSO 插件的租户限制

适用于 Apple 设备的 Microsoft Enterprise SSO 插件针对 macOS、iOS 和 iPadOS 上Microsoft Entra帐户提供单一登录(SSO),适用于支持 Apple 企业 SSO 功能的所有应用程序。 若要使用适用于 Apple 设备的 Microsoft Enterprise SSO 插件,需要从网络代理、拦截和其他企业系统中排除某些 URL。

如果你的组织使用 2022 年之后发布的 Apple OS 版本,则无需从 TLS 检查中排除Microsoft登录 URL。 如果使用租户限制功能,则可以对Microsoft登录 URL 执行 TLS 检查,并在请求中添加必要的标头。 有关详细信息,请参阅适用于 Apple 设备的 Microsoft Enterprise SSO 插件。

可以在 macOS 设备上验证网络配置 ,以确保 SSO 配置由于 TLS 检查而未中断。

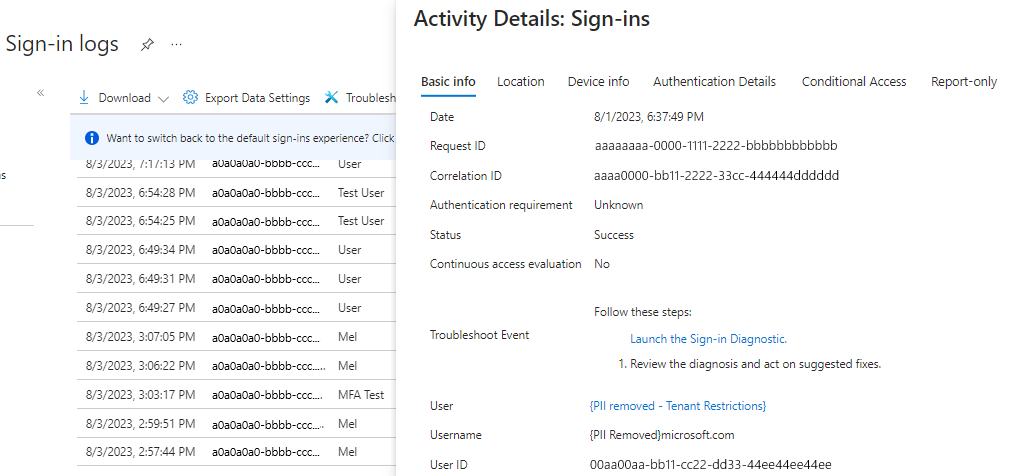

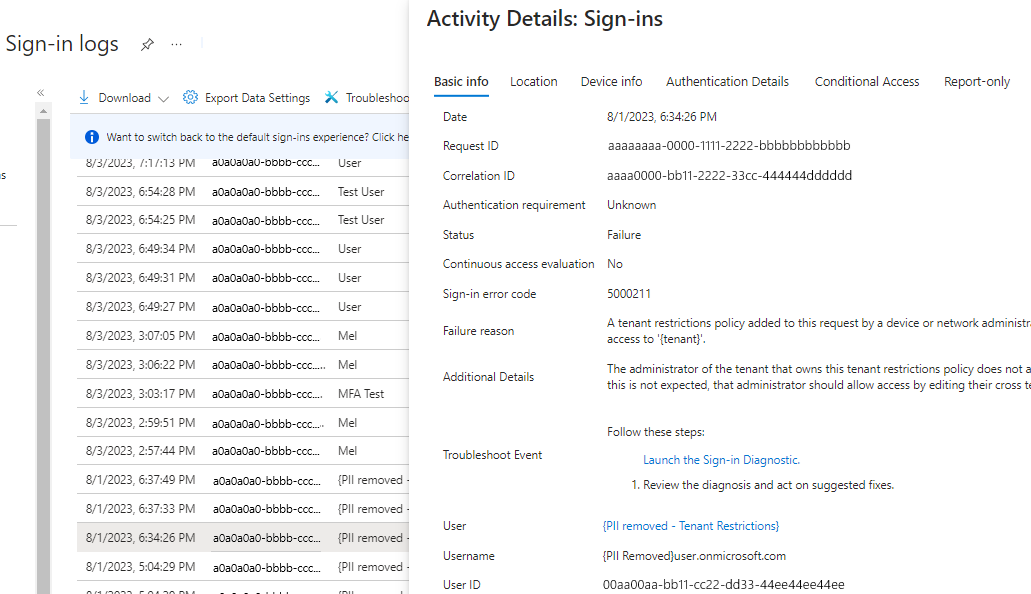

登录日志

使用 Microsoft Entra 登录日志,您可以查看在租户限制 v2 策略下的登录详细信息。 当 B2B 用户登录到资源租户进行协作时,会在主租户和资源租户中生成登录日志。 这些日志包括主租户和资源租户所使用的应用程序、电子邮件地址、租户名称和租户 ID 等信息。 以下示例演示了成功的登录。

如果登录失败,活动详细信息会提供有关失败原因的信息。

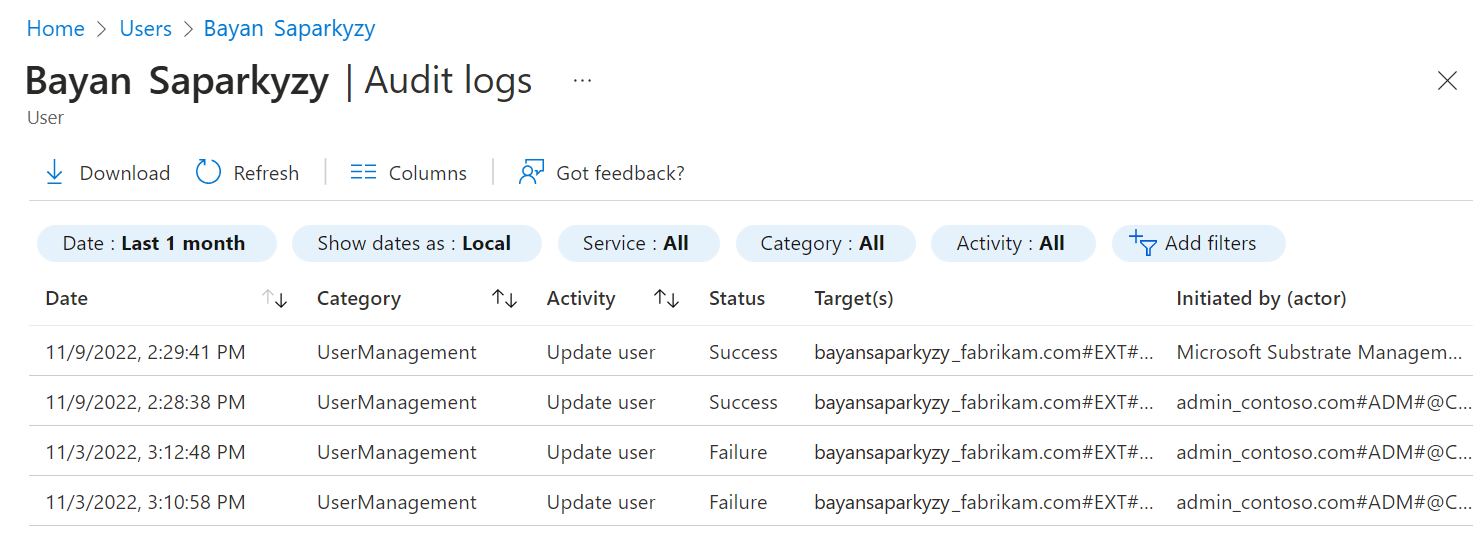

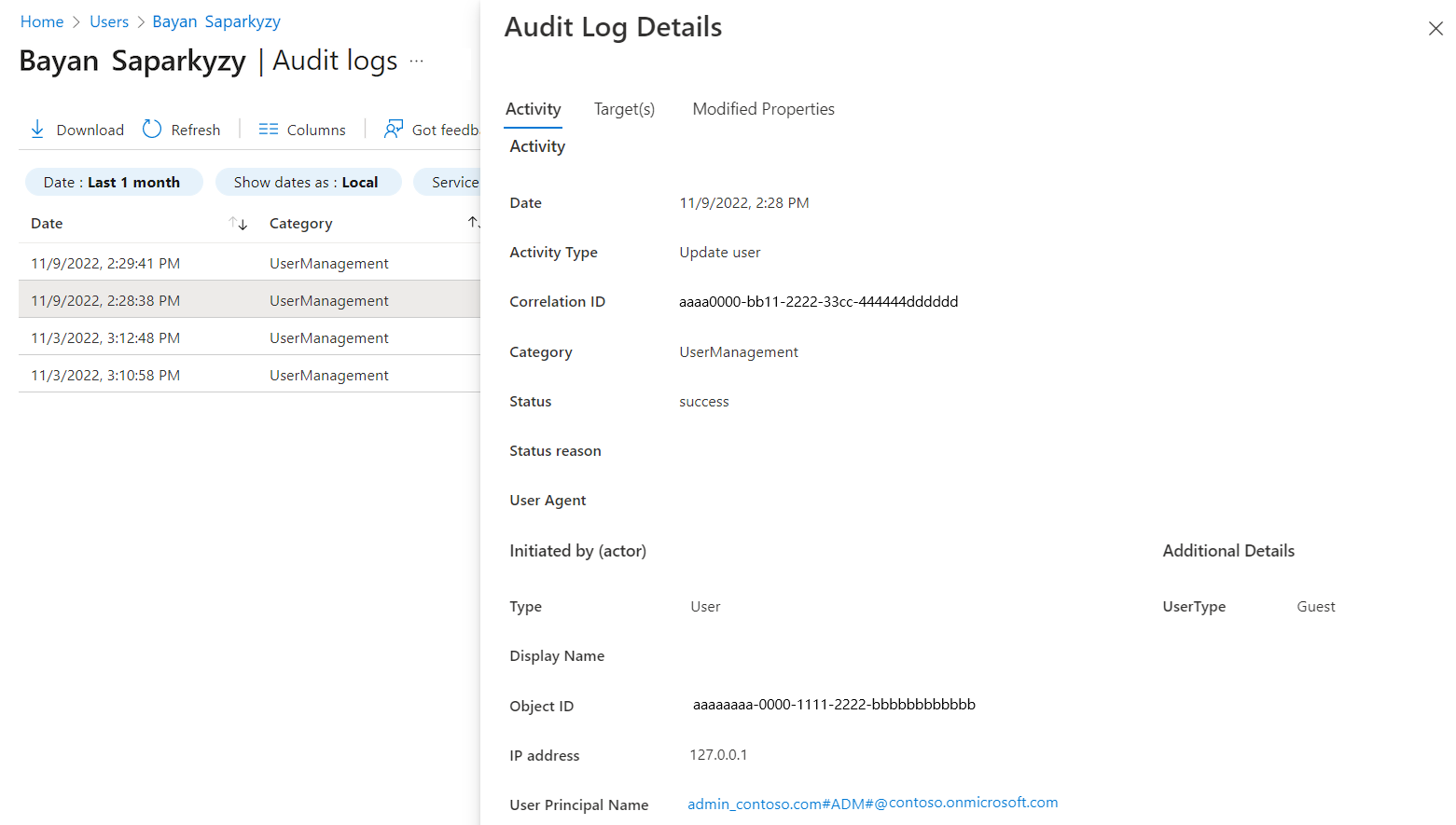

审核日志

审核日志提供系统和用户活动的记录,包括来宾用户启动的活动。 可以在 “监视”下查看租户的审核日志,也可以通过转到用户的配置文件查看特定用户的审核日志。

若要获取有关事件的更多详细信息,请在日志中选择该事件。

还可以从Microsoft Entra ID导出这些日志,并使用所选的报告工具获取自定义报表。

Microsoft Graph

使用Microsoft Graph获取策略信息。

HTTP 请求

获取默认策略:

GET https://microsoftgraph.chinacloudapi.cn/beta/policies/crossTenantAccessPolicy/default重置为系统默认值:

POST https://microsoftgraph.chinacloudapi.cn/beta/policies/crossTenantAccessPolicy/default/resetToSystemDefault获取合作伙伴配置:

GET https://microsoftgraph.chinacloudapi.cn/beta/policies/crossTenantAccessPolicy/partners获取特定的合作伙伴配置:

GET https://microsoftgraph.chinacloudapi.cn/beta/policies/crossTenantAccessPolicy/partners/9188040d-6c67-4c5b-b112-36a304b66dad更新特定合作伙伴:

PATCH https://microsoftgraph.chinacloudapi.cn/beta/policies/crossTenantAccessPolicy/partners/9188040d-6c67-4c5b-b112-36a304b66dad

请求体

"tenantRestrictions": {

"usersAndGroups": {

"accessType": "allowed",

"targets": [

{

"target": "AllUsers",

"targetType": "user"

}

]

},

"applications": {

"accessType": "allowed",

"targets": [

{

"target": "AllApplications",

"targetType": "application"

}

]

}

}

已知的限制

所有云都支持租户限制 v2。

TRv2 不会对身份验证平面上的跨云请求强制实施限制,因此在身份验证期间允许访问。 但是,TRv2 会阻止数据平面上的跨云请求。 因此,使用Windows组策略(GPO)时,用户将无法跨云边界访问受 TRv2 启发的资源。

如果公司代理使用 Apple 系统根证书之外的证书信任链,则租户限制 v2 不适用于 macOS 平台 SSO 功能,而客户端通过公司代理发出信号。 这是 Apple 的一个限制,当中间网络解决方案使用不受信任的证书注入标头时,平台 SSO 无法兼容租户限制。 Apple 不支持将用户自己的 PKI 证书添加到 Apple 系统信任的根证书存储区中。

启用 TRv2 后,访问Microsoft Entra 管理中心可能会导致“拒绝访问”错误。 若要解决此问题,请将以下功能标志追加到Microsoft Entra 管理中心 URL:

?feature.msaljs=true&exp.msaljsexp=true。 如果正在访问合作伙伴租户(例如 Fabrikam)的管理中心并遇到错误https://entra.microsoftonline.cn/,请更新 URL,如下所示:https://entra.microsoftonline.cn/?feature.msaljs=true&exp.msaljsexp=true#home这将启用必要的标记并恢复访问权限。

相关内容

- 在 Microsoft Entra 外部 ID 中配置 B2B 的外部协作设置