概述

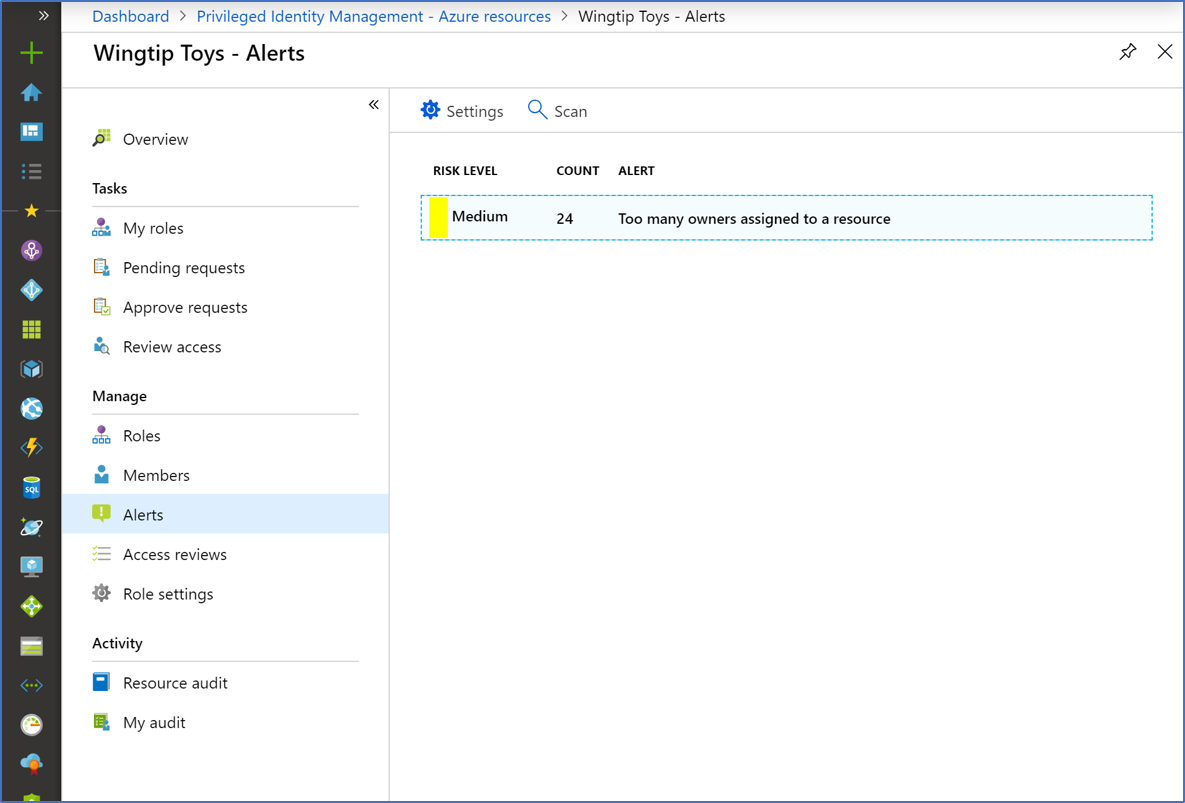

当您的组织在 Microsoft Entra ID 中有可疑或不安全活动时,特权身份管理(PIM)会生成警报。 当警报触发时,它将显示在“警报”页上。

注意

Privileged Identity Management中的一个事件可以向多个收件人(被分配者、审批者或管理员)生成电子邮件通知。 每个事件发送的最大通知数为 1,000。 如果收件人数超过 1,000 个 ,则只有前 1,000 个收件人收到电子邮件通知。 此限制不会阻止其他被分配者、管理员或审批者在Microsoft Entra ID和Privileged Identity Management中使用其权限。

查看警报

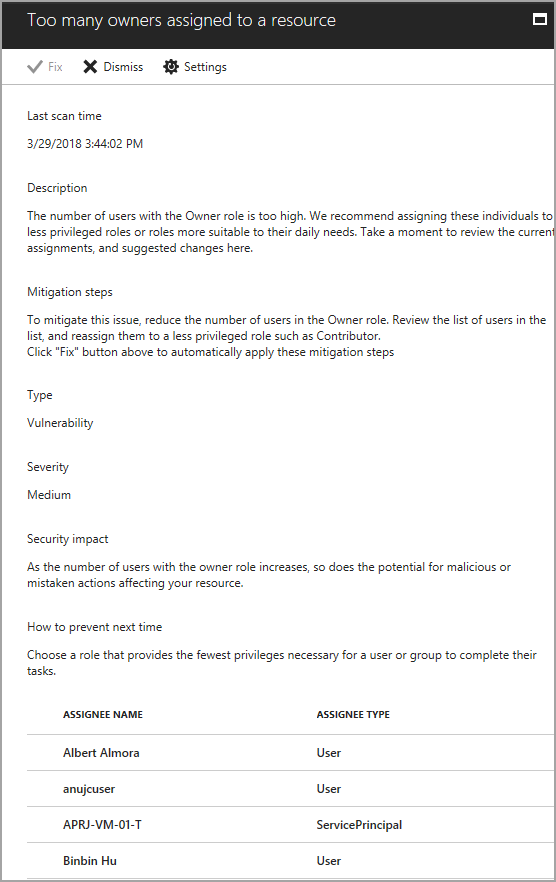

选择某个警报可查看报告,其中列出了触发该警报的用户或角色以及修正指导。

警报

| 警报 | 严重性 | 触发器 | 建议 |

|---|---|---|---|

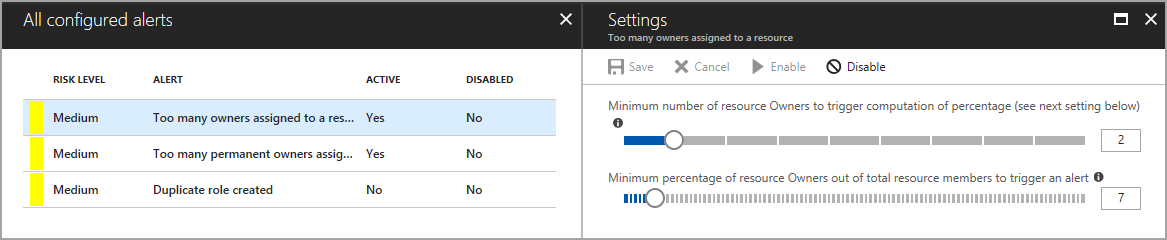

| 为资源分配了过多的所有者 | 中等 | 拥有所有者角色的用户过多。 | 查看列表中的用户,并将某些用户重新分配到具有较低权限的角色。 |

| 向资源分配的永久所有者过多 | 中等 | 太多用户永久地分配到了某个角色。 | 查看列表中的用户,并将某些用户重新分配为需要激活才能使用该角色。 |

| 创建了重复角色 | 中等 | 多个角色具有相同的条件。 | 仅使用这些角色中的一个。 |

| 角色被分配在 Privileged Identity Management 之外 | 高 | 角色直接通过 Azure IAM 资源或 Azure 资源管理器 API 进行管理。 | 查看列表中的用户,并将其从Privileged Identity Management外部分配的特权角色中删除。 |

注意

对于 Roles 是在 Privileged Identity Management 警报之外分配的,可能会遇到重复的通知。 这些重复可能主要与潜在的在线站点事件有关,导致通知被再次发送。

严重性

- 高:由于政策违规需要立即采取措施。

- 中:不需要立即采取措施,但可能存在政策违反。

- 低:不需要立即采取措施,但建议考虑可取的策略更改。

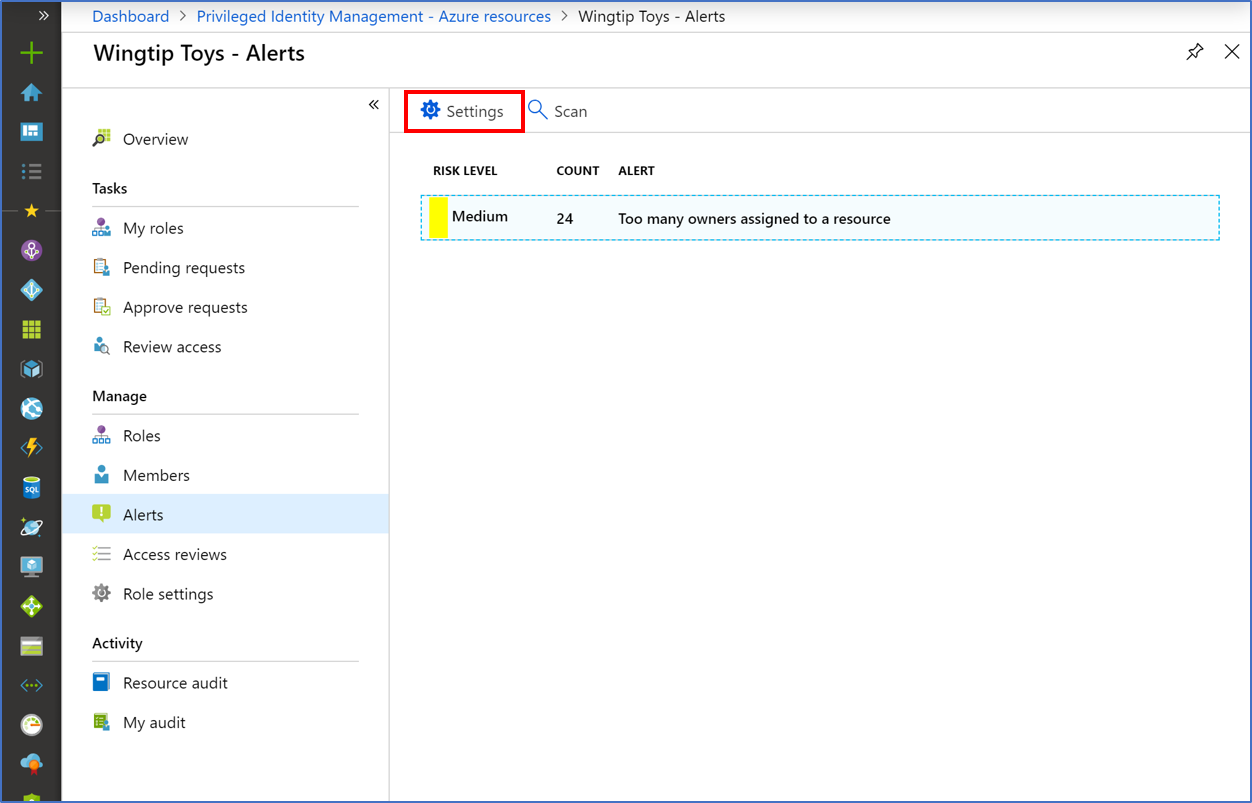

配置安全警报设置

按照以下步骤为Privileged Identity Management中Azure角色配置安全警报:

以至少 特权角色管理员 身份登录到 Microsoft Entra 管理中心。

浏览到 ID Governance>Privileged Identity Management>Azure resources。 选择订阅 >警报>设置。 有关如何将Privileged Identity Management磁贴添加到仪表板的信息,请参阅 Start using Privileged Identity Management。

在各个警报上自定义设置以适应你的环境和安全目标。

注意

为 Azure 订阅创建的角色分配将触发“超出特权身份管理的角色分配”警报,但不会为管理组、资源组或资源范围的角色分配触发该警报。