概述

Microsoft Entra ID提供自助服务组管理功能,使用户能够创建和管理自己的安全组或Microsoft 365组。 组的所有者可以批准或拒绝成员身份请求,并委托对组成员身份的控制。 自助服务组管理功能不可用于邮件启用的安全组或通讯组。

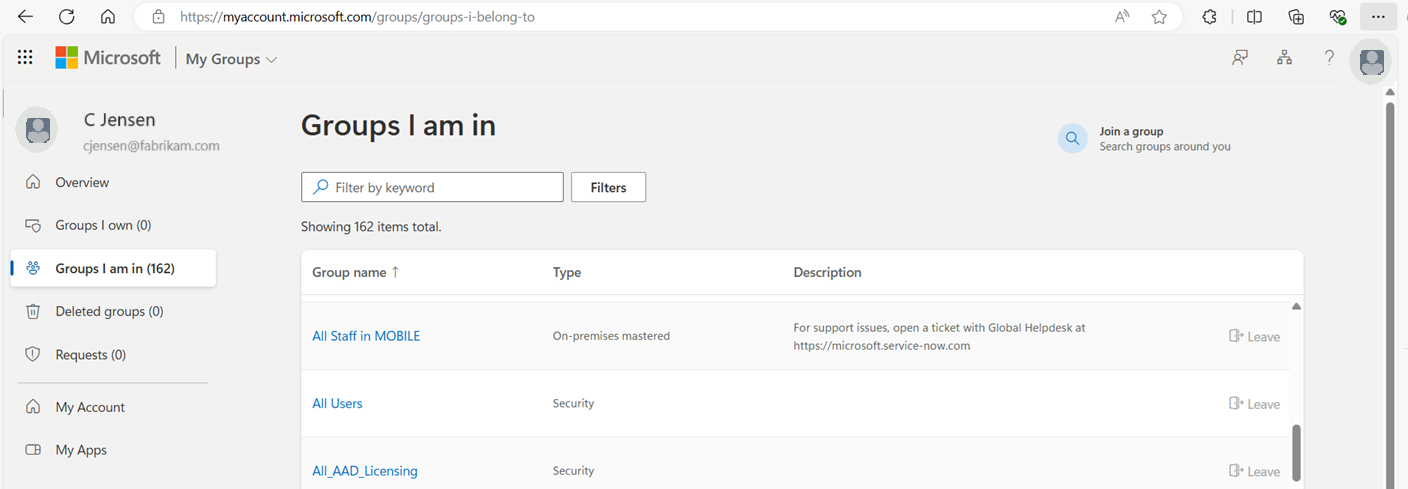

自助服务组成员身份

可以允许用户创建安全组用于管理对共享资源的访问。 用户可以从 Microsoft Entra 管理中心、PowerShell 或 My 组门户创建安全组。

只有组所有者才能更新成员身份。 你可为组所有者提供从“我的组”门户批准或拒绝成员身份请求的权限。 通过自助服务在“我的组”门户中创建的安全组可供所有用户加入,无论是所有者批准的还是自动批准的。 在“我的组”门户中,你可以在创建组时更改成员身份选项。

Microsoft 365组为用户提供协作机会。 可以在任何Microsoft 365应用程序中创建组,例如SharePoint和Microsoft Teams。 还可以使用 Microsoft Graph PowerShell 或“我的组”门户,在 Azure 门户中创建 Microsoft 365 组。 有关安全组和 Microsoft 365 组之间差异的详细信息,请参阅了解组。

| 组创建于 | 安全组默认行为 | Microsoft 365组默认行为 |

|---|---|---|

| Microsoft Graph PowerShell | 只有所有者才能添加成员。 在 MyApp 组的访问面板中可见,但不可加入。 |

可供所有用户加入。 |

| Azure 门户 | 只有所有者才能添加成员。 在“我的组”门户中可见但不可供加入。 在创建组时不会自动分配所有者。 |

可供所有用户加入。 |

| “我的组”门户 | 用户可以在此处管理组并请求加入组的访问权限。 可以在创建组时更改成员身份选项。 |

可供所有用户加入。 可以在创建组时更改成员身份选项。 |

自助服务群组管理场景

两种应用场景都有助于解释自助服务组管理。

委托组管理

在此示例中,管理员负责管理对公司所用软件即服务 (SaaS) 应用程序的访问权限。 管理这些访问权限变得越来越繁琐,因此该管理员要求业务所有者创建一个新组。 管理员将该应用程序的访问权限分配给新组,并向此组添加所有已访问该应用程序的人员。 然后,业务所有者可以添加更多用户,而这些用户会自动预配到该应用程序中。

业务所有者无需等待管理员管理用户的访问权限。 如果管理员将相同的权限授予不同业务组中的经理,则该人员也可以管理自己组成员的访问权限。 企业主和经理无法查看或管理对方的组成员身份。 该管理员仍然可以看到有权访问该应用程序的所有用户,并可根据需要阻止访问权限。

注意

对于委派方案,管理员至少需要具有Microsoft Entra的特权角色管理员角色。

自助用户组管理

在此示例场景中,两个用户各自独立设置了SharePoint Online网站。 他们想为对方的团队提供对自己站点的访问权限。 若要完成此任务,他们可以在Microsoft Entra ID中创建一个组。 在 SharePoint Online 中,每个人都会选择某个组以提供对其网站的访问权限。

用户想要访问时,从“我的组”门户请求访问权限。 批准后,他们会自动访问两个SharePoint Online 网站。 后来,他们中的一人决定,允许访问其站点的所有人也访问特定的 SaaS 应用程序。 SaaS 应用程序的管理员可将应用程序的访问权限添加到 SharePoint Online 站点。 此后,获得批准的任何请求都授予对两个 SharePoint Online 网站以及 SaaS 应用程序的访问权限。

使用户能够自行操作此组

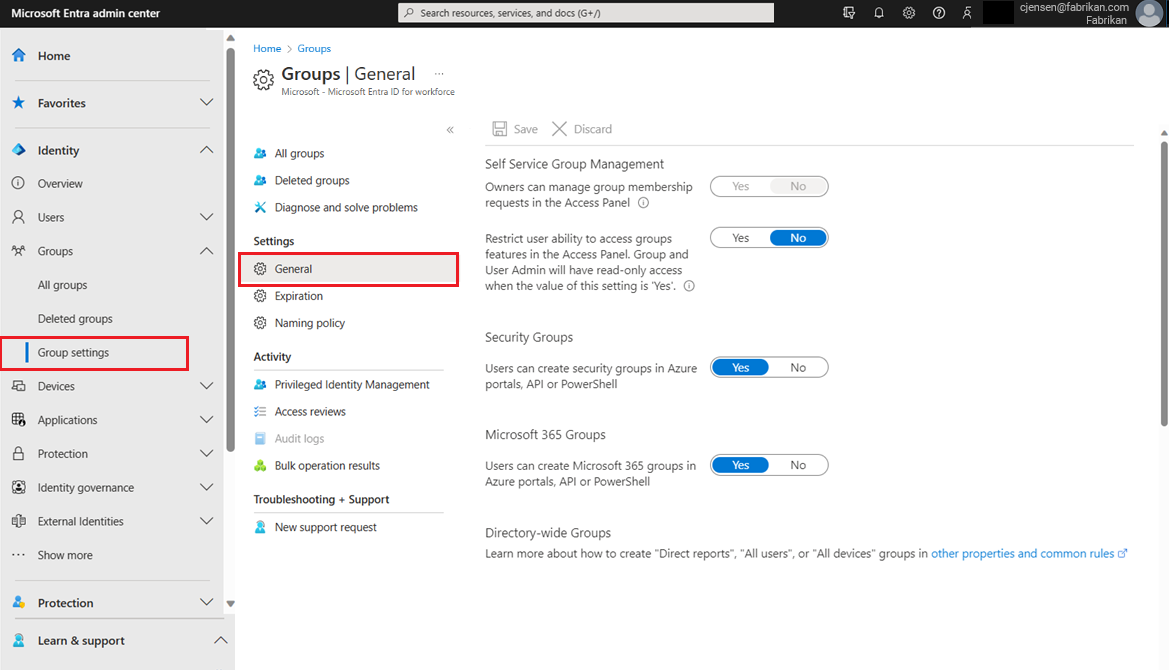

以至少全域管理员的身份登录到Microsoft Entra 管理中心。

选择 Microsoft Entra ID。

选择所有组>组,然后选择常规设置。

注意

此设置仅限制对“我的组”中的组信息的访问。 它不限制通过其他方法(如Microsoft 图形 API调用或Microsoft Entra 管理中心)访问组信息。

注意

有关自助服务组管理设置的更改目前正在审查中,不会按原计划进行。 未来会宣布弃用日期。

将“在访问面板中由所有者管理组成员请求”设置为“是”。

将 限制用户访问 访问面板 中的组功能的能力 设置为 否。

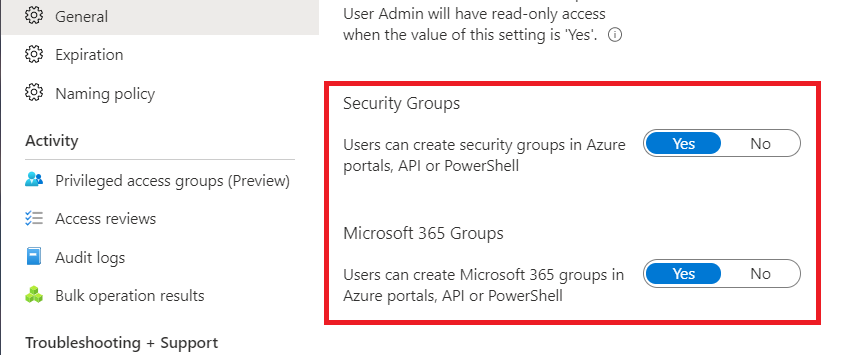

将 Users 可以在 Azure 门户、API 或 PowerShell 中创建安全组设置为 Yes 或 No。

有关此设置的详细信息,请参阅组设置。

设置 Users 可以在 Azure 门户、API 或 PowerShell 中创建 Microsoft 365 组 的选项为Yes或No。

有关此设置的详细信息,请参阅组设置。

还可以使用 所有者可在 Azure 门户中将成员分配为组所有者,以便对用户的自助服务组管理进行更精细的访问控制。

当用户可以创建组时,组织中的所有用户均可以创建新组。 作为默认所有者,他们可以将这些成员添加到这些组。 不能指定有能力创建自己组的个人。 指定个人只能用于将其他组成员设为组所有者。

注意

用户需要Microsoft Entra ID P1 或 P2 许可证才能请求加入安全组或Microsoft 365组,以及所有者批准或拒绝成员身份请求。 如果没有 Microsoft Entra ID P1 或 P2 许可证,用户仍然可以在 MyApp 组的访问面板中管理他们的组。 但是,他们不能创建需要所有者批准的群组,也无法请求加入群组。

组设置

通过组设置,可以控制谁可以创建安全和Microsoft 365组。

下表可帮助你决定要选择的值。

| 设置 | 值 | 对租户的影响 |

|---|---|---|

| 用户可以在Azure门户、API 或 PowerShell 中创建安全组。 | 是 | 允许Microsoft Entra组织中的所有用户创建新的安全组,并将成员添加到Azure门户、API 或 PowerShell 中的这些组。 这些新组也会显示在所有其他用户的访问面板中。 如果组的策略设置允许,其他用户可以创建加入这些组的请求。 |

| 否 | 用户无法创建安全组。 他们仍然可以作为所有者管理这些组的成员身份,并审批其他用户加入其组的请求。 | |

| 用户可以在Azure门户、API 或 PowerShell 中创建Microsoft 365组。 | 是 | 允许Microsoft Entra组织中的所有用户创建新的Microsoft 365组,并将成员添加到Azure门户、API 或 PowerShell 中的这些组。 这些新组也会显示在所有其他用户的访问面板中。 如果组的策略设置允许,其他用户可以创建加入这些组的请求。 |

| 否 | 用户无法创建Microsoft 365 组。 他们仍然可以作为所有者管理这些组的成员身份,并审批其他用户加入其组的请求。 |

下面是有关这些组设置的其他一些详细信息。

- 这些设置可能需要长达 15 分钟才能生效。

- 如果你想要允许某些(但并非所有)用户创建组,可为这些用户分配一个可以创建组的角色,例如组管理员。

- 这些设置适用于用户,但不影响服务主体。 例如,如果你的某个服务主体有权创建组,那么,即使将这些设置指定为“否”,该服务主体也仍可创建组。

使用 Microsoft Graph 配置组设置

若要配置 Users 可以使用 Microsoft Graph 在 Azure 门户、API 或 PowerShell 设置中创建Microsoft 365组,请在 EnableGroupCreation 对象中配置 groupSettings 对象。 有关详细信息,请参阅组设置概述。

若要通过 Microsoft Graph 配置用户可以在 Azure 门户、API 或 PowerShell 中创建安全组的设置,请在 authorizationPolicy 对象中更新defaultUserRolePermissions属性。

后续步骤

有关Microsoft Entra ID的详细信息,请参阅: