使用 Azure 门户分配 Azure 角色

Azure 基于角色的访问控制 (Azure RBAC) 是用于管理 Azure 资源访问权限的授权系统。 若要授予访问权限,请将角色分配给特定范围内的用户、组、服务主体或托管标识。 本文介绍如何使用 Azure 门户分配角色。

如果需要在 Microsoft Entra ID 中分配管理员角色,请参阅向用户分配 Microsoft Entra 角色。

先决条件

若要分配 Azure 角色,必须具有:

Microsoft.Authorization/roleAssignments/write权限,例如基于角色的访问控制管理员或用户访问管理员

步骤 1:识别所需的范围

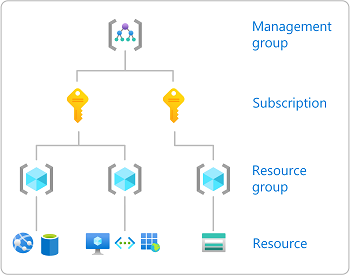

分配角色时,必须指定一个范围。 范围是访问权限适用于的资源集。 在 Azure 中,可在从广义到狭义的四个级别指定范围:管理组、订阅、资源组或资源。 有关详细信息,请参阅了解范围。

登录 Azure 门户。

在顶部的“搜索”框中,搜索要授权访问的范围。 例如,搜索“管理组”、“订阅”、“资源组”或某个特定资源 。

单击该范围的特定资源。

下面展示了一个示例资源组。

步骤 2:打开“添加角色分配”页面

“访问控制(IAM)”是一个页面,通常用于分配角色以授予对 Azure 资源的访问权限。 该功能也称为标识和访问管理 (IAM),会显示在 Azure 门户中的多个位置。

单击“访问控制(IAM)”。

下面显示了资源组的“访问控制(IAM)”页的示例。

单击“角色分配”选项卡以查看在此范围内的角色分配。

单击“添加”>“角色分配”。

如果没有分配角色的权限,则将禁用“添加角色分配”选项。

随即打开“添加角色分配”窗格。

步骤 3:选择合适的角色

在“角色”选项卡上,选择要使用的角色。

可按名称或说明搜索角色。 还可按类型和类别筛选角色。

如果要分配特权管理员角色,请选择“特权管理员角色”选项卡以选择角色。

有关使用特权管理员角色分配时的最佳做法,请参阅 Azure RBAC 最佳做法。

在“详细信息”列中,单击“查看”获取有关角色的更多详细信息 。

单击“下一步”。

步骤 4:选择需要访问权限的人员

在“成员”选项卡上选择“用户、组或服务主体”,将所选角色分配给一个或多个 Microsoft Entra 用户、组或服务主体(应用程序)。

单击“选择成员”。

查找并选择用户、组或服务主体。

可以在“选择”框中键入,以在目录中搜索显示名称或电子邮件地址。

单击“选择”,将用户、组或服务主体添加到“成员”列表中。

若要将所选角色分配给一个或多个托管标识,请选择“托管标识”。

单击“选择成员”。

查找并选择托管标识。

对于系统分配的托管标识,你可以通过 Azure 服务实例选择托管标识。

单击“选择”将托管标识添加到“成员”列表中。

在“说明”文本框中,输入此角色分配的可选说明。

稍后,可以在“角色分配”列表中显示此说明。

单击“下一步”。

步骤 5:(可选)添加条件

如果所选角色支持使用条件,将会显示“条件”选项卡,你可选择向角色分配添加条件。 条件是可选择性地添加到角色分配中的一项额外检查,可提供更精细的访问控制。

“条件”选项卡看起来可能会有所不同,具体取决于所选角色。

如果选择了以下存储角色之一,请遵循本部分中的步骤。

如果要根据存储属性进一步优化角色分配,请单击“添加条件”。

请遵循添加或编辑 Azure 角色分配条件中的步骤。

步骤 6:分配角色

在“查看 + 分配”选项卡上,查看角色分配设置。

单击“查看 + 分配”以分配角色。

片刻之后,会在所选范围内为安全主体分配角色。

如果看不到角色分配的说明,请单击“编辑列”以添加“说明”列 。