适用于:Azure SQL 数据库

网络安全外围(预览版)保护 Azure SQL 数据库和其他平台即服务 (PaaS) 资源(例如 Azure 存储和 Azure Key Vault)之间的入站和出站网络流量。 阻止任何尝试与不在安全范围内的 Azure 资源进行通信的行为。

入门

在 Azure 门户中,在资源列表中搜索 网络安全外围 ,然后选择“ 创建”。

提供“名称”和“区域”并选择订阅。

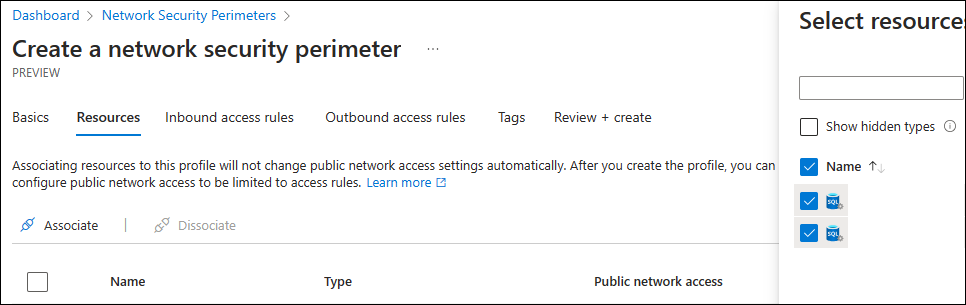

在“ 资源 ”部分下,选择 “添加 ”按钮并导航到要与外围关联的 SQL 数据库。

添加入站访问规则。 源类型可以是 IP 地址、订阅或其他网络安全外围。

添加出站访问规则,以允许网络内的资源连接到网络外的资源

如果已有 Azure SQL 数据库并想要添加安全外围,请使用以下步骤:

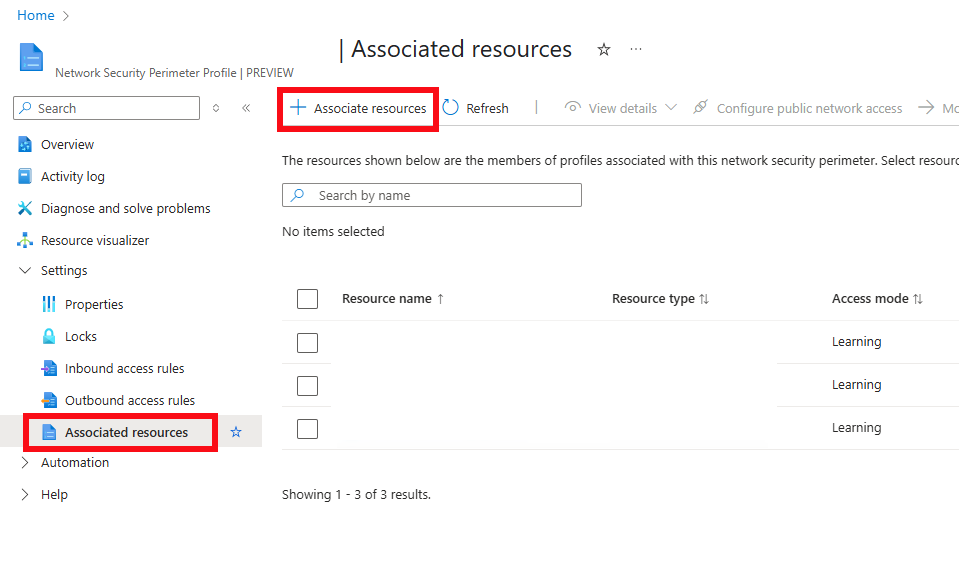

在 Azure 门户中,搜索现有的网络安全外围。

从“设置”菜单中选择“关联资源”。

选择“ 添加 ”按钮,然后选择“ 将资源与现有配置文件关联”。

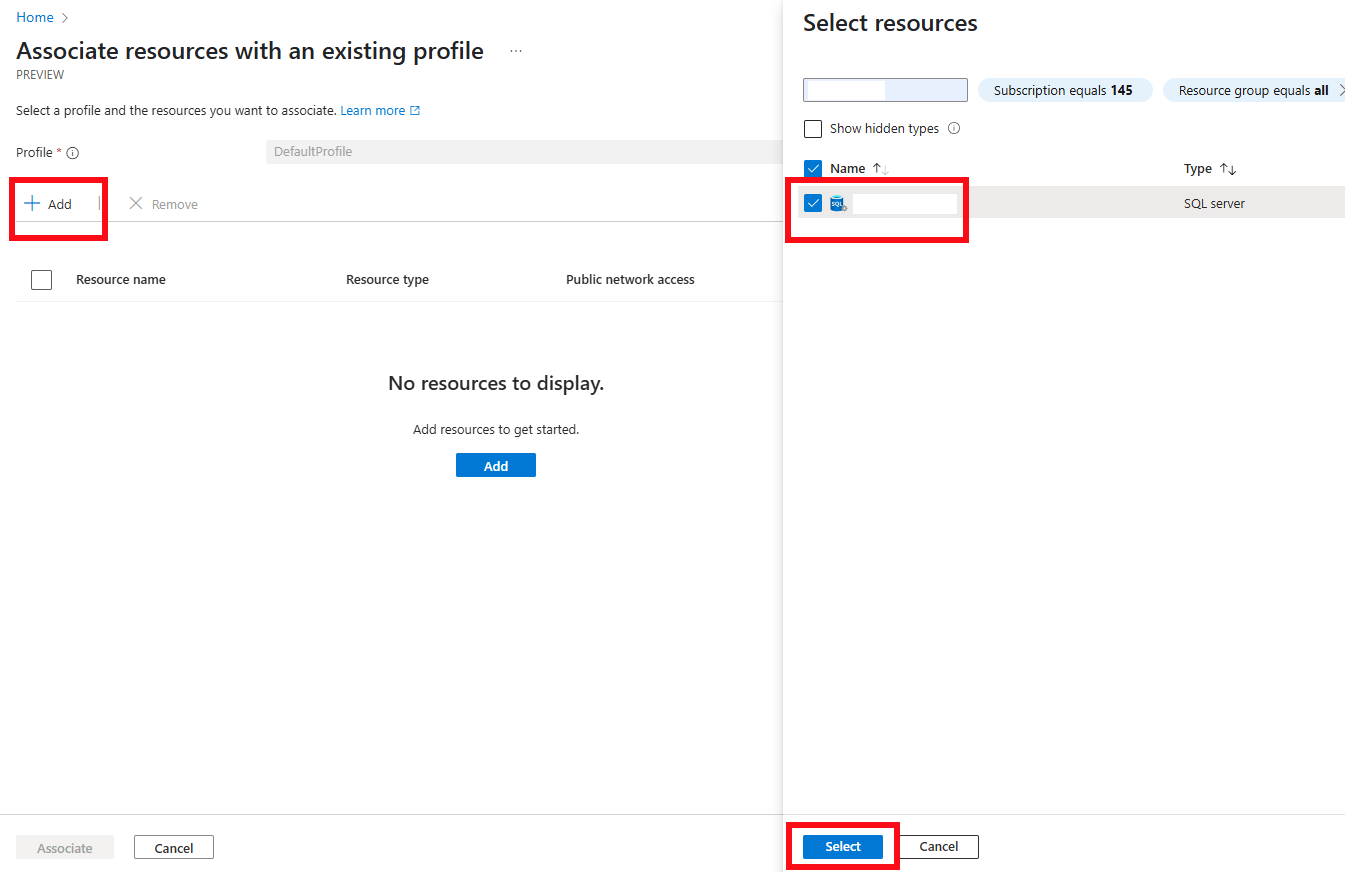

从下拉列表中选择您的个人资料,然后选择添加。

搜索 SQL 数据库资源, 选择 所需的资源,然后选择 “关联”。

使用 SQL 数据库设置网络安全防护边界

默认情况下,网络安全外围使用学习模式,该模式可用于记录传入和传出 SQL 数据库的所有流量。 可以通过使用Azure 网络安全外围诊断日志,将网络流量记录到 Log Analytics 工作区或 Azure 存储帐户。 最后,网络安全外围可以切换到“强制”模式。 在“强制”模式下,任何访问被拒绝都显示以下错误:

Error 42118

Login failed because the network security perimeter denied inbound access.

局限性

- 如果 Azure SQL 数据库中的逻辑服务器包含一个或多个专用 SQL 池(以前为 SQL DW),则不能与网络安全外围相关联。