本页提供有关配置入站专用连接的说明,这些连接可保护用户与其Azure Databricks工作区之间的连接。

- 若要启用与Azure Databricks的经典计算平面专用连接,请参阅配置与 Azure Databricks 的经典计算平面专用连接。

- 若要从无服务器计算平面连接到 Azure 资源,请参阅 配置与 Azure 资源的专用连接。

为什么选择入站连接?

无论是使用无服务器计算还是经典计算,用户都必须连接到Azure Databricks。 组织出于多种原因选择连接到Azure Databricks,包括:

- Enhanced security: 通过限制对专用终结点的所有访问并禁用公共访问,可以最大程度地减少攻击面,并验证所有用户与Azure Databricks的交互是通过安全专用网络发生的。

- 符合性要求:许多组织都有严格的合规性要求,所有数据和管理平面的流量都必须保留在他们的专用网络边界内,即使是针对像 Azure Databricks 这样的 SaaS 服务。

- Simplified 网络体系结构(针对特定用例): 如果仅使用无服务器计算,或者与 Azure Databricks 的主要交互是通过 Web UI 或 REST API 进行,并且无需立即从 Azure Databricks 与数据源建立专用连接(这需要经典计算平面的 专用链接 连接),仅入站设置简化了整个网络设计。

- 数据外泄防护:通过防止公共访问并强制所有流量通过私有终结点,可以降低数据外泄的风险,确保流量只能从经过身份验证的网络环境进行访问。

连接模型

可以通过以下两种方式之一配置专用连接:

- 禁止公共访问:此配置禁用工作区的所有公共访问。 所有用户流量必须来自通过专用终结点连接的 VNet。 实现完全流量私有化需要此模型。 若要实现完全流量私有化,还需要一个经典计算平台(专用链接)连接。 请参阅 Azure 专用链接 概念。

- 混合访问:专用链接 已激活,但基于上下文的入口控制和 IP 访问列表且公共访问仍然启用。 基于上下文的入口控件允许根据标识、请求类型和网络源限制access。 这样,便可以安全地允许从受信任的公共源(例如静态公司 IP)进行访问,同时仍使用专用链接进行专用连接。

本指南介绍如何实现 hybrid access 模型。 我们使用标准中心辐射型网络拓扑来实现此目的。

体系结构概述

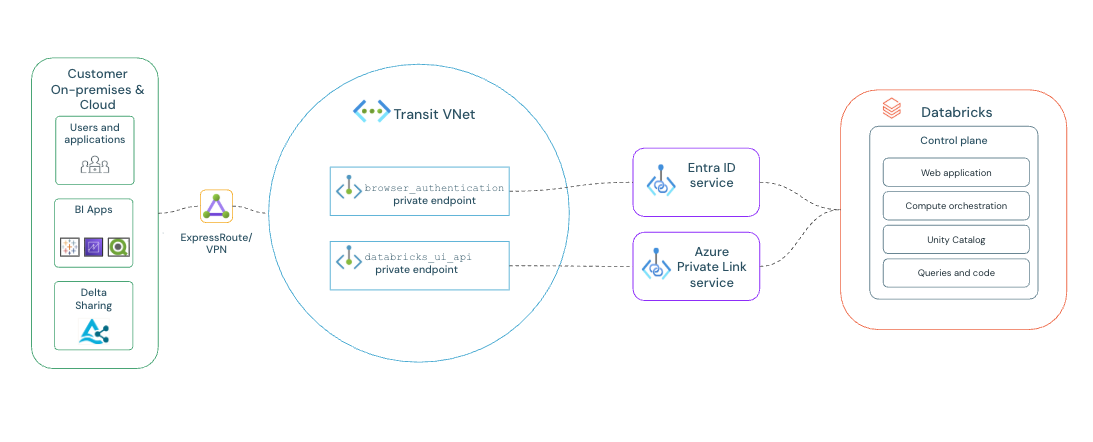

此模型使用中转 VNet:

- Transit VNet:这是您的中心虚拟网络,包含客户端访问工作区和浏览器身份验证所需的所有专用终结点。 浏览器身份验证工作区还会连接到此 VNet。

在您开始之前

查看以下先决条件和建议:

要求

- 工作区位于 Premium 计划。

- 你的工作区正在使用 VNet 注入。 请参阅 在您的 Azure 虚拟网络中部署 Azure Databricks(VNet 注入)

- 必须具有Azure权限才能创建专用终结点和管理 DNS 记录。

网络配置

- 为以下内容配置的中转 VNet:

- 它充当连接到Azure网络的所有用户/客户端流量的主要传输点。

- 它为本地或其他外部网络提供集中式连接。

- 它管理共享服务,并包含出站 Internet 流量的主要路由(出口)。

- 专用 DNS 区域由Azure DNS管理。

最佳做法

Azure Databricks建议执行以下操作,以便进行可复原且易于管理的设置:

- Architecture:网络必须遵循Microsoft推荐的中心辐射型体系结构。 请参阅 Azure 中的 中心辐射型网络拓扑。

-

独立身份验证工作区:为了提高复原能力,请在传输 VNet 中创建单独的浏览器身份验证工作区。 此专用工作区应托管浏览器身份验证专用终结点,以防删除其他工作区时出现单一故障点。 请参阅 步骤 3:创建

browser_authentication工作区。

为现有工作区配置专用连接

在开始之前,必须停止所有计算资源,例如群集、池或经典 SQL 仓库。 无法运行工作区计算资源,或者升级尝试失败。 Azure Databricks建议规划升级的时间,以便停机。

在 “工作区 ”页上,选择“ 计算”。

选择每个活动计算群集,然后在右上角单击“ 终止”。

步骤 1:验证启用公共访问的 VNet 注入工作区

- 在Azure门户中转到Azure Databricks工作区。

- 在工作区概述部分中,验证Azure Databricks工作区是否使用自己的虚拟网络:

- 在 “设置”下,选择“ 网络 ”选项卡。确认以下设置:

- 已启用安全群集连接(无公共 IP)。

- 允许公共网络访问已启用。

- 在 “设置”下,选择“ 网络 ”选项卡。确认以下设置:

步骤 2:创建 databricks_ui_api 专用终结点

- 在工作区的 “网络 ”选项卡中,选择 “专用终结点连接”。

- 单击

专用终结点。

- 选择终结点的资源组,提供一个名称,如下所示

my-workspace-fe-pe。 验证区域是否与工作区匹配。 - 单击“ 下一步:资源”。

- 将 目标子资源 设置为

databricks_ui_api。 - 单击 Next: 虚拟网络。

- 选择中转 VNet. 中转 VNet 是您网络架构中一个单独、先前已存在的 VNet,负责管理和保护出流量,并且通常包含中央防火墙。

- 选择托管专用终结点的子网。

- 单击下一步,并验证与私有 DNS 区域集成是否设置为是。 它应自动选择

privatelink.databricks.azure.cn区域。

注意

将私有 DNS 区域链接到中转 VNet,为了更好地组织管理,请将它与其他私有 DNS 区域放在单独的资源组中。

步骤 3:创建 browser_authentication 工作区

创建用于浏览器身份验证的专用终结点,以支持通过专用网络路径进行 SSO。 Azure Databricks建议将此终结点托管在专用 Web 身份验证工作区上。

创建资源组

- 在Azure门户中,导航到并选择资源组。

- 单击“+ 创建”。

- 为资源组提供 名称 ,例如

web-auth-rg-chinaeast2。 - 对于 Region,请选择部署生产 Databricks 工作区的同一Azure区域。

- 单击“查看 + 创建”,然后单击“创建”。

创建 VNet

- 在Azure门户中,搜索并选择Virtual 网络。

- 单击“+ 创建”。

- 在“ 基本信息 ”选项卡上,选择刚刚创建的 资源组 ,并为 VNet 提供描述性 名称,例如

web-auth-vnet-chinaeast2。 - 验证 区域 是否与资源组匹配。

- 在 “IP 地址 ”选项卡上,为 VNet 定义 IP 地址空间,

10.20.0.0/16例如。 系统还会提示你创建初始子网。 - 选择 “查看 + 创建”,然后选择 “创建”。

创建和保护专用 Web 身份验证工作区

- 在Azure门户中,搜索并选择Azure Databricks。 单击“+ 创建”。

- 在“ 基本信息 ”选项卡上,配置以下内容:

- 选择刚刚创建的 资源组 。

- 为工作区指定描述性名称,例如

WEB_AUTH_DO_NOT_DELETE_<region>。 - 选择与资源组和 VNet 相同的区域。

- 单击“ 下一步:网络 ”并配置以下内容:

- 部署 Azure Databricks 工作区(安全群集连接,无公共 IP):选择是。

- 在您自己的虚拟网络(VNet)中部署 Azure Databricks 工作区:选择是。

- 虚拟网络:选择刚刚创建的 VNet。 系统会提示你定义子网范围。

- Public Network Access:选择Disabled。

- 所需的 NSG 规则:选择 NoAzureDatabricksRules。

- 单击“查看 + 创建”,然后单击“创建”。

创建工作区后,防止意外删除它。

- 在Azure门户中,导航到刚刚创建的工作区。

- 转到 “设置” 并选择“ 锁定”。

- 单击“ + 添加”。

- 将 锁定类型 设置为 “删除 ”并提供描述性 锁定名称。

- 单击 “确定” 。

注意

- 不要在此工作区中运行任何 Databricks 工作负荷,例如群集、作业。

- 请勿添加任何专用终结点,除了

browser_authentication。 具体而言,不要为此工作区创建databricks_ui_api终结点。

创建“browser_authentication”私有终结点

创建工作区后,必须创建 browser_authentication 专用终结点才能将其连接到中转 VNet。

- 在 Web 身份验证工作区的 “网络 ”选项卡中,选择 “专用终结点连接”。

- 单击

专用终结点。

- 选择终结点的资源组,提供一个名称,如下所示

web-auth-browser-auth-pe。 验证区域是否与工作区匹配。 - 单击“ 下一步:资源”。

- 将 目标子资源 设置为

browser_authentication。 - 单击 Next: 虚拟网络。

- 选择你的中转 VNet(即步骤 2 中用于

databricks_ui_api终结点的同一 VNet)。 - 选择托管专用终结点的子网。

- 单击下一步,并验证与私有 DNS 区域集成是否设置为是。 它应自动选择

privatelink.databricks.azure.cn区域。 - 完成终结点创建。

步骤 4:配置和验证 DNS

部署专用终结点后,必须验证 DNS 是否正确将 Azure Databricks URL 解析为其新的专用 IP 地址。

验证private DNS区域记录:

- 在 Azure 门户中,搜索并导航到名为 的

privatelink.databricks.azure.cn。 - 验证是否存在以下

A记录,并指向终结点的专用 IP 地址:-

工作区 UI/API 记录:

-

名称:唯一的工作区 ID,例如

adb-xxxxxxxxxxxxxxxx.x -

值:您的

databricks_ui_api私有终结点的私有 IP 地址。

-

名称:唯一的工作区 ID,例如

-

浏览器身份验证记录:

-

名称:选择描述性名称,例如

pl-auth.<your_region>。 -

值:您的

browser_authentication私有终结点的私有 IP 地址。

-

名称:选择描述性名称,例如

-

工作区 UI/API 记录:

- 在 Azure 门户中,搜索并导航到名为 的

步骤 5:验证专用网络访问

确认您可以通过私有网络连接访问工作区。

从连接的网络

如果本地网络已通过 VPN 或 ExpressRoute 连接到 Azure VNet,则测试非常简单:

- 在计算机上打开 Web 浏览器,直接转到Azure Databricks工作区 URL 登录。 成功登录可确认专用连接正常工作。

使用测试虚拟机

如果无法从当前位置access工作区 VNet,请创建一个临时虚拟机(“跳转框”),以便从以下位置进行测试:

- 创建 VM: 在Azure门户中创建Windows虚拟机。 使用配置入站专用终结点的同一传输 VNet 将其放置在子网中。

- 连接到 VM:使用远程桌面客户端连接到新 VM。

从 VM 进行测试: 连接到 VM 后,打开 Web 浏览器,转到 Azure 门户,找到 Azure Databricks 工作区。- 启动工作区: 单击“ 启动工作区”。 确认成功登录是为了验证您专用 VNet 内的访问是否正常工作。

使用 nslookup 验证 DNS

通过 VPN 或Azure ExpressRoute连接到配置 VNet 内的虚拟机或本地网络。 计算机必须能够使用Azure的专用 DNS。

打开命令提示符或终端,并使用

nslookup验证 DNS 解析。# Verify the workspace URL resolves to a private IP nslookup adb-xxxxxxxxxxxxxxxx.x.databricks.azure.cn # Expected output: # Server: <your-dns-server> # Address: <your-dns-server-ip> # # Name: adb-xxxxxxxxxxxxxxxx.x.privatelink.databricks.azure.cn # Address: 10.10.1.4 <-- This should be the private IP of your 'databricks_ui_api' endpoint # Aliases: adb-xxxxxxxxxxxxxxxx.x.databricks.azure.cn

自定义 DNS 配置

使用私有入站终结点和自定义 DNS 时,必须验证工作区 URL 和 SSO(单点登录)身份验证 URL 是否能正确解析到私有终结点的 IP 地址。

建议:条件转发

最可靠的方法是将 DNS 服务器配置为将所有 Databricks 域的查询转发到Azure的内部 DNS。

- 为你的 Azure DNS 服务器设置以下域的条件转发:

*.databricks.azure.cn*.privatelink.databricks.azure.cn*.databricksapps.com

- 验证 VNet 是否链接到Azure 专用 DNS区域。

这允许Azure自动将所有必要的主机名(包括 SSO 和工作区 URL)解析为专用终结点的 IP 地址。

替代方法:手动A记录

如果条件转发不是选项,则必须手动创建 DNS A 记录。

-

Workspace URL:创建

A记录,将每个工作区 URL(如adb-1111111111111.15.databricks.azure.cn)映射到专用终结点 IP 地址。 -

SSO 身份验证 URL: 创建

A记录,将区域 SSO URL(如chinaeast2.pl-auth.databricks.azure.cn)映射到 same 专用终结点 IP 地址。

某些Azure区域使用多个控制平面实例进行 SSO。 可能需要创建多个 A 用于身份验证的记录。 请联系Azure Databricks帐户团队获取区域域的完整列表。