本文介绍了标识和访问管理(IAM)的基本概念,可帮助你有效地保护资源。

什么是标识和访问管理

标识和访问管理可确保正确的人员、计算机和软件组件在正确的时间访问正确的资源。 首先,人员、计算机或软件组件需要证明其所声称的身份。 然后,将授予或拒绝人员、计算机或软件组件访问某些资源的权限。

IAM 的作用

IAM 系统通常可提供以下核心功能:

- 标识管理:创建、存储和管理标识信息的过程。 标识提供程序 (IdP) 是软件解决方案,用于跟踪和管理用户标识,以及与这些标识关联的权限和访问级别。

- 联合身份验证:允许已在其他位置(例如,在企业网络或 Internet 或社交标识提供者中)的用户访问系统。

- 预配和取消预配用户:创建和管理用户帐户,包括指定哪些用户可以访问哪些资源和分配权限和访问级别。

- 用户身份验证:确认用户、计算机或软件组件是他们声称是谁或他们声称的。

- 用户授权:确保向用户授予他们有权访问的工具的确切级别和类型。

- 访问控制:确定谁或哪些资源有权访问哪些资源的过程。 此过程包括定义用户角色和权限,以及设置身份验证和授权机制。 访问控制用于控制对系统和数据的访问。

- 报告和监视:生成有关平台作的报告(例如登录时间、访问的系统和身份验证类型),以确保合规性并评估安全风险。

标识

数字标识是表示系统中人员、软件组件、计算机、资产或资源的唯一标识符或属性的集合。 标识符可以是:

- 电子邮件地址

- 登录凭据(用户名/密码)

- 银行帐户号

- 政府颁发的 ID

- MAC 地址或 IP 地址

标识用于对资源进行身份验证和授权访问、启用通信、促进事务以及用于其他目的。

标识分为三种类型:

- 人类身份 代表人员,包括员工(内部和一线员工)和外部用户(客户、顾问、供应商和合作伙伴)。

- 工作负载标识代表应用程序、服务、脚本或容器等软件工作负载。

- 设备标识 表示设备,包括台式计算机、移动电话、IoT 传感器和 IoT 托管的设备。 它们不同于人类身份。

身份验证

身份验证会质询人员、软件组件或硬件设备以获取凭据,以验证其身份或证明自己是谁或声称的身份。 身份验证通常需要凭据,例如用户名和密码、指纹、证书或一次性密码。 身份验证有时缩写为 AuthN。

多重身份验证(MFA)是一种安全措施,要求用户提供多个证据来验证其身份。 示例包括:

- 他们知道的内容,例如密码。

- 他们拥有的东西,比如徽章。

- 他们具有的特征,例如生物识别信息(指纹或面部)。

单一登录(SSO)允许用户在访问依赖于同一标识的各种资源时对标识进行身份验证一次,然后在以后以无提示方式进行身份验证。 身份验证后,IAM 系统充当用户可用的其他资源的标识事实来源。 它消除了登录到多个单独的目标系统的需要。

授权

授权验证用户、计算机或软件组件是否被授予对某些资源的访问权限。 授权有时缩写为 AuthZ。

身份验证和授权

术语身份验证和授权有时可互换使用,因为它们通常类似于用户的单一体验。 而它们实际上是两个单独的过程:

- 身份验证是为了证明用户、计算机或软件组件的身份。

- 授权过程授予或拒绝用户、计算机或软件组件对某些资源的访问权限。

下面是身份验证和授权的快速概述:

| 身份验证 | 授权 |

|---|---|

| 可被视为门卫,仅允许提供有效凭据的实体进入。 | 可被视为警卫,确保只有具有适当许可的实体才能进入某些区域。 |

| 验证用户、计算机或软件的身份是否与它们所声称的身份相符。 | 确定用户、计算机或软件是否被允许访问特定资源。 |

| 质询用户、计算机或软件,要求出示可验证凭据(例如密码、生物识别标识符或证书)。 | 确定用户、计算机或软件具有的访问级别。 |

| 在授权之前完成。 | 在身份验证成功后完成。 |

| 信息在 ID 令牌中传输。 | 信息在访问令牌中传输。 |

| 通常使用 OpenID Connect (OIDC)(基于 OAuth 2.0 协议)或 SAML 协议。 | 通常使用 OAuth 2.0 协议。 |

有关更多详细信息,请阅读身份验证与授权。

示例

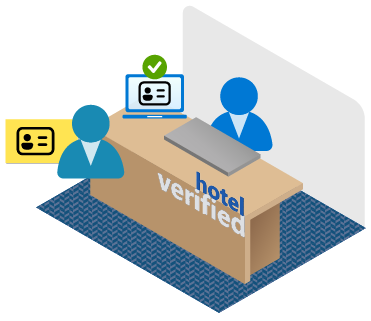

假设想在旅馆过夜。 你可以将身份验证和授权视为酒店大楼的安保系统。 用户是想要入住酒店的人,资源是人们想要使用的房间或区域。 酒店工作人员是另一种类型的用户。

如果你住在酒店,首先去接待,开始“身份验证过程”。将显示一张身份证和信用卡,接待员将你的 ID 与在线预订匹配。 接待员验证你是谁后,接待员将授予你访问你分配到的房间的权限。 你会获得一张钥匙卡,现在可以进入你的房间。

酒店客房和其他区域的门都装有钥匙卡传感器。 在传感器前面轻扫密钥卡是“授权过程”。密钥卡只允许你打开允许访问的房间的大门,如酒店房间和酒店锻炼室。 如果你轻扫钥匙卡以进入任何其他酒店客房,你的访问就会被拒绝。

个人 权限(例如访问练习室和特定来宾室)将收集到角色中,这些 角色可以授予单个用户。 当你入住酒店时,你会被授予酒店客人的角色。 酒店客房服务人员将被授予酒店客房服务角色。 此角色允许进入所有酒店客房(但仅限上午 11 点到下午 4 点之间)、洗衣房和每个楼层的物资储藏室。

标识提供者

标识提供者创建、维护和管理标识信息。 它提供身份验证、授权和审核服务。

使用新式身份验证时,所有服务(包括身份验证服务)都由中央标识提供者提供。 标识提供者集中存储和管理用于通过服务器对用户进行身份验证的信息。

中心标识提供者允许组织建立身份验证和授权策略、监视用户行为、识别可疑活动并减少恶意攻击。

Microsoft Entra 是基于云的标识提供者的一个示例。 其他示例包含 GitHub。

后续步骤

- 了解多重身份验证 (MFA)。