适用于 macOS 的平台凭据是 macOS 上的一项新功能,它使用 Microsoft Enterprise 单一登录扩展(SSOe)启用。 它预配一个由安全区支持的硬件绑定加密密钥,用于支持在使用 Microsoft Entra ID 进行身份验证的应用之间实现单点登录(SSO)。 用户的本地帐户密码不受影响,需要登录到 Mac。

macOS 平台凭据允许用户通过配置 Touch ID 来解锁设备,并使用基于Windows Hello for Business技术的防钓鱼凭据来无密码。 这样,客户组织就无需使用安全密钥,并使用与 Secure Enclave 集成来提升Zero Trust目标, 从而节省资金。

macOS 平台凭据还可用作防网络钓鱼凭据,用于 WebAuthn 质询,包括浏览器重新身份验证场景。 如果在 FIDO 策略中使用密钥限制策略,则需要将 macOS 平台凭据的 AAGUID 添加到允许的 AAGUID 列表中:7FD635B3-2EF9-4542-8D9D-164F2C771EFC。

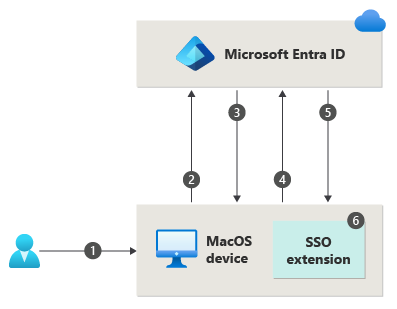

- 用户使用指纹或密码手势解锁 macOS,这会解锁密钥包来提供对 UserSecureEnclaveKey 的访问。

- macOS 向 Microsoft Entra ID 请求一个随机数 nonce(这是一个只能使用一次的随机任意数)。

- Microsoft Entra ID 返回的 nonce 有效期为 5 分钟。

- 操作系统(OS)向 Microsoft Entra ID 发送登录请求,该请求包含由驻留在 Secure Enclave 中的 UserSecureEnclaveKey 签名的嵌入式声明。

- Microsoft Entra ID使用用户安全注册的 UserSecureEnclave 密钥公钥验证已签名的断言。 Microsoft Entra ID验证签名和nonce。 验证断言后,Microsoft Entra ID创建一个 primary refresh token (PRT)使用注册期间交换的 UserDeviceEncryptionKey 的公钥进行加密,并将响应发送回 OS。

- OS 解密并验证响应,检索 SSO 令牌,存储和与 SSO 扩展共享它来提供 SSO。 用户能够通过 SSO 访问 macOS、云和本地应用程序。

要详细了解如何配置和部署 macOS 平台凭据,请参阅 macOS 平台 SSO。

使用 SmartCard 实现 macOS 的平台单一登录

适用于 macOS 的平台单一登录 (PSSO) 允许用户使用智能卡身份验证方法实现无密码。 用户使用外部智能卡或智能卡兼容的基于硬件的令牌(如 Yubikey)登录到设备。 解锁设备后,利用智能卡和Microsoft Entra ID,通过基于证书的身份验证(CBA)为使用Microsoft Entra ID进行身份验证的应用程序提供单点登录(SSO)。 需要为用户配置并启用 CBA 才能使此功能正常工作。

若要启用它,管理员需要使用 Microsoft Intune 或其他受支持的移动Device Management (MDM) 解决方案来配置 PSSO。

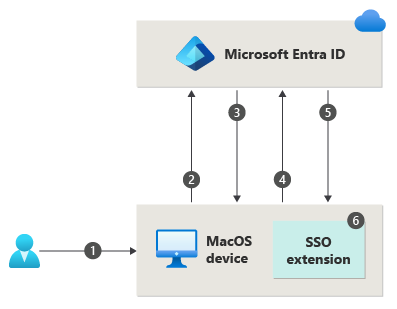

- 用户使用智能卡 PIN 解锁 macOS,这会解锁智能卡和密钥包,以提供对 Secure Enclave 中存在的设备注册密钥的访问。

- macOS 从Microsoft Entra ID请求 nonce(只能使用一次的随机任意数)。

- Microsoft Entra ID 返回的 nonce 有效期为 5 分钟。

- 操作系统(OS)将带有用户 Microsoft Entra 证书签名的嵌入式断言的登录请求发送给 Microsoft Entra ID。

- Microsoft Entra ID验证签名断言、签名和非签名。 验证断言后,Microsoft Entra ID创建一个 primary refresh token (PRT)使用注册期间交换的 UserDeviceEncryptionKey 的公钥进行加密,并将响应发送回 OS。

- OS 解密并验证响应,检索 SSO 令牌,存储和与 SSO 扩展共享它来提供 SSO。 用户能够通过 SSO 访问 macOS、云和本地应用程序。