外部多重身份验证(MFA),以前称为外部身份验证方法,允许用户选择一个外部提供程序,以便在他们使用工作或学校帐户登录时满足 MFA 要求。 Microsoft Entra ID 继续作为身份控制平面处理完整的策略评估和访问决策。

配置外部 MFA 所需的元数据

若要配置外部 MFA,需要来自外部身份验证提供程序的以下信息:

应用程序 ID 通常是由提供商提供的多租户应用程序,用于集成的一部分。 需要在租户中为此应用程序提供管理员同意。

来自您的提供商的 客户端 ID 是身份验证集成的一部分,旨在识别请求身份验证的 Microsoft Entra 身份。

发现 URL 是外部身份验证提供程序的 OpenID Connect (OIDC) 发现端点。

有关如何设置应用注册的详细信息,请参阅 配置具有 Microsoft Entra ID 的新外部身份验证提供程序。

重要

确保在 id_token 的 JSON Web 令牌(JWT)标头和从提供程序的 jwks_uri 检索的 JSON Web 密钥集(JWKS)中,将 kid(密钥 ID)属性编码为 base64。 此编码对齐对于在身份验证过程中无缝验证令牌签名至关重要。 不对齐可能会导致密钥匹配或签名验证出现问题。

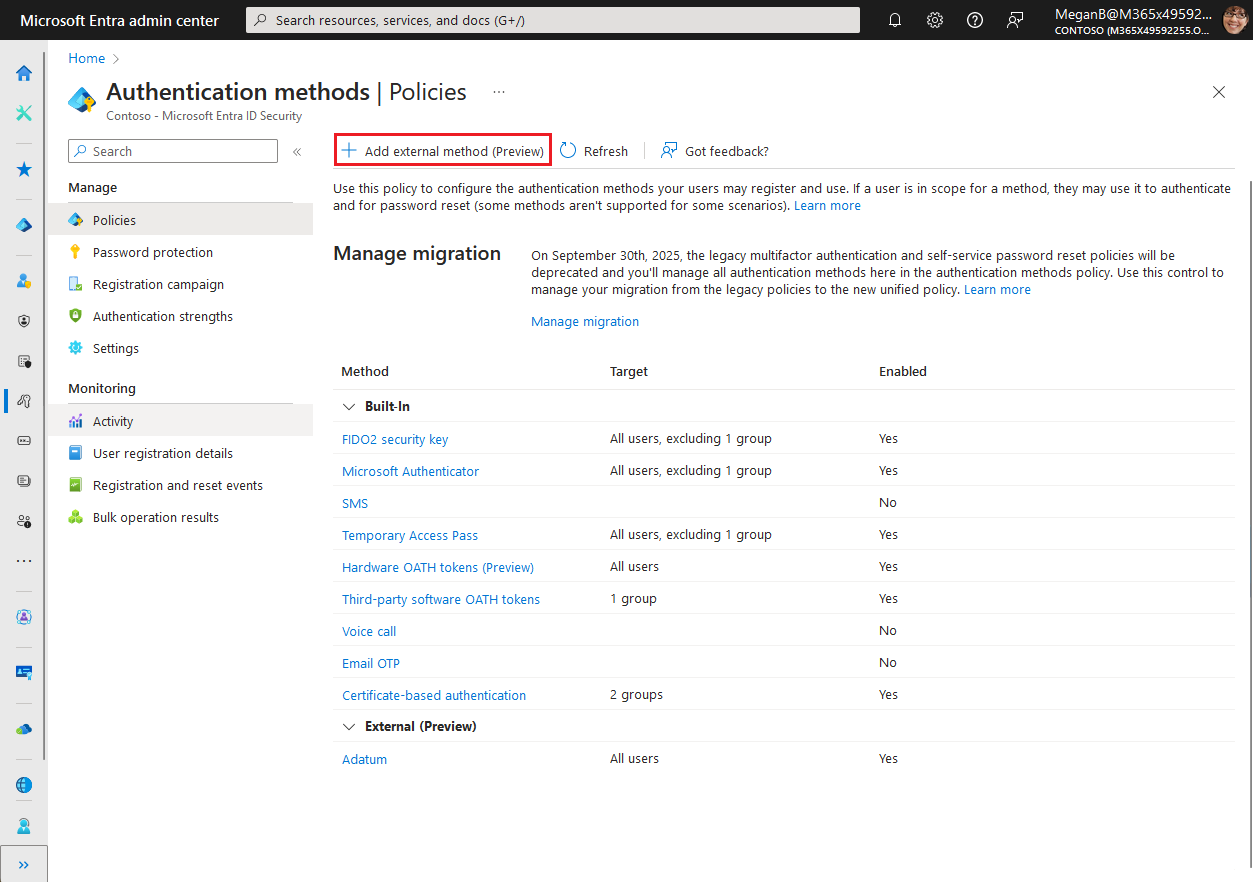

在 Microsoft Entra 管理中心管理外部 MFA

外部 MFA 使用 Microsoft Entra ID 身份验证方法策略进行管理,就像内置方法一样。

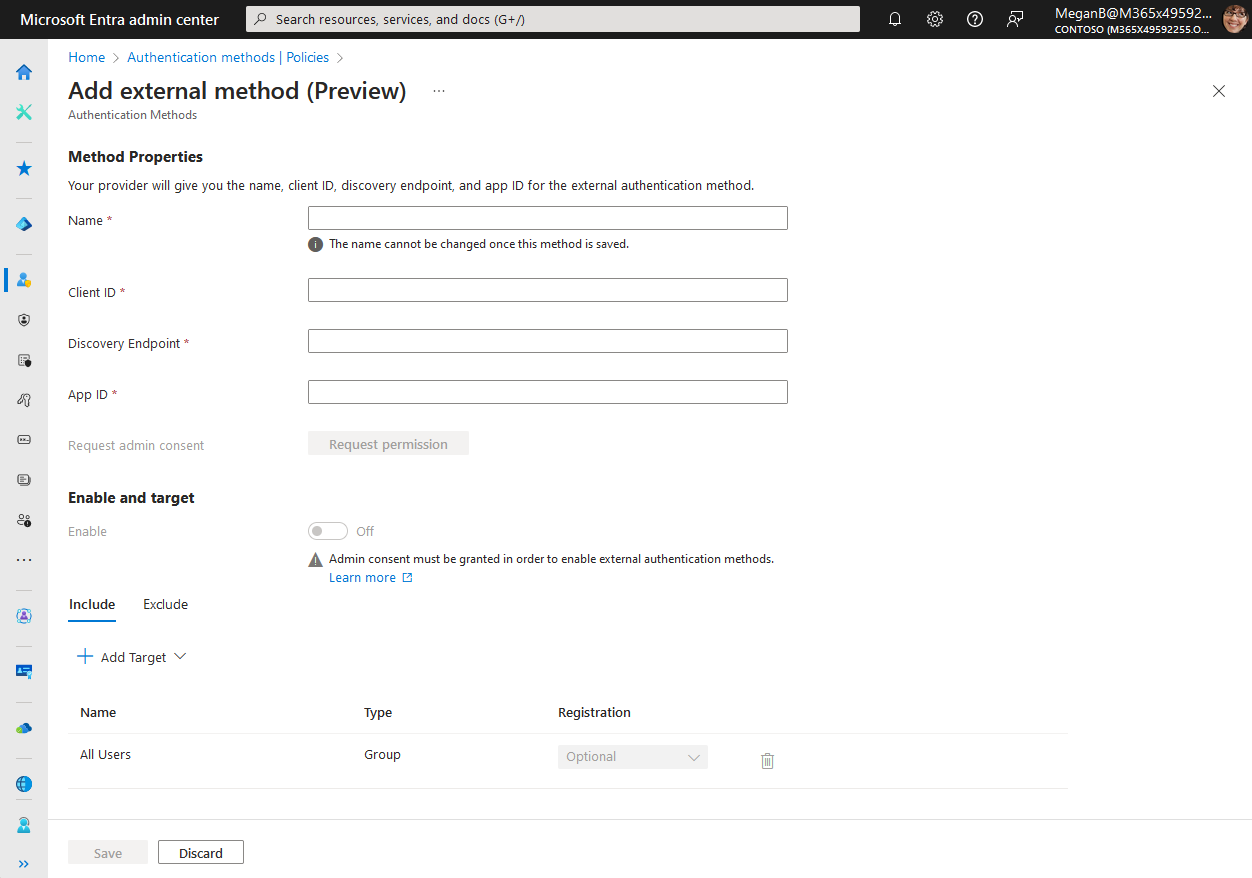

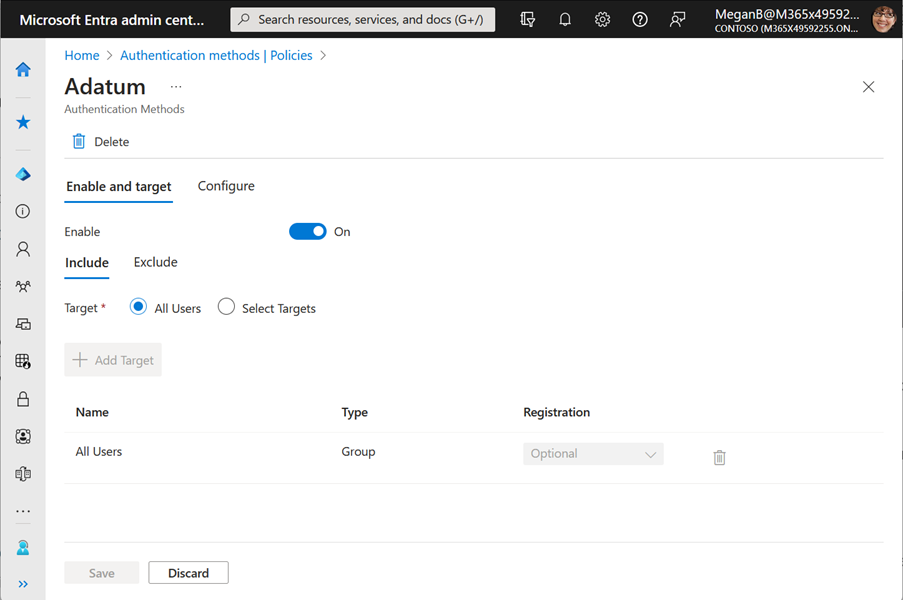

在管理中心配置外部 MFA

在管理中心配置外部 MFA 之前,请确保具有 配置外部 MFA 的元数据。

以至少身份验证策略管理员身份登录到 Microsoft Entra 管理中心。

浏览到 Entra ID>身份验证方法>添加外部 MFA。

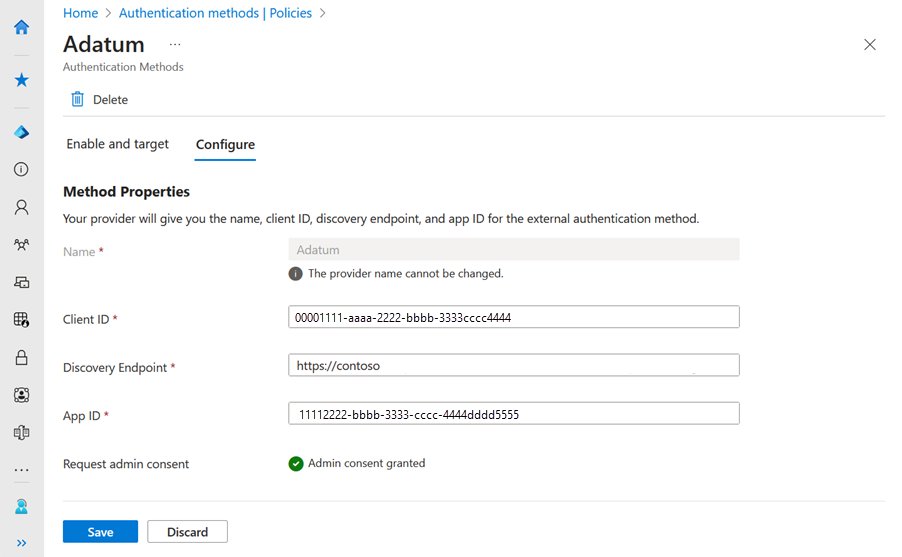

根据提供程序的配置信息添加方法属性。 例如:

- 名称:Adatum

- 客户端 ID:00001111-aaaa-2222-bbbb-3333cccc4444

- 发现终结点:

https://adatum.com/.well-known/openid-configuration - 应用 ID:11112222-bbbb-3333-cccc-4444dddd5555

重要

用户在方法选取器中看到显示名称。 创建方法后,无法更改名称。 显示名称必须唯一。

至少需要有特权角色管理员角色才能为供应商的应用程序授予管理员许可。 如果您没有获得授予同意所需角色的权限,您仍然可以保存身份验证方法,但在获得同意之前无法启用它。

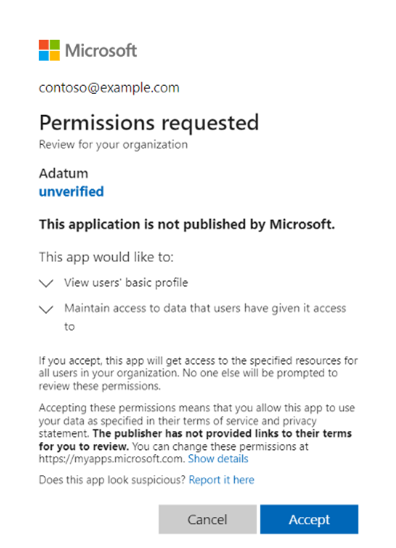

输入来自提供程序的值后,按按钮请求向应用程序授予管理员同意,以便它可以从用户读取所需的信息以正确进行身份验证。 系统会提示使用具有管理员权限的帐户登录,并向提供程序的应用程序授予所需的权限。

登录后,选择“ 接受 ”以授予管理员同意:

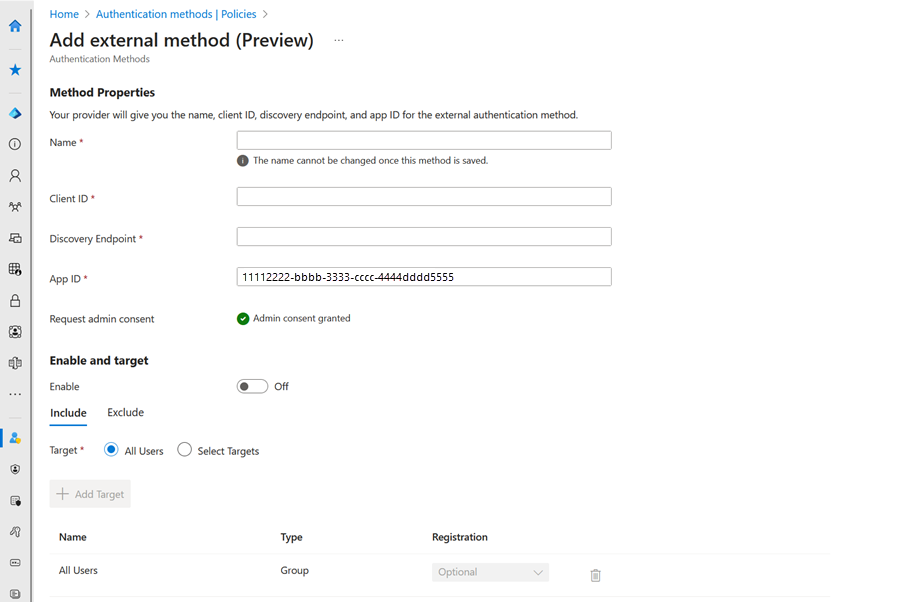

在授予同意之前,可查看提供程序应用程序请求的权限。 授予管理员同意且更改复制后,页面将刷新显示已授予管理员同意。

如果应用程序具有权限,则还可以在保存之前启用该方法。 否则,需要将方法保存在禁用状态,并在应用程序获得同意后启用。

启用方法后,范围内的所有用户都可以为任何 MFA 提示选择该方法。 如果提供程序中的应用程序未获得同意批准,则使用该方法的任何登录都会失败。

如果应用程序被删除或不再具有权限,用户会看到错误且登录失败。 不能使用该方法。

在管理中心管理外部 MFA(多重身份验证)

若要在 Microsoft Entra 管理中心管理外部 MFA,请打开身份验证方法策略。 选择方法名称以打开配置选项。 可选择要允许和禁止哪些用户使用此方法。

在管理中心中删除外部 MFA

如果不再需要用户能够使用外部 MFA,则可以:

- 要将启用设置为关闭,以保存方法配置。

- 选择 “删除 ”以删除方法

使用 Microsoft Graph 管理外部 MFA

若要使用 Microsoft Graph 管理身份验证方法策略,需要 Policy.ReadWrite.AuthenticationMethod 权限。 如需更多信息,请参阅 更新 authenticationMethodsPolicy。

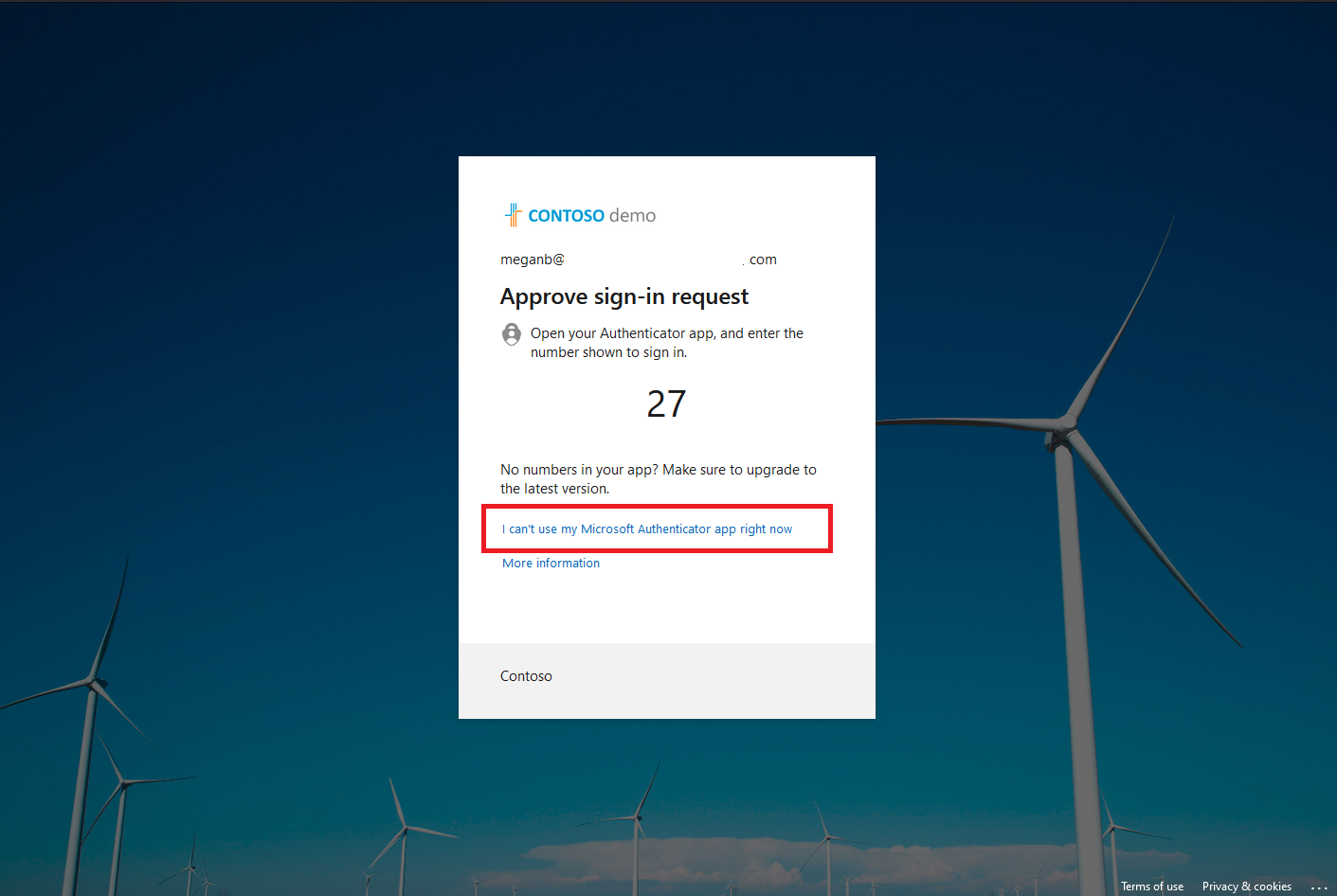

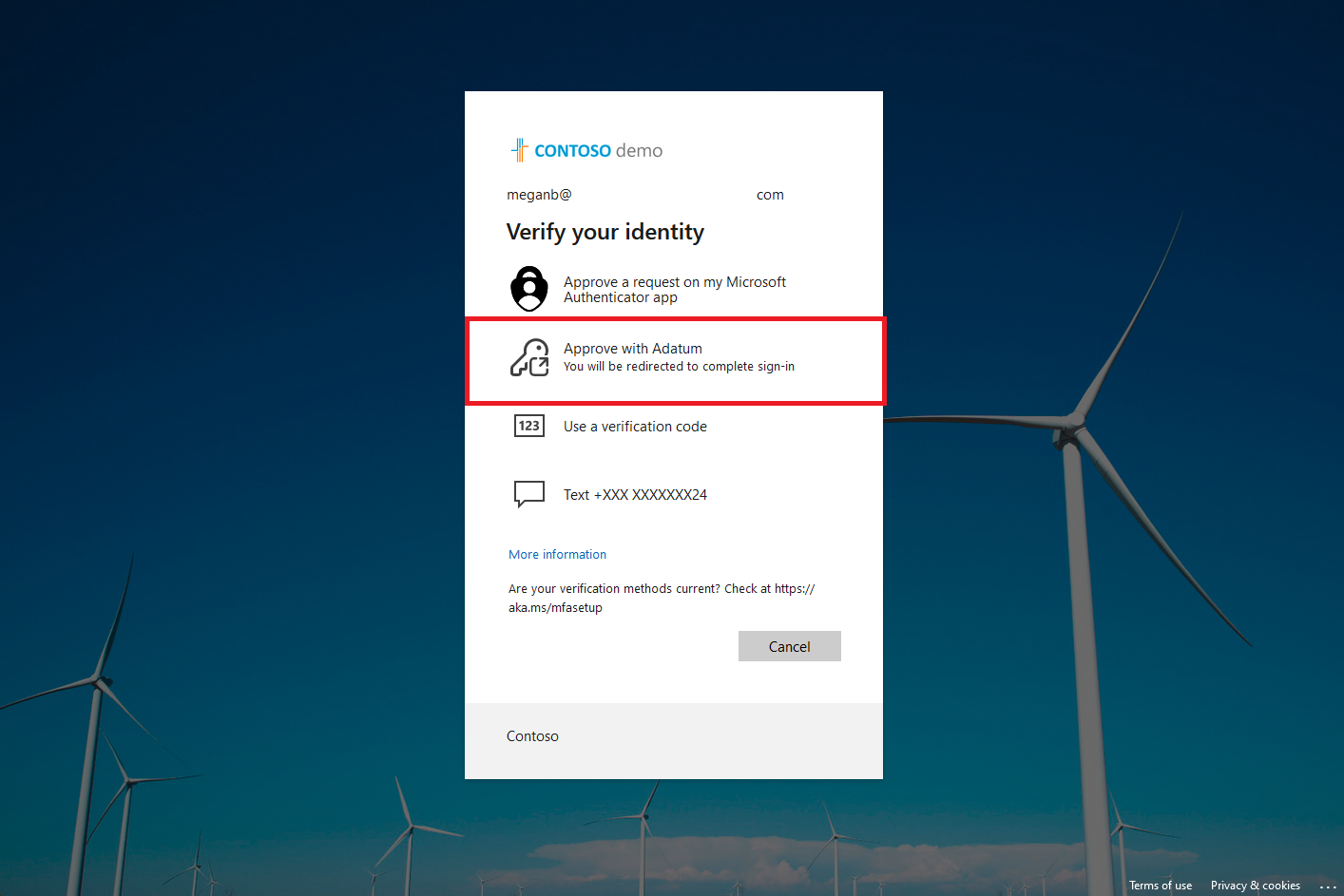

用户体验

为外部 MFA 启用的用户可以在需要登录和多重身份验证时使用它。

如果用户有其他登录方式并且启用了 系统首选身份验证 ,则默认顺序显示这些其他方法。 用户可以选择使用不同的方法,然后选择外部 MFA。

如果用户未启用其他方法,他们只需选择外部 MFA 即可。 系统会将他们重定向到外部身份验证提供程序来完成身份验证。

外部多因素身份验证 (MFA) 方法的注册

那些属于启用了外部 MFA 的群组的用户可以通过使用外部 MFA 来满足 MFA 要求。 这些用户不包括在有关身份验证方法注册的报告中。

用户如何在安全信息中注册其外部 MFA

用户可以按照以下步骤在安全信息中注册外部 MFA:

- 登录到 安全信息。

- 选择 “+ 添加登录方法”。

- 当系统提示从可用选项列表中选择登录方法时,请选择 “外部身份验证”方法。

- 在确认屏幕上选择 “下一步 ”。

- 使用外部服务商完成双因素验证挑战。 如果成功,用户可以看到其登录方法中列出的外部 MFA。

用户通过使用注册向导注册其外部 MFA 的方法

当用户登录时,注册向导会帮助他们注册他们启用的外部 MFA 方法。 如果他们已启用其他身份验证方法,他们可能需要选择“我想设置其他方法”>外部身份验证方法以继续操作。 他们需要使用外部 MFA 提供程序进行身份验证,以便在 Microsoft Entra ID 中注册外部 MFA。

如果身份验证成功,消息将确认注册已完成,并注册了外部 MFA。 将用户重定向到他们想要访问的资源。

如果身份验证失败,则会将用户重定向回注册向导,注册页会显示一条错误消息。 用户可以重试,或者如果已启用其他登录方法,可以选择其他登录方式。

管理员如何为用户注册外部 MFA

管理员可以为外部 MFA 注册用户。 如果为用户注册了外部 MFA,则用户无需在 安全信息 中或使用注册向导注册其外部 MFA。

管理员还可以代表用户删除注册。 他们可以删除注册以帮助用户在恢复方案中,因为他们的下一个签名会触发新的注册。 他们可以在 Microsoft Entra 管理中心 或使用 Microsoft Graph 删除外部 MFA 注册。 管理员可以创建 PowerShell 脚本,以一次性更新多个用户的注册状态。

在 Microsoft Entra 管理中心:

- 选择“用户”“所有用户”。

- 选择要注册外部 MFA 的用户。

- 在“用户”菜单中,选择 “身份验证方法”,然后选择“ + 添加身份验证方法”。

- 选择 外部身份验证方法。

- 选择一个或多个外部 MFA 方法,然后选择“ 保存”。

- 此时会显示一条成功消息,前面选择的方法列在 可用身份验证方法中。

使用外部 MFA 和条件访问的最佳做法

使用外部 MFA 和条件访问时,需要考虑一些重要因素。

并行使用外部 MFA 和条件访问自定义控件

外部 MFA 和自定义控件可以并行运行。 Microsoft 建议管理员配置两个条件访问策略:

- 一个策略强制实施自定义控件

- 另一个与 MFA 相关的政策要求提供授权

对于每个策略包含一个测试用户组,但不要同时覆盖两个。 如果用户同时包含在这两个策略中,或者包含具有这两个条件的任何策略,则用户在登录期间必须满足 MFA。 他们还必须满足自定义控件,这使得系统会将他们再次重定向到外部提供程序。

在条件访问中使用外部 MFA 和登录频率策略

我们的研究强化了将 MFA 提示与用户意图保持一致的重要性。 借助外部 MFA,用户会根据通过条件访问登录频率策略配置的 MFA 新鲜度要求重定向到其 MFA 提供程序。 不建议过度频繁的重新身份验证,因为它可能会对用户体验产生负面影响,降低工作效率,并通过调整用户进入凭据而不经过审查来提高网络钓鱼风险。

FAQ

问题: 为什么外部 MFA 在设备设置期间无法在 Windows 10 上运行?

回答:如果使用仅限 MFA 的外部身份设置运行 Windows 10的设备,可能会遇到开箱即用 (OOB) 设置体验失败的问题,并阻止你继续登录。

发生此行为的原因是 Windows 10 在 OOBE(开箱体验)期间不原生支持外部 MFA。

Microsoft不再支持 Windows 10(https://www.microsoft.com/windows/end-of-support?msockid=26a3312b6b246f501ec624846a4f6e11),并且没有计划向 Windows 10 扩展外部 MFA 支持 。

若要使用外部 MFA 进行登录, 请升级到 Windows 11。

后续步骤

若要详细了解如何管理身份验证方法,请参阅管理 Microsoft Entra ID 的身份验证方法。

有关外部 MFA 提供程序参考,请参阅 Microsoft Entra 多重身份验证外部方法提供程序参考。