概述

Microsoft Entra ID(Microsoft Entra的一部分)中的登录行为正在改变,为新的身份验证方法腾出空间并提高可用性。 在登录期间,Microsoft Entra ID确定用户需要进行身份验证的位置。 Microsoft Entra ID通过读取登录页上输入的用户名的组织设置和用户设置来做出智能决策。 此技术为将来支持 FIDO 2.0 等其他凭据的无密码登录进一步打下了基础。

主域发现行为

传统上,主领域发现依赖于在登录时提供的域或旧版应用程序的主领域发现策略。 例如,如果Microsoft Entra用户输入了其用户名错误,但包含其组织的域名(如“contoso.com”),则仍会定向到组织的凭据收集屏幕。 此方法不允许在单个用户级别上提供自定义体验。

为了增强可用性并支持更广泛的凭据,Microsoft Entra ID使用不同的过程。 登录期间Microsoft Entra ID的用户名查找行为智能地根据输入的用户名评估组织级别和用户级设置。 如果在指定域中找到用户名,则会相应地定向用户,否则会重定向用户来提供其凭据。

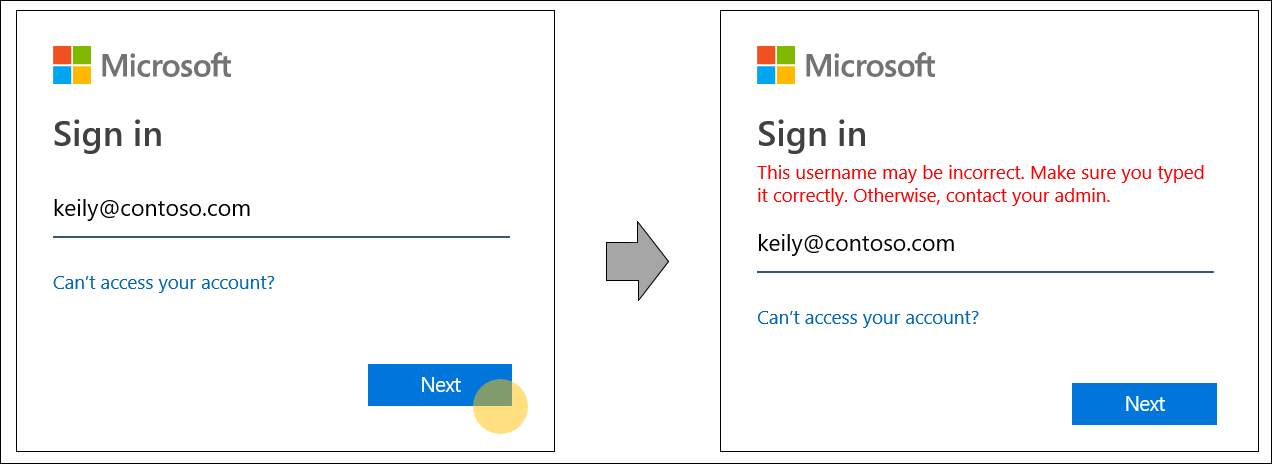

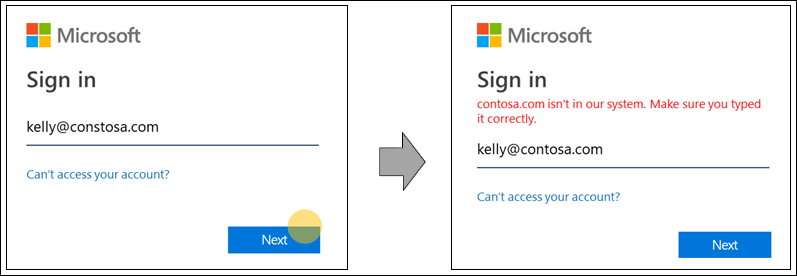

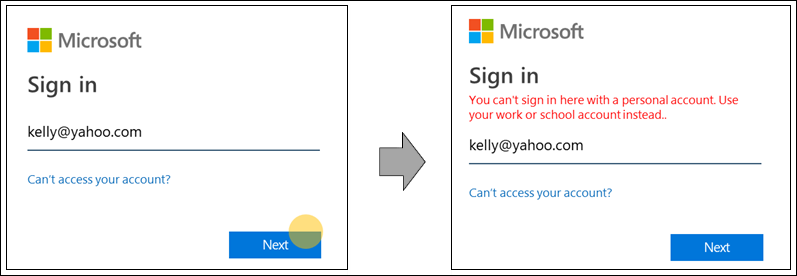

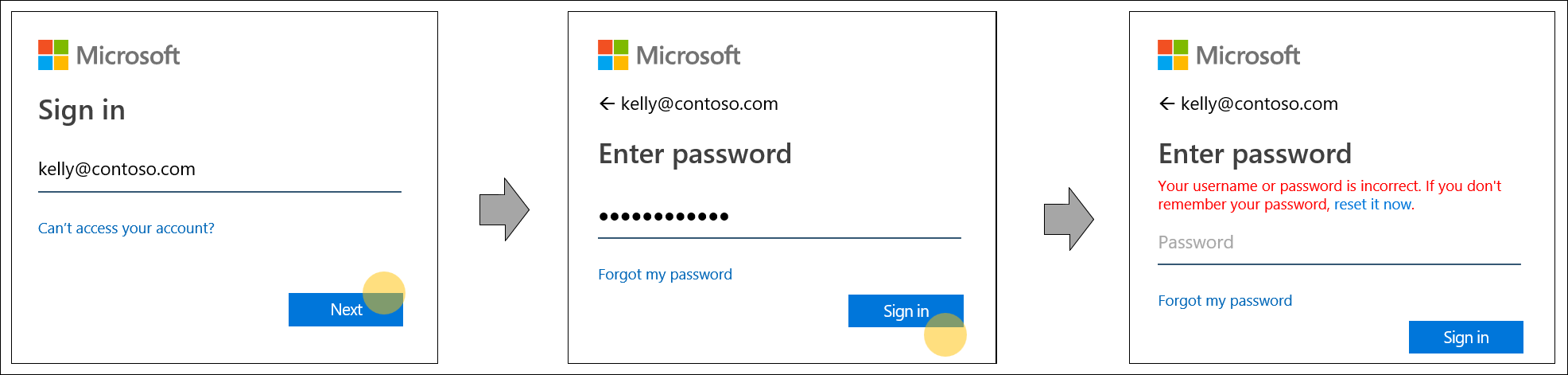

此项工作的另一个好处是改进了错误信息。 以下是仅支持 Microsoft Entra 用户的应用程序在登录时改进的错误消息示例。

用户名的类型错误或用户名尚未同步到Microsoft Entra ID:

域名输入错误:

用户尝试使用已知的使用者域登录:

键入错误的密码,但用户名正确:

重要

此功能可能对依赖于使用旧式域级别主领域发现来强制联合的联合域造成影响。 此新行为的联合域支持当前不可用。 与此同时,某些组织已培训其员工使用Microsoft Entra ID中不存在的用户名登录,但包含正确的域名,因为域名将用户当前路由到其组织的域终结点。 新的登录行为不允许此操作。 系统会通知用户更正用户名,不允许用户使用Microsoft Entra ID中不存在的用户名登录。 如果你或你的组织有依赖于旧行为的做法,组织管理员必须更新员工登录和身份验证文档,并培训员工使用其Microsoft Entra用户名登录。

如果对新行为有疑问,请在本文 反馈 部分中留下备注。