概述

Microsoft Entra ID 是 Microsoft Entra 的一部分,允许您限制来宾用户在其组织中的 Microsoft Entra ID 内可以查看的内容。 来宾用户默认在Microsoft Entra ID中设置为有限的权限级别,而成员用户的默认权限是完整的用户权限集。 Microsoft Entra组织外部协作设置中有另一个来宾用户权限级别,用于更受限的访问,以便来宾访问级别为:

| 权限级别 | 访问级别 | 值 |

|---|---|---|

| 与成员用户相同 | 来宾对Microsoft Entra资源的访问权限与成员用户相同 | a0b1b346-4d3e-4e8b-98f8-753987be4970 |

| 有限的访问权限(默认设置) | 来宾可以查看所有非隐藏组的成员身份 | 10dae51f-b6af-4016-8d66-8c2a99b929b3 |

| 受限的访问权限(新增) | 来宾不能查看任何组的成员身份 | 2af84b1e-32c8-42b7-82bc-daa82404023b |

当来宾访问权限受限时,来宾只能查看其自己的用户配置文件。 即使来宾按用户主体名称或 objectId 搜索,也没有权限查看其他用户。 受限访问权限还限制来宾用户查看其所在组的成员身份。 有关总体默认用户权限(包括来宾用户权限)的详细信息,请参阅

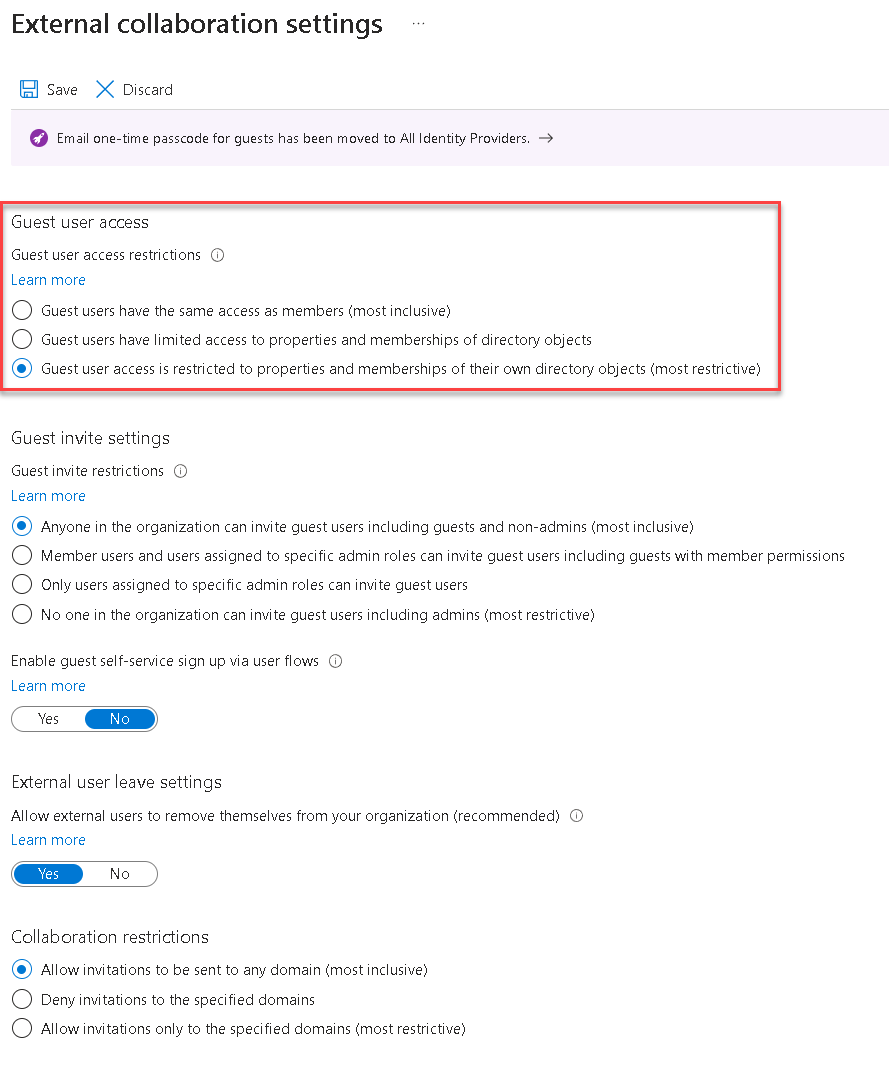

Microsoft Entra 管理中心中的更新

以 用户管理员 身份登录到 Microsoft Entra 管理中心。

选择 Entra ID>External Identities。

选择“外部协作设置”。

在“外部协作设置”页面上,选择“来宾用户访问权限限制为其目录对象属性和成员身份”选项。

选择“保存”。 对于来宾用户,更改可能需要长达 15 分钟的时间才能生效。

使用Microsoft Graph API进行更新

有一个新的Microsoft Graph API,用于在 Microsoft Entra 组织中配置来宾权限。 可以进行以下 API 调用来分配任何权限级别。 此处使用的 guestUserRoleId 的值用来说明限制性最强的来宾用户设置。 有关使用Microsoft Graph设置来宾权限的详细信息,请参阅 authorizationPolicy 资源类型。

首次配置

POST https://microsoftgraph.chinacloudapi.cn/beta/policies/authorizationPolicy/authorizationPolicy

{

"guestUserRoleId": "2af84b1e-32c8-42b7-82bc-daa82404023b"

}

响应应当是 Success 204。

注意

Azure AD Powershell 计划于 2024 年 3 月 30 日弃用。 若要了解详细信息,请阅读弃用更新。

建议迁移到 Microsoft Graph PowerShell以与 Microsoft Entra ID(以前Azure AD)交互。 Microsoft Graph PowerShell 允许访问所有Microsoft Graph API,并在 PowerShell 7 上可用。 有关常见迁移查询的解答,请参阅迁移常见问题解答。

更新现有值

PATCH https://microsoftgraph.chinacloudapi.cn/beta/policies/authorizationPolicy/authorizationPolicy

{

"guestUserRoleId": "2af84b1e-32c8-42b7-82bc-daa82404023b"

}

响应应当是 Success 204。

查看当前值

GET https://microsoftgraph.chinacloudapi.cn/beta/policies/authorizationPolicy/authorizationPolicy

示例响应:

{

"@odata.context": "https://microsoftgraph.chinacloudapi.cn/beta/$metadata#policies/authorizationPolicy/$entity",

"id": "authorizationPolicy",

"displayName": "Authorization Policy",

"description": "Used to manage authorization related settings across the company.",

"enabledPreviewFeatures": [],

"guestUserRoleId": "10dae51f-b6af-4016-8d66-8c2a99b929b3",

"permissionGrantPolicyIdsAssignedToDefaultUserRole": [

"user-default-legacy"

]

}

使用 PowerShell cmdlet 进行更新

通过此功能,添加了通过 PowerShell v2 cmdlet 配置受限权限的功能。 Get 和 Update PowerShell cmdlet 已在版本 2.0.2.85 中发布。

Get 命令:Get-MgPolicyAuthorizationPolicy

示例:

Get-MgPolicyAuthorizationPolicy | Format-List

AllowEmailVerifiedUsersToJoinOrganization : True

AllowInvitesFrom : everyone

AllowUserConsentForRiskyApps :

AllowedToSignUpEmailBasedSubscriptions : True

AllowedToUseSspr : True

BlockMsolPowerShell : False

DefaultUserRolePermissions : Microsoft.Graph.PowerShell.Models.MicrosoftGraphDefaultUserRolePermissions

DeletedDateTime :

Description : Used to manage authorization related settings across the company.

DisplayName : Authorization Policy

GuestUserRoleId : 10dae51f-b6af-4016-8d66-8c2a99b929b3

Id : authorizationPolicy

AdditionalProperties : {[@odata.context, https://microsoftgraph.chinacloudapi.cn/v1.0/$metadata#policies/authorizationPolicy/$entity]}

Update 命令:Update-MgPolicyAuthorizationPolicy

示例:

Update-MgPolicyAuthorizationPolicy -GuestUserRoleId '2af84b1e-32c8-42b7-82bc-daa82404023b'

支持的Microsoft 365服务

支持的服务

支持情况下,体验符合预期,具体来说,与当前的宾客体验一致。

- 团队

- Outlook (OWA)

- SharePoint

- Teams 中的 Planner

- Planner 移动应用

- Planner Web 应用

- 网络版 Project

- 项目运营

当前不支持的服务

没有当前支持的服务可能与新的来宾限制设置存在兼容性问题。

表单

Project Online

Viva Engage

SharePoint中的 Planner

常见问题解答 (FAQ)

| 问题 | 答案 |

|---|---|

| 这些权限在何处适用? | 这些目录级别权限跨Microsoft Entra服务强制实施,包括 Microsoft Graph、PowerShell v2、Azure 门户和My Apps门户。 受影响的还包括在协作场景中使用Microsoft 365 组的微软365服务,特别是Outlook、Microsoft Teams和SharePoint。 |

| 受限权限如何影响来宾可以看到的组? | 无论是默认来宾权限还是受限来宾权限,来宾都不能枚举组或用户列表。 取决于权限,用户可以在Azure门户和My Apps门户中看到他们所属于的组。

有关来自Graph API的目录权限的更详细比较,请参阅 Default 用户权限。 |

| 此功能会影响My Apps门户的哪些部分? | My Apps门户中的组功能遵循这些新权限。 此功能包括查看My Apps中的组列表和组成员身份的所有路径。 未对组磁贴可用性进行任何更改。 组磁贴可用性仍由Azure门户中的现有组设置控制。 |

| 这些权限是否优先于 SharePoint 或 Microsoft Teams 的来宾设置? | 否。 这些现有设置仍然会控制这些应用程序中的体验和访问权限。 例如,如果在SharePoint中看到问题,请仔细检查外部共享设置。 团队所有者在团队级别添加的来宾仅可访问标准频道的频道会议聊天,不包括任何私人和共享频道。 |

| Viva Engage中的已知兼容性问题是什么? | 将权限设置为“受限”后,登录到Viva Engage的来宾无法离开组。 |

| 我在租户中的现有来宾权限是否会更改? | 你的当前设置未进行任何更改。 保留与现有设置的向后兼容性。 你决定何时需要进行更改。 |

| 是否会默认设置这些权限? | 否。 现有的默认权限保持不变。 你可以选择将权限设置得更为严格。 |

| 此功能是否有任何许可要求? | 没有,此功能没有新的许可要求。 |

后续步骤

- 若要详细了解Microsoft Entra ID中的现有来宾权限,请参阅

Microsoft Entra ID? - 若要查看限制来宾访问的Microsoft Graph API方法,请参阅

authorizationPolicy资源类型 - 若要撤销用户的所有访问权限,请参阅 Microsoft Entra ID 中的“撤销用户访问”