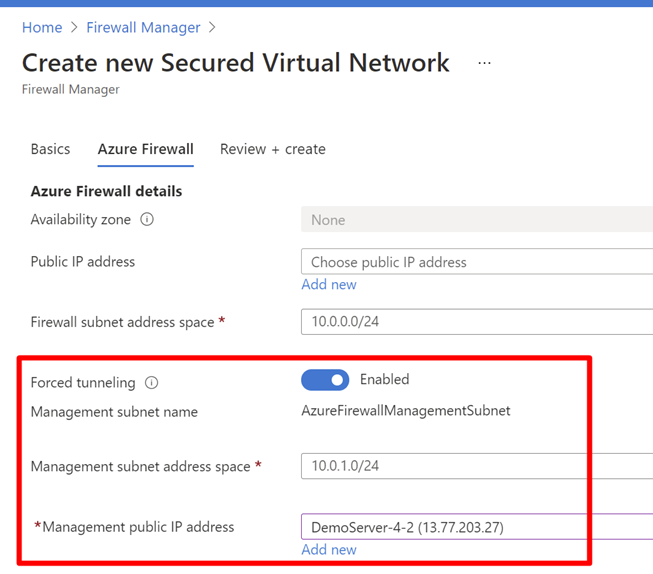

配置新的 Azure Firewall 时,可以将所有指向 Internet 的流量路由到指定的下一跳,而非直接连到 Internet。 例如,可以有一个通过 BGP 播发的默认路由,或者通过使用用户定义的路由(UDR)来强制流量发往本地边缘防火墙,以在流向 Internet 之前处理网络流量。 若要支持此配置,必须创建启用了防火墙管理网络接口的Azure Firewall。

你可能不希望直接向 Internet 公开某个公共 IP 地址。 在这种情况下,可以在未使用公共 IP 地址的情况下启用管理网络接口部署Azure Firewall。 启用管理网络接口时,它会创建一个管理接口,该接口具有Azure Firewall用于其操作的公共 IP 地址。 公共 IP 地址由 Azure 平台独占使用,不能用于任何其他目的。 可以配置没有公共 IP 地址的租户数据路径网络,并且可以强制隧道或阻止 Internet 流量。

Azure Firewall为所有到公共 IP 地址的出站流量提供自动 SNAT。 当目标 IP 地址属于 IANA RFC 1918 定义的专用 IP 地址范围时,Azure Firewall 不会执行 SNAT。 将出口流量直接路由到 Internet 时,此逻辑非常有效。 但是,如果配置了强制隧道,可能会将面向互联网的流量通过 SNAT 转换为 AzureFirewallSubnet 中的某个防火墙专用 IP 地址。 此 SNAT 将源地址从本地防火墙中隐藏。 可以通过添加 0.0.0.0/0 作为专用 IP 地址范围,将 Azure Firewall 配置为无论目标 IP 地址是什么都不执行 SNAT。 使用此配置,Azure Firewall永远无法直接流向 Internet。 有关详细信息,请参阅 Azure Firewall SNAT 专用 IP 地址范围。

Azure Firewall还支持拆分隧道,这是有选择地路由流量的功能。 例如,可以将Azure Firewall配置为将所有流量定向到本地网络,同时将流量路由到 Internet 进行 KMS 激活,确保 KMS 服务器已激活。 可以使用 AzureFirewallSubnet 上的路由表来执行此操作。 有关详细信息,请参阅在强制隧道模式下配置Azure Firewall - Microsoft社区中心。

重要

在启用了强制隧道的情况下不支持 DNAT。 由于非对称路由,启用了强制隧道部署的防火墙不支持从 Internet 进行入站访问。 但是,具有管理网络接口的防火墙仍支持 DNAT。

强制隧道配置

启用防火墙管理网络接口时,可以将路由添加到 AzureFirewallSubnet 中的任何本地防火墙,以便在流量进入 Internet 之前处理流量。 如果在此子网上启用 传播网关路由 ,还可以通过 BGP 将这些路由发布到 AzureFirewallSubnet。

例如,你可以在 AzureFirewallSubnet 上创建一个默认路由并使用你的 VPN 网关作为下一跃点,以到达你的本地设备。 还可以启用“网关路由传播”功能,以获得通向本地网络的合适路由。

如果配置强制隧道,Azure Firewall 会对发往互联网的流量进行源地址转换(SNAT),将其源IP地址更改为 AzureFirewallSubnet 中的某个防火墙专用IP地址之一,这样会使得本地防火墙无法识别其源地址。

如果组织对专用网络使用公共 IP 地址范围,Azure 防火墙会将流量通过 SNAT 转换为 AzureFirewallSubnet 中的某个防火墙专用 IP 地址。 但是,可以将 Azure Firewall 配置为 不 对公共 IP 地址范围进行 SNAT。 有关详细信息,请参阅 Azure Firewall SNAT 专用 IP 地址范围。