Azure Private Link 服务使你能够访问 Azure 服务(例如,Azure Key Vault、Azure Storage 和 Azure Cosmos DB),并通过虚拟网络中的专用终结点访问 Azure 托管的客户/合作伙伴服务。

Azure专用终结点是一个网络接口,可将你专用且安全地连接到由Azure Private Link提供支持的服务。 专用终结点使用来自您的 VNet 的专用 IP 地址,有效地将服务引入您的 VNet 中。 发往服务的所有流量都可以通过专用终结点路由,因此不需要网关、NAT 设备、ExpressRoute 或 VPN 连接或公共 IP 地址。 虚拟网络与服务之间的流量通过微软主干网络传输,从而消除了来自公共互联网的风险暴露。 可以连接到 Azure 资源的一个实例,从而实现访问控制的最高粒度级别。

有关详细信息,请参阅 什么是 Azure Private Link?

先决条件

若要将key vault与Azure Private Link集成,需要:

- 一个密钥库。

- Azure 虚拟网络。

- 虚拟网络中的子网。

- 密钥保管库和虚拟网络的所有者或贡献者权限。

专用终结点和虚拟网络必须位于同一地区。 当您使用门户选择专用终结点的区域时,系统将自动仅筛选位于该区域的虚拟网络。 您的密钥保管库可以位于不同的区域。

你的专用终结点在虚拟网络中使用私有 IP 地址。

Azure Key Vault 对每个保管库的专用终结点数强制实施限制。 有关这些限制的信息,请参阅 Azure Key Vault 服务限制。

使用Azure portal建立与Key Vault的private link连接

首先,请参照 在 Azure 门户中创建虚拟网络 的步骤来创建虚拟网络。

然后,您可以创建新的密钥保管库,或建立与现有密钥保管库的专用链接连接。

创建新的密钥保管库 (key vault) 并建立私有链接 (private link) 连接

可以使用 Azure portal、Azure CLI 或 Azure PowerShell 创建新的 key vault。

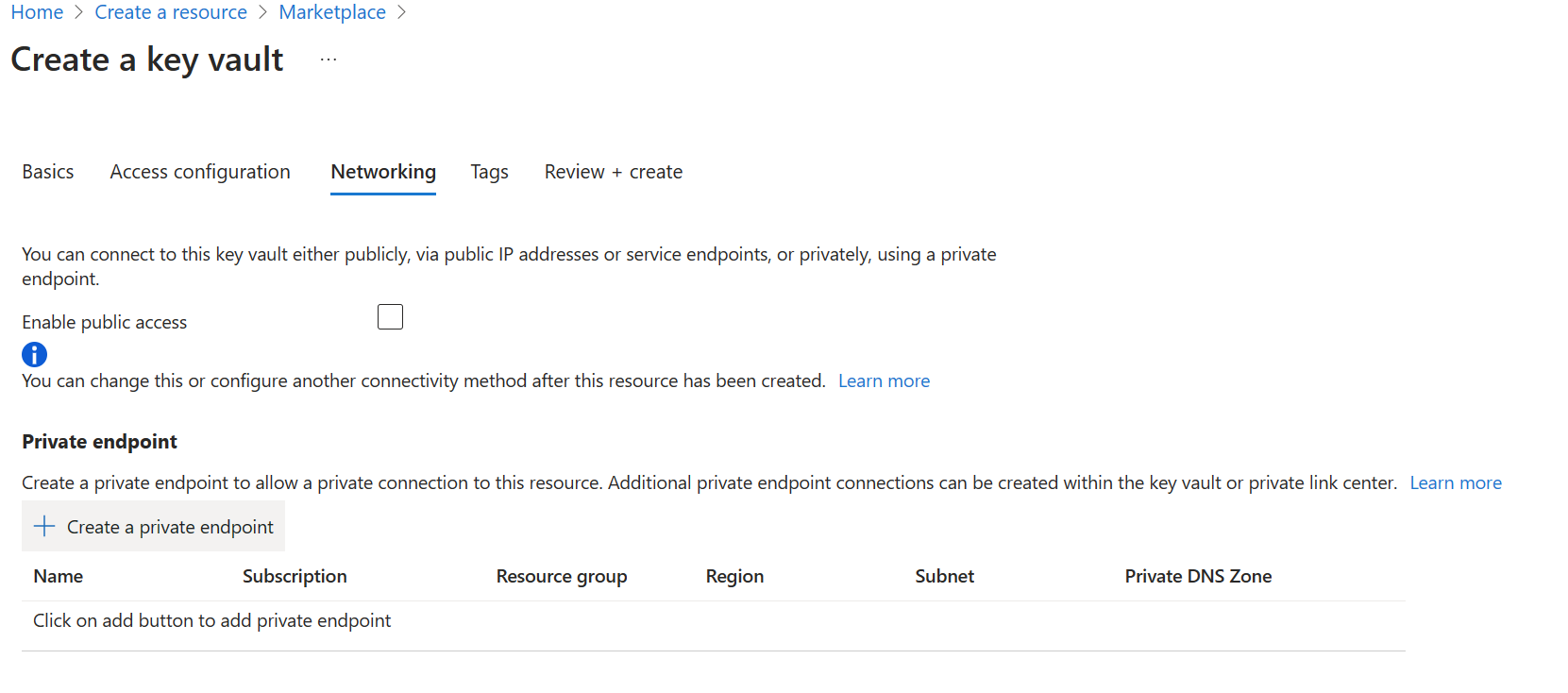

配置 Key Vault 基本信息后,选择“网络”选项卡并按照以下步骤进行操作:

将单选按钮切换为关闭状态以禁用公共访问。

选择“+ 创建专用终结点”按钮以添加专用终结点。

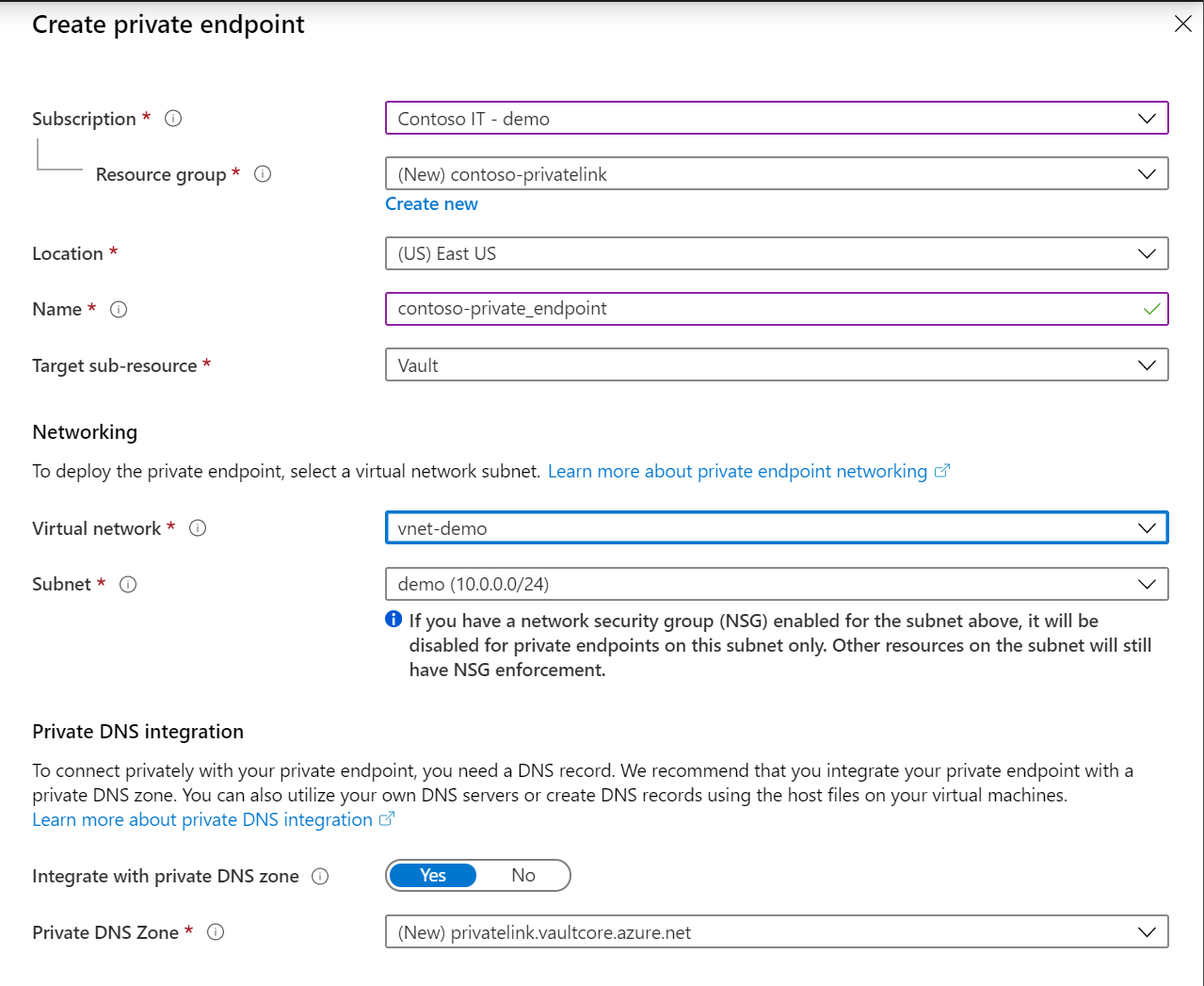

在“创建专用终结点”边栏选项卡的“位置”字段中,选择虚拟网络所在的区域。

在“名称”字段中创建一个描述性的名称,用于标识此专用终结点。

从下拉菜单中选择要在其中创建此专用终结点的虚拟网络和子网。

将“与专用区域 DNS 集成”选项保留不变。

选择“确定”。

现在您能够查看配置的专用终结点。 你现在可以删除和编辑此专用终结点。 选择“审核 + 创建”按钮并创建密钥保管库。 完成部署需要 5-10 分钟。

建立与现有 Key Vault 的 Private Link 连接

如果您已经有一个密钥保管库,可以按照以下步骤创建私有链接连接:

登录到Azure portal。

在搜索栏中键入“密钥保管库”。

从列表中选择要添加专用终结点的密钥保管库。

在“设置”下选择“网络”选项卡。

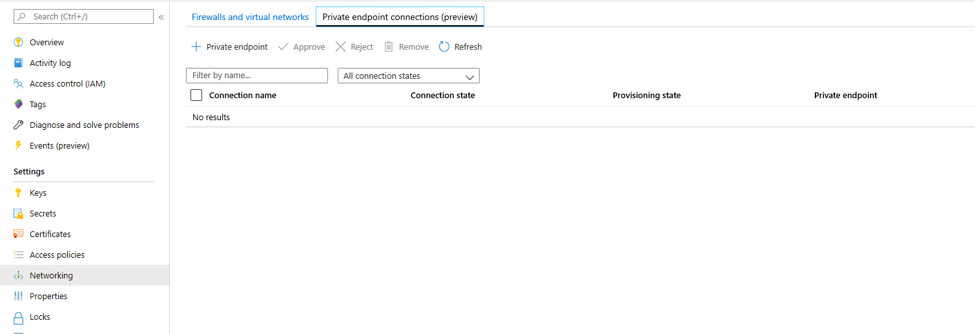

选择页面顶部的“专用终结点连接”选项卡。

选择页面顶部的“+ 创建”按钮。

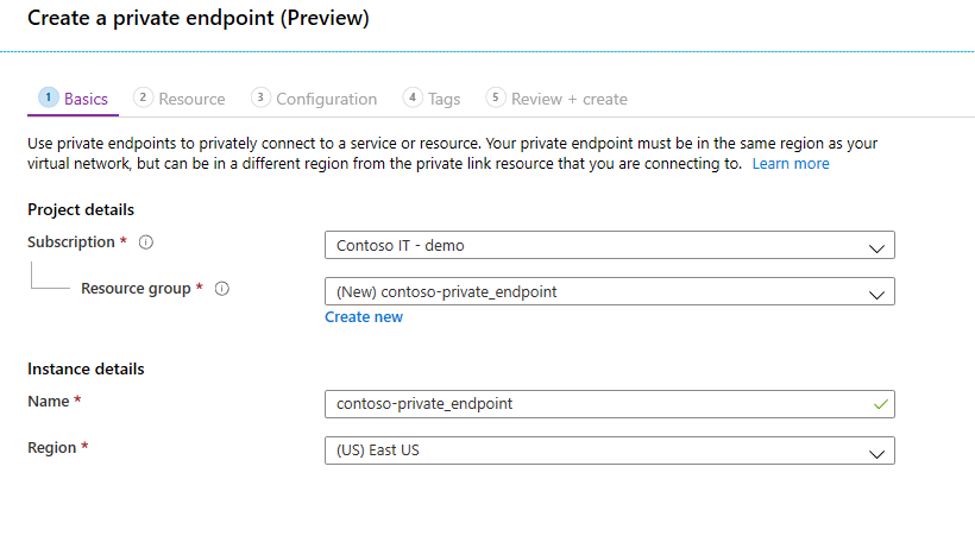

在“项目详细信息”下,选择包含您为本教程而创建的虚拟网络的资源组。 在“实例详细信息”下,输入“myPrivateEndpoint”作为名称,并选择与作为本教程先决条件创建的virtual network相同的位置。

可以选择通过此界面为任何 Azure 资源创建专用终结点。 可以使用下拉菜单选择资源类型并选择目录中的资源,也可以使用资源 ID 连接到任何Azure资源。 将“与专用区域 DNS 集成”选项保留不变。

前进到“资源”边栏选项卡。 对于“资源类型”,请选择“Microsoft.KeyVault/vaults”;对于“资源”,请选择你创建的key vault作为本教程的先决条件。 “目标子资源”将自动填写为“保管库”。

转到“Virtual Network”。 选择作为本教程先决条件创建的虚拟网络和子网。

继续浏览“DNS”和“标记”边栏选项卡,接受默认值。

在“查看 + 创建”边栏选项卡上,选择“创建”。

创建专用终结点时,必须批准连接。 如果要为其创建专用终结点的资源位于目录中,则可以批准提供足够权限的连接请求;如果要连接到另一个目录中Azure资源,则必须等待该资源的所有者批准连接请求。

有四种预配状态:

| 服务动作 | 消费者专用终结点状态 | 说明 |

|---|---|---|

| 无 | 待处理 | 连接是手动创建的,并且正在等待Private Link资源所有者的批准。 |

| 审批 | 已批准 | 连接已自动或手动批准,随时可供使用。 |

| 拒绝 | 已拒绝 | 私有链接资源的所有者拒绝了连接。 |

| 删除 | 已断开连接 | 私有链接资源所有者移除了连接,专用终结点仅用于信息目的,应该删除以进行清理。 |

如何使用Azure portal管理与Key Vault的专用终结点连接

登录到Azure portal。

在搜索栏中输入“密钥保管库”

选择要管理的密钥库。

选择“网络”选项卡。

如果有任何挂起的连接,您将会看到一个在配置状态中显示为“挂起”的连接。

选择要批准的私有终结点

选择“批准”按钮。

如果存在任何要拒绝的专用终结点连接(不管是挂起的请求还是现有的连接),请选择该连接并选择“拒绝”按钮。

验证private link连接是否正常工作

应验证专用终结点资源同一子网中的资源是否通过专用 IP 地址连接到密钥保管库,并确保它们具有正确的专用 DNS 区域集成。

首先,按照

在“网络”选项卡中:

- 指定Virtual network和子网。 可以创建新的virtual network或选择现有virtual network。 如果选择现有的,请确保区域匹配。

- 指定公共 IP 资源。

- 在“NIC 网络安全组”中选择“无”。

- 在“负载均衡”中选择“否”。

打开命令行并运行以下命令:

nslookup <vault-name>.vault.azure.cn

如果运行 nslookup 命令以通过公共终结点解析密钥保管库的 IP 地址,您将看到如下结果:

c:\ >nslookup <vault-name>.vault.azure.cn

Non-authoritative answer:

Name:

Address: (public IP address)

Aliases: <vault-name>.vault.azure.cn

如果通过专用终结点运行 nslookup 命令以解析 key vault 的 IP 地址,你将看到如下所示的结果:

c:\ >nslookup your_vault_name.vault.azure.cn

Non-authoritative answer:

Name:

Address: 10.1.0.5 (private IP address)

Aliases: <vault-name>.vault.azure.cn

<vault-name>.privatelink.vaultcore.chinacloudapi.cn

故障排除指南

检查以确保专用终结点处于已批准状态。

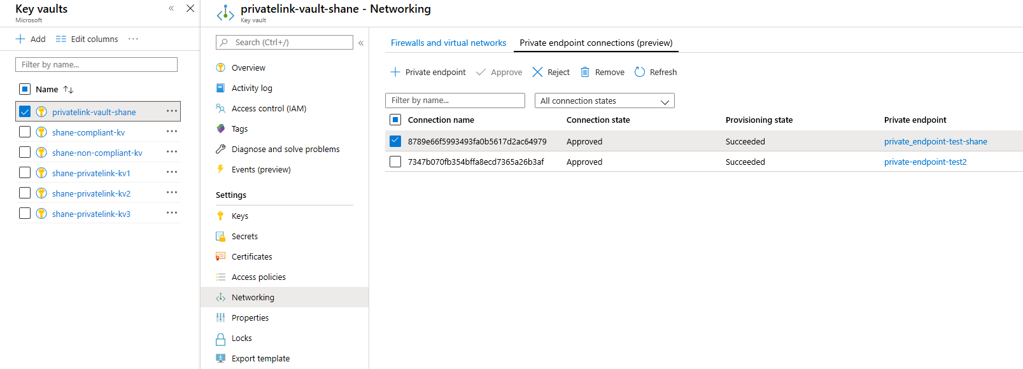

- 可以在Azure portal中检查和修复此问题。 打开Key Vault资源,然后选择“网络”选项。

- 然后选择“专用终结点连接”选项卡。

- 请确保连接状态为“已批准”并且预配状态为“成功”。

- 还可以导航到专用终结点资源并查看其中相同的属性,并仔细检查虚拟网络是否与您正在使用的虚拟网络匹配。

检查以确保你有Private DNS区域资源。

- 必须有一个名称确切为 "privatelink.vaultcore.chinacloudapi.cn" 的 Private DNS Zone 资源。

- 若要了解如何对此进行设置,请参阅以下链接。 Private DNS 区域

检查以确保Private DNS区域已链接到Virtual Network。 如果你仍然收到返回的公共 IP 地址,那么可能存在这个问题。

- 如果“专用区域 DNS”未关联到“虚拟网络”,则源自“虚拟网络”的 DNS 查询将返回“密钥保管库”的公共 IP 地址。

- 导航到 Azure 门户中的专用 DNS 区域资源,然后选择虚拟网络链接选项。

- 必须列出将调用密钥保管库的虚拟网络。

- 如果它不存在,请添加它。

- 有关详细步骤,请参阅以下文档 将虚拟网络链接到私有 DNS 区域

检查并确保私有DNS区域中没有缺少密钥保管库的A记录。

- 导航到“Private DNS区域”页。

- 选择“概述”并检查是否有包含密钥保管库简单名称的 A 记录(例如 fabrikam)。 不要指定任何后缀。

- 请务必检查拼写是否正确,并创建或修复 A 记录。 可将 TTL 设为 600(10 分钟)。

- 确保指定了正确的专用 IP 地址。

检查以确保 A 记录具有正确的 IP 地址。

- 可以通过在 Azure portal 中打开专用终结点资源来确认 IP 地址。

- 在 Azure 门户中导航到 Microsoft.Network/privateEndpoints 资源(不是 Key Vault 资源)

- 在“概述”页面中,查找“网络接口”,然后选择该链接。

- 该链接显示 NIC 资源的概述,其中包含专用 IP 地址属性。

- 验证这是否为在 A 记录中指定的正确 IP 地址。

如果要从本地资源连接到Key Vault,请确保在本地环境中启用了所有必需的条件转发器。

- 查看所需的区域Azure专用终结点 DNS 配置,并确保在本地 DNS 上同时具有

vault.azure.cn和vaultcore.chinacloudapi.cn的条件转发器。 - 确保为路由到 Azure Private DNS Resolver 或其他可访问 Azure 解析的 DNS 平台的那些区域提供条件转发器。

- 查看所需的区域Azure专用终结点 DNS 配置,并确保在本地 DNS 上同时具有

限制和设计注意事项

Limits:请参阅Azure Private Link限制

pricing:请参阅 Azure Private Link 定价。

Limitations:请参阅 Azure Private Link 服务:限制

后续步骤

- 详细了解 Azure Private Link

- 详细了解 Azure Key Vault

- 诊断专用链接配置问题

为 Azure Key Vault - 保护你的 Azure Key Vault