本文概述了如何在跨租户场景中注册 Power BI 租户,以及如何在 Microsoft Purview 中对租户进行身份验证并与之交互。 如果不熟悉该服务,请参阅“了解 Microsoft Purview”。

注意

有关扫描 Microsoft Fabric 租户的信息,请参阅 Microsoft Fabric 文档。

支持的功能

| 元数据提取 | 完全扫描 | 增量扫描 | 范围扫描 | 分类 | 标记 | 访问策略 | 沿袭 | 数据共享 | 实时视图 |

|---|---|---|---|---|---|---|---|---|---|

| 是 | 是 | 是 | 是 | 否 | 否 | 否 | 是 | 否 | 否 |

* Microsoft Fabric 租户中的 Power BI 项可通过实时视图进行访问。

扫描 Power BI 源时,Microsoft Purview 支持:

提取技术元数据,包括:

- 工作区

- 仪表板

- 报表

- 数据集(包括表和列)

- 数据流

- 数据集市

适用于 Power BI 扫描的受支持场景

| 场景 | Microsoft Purview 公共访问 | Power BI 公共访问 | 运行时选项 | 验证选项 | 部署清单 |

|---|---|---|---|---|---|

| 使用 Azure 集成运行时进行公共访问 | 允许 | 允许 | Azure 运行时 | 委托身份验证/服务主体 | 部署清单 |

| 使用自承载集成运行时进行公共访问 | 允许 | 允许 | 自托管运行时 | 委托身份验证/服务主体 | 部署清单 |

| 专用访问权限 | 拒绝 | 允许 | 托管 VNet IR(仅限 v2) | 委托身份验证/服务主体 | 查看部署清单 |

| 专用访问权限 | 允许 | 拒绝 | ** 自托管运行时 | 委托身份验证/服务主体 | 部署清单 |

| 专用访问权限 | 拒绝 | 允许 | 自托管运行时 | 委托身份验证/服务主体 | 部署清单 |

| 专用访问权限 | 拒绝 | 拒绝 | 自托管运行时 | 委托身份验证/服务主体 | 部署清单 |

已知限制

- 如果 Power BI 租户受到专用终结点的保护,则 标准或 Kubernetes 支持的自托管运行时 是唯一的扫描选项。

- 对于跨租户场景,委托身份验证和服务主体是唯一受支持的扫描认证选项。

- 如果在扫描后未显示 Power BI 数据集架构,则是由于 Power BI 元数据扫描程序当前存在的一个限制。

- 空工作区将被跳过。

先决条件

在开始之前,请确保具有以下各项:

具有活动订阅的 Azure 帐户。 创建帐户。

活动的 Microsoft Purview 帐户。

注册 Power BI 租户

从左侧的选项中,选择“数据映射”。

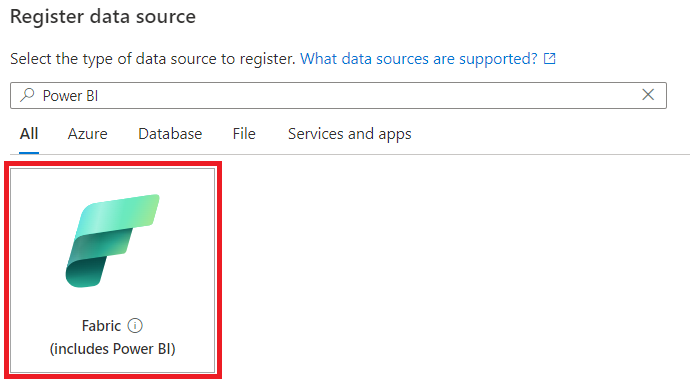

选择“注册”,然后选择 Fabric 作为数据源。 它包括 Power BI 源和资产。

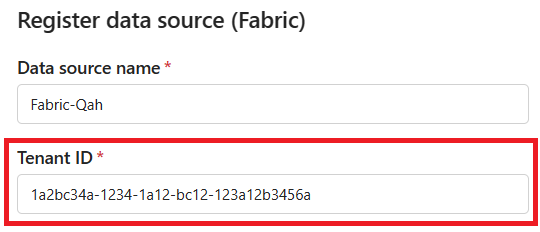

为数据源提供一个易记名称。 该名称的长度必须介于 3-63 个字符,并且只能包含字母、数字、下划线和连字符。 不允许包含空格。

编辑租户 ID字段,以替换为要注册和扫描的跨租户 Power BI 的租户。 默认情况下,Microsoft Purview 的租户 ID 是预先填入的。

选择“注册”。

对 Power BI 租户进行身份验证

在 Power BI 租户所在的 Microsoft Entra 租户中:

在 Azure 门户中,搜索“Microsoft Entra ID”。

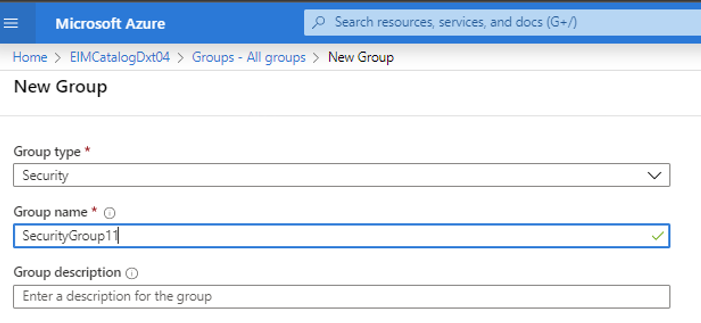

按照使用 Microsoft Entra ID 创建基本组并添加成员中的说明在 Microsoft Entra ID 中创建一个新安全组。

提示

如果你已有想要使用的安全组,则可以跳过此步骤。

选择“安全性”作为“组类型” 。

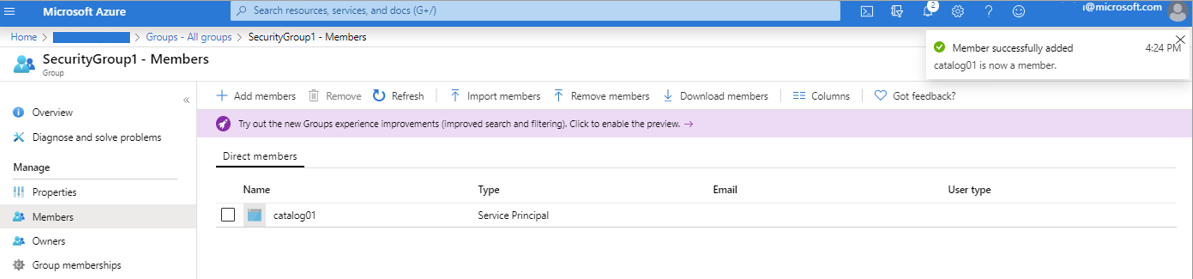

选择“成员”,然后选择“+ 添加成员” 。

搜索 Microsoft Purview 的托管标识或服务主体并将其选中。

你应会看到一条成功通知,显示已添加该标识。

将安全组与 Power BI 租户关联

登录到 Power BI 管理门户。

选择“租户设置”页。

重要

你需要成为 Power BI 管理员才能看到“租户设置”页。

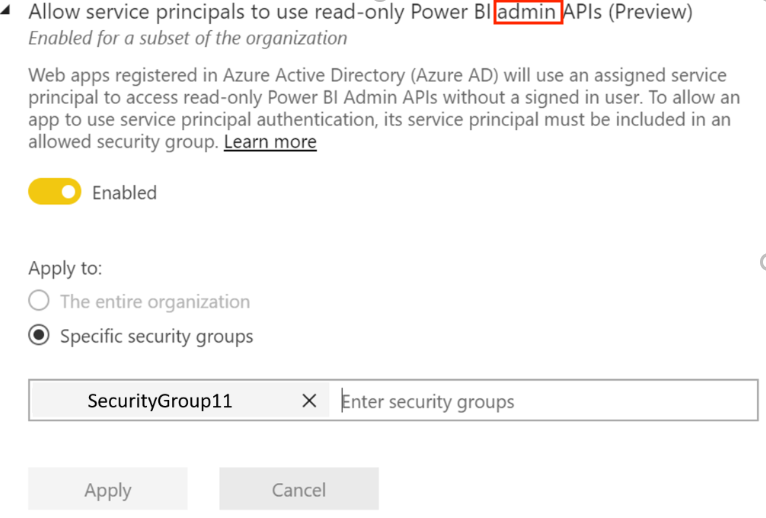

选择管理员 API 设置>允许服务主体使用只读 Power BI 管理员 API (预览)。

选择“特定安全组”。

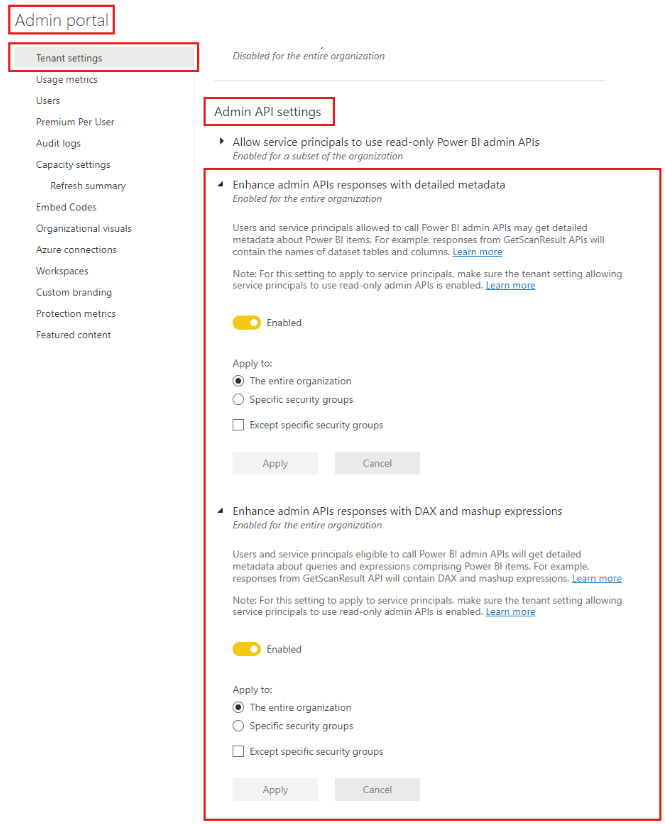

选择“管理员 API 设置”>“使用详细元数据增强管理员 API 响应”和“使用 DAX 和 mashup 表达式增强管理员 API 响应”> 启用切换按钮,以允许 Microsoft Purview 数据映射在扫描过程中自动发现 Power BI 数据集的详细元数据。

重要

更新 Power BI 租户上的“管理员 API 设置”后,请等待大约 15 分钟,然后再注册扫描和测试连接。

注意

如果允许创建的安全组(其成员包括 Microsoft Purview 托管标识)使用只读 Power BI 管理员 API,则还会允许该安全组访问此租户中的所有 Power BI 项目的元数据(例如仪表板和报表名称、所有者、说明等)。 将元数据拉取到 Microsoft Purview 后,Microsoft Purview 的权限(而不是 Power BI 权限)会确定谁可以看到该元数据。

注意

可以从开发人员设置中删除安全组,但不会从 Microsoft Purview 帐户中删除之前提取的元数据。 如果愿意,可以单独将其删除。

对跨租户的 Power BI 进行扫描

委托的身份验证和服务主体是跨租户扫描唯一支持的选项。 可以使用以下任一项进行扫描:

使用带有委托身份验证的 Azure IR 创建跨租户扫描

若要使用 Azure 运行时创建并运行新扫描,请执行以下步骤:

在 Power BI 租户所在的 Microsoft Entra 租户中创建用户帐户,并将用户分配到此角色:Fabric 管理员。 记下用户名并登录以更改密码。

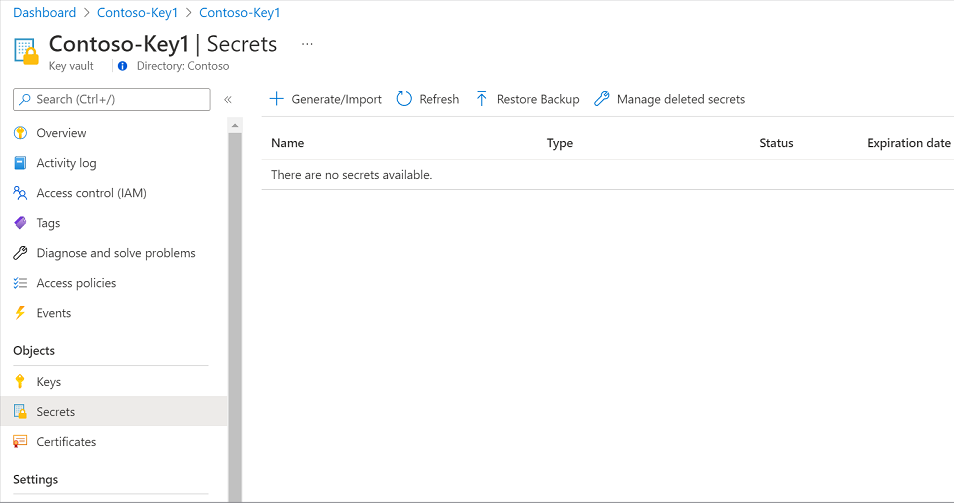

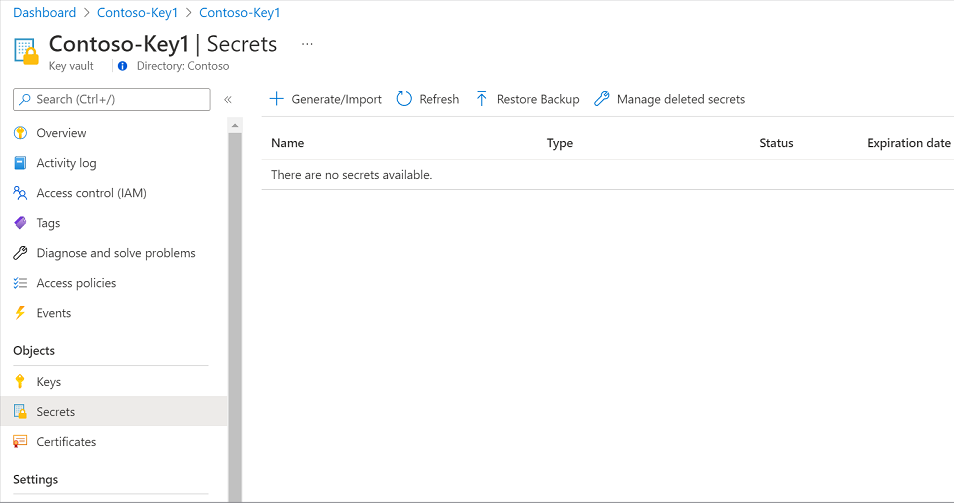

请访问创建了 Microsoft Purview 的租户中的 Azure 密钥保管库 的某个实例。

选择设置>密钥,然后选择+ 生成/导入。

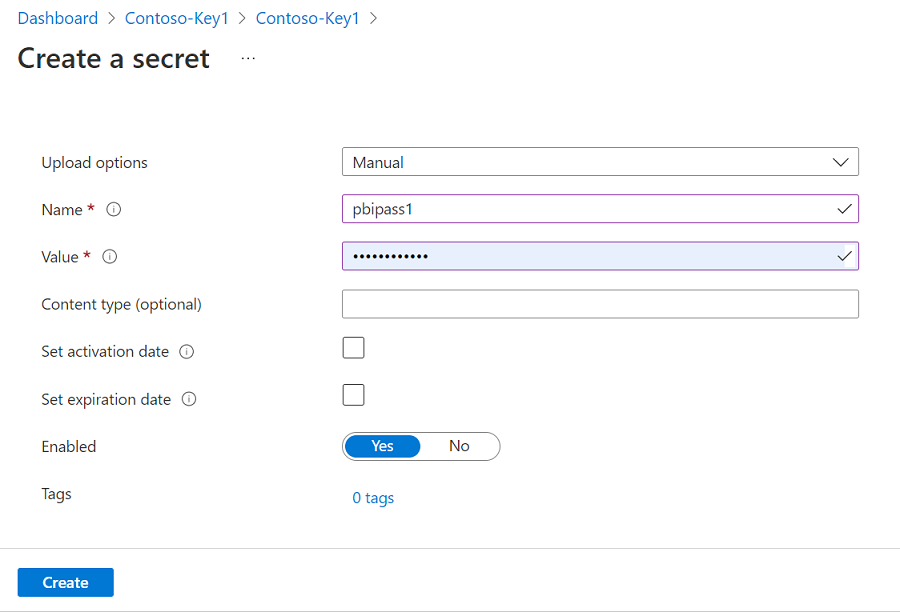

输入机密的名称。 对于“值”,请输入为 Microsoft Entra 用户已新建的密码。 选择“创建”以完成操作。

如果密钥保管库尚未连接到 Microsoft Purview,则需要创建新的密钥保管库连接。

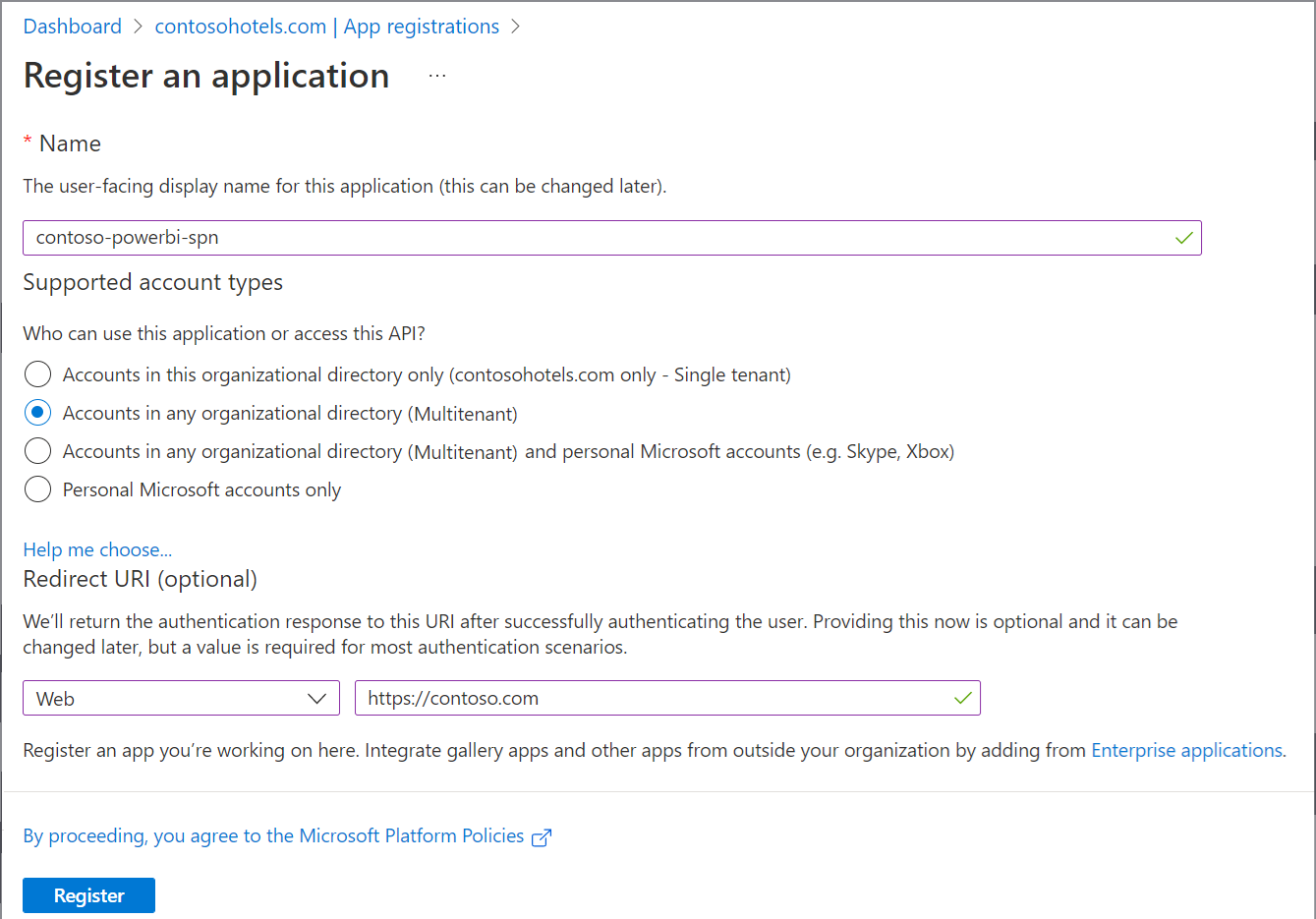

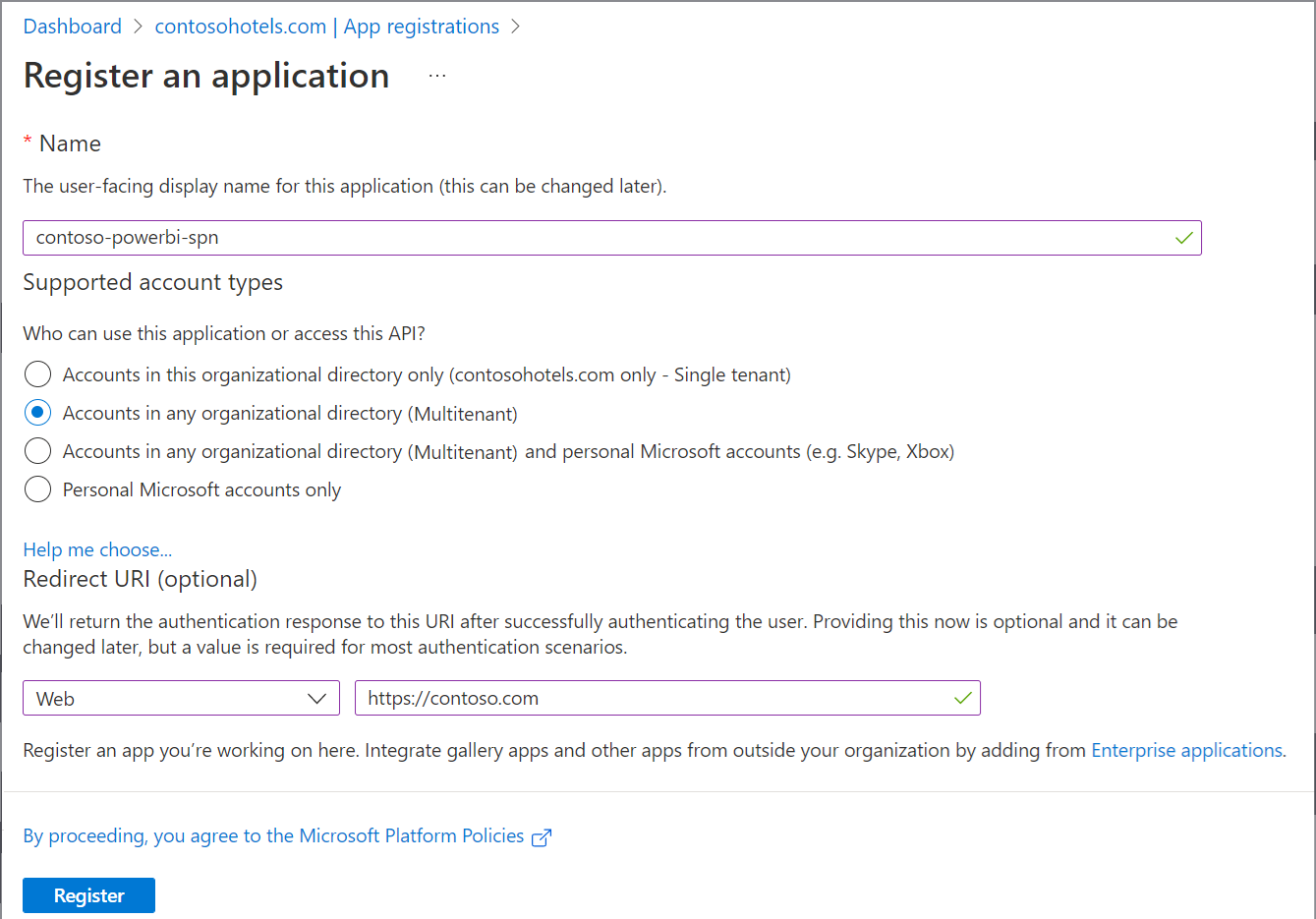

在 Power BI 所在的 Microsoft Entra 租户中创建应用注册。 在“重定向 URI”中提供 Web URL。

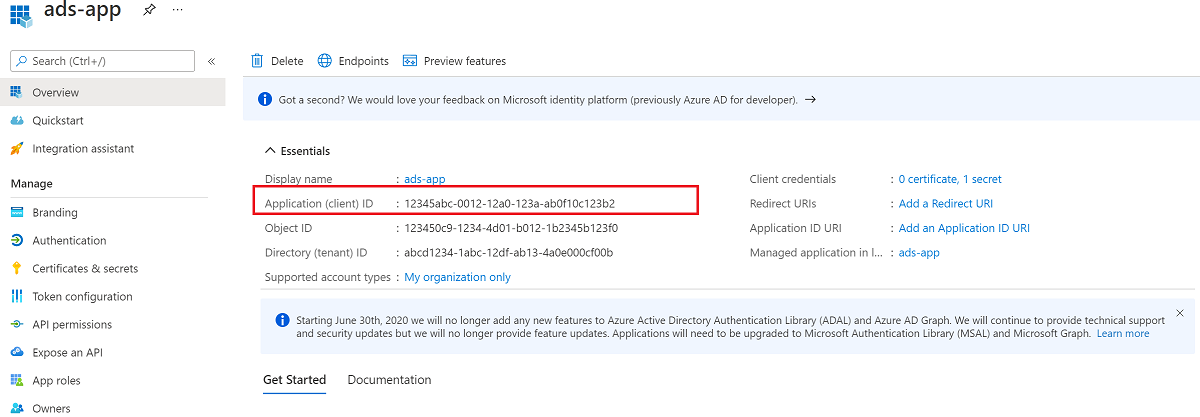

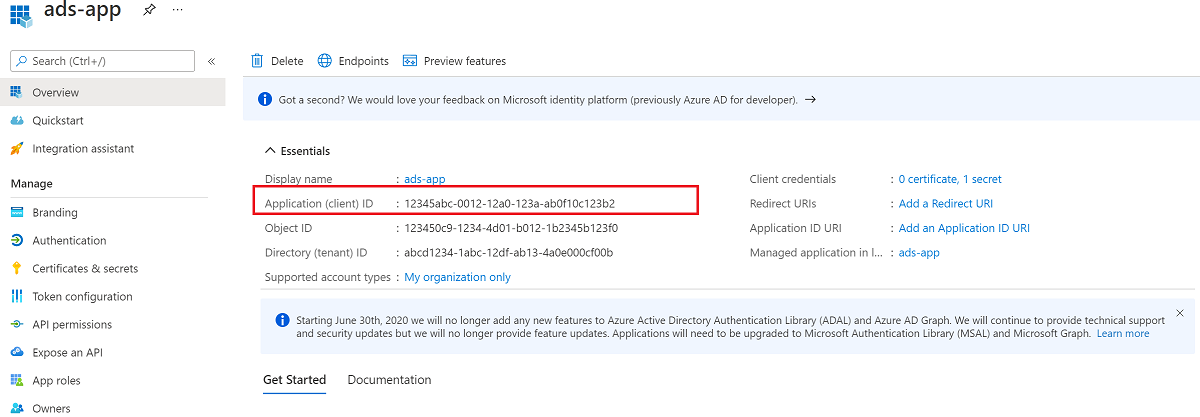

记下客户端 ID(应用 ID)。

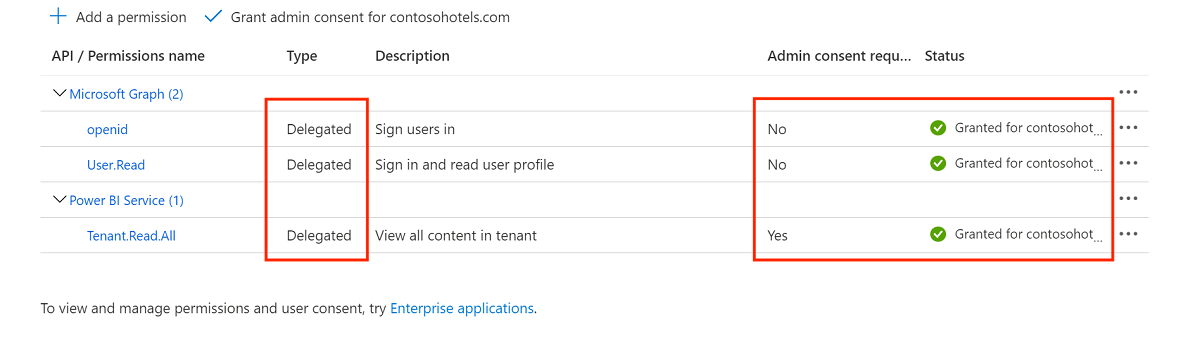

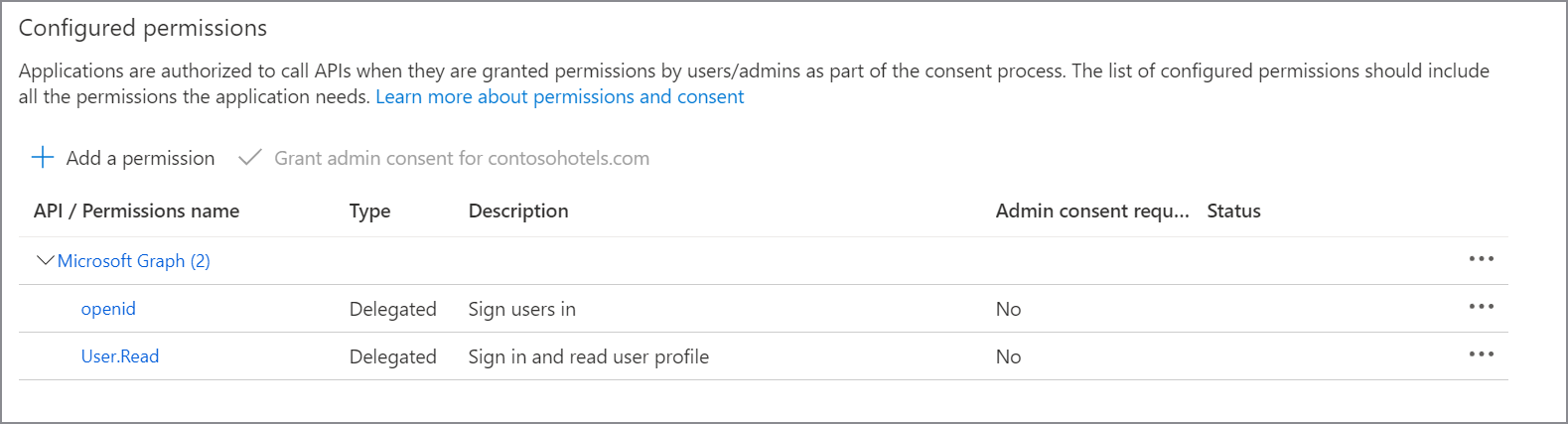

在 Microsoft Entra 仪表板中,选择新建的应用程序,然后选择“应用权限”。 将以下委托权限分配给应用程序,并为租户授予管理员同意:

- Power BI 服务 Tenant.Read.All

- Microsoft Graph openid

- Microsoft Graph User.Read

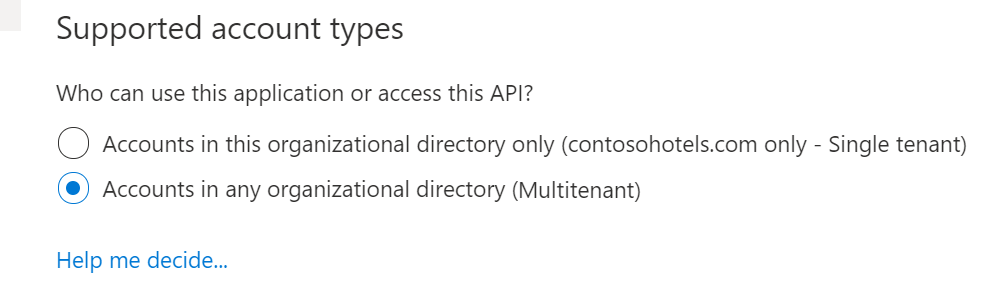

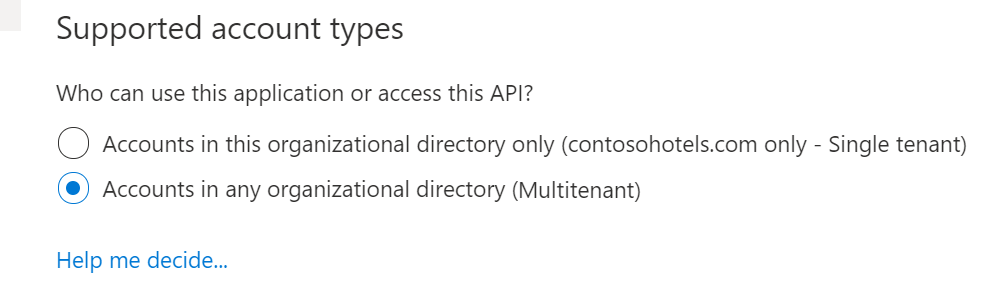

在 Microsoft Entra 仪表板中,选择新建的应用程序,然后选择“身份验证”。 在“支持的帐户类型”下,请选择“任何组织目录(任何 Microsoft Entra 目录 - 多租户)中的帐户”。

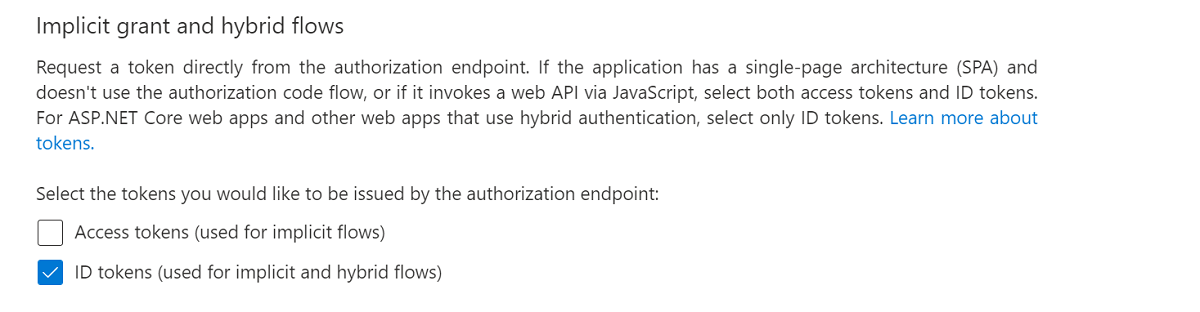

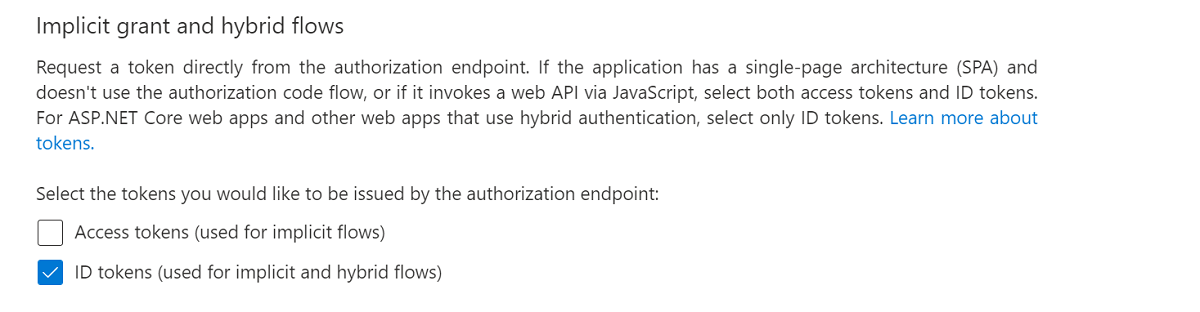

在“隐式授权和混合流”下,选择“ID 令牌(用于隐式流和混合流)”。

在“高级设置”下,启用“允许公共客户端流”。

在 Microsoft Purview Studio 中,转到左侧菜单中的“数据映射”。 转到“资源”。

从跨租户中选择已注册的 Power BI 源。

选择“+ 新建扫描”。

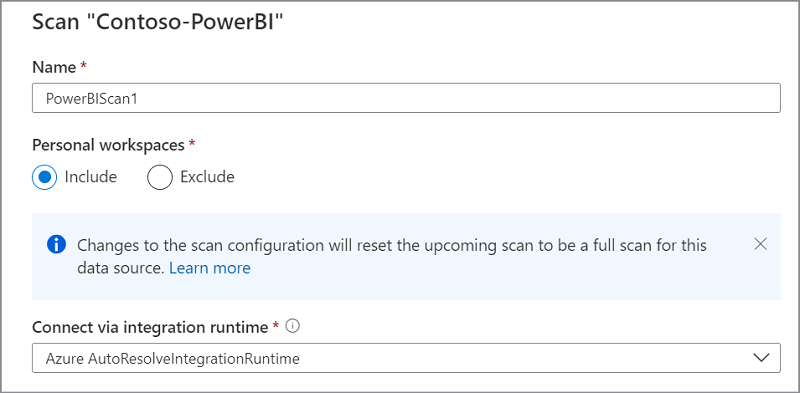

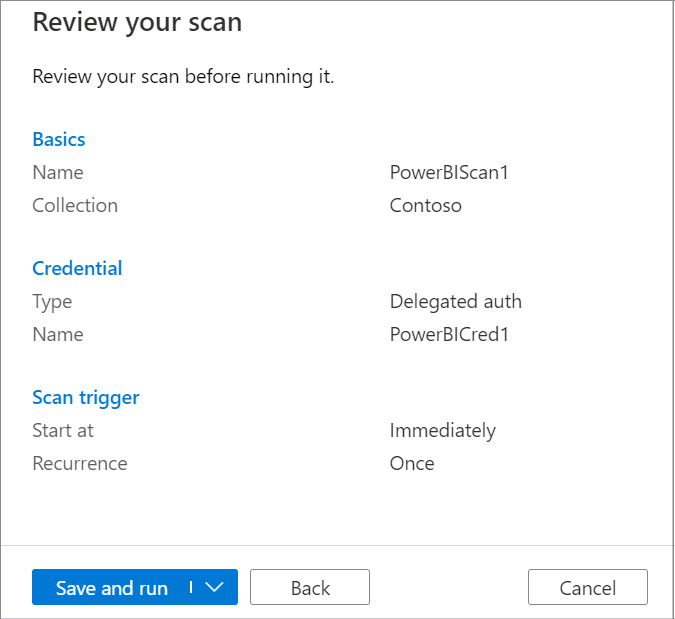

为扫描提供一个名称。 然后选择包含或排除个人工作区的选项。

注意

如果切换扫描配置以包括或排除个人工作区,则会触发对 Power BI 源进行完全扫描。

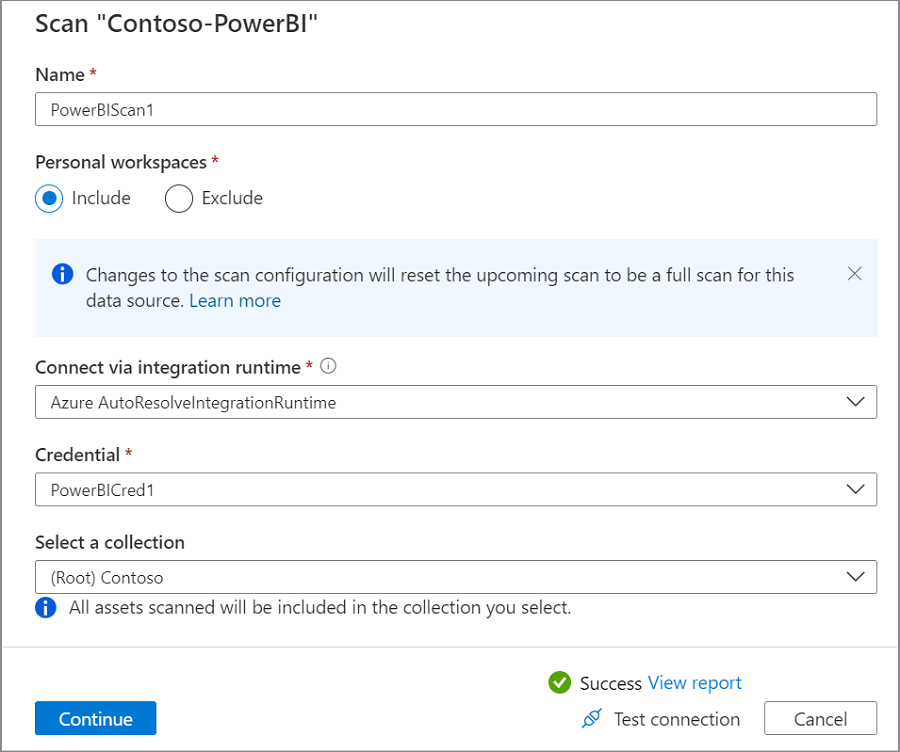

从下拉列表中选择“Azure AutoResolveIntegrationRuntime”。

对于“凭据”,请选择“委托身份验证”,然后选择“+ 新建”,以创建新凭据。

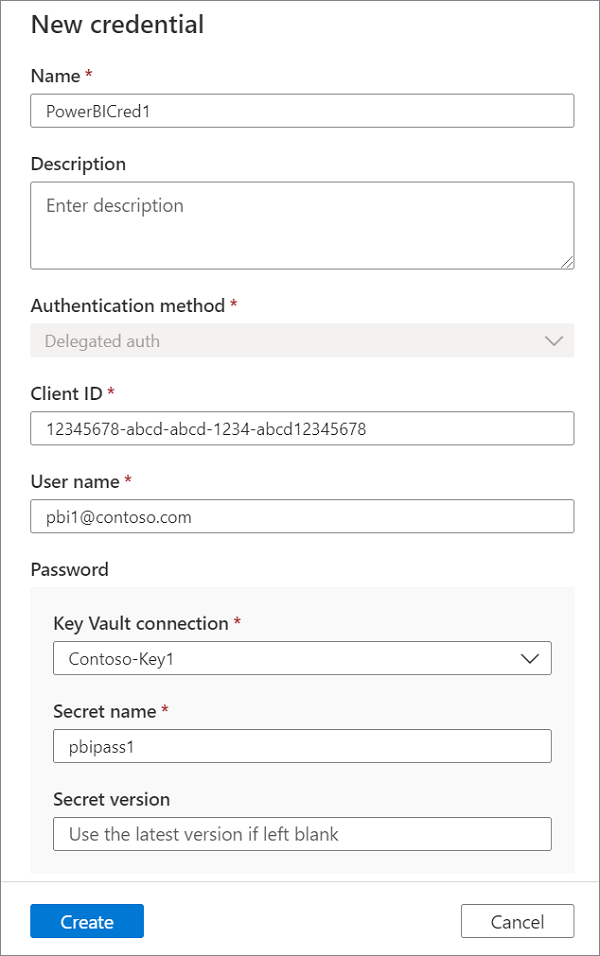

创建新凭据并提供以下所需参数:

名称:为凭据提供一个独一无二的名称。

客户端 ID:使用你在前面创建的服务主体客户端 ID(应用 ID)。

用户名:提供之前创建的 Fabric 管理员的用户名。

Password:选择适当的密钥保管库以及之前保存 Power BI 帐户密码的机密名称。

在继续执行后续步骤之前,选择“测试连接”。

如果测试失败,请选择“查看报表”,以查看详细状态并排查问题:

- “访问 - 失败”状态表示用户身份验证失败。 验证用户名和密码是否正确。 检查凭证是否包含来自应用注册的正确客户端(应用)ID。

- “资产(+ 世系) - 失败”状态表示 Microsoft Purview 和 Power BI 之间的授权失败。 确保将用户添加到 Fabric 管理员角色(前 Power BI 管理员角色),并为其分配适当的 Power BI 许可证。

- “详细元数据(增强型)- 失败”状态表示 Power BI 管理门户关闭了以下设置:“使用详细元数据增强管理员 API 响应”。

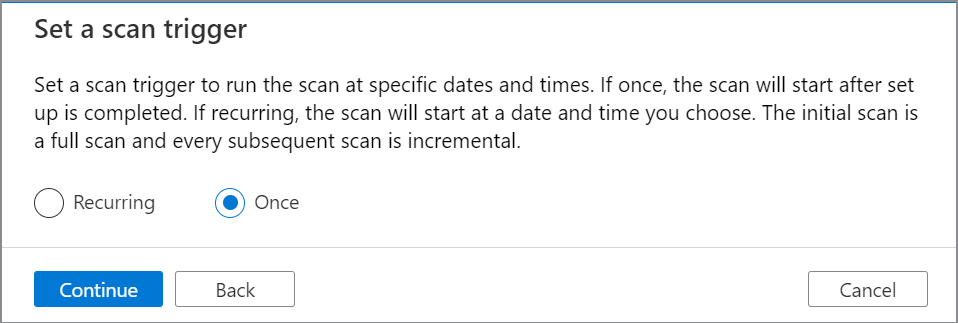

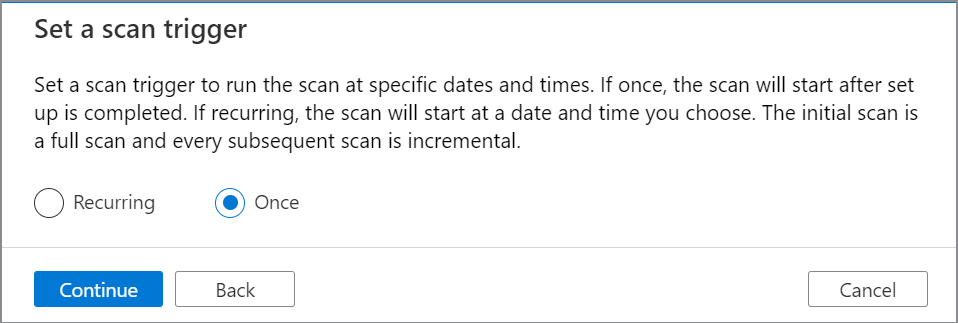

设置扫描触发器。 你的选项为“定期”或“一次”。

在“查看新扫描”上,选择“保存并运行”,以启动扫描。

使用自承载 IR 和服务主体创建跨租户扫描

要使用自承载集成运行时创建和运行新扫描,请执行以下步骤:

在 Power BI 所在的 Microsoft Entra 租户中创建应用注册。 在“重定向 URI”中提供 Web URL。

记下客户端 ID(应用 ID)。

在 Microsoft Entra 仪表板中,选择新建的应用程序,然后选择“应用权限”。 为应用程序分配以下委托权限:

- Microsoft Graph openid

- Microsoft Graph User.Read

在 Microsoft Entra 仪表板中,选择新建的应用程序,然后选择“身份验证”。 在“支持的帐户类型”下,请选择“任何组织目录(任何 Microsoft Entra 目录 - 多租户)中的帐户”。

在“隐式授权和混合流”下,选择“ID 令牌(用于隐式流和混合流)”。

在“高级设置”下,启用“允许公共客户端流”。

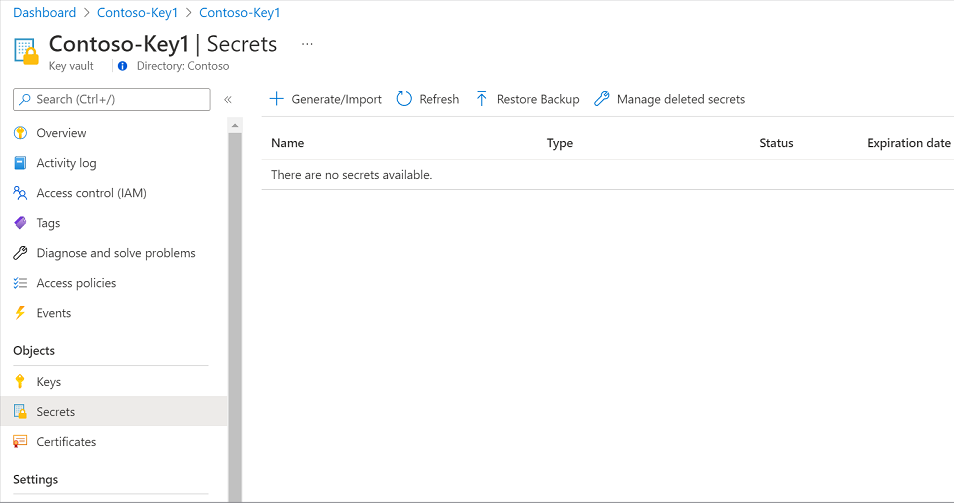

在创建 Microsoft Purview 的租户中,访问 Azure 密钥保管库 的实例。

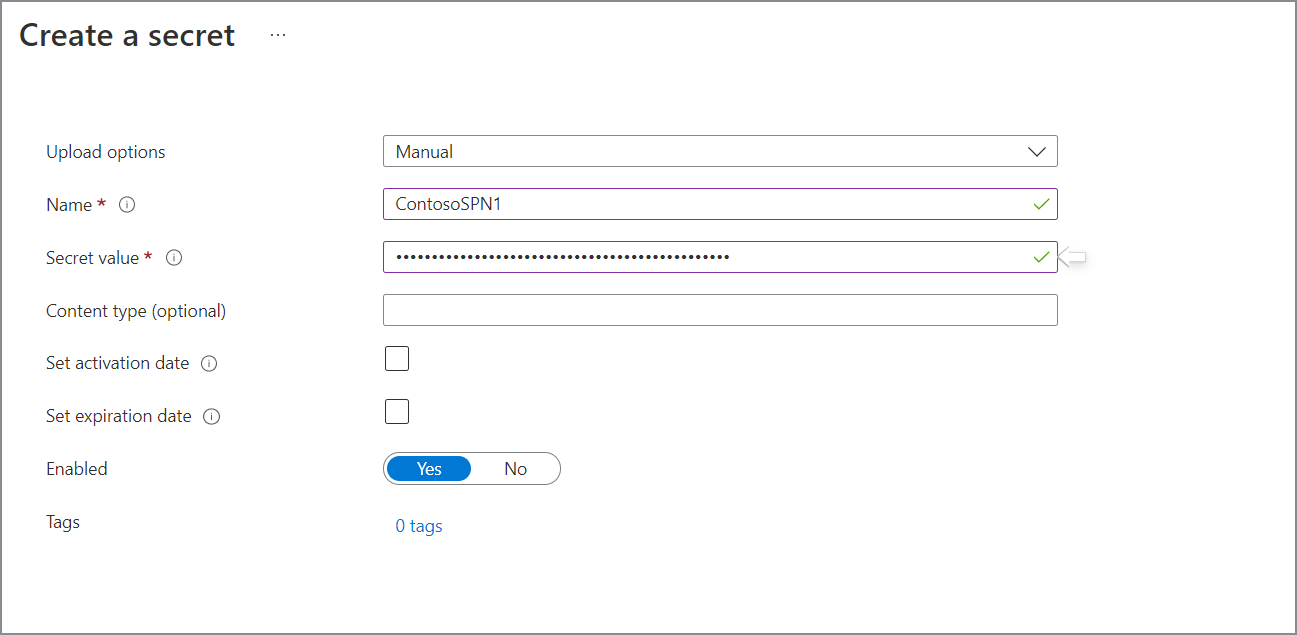

选择设置>秘密,然后选择+ 生成/导入。

输入机密名称。 对于“值”,请键入为应用注册新创建的密钥。 选择“创建”以完成操作。

在“证书和机密”下,创建新的机密并安全地保存,以便执行后续步骤。

在 Azure 门户中,导航到 Azure Key Vault。

选择设置>机密,然后选择+ 生成/导入。

为机密输入名称,并在Value中键入为应用注册新创建的机密。 选择“创建”以完成操作。

如果密钥保管库尚未连接到 Microsoft Purview,则需要创建新的密钥保管库连接。

在 Microsoft Purview Studio 中,转到左侧菜单中的“数据映射”。 转到“来源”。

从跨租户环境中选择已注册的 Power BI 源。

选择“+ 新建扫描”。

为扫描提供一个名称。 然后选择包含或排除个人工作区的选项。

注意

如果切换扫描配置以包括或排除个人工作区,则会触发对 Power BI 源进行完全扫描。

从下拉列表中选择你的自托管集成运行时。

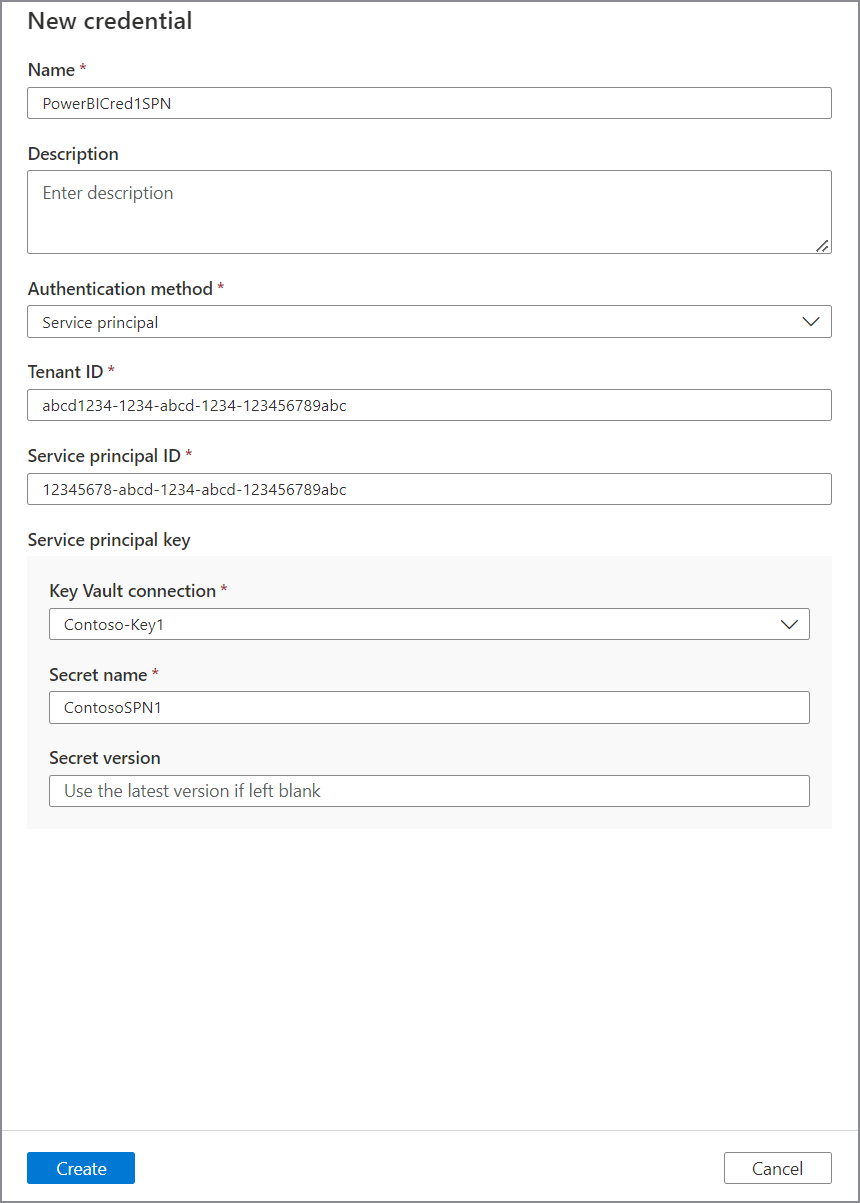

对于凭据,请选择服务主体,然后选择+ 新建来创建一个新凭据。

创建新凭据并提供以下所需参数:

- 名称:为凭据提供一个独一无二的名称

- 身份验证方法:服务主体

- 租户 ID:你的 Power BI 租户 ID

- 客户端 ID:使用你在前面创建的服务主体客户端 ID(应用 ID)

在继续执行后续步骤之前,选择“测试连接”。

如果测试失败,请选择“查看报表”,以查看详细状态并排查问题:

- “访问 - 失败”状态表示用户身份验证失败。 验证应用 ID 和密码是否正确。 检查凭证是否包含来自应用注册的正确客户端(应用)ID。

- “资产(+ 世系) - 失败”状态表示 Microsoft Purview 和 Power BI 之间的授权失败。 确保将用户添加到 Fabric 管理员角色(前 Power BI 管理员角色),并为其分配适当的 Power BI 许可证。

- “详细元数据(增强型)- 失败”状态表示 Power BI 管理门户关闭了以下设置:“使用详细元数据增强管理员 API 响应”。

设置扫描触发器。 你的选项为“定期”或“一次”。

在“查看新扫描”上,选择“保存并运行”,以启动扫描。

部署清单

部署清单是设置跨租户 Power BI 源所需的所有步骤的摘要。 可以在安装期间使用它或进行故障排除,以确认已按照所有必要步骤进行连接。

在公用网络中使用委托身份验证扫描跨租户 Power BI

确保在注册期间正确输入 Power BI 租户 ID。 默认情况下,将填充与 Microsoft Purview 相同的 Microsoft Entra 实例中存在的 Power BI 租户 ID。

在 Azure 门户中,验证 Microsoft Purview 帐户网络是否设置为“公共访问”。

在 Power BI 租户管理门户中,确保 Power BI 租户配置为允许公用网络。

检查 Azure 密钥保管库 实例,以确保:

- 密码或机密没有拼写错误。

- Microsoft Purview 托管标识具有对机密的 get 和 list 访问权限。

查看你的凭据以验证以下内容:

- 客户端 ID 与应用注册的应用程序(客户端)ID 匹配。

- 对于委托的身份验证,用户名包括用户主体名称,例如 。

在 Power BI Microsoft Entra 租户中,验证以下 Power BI 管理员用户设置:

- 用户被分配到 Fabric 管理员角色(前 Power BI 管理员角色)。

- 至少向用户分配了一个 Power BI 许可证。

- 如果用户是最近创建的,请至少以该用户身份登录一次,确保密码重置成功并且用户可以成功启动会话。

- 没有对用户强制执行的多重身份验证或条件访问策略。

在 Power BI Microsoft Entra 租户中,验证以下应用注册设置:

- 应用注册存在于 Power BI 租户所在的 Microsoft Entra 租户中。

- 如果使用服务主体,则在API 权限下,会为以下 API 分配以下委托权限(读取权限):

- Microsoft Graph openid

- Microsoft Graph User.Read

- 如果使用委托的身份验证,则在API 权限下,会为以下 API 设置以下委托的权限和为租户授予管理员同意(具有读取):

- Power BI 服务 Tenant.Read.All

- Microsoft Graph openid

- Microsoft Graph User.Read

- 在身份验证下:

- 已选择“支持的帐户类型”>“任何组织目录(任何 Microsoft Entra 目录 - 多租户)中的帐户”。

- 依次选择“隐式授权和混合流”“ID 令牌(用于隐式流和混合流)”。

- 启用“允许公共客户端流”。

在 Power BI 租户中,从 Microsoft Entra 租户中,确保服务主体是新安全组的成员。

在 Power BI 租户管理门户上,验证是否为新安全组启用了“允许服务主体使用只读 Power BI 管理 API”。

后续步骤

现在你已经注册了源,请按照以下指南来详细了解 Microsoft Purview 和你的数据。