重要

注意:根据世纪互联发布的公告,所有 Microsoft Sentinel 功能将于 2026 年 8 月 18 日在中国地区的 Azure 中正式停用。

检测组织中的异常行为通常是复杂且耗时的。 Microsoft Sentinel 的用户和实体行为分析(UEBA)通过不断学习数据来呈现有意义的异常,从而简化这一挑战,帮助分析人员更有效地检测和调查潜在威胁。

本文介绍了 Microsoft Sentinel 用户和实体行为分析(UEBA)的内容,其工作原理,如何加入 UEBA,以及如何使用 UEBA 检测和调查异常以增强您的威胁检测能力。

UEBA 的工作原理

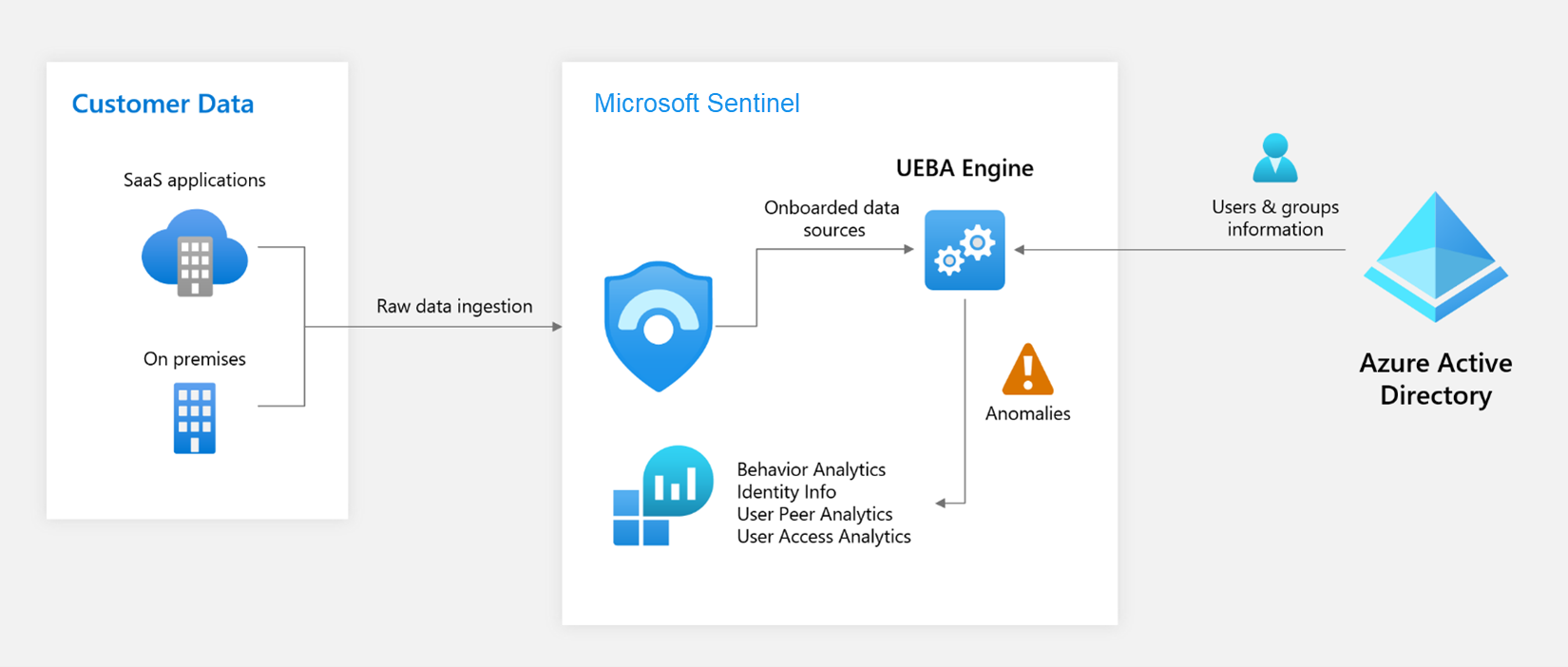

Microsoft Sentinel UEBA 使用机器学习为用户、主机、IP 地址、应用程序和其他实体生成动态行为配置文件。 然后,它通过将当前活动与已建立的基线进行比较来检测异常,帮助安全团队识别威胁,例如 被入侵的帐户、 内部攻击和 横向移动。

当 Microsoft Sentinel 从连接的源接收数据时,UEBA 开始应用:

- 用于检测偏差的行为建模

- 同侪组分析和爆炸半径评估,以评估异常活动的影响

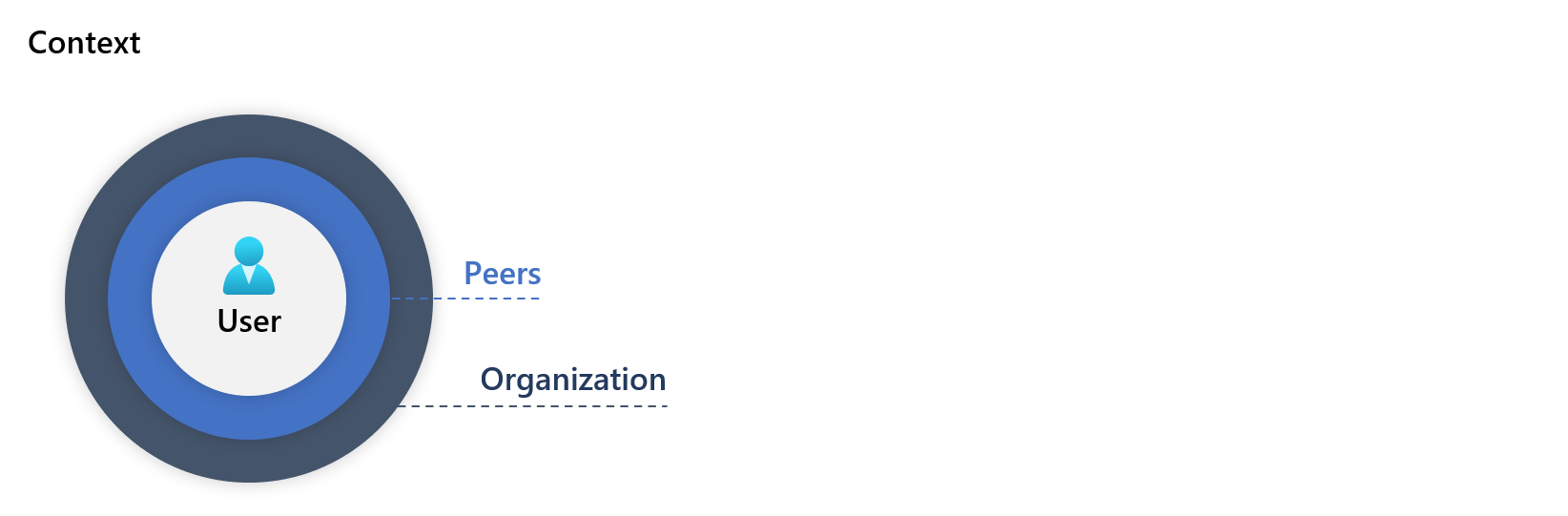

UEBA 将 风险分数 分配给异常行为,并考虑到关联的实体、异常的严重性和上下文,包括:

- 地理位置、设备和环境的偏差

- 与实体的历史行为相比,随时间和活动频率的变化

- 与对等组相比的差异

- 与组织范围行为模式的偏差

此图显示了如何启用 UEBA,以及 UEBA 如何分析数据并分配 风险分数 来确定调查优先级:

有关 UEBA 表的详细信息,请参阅 使用 UEBA 数据调查异常。

UEBA 本机集成到 Microsoft Sentinel 中,为安全运营团队和嵌入式体验提供无缝体验,从而增强威胁调查和响应。

启用 UEBA 以创建行为配置文件并检测异常

充分利用 UEBA 的高级威胁检测功能:

在 Microsoft Sentinel 中启用 UEBA,并连接关键数据源,例如Microsoft Entra ID 和 Office 365。 有关详细信息,请参阅 “启用实体行为分析”。

安装 UEBA Essentials 解决方案,这是由Microsoft安全专家精心策划和维护的数十个预构建搜寻查询的集合。 该解决方案包括跨 Azure 和 Amazon Web Services(AWS)的多云异常情况检测查询。 安装解决方案有助于快速开始使用 UEBA 数据进行威胁搜寻和调查,而不是从头开始构建这些检测功能。

有关安装 Microsoft Sentinel 解决方案的信息,请参阅 安装或更新Microsoft Sentinel 解决方案。

将 UEBA 见解集成到 工作簿、事件工作流和搜寻查询中,以最大化其跨 SOC 工作流的价值。

使用 UEBA 数据调查异常

Microsoft Sentinel 跨多个表存储 UEBA 见解,每个表针对不同的目的进行了优化。 分析人员通常将这些表中的数据关联起来,以调查端到端异常行为。

此表概述了每个 UEBA 表中的数据:

| 表 | Purpose | 关键详细信息 |

|---|---|---|

| 身份信息 | 实体的详细概况(用户、设备、组) | 基于 Microsoft Entra ID 构建。 了解用户行为至关重要。 |

| BehaviorAnalytics | 使用地理位置和威胁智能扩充行为数据 | 包含偏离基线的偏差以及优先级分数。 数据取决于已启用的连接器(Entra ID、AWS 等)。 |

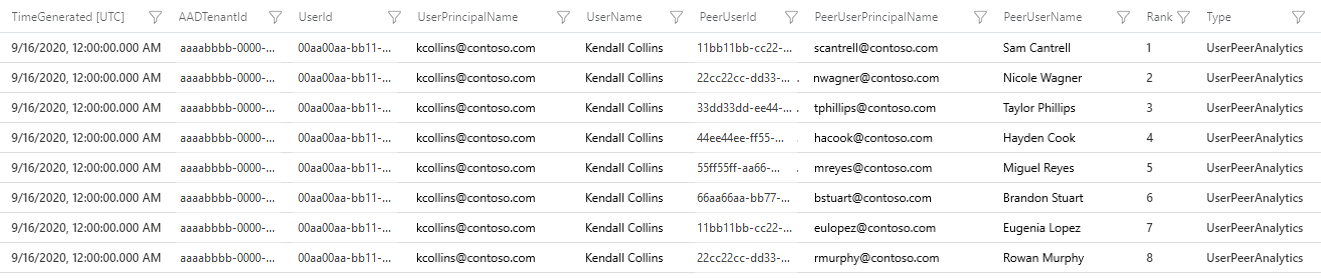

| UserPeerAnalytics | 用于行为基准的动态计算同类组 | 根据在安全组成员身份、邮件列表和其他关联中的表现,对前 20 个对等方进行排名。 使用 TF-IDF(术语频率-反转文档频率)算法(较小的组具有更高的权重)。 |

| 异常 | 标识为异常的事件 | 支持检测和调查工作流。 |

此屏幕截图展示了 UserPeerAnalytics 表中的数据示例,其中包含用户 Kendall Collins 排名最高的八位同行。 Sentinel 使用 TF-IDF 算法在计算对等排名时规范化权重。 较小的组具有更高的权重。

有关 UEBA 数据的更多详细信息以及如何使用它,请参阅:

- 有关所有与 UEBA 相关的表和字段的详细信息,请参阅UEBA 手册。

UEBA 评分

UEBA 提供两个分数来帮助安全团队有效地确定调查优先级并检测异常:

| 方面 | 调查优先级分数 | 异常评分 |

|---|---|---|

| 表 | BehaviorAnalytics |

Anomalies |

| 领域 | InvestigationPriority |

AnomalyScore |

| 范围 | 0–10 (0 = 良性,10 = 高度异常) |

0–1 (0 = 良性,1 = 高度异常) |

| 指示符 | 根据配置文件驱动的逻辑,单个事件有多不寻常 | 使用机器学习在多个事件中识别整体异常行为模式 |

| 用于 | 快速会审并深入研究单个事件 | 识别随时间变化的模式和聚合异常 |

| 处理 | 准实时的事件级别 | 批处理,行为级别 |

| 计算方式 | 将 实体异常分数 (用户、设备、国家/地区等实体的罕见性)与 时序分数 (随时间推移的异常模式(例如登录失败的峰值)组合在一起。 | 在您的工作区遥测数据上训练的人工智能/机器学习异常检测器 |

例如,当用户首次执行 Azure 操作时:

- 调查优先级分数: 高,因为它是第一次事件。

- 异常评分:低,因为偶尔出现的首次Azure操作很常见,本质上不是风险。

虽然这些分数用于不同的目的,但你预计会有一些关联。 高异常分数通常与高调查优先级保持一致,但并非总是如此。 每个评分都能为分层检测提供独特的见解。

后续步骤

有关 UEBA 实现和用法的实用指南,请参阅: