重要

注意: 2026 年 8 月 18 日,根据 世纪互联发布的公告,所有Microsoft Sentinel 功能将在中国 Azure 正式停用。

使用搜寻实时流创建交互式会话,以便在事件发生时测试新创建的查询、在找到匹配项时从会话中获取通知,并在必要时启动调查。 可使用任何 Log Analytics 查询快速创建实时流会话。

注释

Microsoft Sentinel 直播将于 2026 年 3 月中旬不再提供。 若要自动执行查询和通知,请使用 分析规则或 playbook。 这些替代方法提供持久查询结果,并支持各种消息传送平台。

创建实时流会话

可从现有搜寻查询创建实时流会话,也可从头开始创建会话。

在 Azure 门户中,导航到“Sentinel”“威胁管理”>“搜寻” 。

若要从搜寻查询中创建实时流会话:

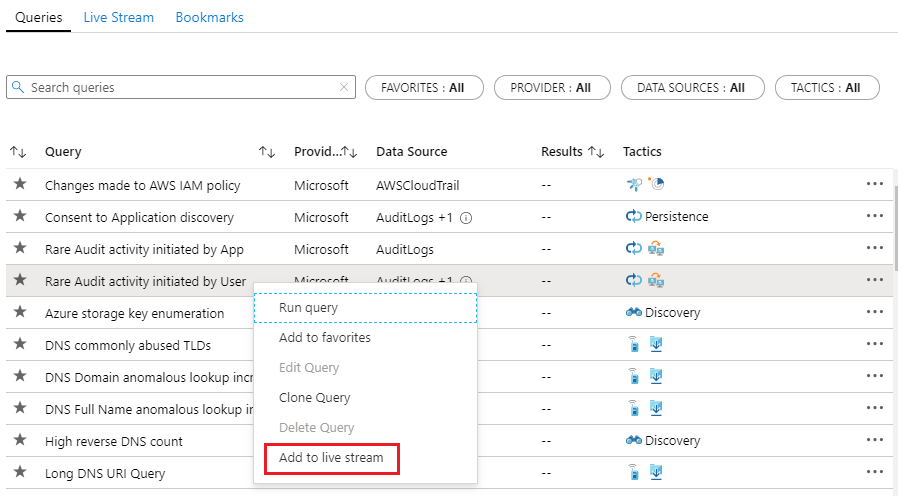

- 从“查询”选项卡中,找到要使用的搜寻查询。

- 右键单击该查询,然后选择“添加到实时流”。 例如:

若要从头开始创建实时流会话:

- 选择“实时流”选项卡。

- 选择“+ 新建实时流”。

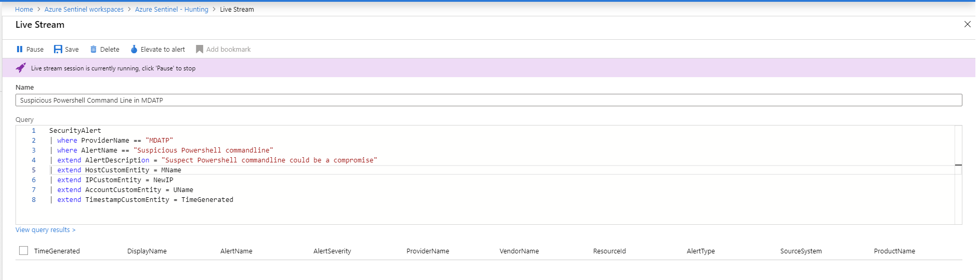

在“实时流”窗格中:

- 如果从查询中启动实时流,请查看该查询并进行所需的更改。

- 如果从头开始启动实时流,请创建查询。

从命令栏中选择“播放”。

命令栏下的状态栏指示实时流会话是正在运行还是已暂停。 在以下示例中,会话正在运行:

从命令栏中选择“保存”。

除非选择“暂停”,否则会话将继续运行,直到你从 Azure 门户注销为止。

查看实时流会话

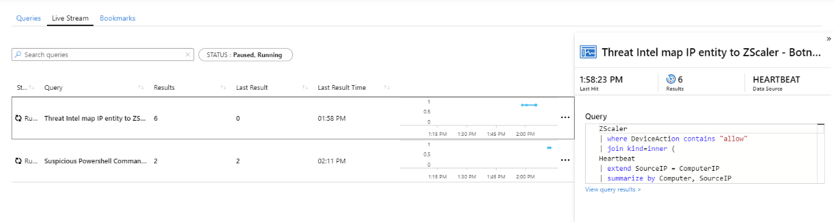

在“搜寻”“实时流””选项卡上查找实时流会话。>

转到 Azure 门户,在“威胁管理”下,选择“搜寻”。

选择“实时流”选项卡。

选择要查看或编辑的实时流会话。 例如:

你选择的实时流会话将打开,供你执行播放、暂停和编辑等操作。

发生新事件时接收通知

新事件的 Livestream 通知随 Azure 门户通知一起显示。 例如:

- 转到门户页面右上角的通知。

- 选择通知,打开“实时流”窗格。

将实时流会话提升为警报

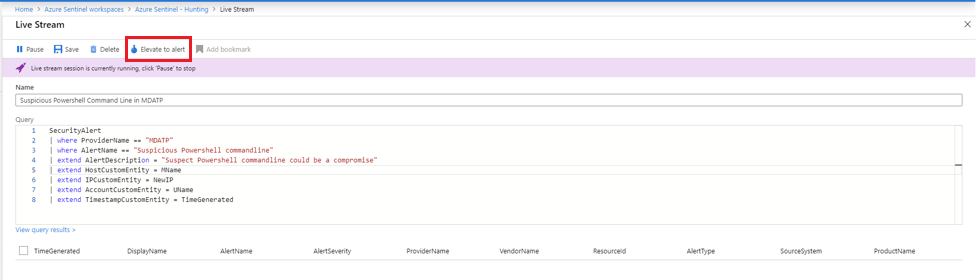

在实时流会话上的命令栏中选择“提升为警报”,将相关实时流会话提升为新的警报:

此操作将打开规则创建向导,其中预填充了与实时流会话关联的查询。

后续步骤

本文介绍了如何在 Microsoft Sentinel 中使用搜寻实时流。 若要详细了解 Microsoft Sentinel,请参阅以下文章: