重要

注意: 2026 年 8 月 18 日,根据 世纪互联发布的公告,所有Microsoft Sentinel 功能将在中国 Azure 正式停用。

通过 Kusto 表格运算符(如 join 和 lookup),将关注列表数据与任何 Microsoft Sentinel 数据相关联。 创建监视列表时,定义 SearchKey。 搜索键是监视列表中你希望用作与其他数据的联接或用作常见搜索对象的列的名称。

为了获得最佳查询性能,请在查询中使用 SearchKey 作为用于联接的键。

使用监视列表生成查询

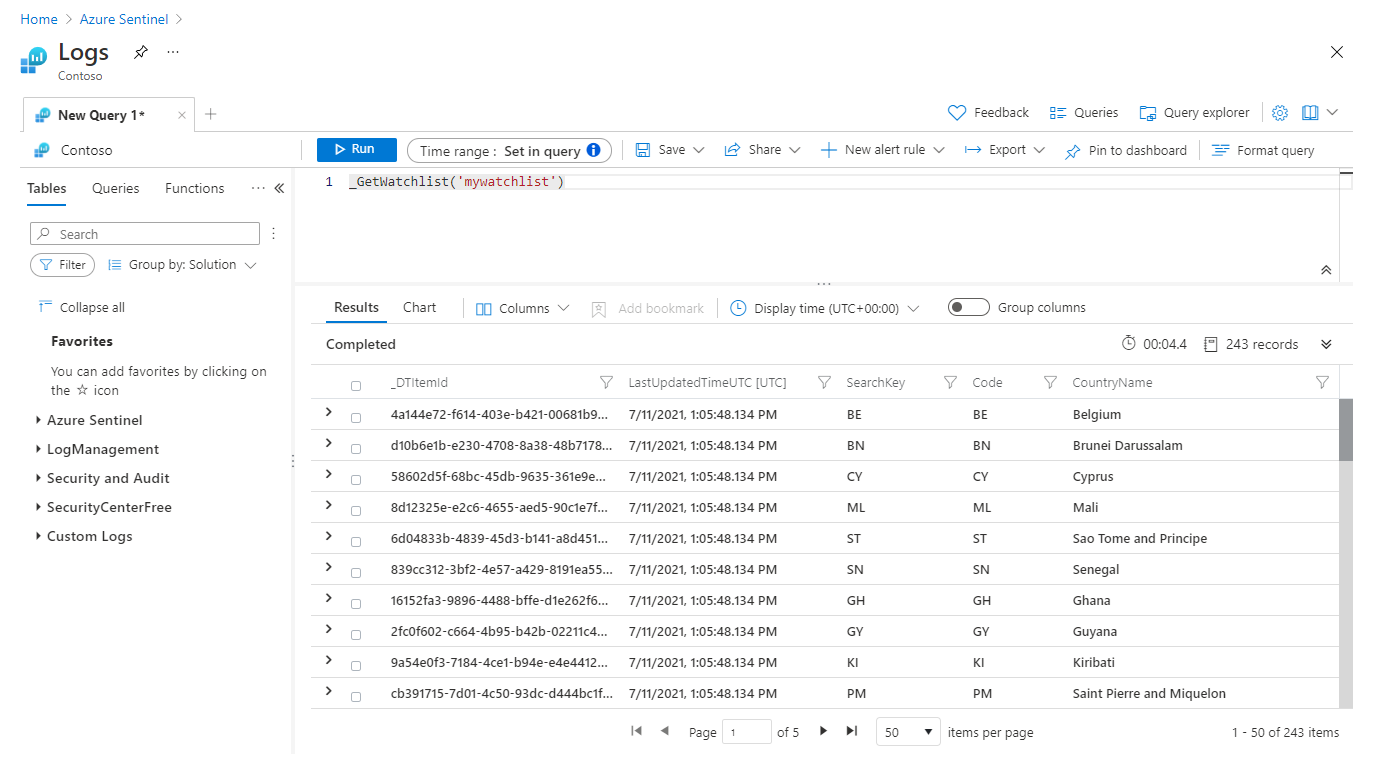

要在搜索查询中使用监视列表,请编写一个 Kusto 查询,该查询使用 _GetWatchlist('watchlist-name') 函数并使用 SearchKey 作为联接的键。

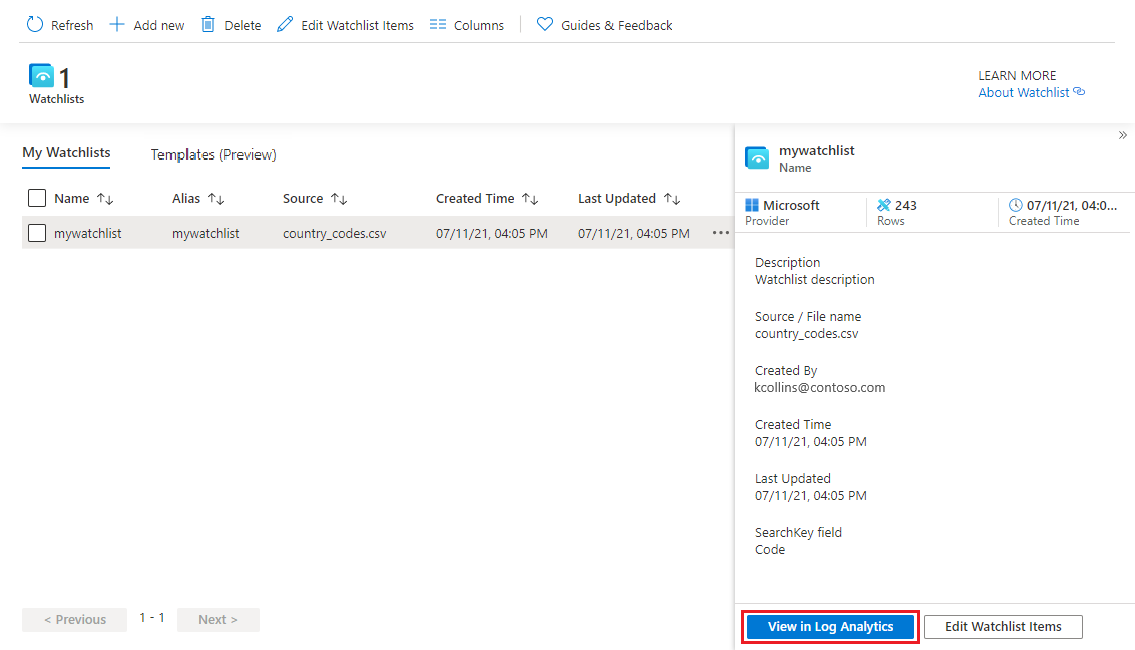

转到 Azure 门户,在“配置”下选择“监视列表”。

选择要使用的监视列表。

选择“在日志中查看”。

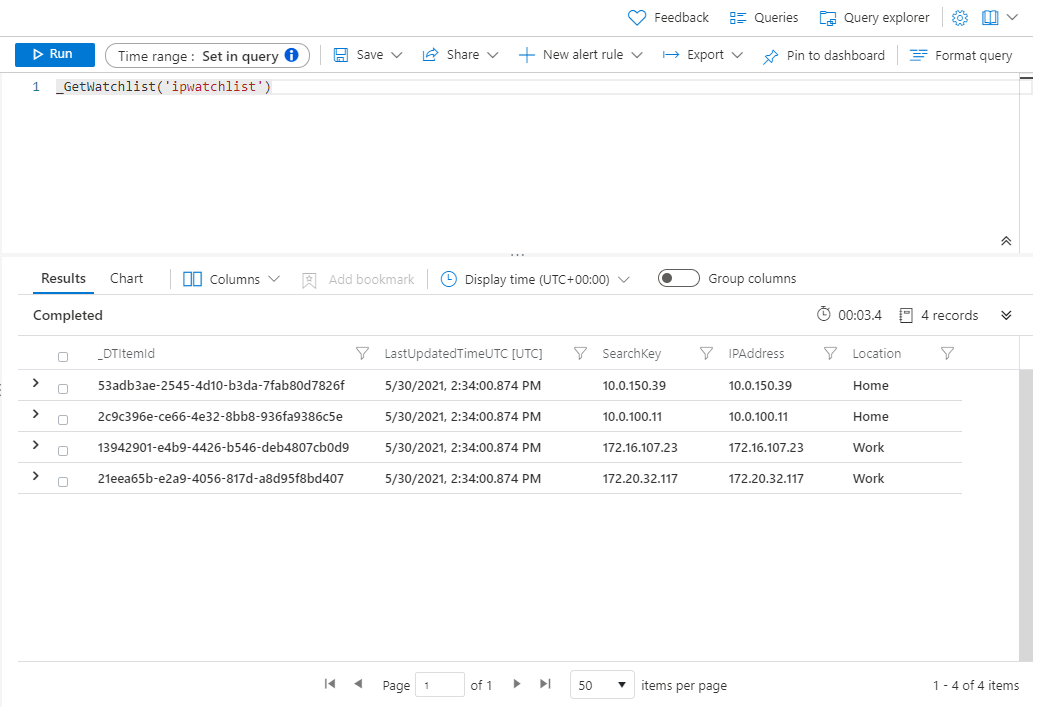

查看“结果”选项卡。监视列表中的项将被自动提取,以用于查询。

下面的示例显示了“名称”和“IP 地址”字段的提取结果 。 SearchKey 显示为自己的列。

查询 UI 和计划警报中将忽略查询的时间戳。

编写一个查询,该查询使用 _GetWatchlist('watchlist-name') 函数并使用 SearchKey 作为联接的键。

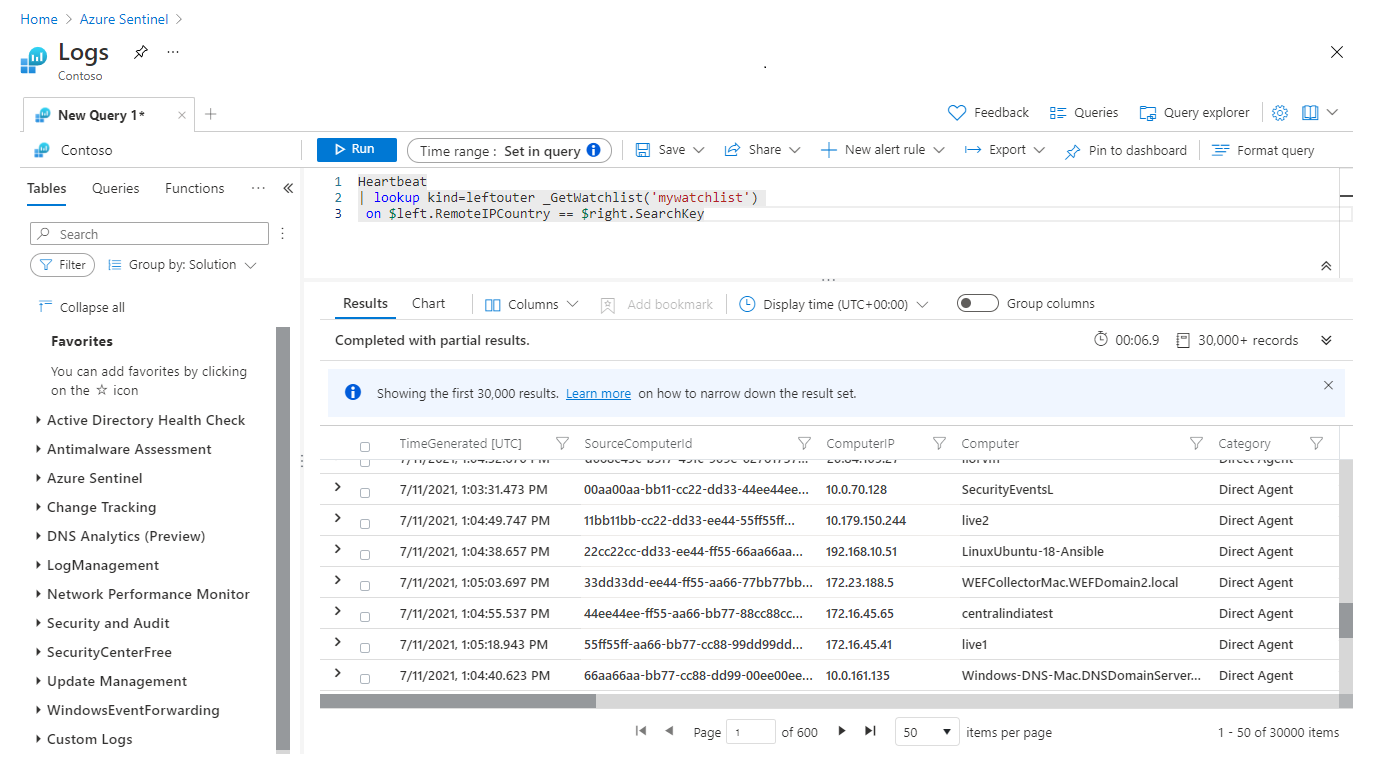

例如,以下示例查询将

RemoteIPCountry表中的Heartbeat列与为名为mywatchlist的监视列表定义的搜索关键字联接。Heartbeat | lookup kind=leftouter _GetWatchlist('mywatchlist') on $left.RemoteIPCountry == $right.SearchKey下图显示了此示例查询在 Log Analytics 中的运行结果。

使用监视列表创建分析规则

要在分析规则中使用监视列表,请在查询中使用 _GetWatchlist('watchlist-name') 函数创建规则。

在“配置”下,选择“分析” 。

选择“创建”和要创建的规则类型。

在“常规”选项卡上输入相应的信息。

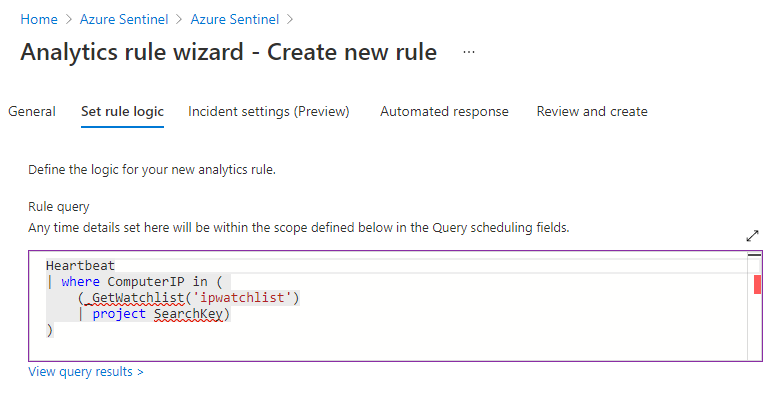

在“设置规则逻辑”选项卡上的“规则查询”下,使用查询中的 函数 。

例如,假设你有一个名为

ipwatchlist的监视列表,它是通过 CSV 文件创建的,其中包含以下值:IPAddress,Location10.0.100.11,Home172.16.107.23,Work10.0.150.39,Home172.20.32.117,Work该 CSV 文件如下图所示。

若要为此示例使用

_GetWatchlist函数,你的查询将为_GetWatchlist('ipwatchlist')。

在此示例中,监视列表中只包括来自 IP 地址的事件:

//Watchlist as a variable let watchlist = (_GetWatchlist('ipwatchlist') | project IPAddress); Heartbeat | where ComputerIP in (watchlist)以下示例查询使用与查询内联的监视列表和为监视列表定义的搜索键。

//Watchlist inline with the query //Use SearchKey for the best performance Heartbeat | where ComputerIP in ( (_GetWatchlist('ipwatchlist') | project SearchKey) )下图显示了在规则查询中使用的上一个查询。

完成分析规则向导中的其余选项卡。

工作区中的监视列表每 12 天刷新一次,更新 TimeGenerated 字段。 有关详细信息,请参阅创建自定义分析规则以检测威胁。

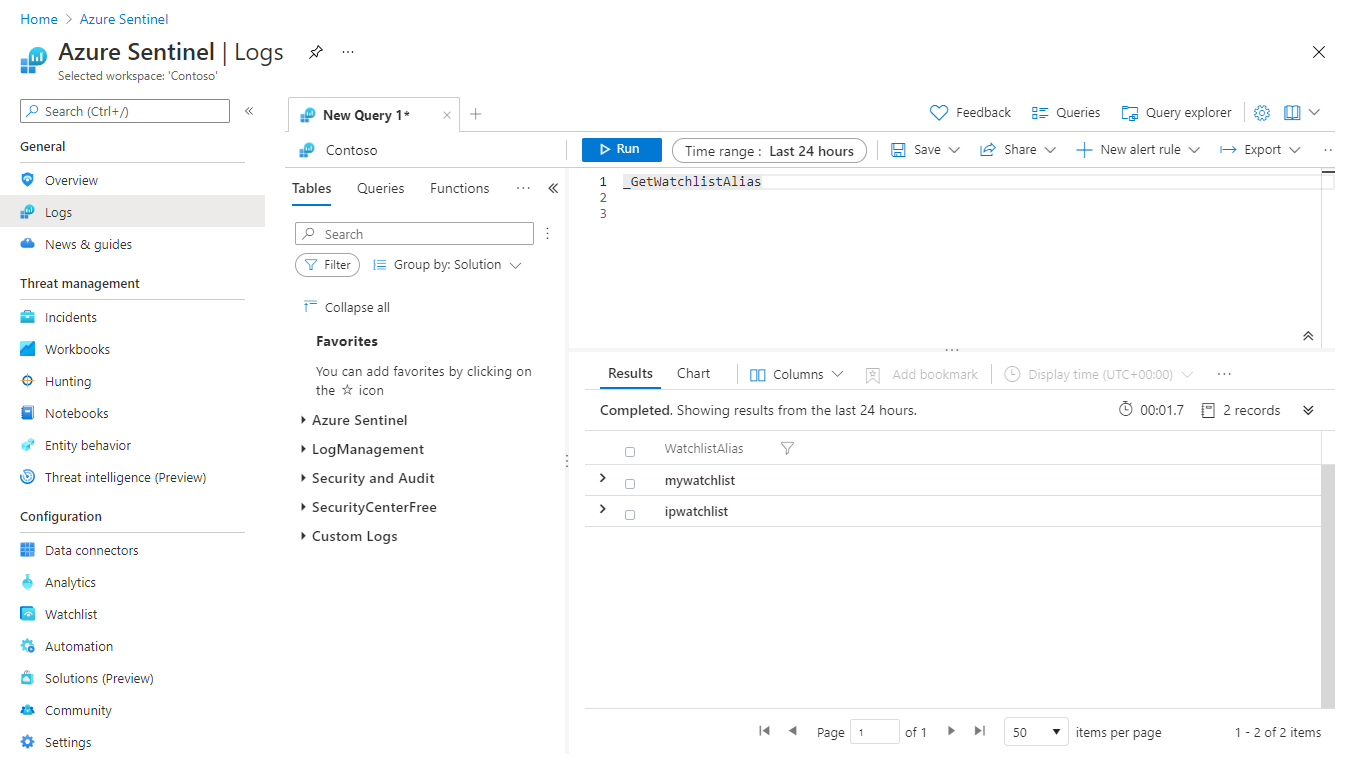

查看监视列表别名列表

你可能需要查看监视列表别名列表,以确定要在查询或分析规则中使用的监视列表。

转到 Azure 门户,在“常规”下选择“日志”。

在“新建查询”页上,运行以下查询:。

你可以在“结果”选项卡中查看别名列表。

在 Kusto 文档中,请参阅上述示例中使用的以下项目的详细信息:

有关 KQL 的更多信息,请参阅 Kusto 查询语言 (KQL) 概述。

其他资源:

相关内容

本文档介绍了如何使用 Microsoft Sentinel 中的监视列表来扩充数据并改进调查。 若要详细了解 Microsoft Sentinel,请参阅以下文章:

- 创建监视列表

- 开始使用 Microsoft Sentinel 检测威胁。

- 使用工作簿监视数据。