本文重点介绍如何配置专用终结点以直接访问Azure文件共享。 本文的大部分内容也适用于 Azure 文件同步如何与存储帐户的公共和专用终结点互操作。 若要详细了解 Azure 文件同步的网络注意事项,请参阅配置 Azure 文件同步代理和防火墙设置。

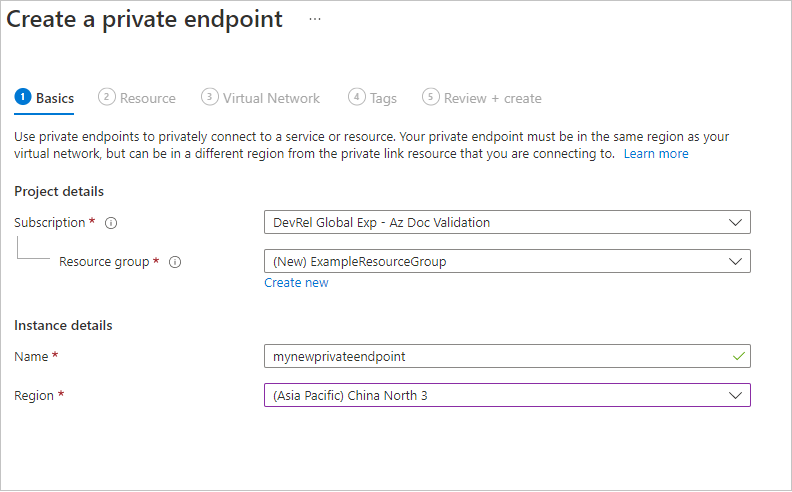

转到要在其中创建专用终结点的资源组。 单击+ 创建并搜索专用终结点。 选择专用终结点资源,然后选择“ 创建”。

生成的向导包含多个需要完成的页。

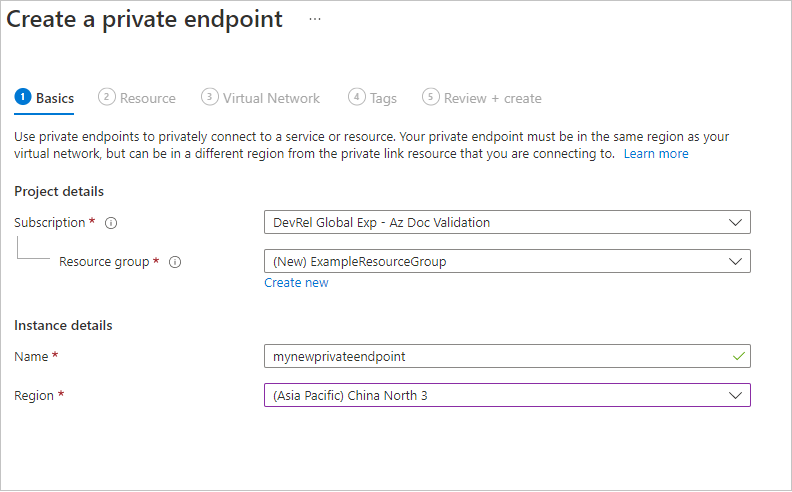

在“基本信息”边栏选项卡中,为专用终结点选择所需的订阅、资源组、名称、网络接口名称和区域。 必须在要在其中创建专用终结点的虚拟网络所在的同一区域中创建专用终结点。 然后选择“下一步: 资源”。

在 资源 边栏中,从资源类型的下拉菜单中选择 Microsoft.Storage/storageAccounts。 然后选择要作为资源连接到的特定存储帐户。 目标子资源将自动填入

在 资源 边栏中,从资源类型的下拉菜单中选择 Microsoft.Storage/storageAccounts。 然后选择要作为资源连接到的特定存储帐户。 目标子资源将自动填入 file。 然后选择“下一步: 虚拟网络”。

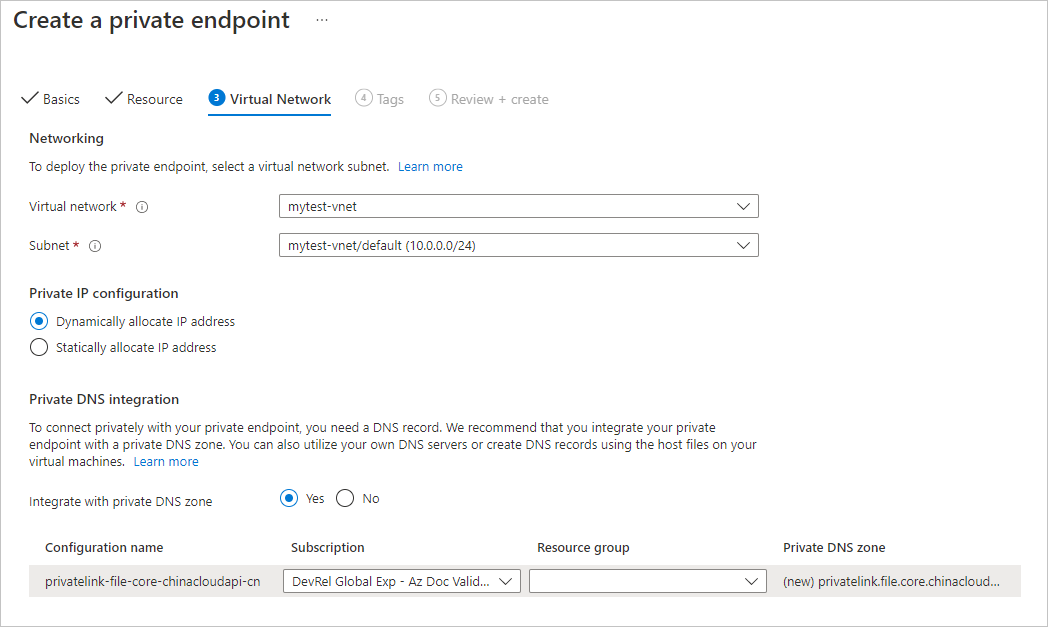

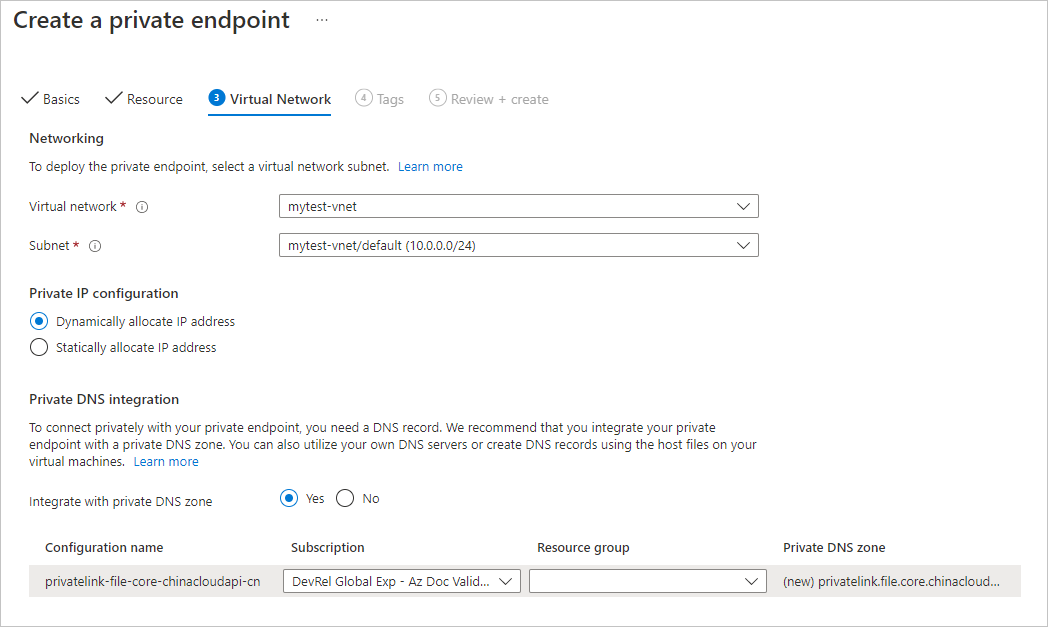

在“虚拟网络”边栏中,可以选择要向其添加专用终结点的特定虚拟网络和子网。 为新的专用终结点选择动态或静态 IP 地址分配。 如果选择静态,则还需要提供名称和专用 IP 地址。

DNS 部分包含用于将专用终结点与专用 DNS 区域集成的信息。 确保订阅和资源组正确,然后选择“下一步: 标记”。

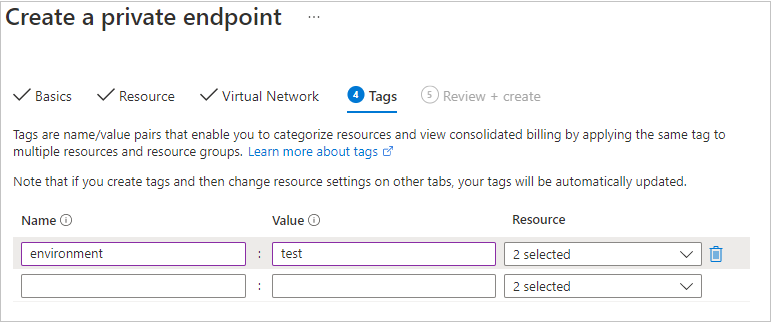

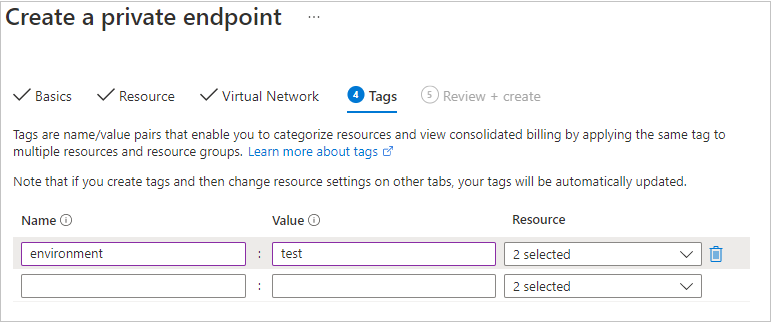

可以选择性地应用标记来对资源进行分类,如将名称“环境”和值“测试”应用于所有测试资源。 输入名称/值对(如果需要),然后选择“下一步: 查看 + 创建”。

选择“创建”以创建专用终结点。

若要创建专用终结点,首先需要获取对存储帐户和要向其添加专用终结点的虚拟网络子网的引用。 将下面的占位符值替换为你自己的值。

$storageAccountResourceGroupName = "<storage-account-resource-group-name>"

$storageAccountName = "<storage-account-name>"

$storageAccount = Get-AzStorageAccount `

-ResourceGroupName $storageAccountResourceGroupName `

-Name $storageAccountName `

-ErrorAction SilentlyContinue

if ($null -eq $storageAccount) {

$errorMessage = "Storage account $storageAccountName not found "

$errorMessage += "in resource group $storageAccountResourceGroupName."

Write-Error -Message $errorMessage -ErrorAction Stop

}

# Set common variables for private endpoint creation

$resourceGroupName = $storageAccountResourceGroupName

$privateLinkResourceId = $storageAccount.Id

$groupId = "file"

$dnsRecordName = $storageAccountName

获取对虚拟网络和子网的引用:

$virtualNetworkResourceGroupName = "<vnet-resource-group-name>"

$virtualNetworkName = "<vnet-name>"

$subnetName = "<vnet-subnet-name>"

# Get virtual network reference, and throw error if it doesn't exist

$virtualNetwork = Get-AzVirtualNetwork `

-ResourceGroupName $virtualNetworkResourceGroupName `

-Name $virtualNetworkName `

-ErrorAction SilentlyContinue

if ($null -eq $virtualNetwork) {

$errorMessage = "Virtual network $virtualNetworkName not found "

$errorMessage += "in resource group $virtualNetworkResourceGroupName."

Write-Error -Message $errorMessage -ErrorAction Stop

}

# Get reference to virtual network subnet, and throw error if it doesn't exist

$subnet = $virtualNetwork | `

Select-Object -ExpandProperty Subnets | `

Where-Object { $_.Name -eq $subnetName }

if ($null -eq $subnet) {

Write-Error `

-Message "Subnet $subnetName not found in virtual network $virtualNetworkName." `

-ErrorAction Stop

}

若要创建专用终结点,必须创建专用链接服务连接。 专用链接服务连接是创建专用终结点时使用的输入。

# Disable private endpoint network policies

$subnet.PrivateEndpointNetworkPolicies = "Disabled"

$virtualNetwork = $virtualNetwork | `

Set-AzVirtualNetwork -ErrorAction Stop

# Create a private link service connection.

$privateEndpointConnection = New-AzPrivateLinkServiceConnection `

-Name "$dnsRecordName-Connection" `

-PrivateLinkServiceId $privateLinkResourceId `

-GroupId $groupId `

-ErrorAction Stop

# Create a new private endpoint.

$privateEndpoint = New-AzPrivateEndpoint `

-ResourceGroupName $resourceGroupName `

-Name "$dnsRecordName-PrivateEndpoint" `

-Location $virtualNetwork.Location `

-Subnet $subnet `

-PrivateLinkServiceConnection $privateEndpointConnection `

-ErrorAction Stop

创建Azure专用 DNS 区域可使原始主机名解析为虚拟网络中的专用 IP。 尽管从创建专用终结点的角度来看,此操作是可选的,但如果直接使用 AD 用户主体装载或通过 REST API 访问 Azure 文件共享,则此操作肯定是必需的。

# Get the host name suffix (core.chinacloudapi.cn for Azure China cloud).

# This is done like this so this script will seamlessly work for non-public Azure.

$hostNameSuffix = Get-AzContext | `

Select-Object -ExpandProperty Environment | `

Select-Object -ExpandProperty StorageEndpointSuffix

# For Azure China cloud, this will generate the following DNS suffix:

# privatelink.file.core.chinacloudapi.cn.

$dnsZoneName = "privatelink.file.$hostNameSuffix"

# Find a DNS zone matching desired name attached to this virtual network.

$dnsZone = Get-AzPrivateDnsZone | `

Where-Object { $_.Name -eq $dnsZoneName } | `

Where-Object {

$privateDnsLink = Get-AzPrivateDnsVirtualNetworkLink `

-ResourceGroupName $_.ResourceGroupName `

-ZoneName $_.Name `

-ErrorAction SilentlyContinue

$privateDnsLink.VirtualNetworkId -eq $virtualNetwork.Id

}

if ($null -eq $dnsZone) {

# No matching DNS zone attached to virtual network, so create new one.

$dnsZone = New-AzPrivateDnsZone `

-ResourceGroupName $virtualNetworkResourceGroupName `

-Name $dnsZoneName `

-ErrorAction Stop

$privateDnsLink = New-AzPrivateDnsVirtualNetworkLink `

-ResourceGroupName $virtualNetworkResourceGroupName `

-ZoneName $dnsZoneName `

-Name "$virtualNetworkName-DnsLink" `

-VirtualNetworkId $virtualNetwork.Id `

-ErrorAction Stop

}

拥有对专用 DNS 区域的引用后,必须创建一条记录。

$privateEndpointIP = $privateEndpoint | `

Select-Object -ExpandProperty NetworkInterfaces | `

Select-Object @{

Name = "NetworkInterfaces";

Expression = { Get-AzNetworkInterface -ResourceId $_.Id }

} | `

Select-Object -ExpandProperty NetworkInterfaces | `

Select-Object -ExpandProperty IpConfigurations | `

Select-Object -ExpandProperty PrivateIpAddress

$privateDnsRecordConfig = New-AzPrivateDnsRecordConfig `

-IPv4Address $privateEndpointIP

New-AzPrivateDnsRecordSet `

-ResourceGroupName $virtualNetworkResourceGroupName `

-Name $dnsRecordName `

-RecordType A `

-ZoneName $dnsZoneName `

-Ttl 600 `

-PrivateDnsRecords $privateDnsRecordConfig `

-ErrorAction Stop | `

Out-Null

若要创建专用终结点,首先需要获取对存储帐户的引用,以及要将专用终结点添加到的虚拟网络子网。 将下面的占位符值替换为你自己的值。

storageAccountResourceGroupName="<storage-account-resource-group-name>"

storageAccountName="<storage-account-name>"

# Get storage account ID

privateLinkResourceId=$(az storage account show \

--resource-group $storageAccountResourceGroupName \

--name $storageAccountName \

--query "id" --output tsv)

# Set common variables for private endpoint creation

resourceGroupName=$storageAccountResourceGroupName

groupId="file"

dnsRecordName=$storageAccountName

获取对虚拟网络和子网的引用:

virtualNetworkResourceGroupName="<vnet-resource-group-name>"

virtualNetworkName="<vnet-name>"

subnetName="<vnet-subnet-name>"

virtualNetwork=$(az network vnet show \

--resource-group $virtualNetworkResourceGroupName \

--name $virtualNetworkName \

--query "id" --output tsv)

subnet=$(az network vnet subnet show \

--resource-group $virtualNetworkResourceGroupName \

--vnet-name $virtualNetworkName \

--name $subnetName \

--query "id" --output tsv)

若要创建专用终结点,请确保禁用子网的专用终结点网络策略,然后使用该 az network private-endpoint create策略创建专用终结点。

# Disable private endpoint network policies

az network vnet subnet update \

--ids $subnet \

--disable-private-endpoint-network-policies \

--output none

# Get virtual network location

region=$(az network vnet show \

--ids $virtualNetwork \

--query "location" --output tsv)

# Create a private endpoint

privateEndpoint=$(az network private-endpoint create \

--resource-group $resourceGroupName \

--name "$dnsRecordName-PrivateEndpoint" \

--location $region \

--subnet $subnet \

--private-connection-resource-id $privateLinkResourceId \

--group-id $groupId \

--connection-name "$dnsRecordName-Connection" \

--query "id" --output tsv)

创建Azure专用 DNS 区域可使原始主机名解析为虚拟网络中的专用 IP。 尽管从创建专用终结点的角度来看它是可选的,但如果要使用 AD 用户主体挂载 Azure 文件共享,或通过 FileREST API 访问它,则这是必需的。

# Get the desired storage account suffix (core.chinacloudapi.cn for Azure China cloud).

# This is done so the script will work for non-public Azure clouds.

storageAccountSuffix=$(az cloud show \

--query "suffixes.storageEndpoint" --output tsv)

# For Azure China cloud, this generates the DNS suffix:

# privatelink.file.core.chinacloudapi.cn.

dnsZoneName="privatelink.file.$storageAccountSuffix"

# Find a DNS zone matching the desired name attached to this virtual network.

possibleDnsZones=$(az network private-dns zone list \

--query "[?name == '$dnsZoneName'].id" \

--output tsv)

dnsZone=""

for possibleDnsZone in $possibleDnsZones

do

possibleResourceGroupName=$(az resource show \

--ids $possibleDnsZone \

--query "resourceGroup" --output tsv)

link=$(az network private-dns link vnet list \

--resource-group $possibleResourceGroupName \

--zone-name $dnsZoneName \

--query "[?virtualNetwork.id == '$virtualNetwork'].id" \

--output tsv)

if [ -n "$link" ]

then

dnsZoneResourceGroup=$possibleResourceGroupName

dnsZone=$possibleDnsZone

break

fi

done

if [ -z "$dnsZone" ]

then

# No matching DNS zone attached to the virtual network, so create a new one.

dnsZone=$(az network private-dns zone create \

--resource-group $virtualNetworkResourceGroupName \

--name $dnsZoneName \

--query "id" --output tsv)

az network private-dns link vnet create \

--resource-group $virtualNetworkResourceGroupName \

--zone-name $dnsZoneName \

--name "$virtualNetworkName-DnsLink" \

--virtual-network $virtualNetwork \

--registration-enabled false \

--output none

dnsZoneResourceGroup=$virtualNetworkResourceGroupName

fi

现在你已经有了对专用 DNS 区域的引用,请创建一条 A 记录。

privateEndpointNIC=$(az network private-endpoint show \

--ids $privateEndpoint \

--query "networkInterfaces[0].id" --output tsv)

privateEndpointIP=$(az network nic show \

--ids $privateEndpointNIC \

--query "ipConfigurations[0].privateIPAddress" --output tsv)

az network private-dns record-set a create \

--resource-group $dnsZoneResourceGroup \

--zone-name $dnsZoneName \

--name $dnsRecordName \

--output none

az network private-dns record-set a add-record \

--resource-group $dnsZoneResourceGroup \

--zone-name $dnsZoneName \

--record-set-name $dnsRecordName \

--ipv4-address $privateEndpointIP \

--output none

如果您在虚拟网络中有一台 VM,或者按配置 Azure 文件存储的 DNS 转发中所述配置了 DNS 转发,那么您可以测试私有终结点是否设置正确。 从 PowerShell、命令行或终端运行以下命令(适用于 Windows、Linux 或 macOS)。

用适当的存储帐户名称替换 <storage-account-name>:

nslookup <storage-account-name>.file.core.chinacloudapi.cn

如果成功,应会看到类似于以下内容的输出,其中192.168.0.5是虚拟网络中专用终结点的专用 IP 地址(Windows显示的输出)。

Server: UnKnown

Address: 10.2.4.4

Non-authoritative answer:

Name: storageaccount.privatelink.file.core.chinacloudapi.cn

Address: 192.168.0.5

Aliases: storageaccount.file.core.chinacloudapi.cn

如果你的虚拟网络中拥有一个 VM,或者已按配置 Azure 文件存储的 DNS 转发所述配置了 DNS 转发,你可以通过运行以下命令来测试专用终结点是否已正确设置:

$storageAccountHostName = [System.Uri]::new($storageAccount.PrimaryEndpoints.file) | `

Select-Object -ExpandProperty Host

Resolve-DnsName -Name $storageAccountHostName

如果成功,应会看到类似于以下内容的输出,其中 192.168.0.5 是虚拟网络中专用终结点的专用 IP 地址。

Name Type TTL Section NameHost

---- ---- --- ------- --------

storageaccount.file.core.chinacloudapi.cn CNAME 60 Answer storageaccount.privatelink.file.core.chinacloudapi.cn

Name : storageaccount.privatelink.file.core.chinacloudapi.cn

QueryType : A

TTL : 600

Section : Answer

IP4Address : 192.168.0.5

如果你的虚拟网络中拥有一个 VM,或者已按配置 Azure 文件存储的 DNS 转发所述配置了 DNS 转发,你可以通过运行以下命令来测试专用终结点是否已正确设置:

httpEndpoint=$(az storage account show \

--resource-group $storageAccountResourceGroupName \

--name $storageAccountName \

--query "primaryEndpoints.file" --output tsv)

hostName=$(echo $httpEndpoint | cut -c7-$(expr length $httpEndpoint) | tr -d "/")

nslookup $hostName

如果成功,应会看到类似于以下内容的输出,其中 192.168.0.5 是虚拟网络中专用终结点的专用 IP 地址。 仍应使用原始主机名 (storageaccount.file.core.chinacloudapi.cn) 装载文件共享,而不是 privatelink 路径。

Server: 127.0.0.53

Address: 127.0.0.53#53

Non-authoritative answer:

storageaccount.file.core.chinacloudapi.cn canonical name = storageaccount.privatelink.file.core.chinacloudapi.cn.

Name: storageaccount.privatelink.file.core.chinacloudapi.cn

Address: 192.168.0.5

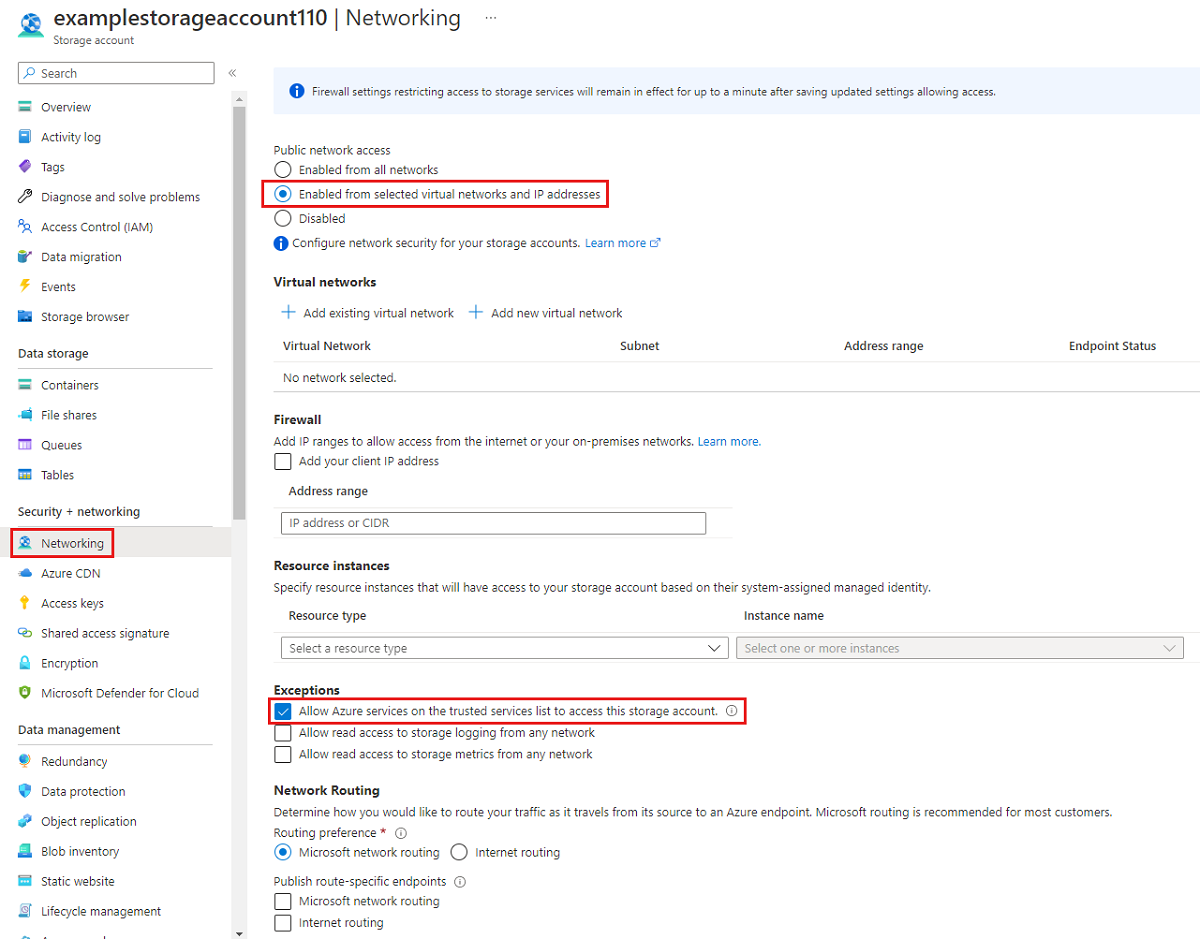

若要限制公共终结点访问,首先需要禁用对公共终结点的一般访问。 禁用对公共终结点的访问不会影响专用终结点。 禁用公共终结点后,可选择可继续访问它的特定网络或 IP 地址。 通常,大多数针对存储帐户的防火墙策略仅限一个或多个虚拟网络进行网络访问。

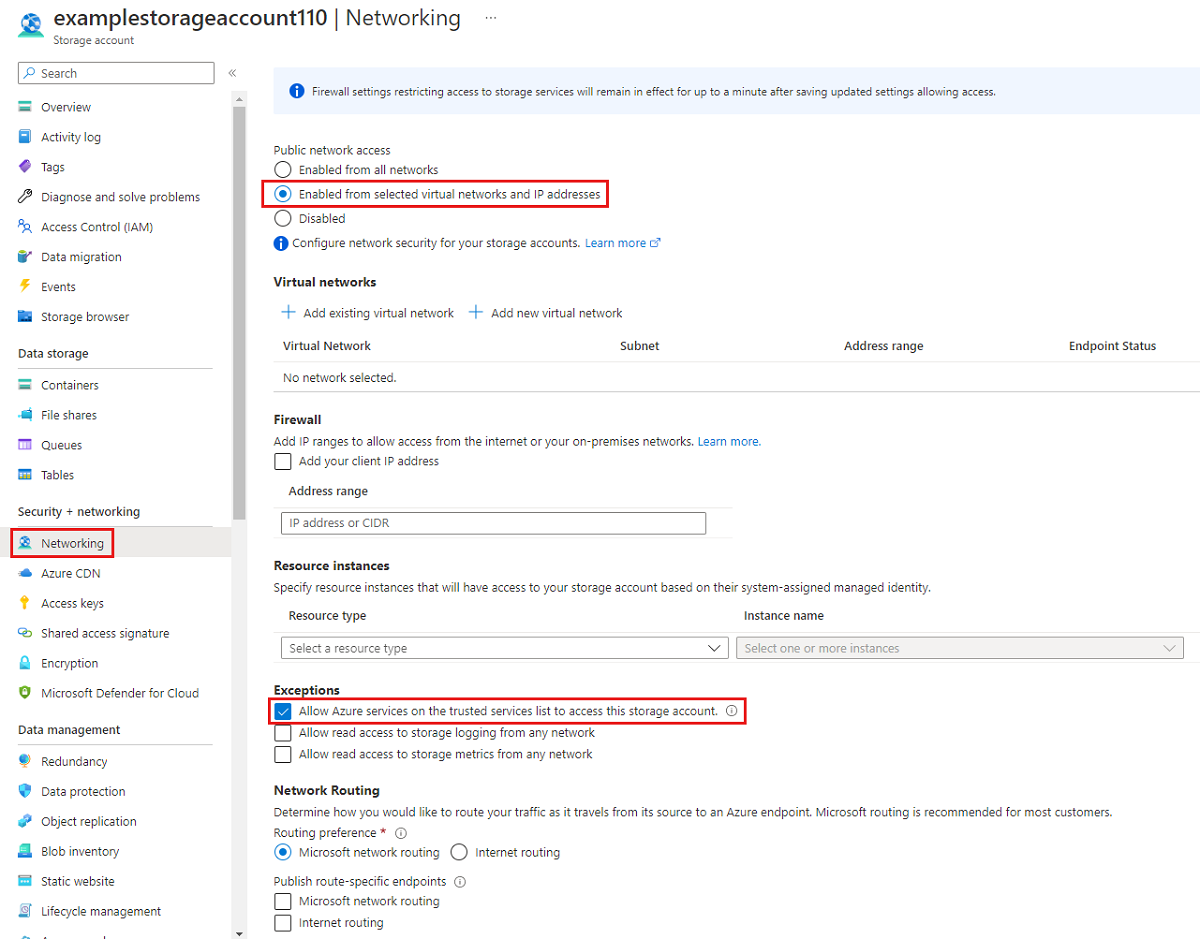

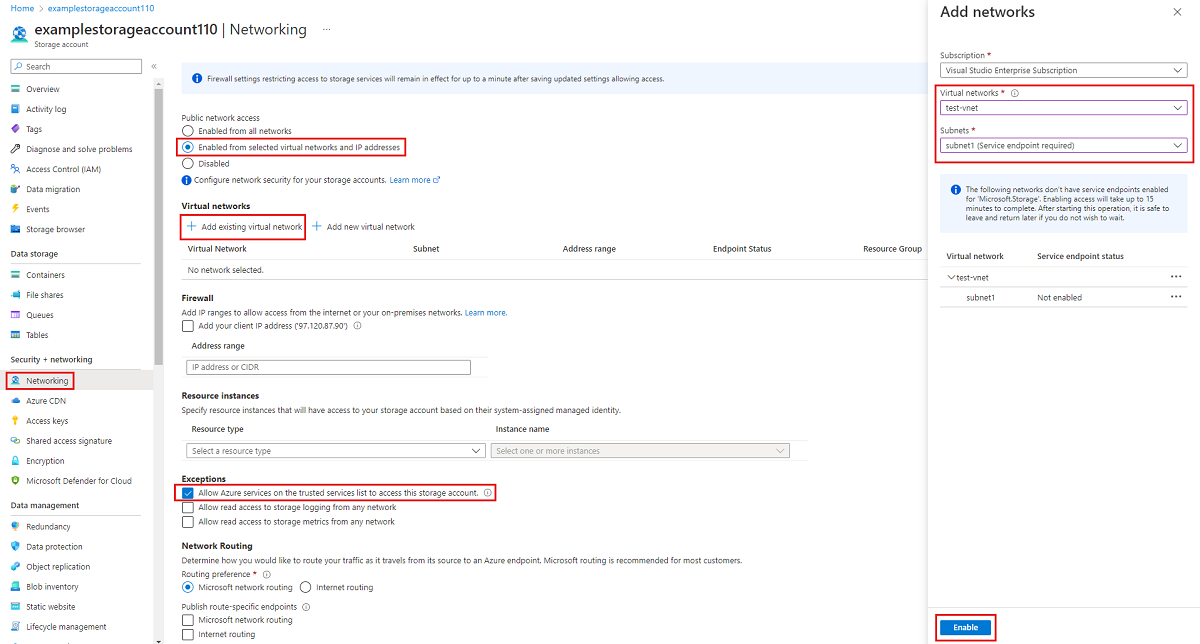

导航到您要限制所有对公共终结点访问的存储帐户。 在该存储帐户的目录中,选择“网络”。

在页面顶部,选择“从选定的虚拟网络和 IP 地址启用”单选按钮。 这将取消隐藏一些用于控制公共端点限制的设置。 选择“允许受信任服务列表上的 Azure 服务访问此存储帐户”,以允许受信任的第一方 Microsoft 服务(例如 Azure 文件同步)访问存储帐户。

# This assumes $storageAccount is still defined from the beginning of this guide.

$storageAccount | Update-AzStorageAccountNetworkRuleSet `

-DefaultAction Deny `

-Bypass AzureServices `

-WarningAction SilentlyContinue `

-ErrorAction Stop | `

Out-Null

# This assumes $storageAccountResourceGroupName and $storageAccountName

# are still defined from the beginning of this guide.

az storage account update \

--resource-group $storageAccountResourceGroupName \

--name $storageAccountName \

--bypass "AzureServices" \

--default-action "Deny" \

--output none

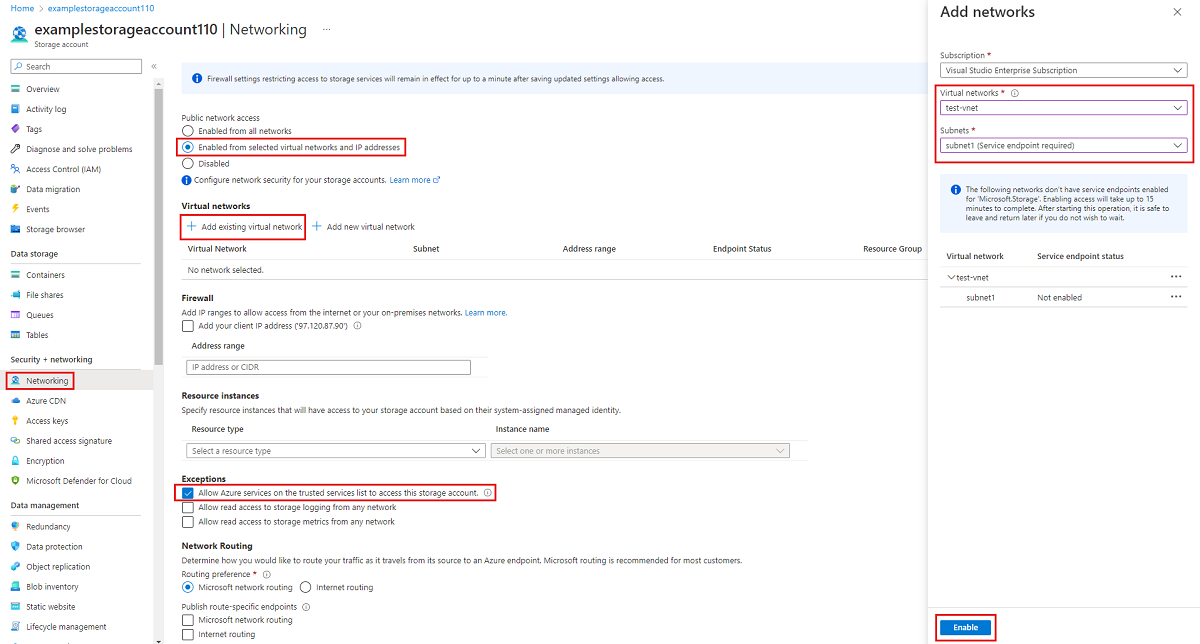

导航到想要将公共终结点访问限制为特定虚拟网络的存储帐户。 在该存储帐户的目录中,选择“网络”。

在页面顶部,选择“从选定的虚拟网络和 IP 地址启用”单选按钮。 这将取消隐藏一些用于控制公共端点限制的设置。 选择“+添加现有虚拟网络”,以选择应允许其通过公共终结点访问存储帐户的特定虚拟网络。 选择虚拟网络并为该虚拟网络选择子网,然后选择“启用”。

选择“允许受信任服务列表上的 Azure 服务访问此存储帐户”,以允许受信任的第一方 Microsoft 服务(例如 Azure 文件同步)访问存储帐户。

$storageAccountResourceGroupName = "<storage-account-resource-group>"

$storageAccountName = "<storage-account-name>"

$restrictToVirtualNetworkResourceGroupName = "<vnet-resource-group-name>"

$restrictToVirtualNetworkName = "<vnet-name>"

$subnetName = "<subnet-name>"

$storageAccount = Get-AzStorageAccount `

-ResourceGroupName $storageAccountResourceGroupName `

-Name $storageAccountName `

-ErrorAction Stop

$virtualNetwork = Get-AzVirtualNetwork `

-ResourceGroupName $restrictToVirtualNetworkResourceGroupName `

-Name $restrictToVirtualNetworkName `

-ErrorAction Stop

$subnet = $virtualNetwork | `

Select-Object -ExpandProperty Subnets | `

Where-Object { $_.Name -eq $subnetName }

if ($null -eq $subnet) {

Write-Error `

-Message "Subnet $subnetName not found in virtual network $restrictToVirtualNetworkName." `

-ErrorAction Stop

}

要使 Azure 网络结构允许来自该虚拟网络的流量进入存储帐户公共终结点,该虚拟网络的子网必须公开 Microsoft.Storage 服务终结点。 以下 PowerShell 命令将 Microsoft.Storage 服务终结点添加到子网(如果尚不存在)。

$serviceEndpoints = $subnet | `

Select-Object -ExpandProperty ServiceEndpoints | `

Select-Object -ExpandProperty Service

if ($serviceEndpoints -notcontains "Microsoft.Storage") {

if ($null -eq $serviceEndpoints) {

$serviceEndpoints = @("Microsoft.Storage")

} elseif ($serviceEndpoints -is [string]) {

$serviceEndpoints = @($serviceEndpoints, "Microsoft.Storage")

} else {

$serviceEndpoints += "Microsoft.Storage"

}

$virtualNetwork = $virtualNetwork | Set-AzVirtualNetworkSubnetConfig `

-Name $subnetName `

-AddressPrefix $subnet.AddressPrefix `

-ServiceEndpoint $serviceEndpoints `

-WarningAction SilentlyContinue `

-ErrorAction Stop | `

Set-AzVirtualNetwork `

-ErrorAction Stop

}

限制到存储帐户的流量的最后一步是创建网络规则并将其添加到存储帐户的网络规则集。

$networkRule = $storageAccount | Add-AzStorageAccountNetworkRule `

-VirtualNetworkResourceId $subnet.Id `

-ErrorAction Stop

$storageAccount | Update-AzStorageAccountNetworkRuleSet `

-DefaultAction Deny `

-Bypass AzureServices `

-VirtualNetworkRule $networkRule `

-WarningAction SilentlyContinue `

-ErrorAction Stop | `

Out-Null

storageAccountResourceGroupName="<storage-account-resource-group>"

storageAccountName="<storage-account-name>"

restrictToVirtualNetworkResourceGroupName="<vnet-resource-group-name>"

restrictToVirtualNetworkName="<vnet-name>"

subnetName="<subnet-name>"

storageAccount=$(az storage account show \

--resource-group $storageAccountResourceGroupName \

--name $storageAccountName \

--query "id" --output tsv)

virtualNetwork=$(az network vnet show \

--resource-group $restrictToVirtualNetworkResourceGroupName \

--name $restrictToVirtualNetworkName \

--query "id" --output tsv)

subnet=$(az network vnet subnet show \

--resource-group $restrictToVirtualNetworkResourceGroupName \

--vnet-name $restrictToVirtualNetworkName \

--name $subnetName \

--query "id" --output tsv)

要使 Azure 网络结构允许来自该虚拟网络的流量进入存储帐户公共终结点,该虚拟网络的子网必须公开 Microsoft.Storage 服务终结点。 以下 CLI 命令将 Microsoft.Storage 服务终结点添加到子网(如果尚不存在)。

serviceEndpoints=$(az network vnet subnet show \

--resource-group $restrictToVirtualNetworkResourceGroupName \

--vnet-name $restrictToVirtualNetworkName \

--name $subnetName \

--query "serviceEndpoints[].service" \

--output tsv)

foundStorageServiceEndpoint=false

for serviceEndpoint in $serviceEndpoints

do

if [ $serviceEndpoint = "Microsoft.Storage" ]

then

foundStorageServiceEndpoint=true

fi

done

if [ $foundStorageServiceEndpoint = false ]

then

serviceEndpointList=""

for serviceEndpoint in $serviceEndpoints

do

serviceEndpointList+=$serviceEndpoint

serviceEndpointList+=" "

done

serviceEndpointList+="Microsoft.Storage"

az network vnet subnet update \

--ids $subnet \

--service-endpoints $serviceEndpointList \

--output none

fi

限制到存储帐户的流量的最后一步是创建网络规则并将其添加到存储帐户的网络规则集。

az storage account network-rule add \

--resource-group $storageAccountResourceGroupName \

--account-name $storageAccountName \

--subnet $subnet \

--output none

az storage account update \

--resource-group $storageAccountResourceGroupName \

--name $storageAccountName \

--bypass "AzureServices" \

--default-action "Deny" \

--output none

在 资源 边栏中,从资源类型的下拉菜单中选择 Microsoft.Storage/storageAccounts。 然后选择要作为资源连接到的特定存储帐户。 目标子资源将自动填入

在 资源 边栏中,从资源类型的下拉菜单中选择 Microsoft.Storage/storageAccounts。 然后选择要作为资源连接到的特定存储帐户。 目标子资源将自动填入