可以通过外部协作设置指定组织中的哪些角色能够邀请外部用户进行 B2B 协作。 这些设置还包括用于允许或阻止特定域的选项,以及用于限制外部来宾用户可以在 Microsoft Entra 目录中查看的内容的选项。 可使用以下选项:

确定来宾用户访问权限:Microsoft Entra ID 支持限制外部来宾用户可以在 Microsoft Entra 目录中查看的内容。 例如,可以限制来宾用户查看组成员身份,或允许来宾仅查看其自己的个人资料信息。

默认情况下,组织中的所有用户(包括 B2B 协作来宾用户)均可邀请外部用户进行 B2B 协作。 若要限制发送邀请的能力,可以为所有人打开或关闭邀请,或将邀请限制为特定角色。

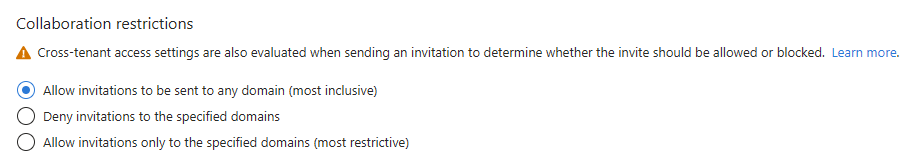

允许或阻止域:可以使用协作限制允许或拒绝所指定域的邀请。 有关详细信息,请参阅允许或阻止域。

要与其他 Microsoft Entra 组织进行 B2B 协作,还应查看跨租户访问设置,以确保可以进行入站和出站 B2B 协作,并将访问范围设定为特定用户、组和应用程序。

注意

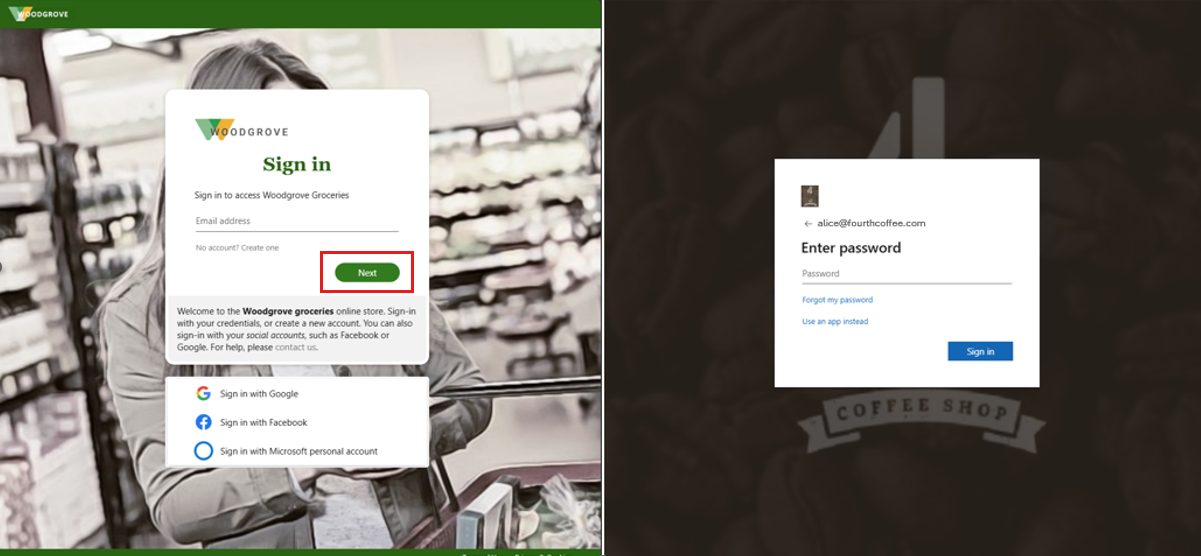

Microsoft于 2025 年 7 月开始推出 B2B 协作的来宾用户登录体验更新,并在 2025 年底之前完成推出。 通过此更新,来宾用户将被重定向到自己的组织的登录页,以提供凭据。 来宾用户会看到其主租户的品牌和 URL 端点。 在自己的组织中成功进行身份验证后,来宾用户将返回到组织以完成登录。 在以下示例中,Woodgrove Groceries 的公司品牌显示在左侧。 右侧示例展示了用户主租户的自定义品牌。

在门户中配置设置

在Microsoft Entra 管理中心中,需要一个可以更新外部协作设置的角色,例如全局管理员或外部标识提供者管理员。 使用 Microsoft Graph 时,权限较低的角色可能可用于单个配置。 请参阅本文后面的“使用 Microsoft Graph 配置设置”部分。

配置来宾用户访问权限

浏览到 Entra ID>外部身份>外部协作设置。

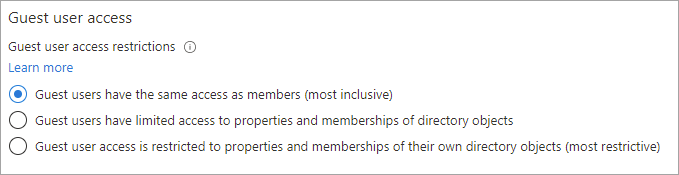

在“来宾用户访问”下,选择希望来宾用户拥有的访问级别:

来宾用户具有与成员相同的访问权限(最具包容性):使用此选项,来宾将会具有与成员用户相同的对 Microsoft Entra 资源和目录数据的访问权限。

来宾用户对目录对象的属性和成员身份具有有限的访问权限:(默认值)此设置阻止来宾执行某些目录任务,例如枚举用户、组或其他目录资源。 来宾可以看到所有非隐藏组的成员身份。 详细了解默认来宾权限。

来宾用户访问权限仅限于自己的目录对象的属性和成员身份(最严格) :使用此设置,来宾只能访问自己的配置文件。 来宾不允许查看其他用户的个人资料、群组或群组成员身份。

配置来宾邀请设置

浏览到 Entra ID>外部身份>外部协作设置。

在“来宾邀请设置”下,选择适当的设置:

配置外部用户退出设置

浏览到 Entra ID>外部身份>外部协作设置。

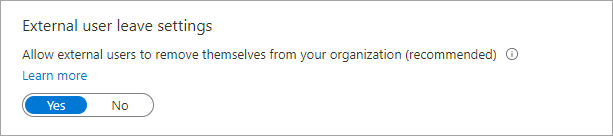

在“外部用户离开设置”下,可以控制外部用户是否可以从组织中删除自己。

- 是:用户无需管理员或隐私联系人批准即可离开组织。

- 否:用户无法自行离开组织。 用户看到一条消息,该消息指导他们联系管理员或隐私联系人以请求从组织中进行移除。

重要

只有在已向 Microsoft Entra租户添加隐私信息后,才能配置“外部用户离开设置”。 否则,此设置将不可用。

配置协作限制(允许或阻止域)

重要

Microsoft 建议使用权限最少的角色。 这种做法有助于提高组织的安全性。 全局管理员是一个高度特权的角色,应仅限于紧急方案,或者无法使用现有角色时。

浏览到 Entra ID>外部身份>外部协作设置。

在“协作限制”下,可以选择是允许还是拒绝指定的域的邀请,并在文本框中输入特定的域名。 若要输入多个域,请将每个域分行输入。 有关详细信息,请参阅允许或阻止向特定组织中的 B2B 用户发送邀请。

使用 Microsoft Graph 配置设置

可以使用 Microsoft 图形 API 配置外部协作设置:

将“来宾邀请者”角色分配给用户

借助“来宾邀请者”角色,无需向各个用户分配更高权限的管理员角色即可为他们提供邀请来宾的功能。 即使选择了“仅分配了特定管理员角色的用户可以邀请来宾用户”选项(在“来宾邀请设置”下),具有“来宾邀请者”角色的用户也可以邀请来宾。

下面是一个示例,它展示了如何使用 Microsoft Graph PowerShell 将用户添加到“Guest Inviter”角色中:

Import-Module Microsoft.Graph.Identity.DirectoryManagement

$roleName = "Guest Inviter"

$role = Get-MgDirectoryRole | where {$_.DisplayName -eq $roleName}

$userId = <User Id/User Principal Name>

$DirObject = @{

"@odata.id" = "https://microsoftgraph.chinacloudapi.cn/v1.0/directoryObjects/$userId"

}

New-MgDirectoryRoleMemberByRef -DirectoryRoleId $role.Id -BodyParameter $DirObject

B2B 用户的登录日志

当 B2B 用户登录到资源租户进行协作时,主租户和资源租户中均会生成登录日志。 这些日志包括主租户和资源租户所使用的应用程序、电子邮件地址、租户名称和租户 ID 等信息。

后续步骤

请参阅以下有关 Microsoft Entra B2B 协作的文章: