Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

本文介绍的功能和方法可用于定位和选择外部标识,以便你可以查看它们,并在不再需要它们时将其从 Microsoft Entra ID 中删除。 有了云,就可以更轻松地与内部或外部用户协作。 采用 Office 365 后,组织会发现外部标识(包括来宾)的数量会增加,因为用户可以一起使用数据、文档或数字协作平台(例如 Teams)。 组织需要在促进协作与满足安全和治理要求之间找到平衡。 其中一部分工作应包括评估和清理外部用户,这些用户应邀参与租户协作,这些用户源自合作伙伴组织,并在不再需要这些用户时将其从Microsoft Entra ID 中删除。

注意

使用 Microsoft Entra 访问评审需要拥有有效的 Microsoft Entra ID P2 或 Microsoft Entra ID 治理,企业移动性与安全性 E5 的付费或试用许可证。 有关详细信息,请参阅 Microsoft Entra 版本。

为什么审核您租户中的外部组织用户?

在大多数组织中,最终用户会启动邀请业务合作伙伴和供应商进行协作的过程。 协作需求推动组织为资源所有者和最终用户提供一种方法来定期评估和证明外部用户。 通常,加入新协作合作伙伴的过程是经过了计划和考虑的,但由于许多协作没有明确的结束日期,因此,用户何时不再需要访问权限并非总是十分明显。 同样,标识生命周期管理会促使企业保持 Microsoft Entra ID 干净并删除不再需要访问组织资源的用户。 在目录中仅保留合作伙伴和供应商的相关标识引用有助于降低员工无意中选择本应已删除的外部用户并授予其访问权限的风险。 本文将引导你了解多种选项,这些选项包括推荐的前瞻性建议以及响应和清理活动,以治理外部身份。

使用权利管理授予和撤销访问权限

使用权利管理功能,可以通过资源访问权限来自动实现外部标识的生命周期管理。 通过建立用于通过权利管理来管理访问权限的流程和过程,以及通过访问包发布资源,跟踪外部用户对资源的访问就会变得容易得多。 在 Microsoft Entra ID 中通过权利管理访问包管理访问权限时,你的组织可以集中定义并管理你的用户以及来自合作伙伴组织的用户的访问权限。 权利管理通过访问包的批准和分配来跟踪外部用户在何处请求访问权限并被分配访问权限。 如果外部用户失去其所有分配,权利管理可以自动从租户中删除这些外部用户。

查找未通过 Entitlement Management 系统邀请的来宾

当员工有权与外部用户合作时,他们可邀请你的组织外部任意数量的用户。 查找外部合作伙伴、将其分组为按公司调整的动态成员资格组并对其进行评审可能并不可行,因为可能有太多不同的单个公司要进行评审,或者组织没有所有者或发起人。 Microsoft 提供了一个示例 PowerShell 脚本,该脚本可帮助你分析租户中外部标识的使用情况。 此脚本会枚举外部标识并对其进行分类。 此脚本可帮助你识别并清除可能不再需要的外部标识。 作为脚本的输出的一部分,该脚本示例支持自动创建安全组(其中包含不属于已标识的组的外部合作伙伴),以便通过 Microsoft Entra 访问评审进行进一步分析和使用。 GitHub 上提供了该脚本。 脚本运行完毕后,会生成一个 HTML 输出文件,其中概述了具有以下特点的外部标识:

- 在租户中不再拥有任何组成员资格

- 在租户中指派一个特权角色的任务

- 在租户中被分配到一个应用程序

输出还包括这些外部标识对应的单个域。

注意

之前引用的脚本是一个示例脚本,用于在 Microsoft Entra ID 中检查组成员身份、角色分配和应用程序分配。 应用程序中可能有外部用户在 Microsoft Entra ID 外部收到的其他分配,例如 SharePoint(直接成员身份分配)、Azure RBAC 或 Azure DevOps。

审查外部身份使用的资源

如果你的外部标识使用 Teams 或其他尚不受权利管理控制的应用程序等资源,你可能还需要定期评审对这些资源的访问权限。 Microsoft Entra 访问评审 允许您通过让资源所有者、外部标识用户本人或您信任的指定人员审查外部标识的访问权限,以确认是否需要继续访问。 访问审查针对某个资源,并创建一个评审活动,该活动的范围限定为可以访问资源的所有人,或者仅限来宾用户。 然后,审阅者会看到一个生成的列表,其中包含他们需要评审的用户- 可能是所有用户(包括组织的员工),也可能仅限外部标识。

建立资源所有者驱动的评审文化有助于管控外部标识的访问权限。 资源所有者在访问、可用性和他们所拥有信息的安全方面承担责任。大多数情况下,他们是最佳对象,可以有效地推动访问其资源的决策,比起中央 IT 或管理许多外部资源的负责人,他们与资源的访问用户距离更近。

为外部身份创建访问审核

如果某些用户不再与你的组织合作且无法访问你租户中的任何资源,他们可以被删除。 在阻止和删除这些外部标识之前,你可能需要与这些外部用户联系,确保你没有忽视他们已有且仍然需要的项目或长期访问权限。 如果你创建了一个组,其中包含所有外部身份作为成员,并且你发现这些成员无权访问租户中的任何资源,那么你可以使用“访问评审”功能,要求所有外部身份自行确认他们是否仍然需要或拥有访问权限,或者在将来是否仍然需要访问权限。 在评审过程中,访问评审中的评审创建者可以使用“需要批准理由”功能来要求外部用户为持续访问提供理由。这样,你可以了解他们在你的租户中仍需访问权限的位置和方式。 此外,你还可以启用设置“审阅者电子邮件的其他内容”功能,以便让用户知道,如果他们不响应就会失去访问权限,如果仍需要访问权限,则需要提供理由。 如果要继续操作,让访问评审禁用并删除外部标识(前提是那些标识未做出响应或未为持续访问提供有效理由),则可使用“禁用并删除”选项,如下一部分所述。

若要为外部标识创建访问评审,请执行以下步骤:

至少以标识治理管理员身份登录到 Microsoft Entra 管理中心。

浏览到 Entra ID>群组>所有群组。

搜索包含外部身份的成员且这些成员无权访问租户中的资源的组,并记录下该组的信息。 若要自动创建包含符合此条件的成员的组,请参阅:收集有关外部身份扩散的信息。

浏览到 ID 治理>访问审查。

选择“+ 新建访问审核”。

选择“团队 + 组,”然后选择之前记下的包含外部身份的组以设置“评审范围”。

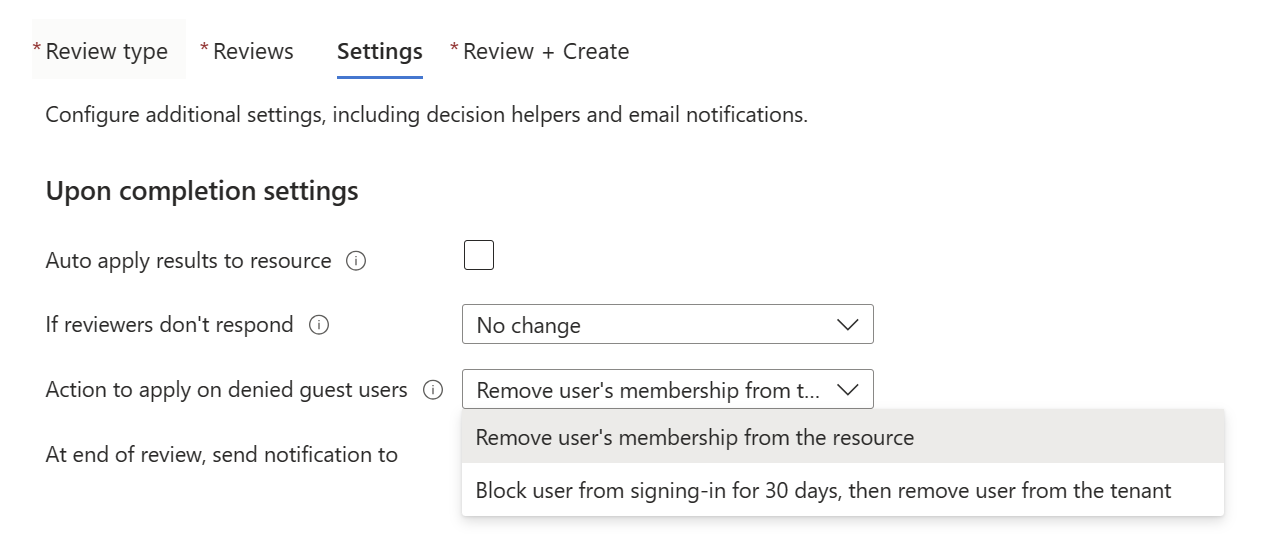

在“完成后的设置”部分中,可以在“对已遭拒绝的用户执行的操作”下选择“在 30 天内阻止用户登录,然后从租户中删除用户”。 有关详细信息,请参阅通过 Microsoft Entra 访问评审禁用并删除外部标识。

创建访问评审后,来宾用户必须在评审完成之前认证其访问权限。 通过来宾在“我的访问门户”中批准或不批准访问来完成此操作。 有关完整的分步指南,请参阅: 在访问评审中查看对组和应用程序的访问权限。

评审完成后,“结果”页会显示每个外部标识提供的响应的概览。 可以选择自动应用结果,让访问审核禁用并删除它们。 也可在查看给定的响应后决定是要删除用户的访问权限,还是要对用户进行跟进并获取更多信息,然后再做决定。 如果某些用户仍然能够访问您尚未审核的资源,您可以将审核作为发现过程的一部分,以丰富您下一轮的审核和认证周期。

有关详细的分步指南,请参阅: 在 Microsoft Entra ID 中创建对组和应用程序的访问评审。

使用 Microsoft Entra 的访问评审来禁用和删除外部标识

除了提供用于从资源(例如组或应用程序)中删除不需要的外部标识的选项以外,Microsoft Entra 访问评审还可以阻止外部标识登录你的租户,并可以在 30 天后删除你的租户中的外部标识。 选择“在 30 天内阻止用户登录,然后从租户中删除用户”后,评审会保持“正在申请”状态 30 天。 在此期间,无法在当前评审下查看或配置设置、结果、审阅者或审核日志。

此设置可用于识别、阻止和删除 Microsoft Entra 租户中的外部标识。 经审阅者评审后被拒绝进行持续访问的外部标识会被阻止和删除,无论其拥有的资源访问权限或组成员身份如何。 在验证正在审核的外部用户不再拥有资源访问权限并可以安全地从租户中删除后,此设置最好用作最后一步。 如果希望确保删除它们,而不考虑其当前访问权限,也可以使用此设置。 “禁用和删除”功能会首先阻止外部用户,从而消除他们登录到租户和访问资源的能力。 不会在此阶段撤销资源访问权限。如果你想要重新实例化该外部用户,则可以通过重新配置使其能够登录。 如果没有进一步的操作,则会在 30 天后从目录中删除被阻止的外部标识,并删除帐户及其访问权限。