Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

适用于: ✔️ SMB 文件共享

本文介绍如何使用基于标识的身份验证(在本地或 Azure 中)通过服务器消息块(SMB)协议启用对 Azure 文件的基于标识的访问。 与 Windows 文件服务器一样,你可以在共享、目录或文件级别授予对标识的权限。 无需额外的服务费即可在存储帐户上启用基于标识的身份验证。

Azure 文件存储支持通过适用于 Windows、 Linux 和 macOS 客户端的 SMB 进行基于标识的身份验证。 Azure 文件目前不支持网络文件系统 (NFS) 文件共享的基于标识的身份验证。

为何使用基于标识的身份验证?

出于安全原因,请使用基于标识的身份验证来访问 SMB 文件共享,而不是存储帐户密钥。 这比在许多情况下使用存储帐户密钥更方便:

使用基于标识的身份验证可在替换本地文件服务器时提供无缝迁移体验,使最终用户能够继续使用相同的凭据访问其数据。

基于标识的身份验证无需在将应用程序移动到云时更改目录服务,并加快云采用。

在文件共享灾难恢复场景中,您可以配置基于身份的身份验证,以便在故障切换时支持适当的访问控制实施。

工作原理

Azure 文件服务使用 Kerberos 协议通过标识源进行身份验证。 当与客户端上运行的用户或应用程序关联的标识尝试访问 Azure 文件中的数据时,会将请求发送到标识源以对标识进行身份验证。 如果身份验证成功,标识源将返回 Kerberos 票证。 然后,客户端会发送包含 Kerberos 票证的请求,Azure 文件存储会使用该票证来授权请求。 Azure 文件存储服务仅接收 Kerberos 票证,而不是用户的访问凭据。

为存储帐户选择标识源

在存储帐户上启用基于标识的身份验证之前,请确定要使用的标识源。 大多数公司和组织都配置了某种类型的域环境,因此你可能已经有一个域环境。 请查阅 Active Directory (AD) 或 IT 管理员,确保这一点。 如果还没有标识源,则需要配置一个标识源,然后才能启用基于标识的身份验证。

支持的身份验证方案

可以使用三个标识源之一( 本地 Active Directory 域服务(AD DS)、 Microsoft Entra 域服务或 Microsoft Entra Kerberos,通过 SMB 启用基于标识的身份验证。 每个存储帐户只能使用一个标识源进行文件访问身份验证,它适用于帐户中的所有文件共享。

本地 AD DS: 存储帐户与本地 AD DS 连接。 AD DS 中的标识可以从已加入域的客户端或已不间断连接到域控制器的客户端安全地访问 SMB Azure 文件共享。 必须使用本地 Microsoft Entra Connect 应用程序将本地 AD DS 环境同步到 Microsoft Entra ID。 请参阅先决条件完整列表。

Microsoft Entra Kerberos: 可以使用 Microsoft Entra ID 对 混合身份验证,使最终用户能够访问 Azure 文件共享。 如果您想对混合身份进行身份验证,您需要已有的 AD DS 部署,然后同步到 Microsoft Entra 租户。 请参阅 先决条件。

Microsoft Entra 域服务: 加入到 Microsoft Entra 域服务的基于云的 VM 可以使用 Microsoft Entra 凭据访问 Azure 文件共享。 在此解决方案中,Microsoft Entra ID 运行传统的 Windows Server AD 域,该域是客户 Microsoft Entra 租户的子域。 请参阅 先决条件。

使用以下准则确定应选择的标识源。

如果您的组织已经拥有本地 Active Directory,并且尚未计划将标识迁移到云端,并且您的客户端、虚拟机和应用程序已加入域或能够无障碍连接到那些域控制器,请选择 AD DS。

如果某些或所有客户端未连接到 AD DS,或者如果要将 FSLogix 配置文件存储在 Microsoft已加入 entra 的 VM 的 Azure 文件共享上,请选择 Microsoft Entra Kerberos。

如果你有现有的本地 Active Directory,但计划将应用程序移动到云,并且希望标识同时存在于本地和云中(混合),请选择Microsoft Entra Kerberos。

如果已使用 Microsoft Entra 域服务,请选择Microsoft Entra 域服务作为标识源。

在存储帐户上启用标识源

选择标识源后,请在存储帐户上启用它。

AD DS

对于 AD DS 身份验证,可以在 Azure VM 或本地托管 AD 域控制器。 无论哪种方式,客户端都必须与域控制器建立不受阻碍的网络连接,因此它们必须位于域服务的公司网络或虚拟网络(VNET)内。 建议将客户端计算机或 VM 加入域,以便用户不必在每次访问共享时提供显式凭据。

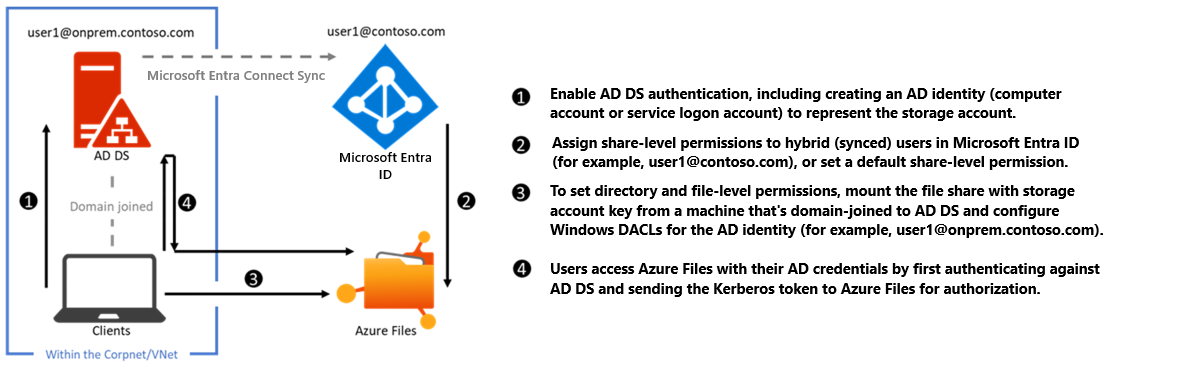

下图说明了 Azure 文件共享通过 SMB 进行本地 AD DS 身份验证的过程。 必须使用 Microsoft Entra Connect Sync 将本地 AD DS 同步到 Microsoft Entra ID。对于 Azure 文件共享访问,只可以对同时位于本地 AD DS 和 Microsoft Entra ID 的混合用户标识进行身份验证和授权。 这是因为共享层级权限是针对 Microsoft Entra ID 中的标识进行配置的,而目录或文件层级权限是在 AD DS 中实施的。 请务必为同一个混合用户正确配置权限。

若要启用 AD DS 身份验证,请先阅读概述 - 通过 SMB 对 Azure 文件共享进行本地 Active Directory 域服务身份验证,然后参阅为 Azure 文件共享启用 AD DS 身份验证。

Microsoft Entra Kerberos

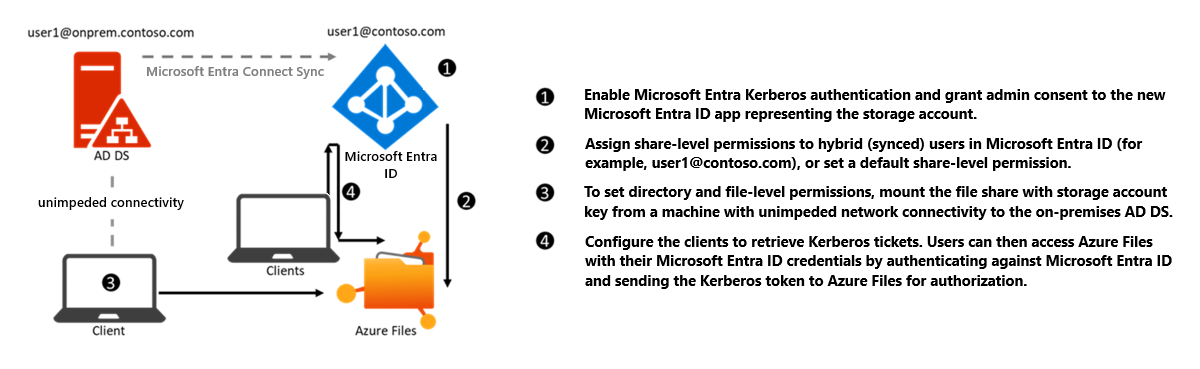

通过启用和配置 Entra ID 以对 混合进行身份验证,Entra 用户可以使用 Kerberos 身份验证访问 Azure 文件共享。 此配置使用 Entra ID 颁发 Kerberos 票证,以使用行业标准 SMB 协议访问文件共享。 这意味着最终用户无需与域控制器建立网络连接即可访问 Azure 文件共享。

重要

若要使用 Entra Kerberos 对混合标识进行身份验证,需要传统的 AD DS 部署。 必须使用 Microsoft Entra Connect Sync 将其同步到 Entra ID。客户端必须已加入 Entra 或 Microsoft Entra 混合联接。

下图展示通过 SMB 进行混合身份的 Entra Kerberos 身份验证工作流。

有关详细信息,请参阅 在 Azure 文件存储上启用 Microsoft Entra Kerberos 身份验证。

还可以使用此功能在已加入 Entra 的 VM 的Azure文件共享上存储FSLogix配置文件。 有关详细信息,请参阅 使用 Microsoft Entra ID 在 Azure 文件存储 上存储 FSLogix 配置文件储存容器 。

Microsoft Entra 域服务

若要Microsoft Entra 域服务身份验证,必须启用Microsoft Entra 域服务和域加入将使用 Kerberos 身份验证访问 Azure 文件共享的虚拟机。 这些虚拟机必须与 Microsoft Entra 域服务托管域建立网络连接。

身份验证流类似于本地 AD DS 身份验证,存在以下差异:

- 此过程会在启用期间自动创建存储帐户标识。

- 所有 Entra ID 用户可以进行身份验证和授权。 平台管理从 Entra ID 到域服务的用户同步。

Microsoft Entra 域服务的访问要求

客户端必须满足以下要求才能使用域服务身份验证进行身份验证。

- Kerberos 身份验证要求将客户端加入域服务托管域。

- 无法将非 Azure 客户端加入域服务托管域。

- 未加入域的客户端仍可以使用显式凭据访问 Azure 文件共享,前提是客户端与域服务的域控制器之间的网络连接不受阻碍,例如通过 VPN 或其他受支持的连接。

有关详细信息,请参阅 在 Azure 文件存储上启用Microsoft Entra 域服务身份验证。