Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

概述

Privileged Identity Management (PIM)提供基于时间的和基于审批的角色激活,以降低对重要资源的过度、不必要的或滥用访问权限的风险。 这些资源包括Microsoft Entra ID、Azure和其他Microsoft联机服务(例如Microsoft 365或Microsoft Intune)中的资源。

PIM 使你能够在特定范围内允许一组特定的操作。 主要功能包括:

提供对资源的实时特权访问

为群组指定 PIM 成员资格或所有权的资格。

使用开始和结束日期分配对资源的限时访问权限

要求获得批准才能激活特权角色

强制要求在激活任何角色时执行多重身份验证

强制实施条件访问策略以激活任何角色(公共预览版)

使用依据来了解用户激活的原因

激活特权角色时获取通知

开展访问评审,以确保用户仍然需要角色

下载审核历史记录以便进行内部或外部审核

若要充分利用此部署计划,请务必全面了解 什么是 Privileged Identity Management。

了解 PIM

本部分中的 PIM 概念帮助你了解组织的特权标识要求。

可在 PIM 中管理的内容

目前,PIM 可用于:

Microsoft Entra角色 - 有时称为目录角色,Microsoft Entra角色包括内置角色,以及用于管理Microsoft Entra ID和其他Microsoft 365 online services的自定义角色。

Azure角色 - Azure中基于角色的访问控制(RBAC)角色,授予对管理组、订阅、资源组和资源的访问权限。

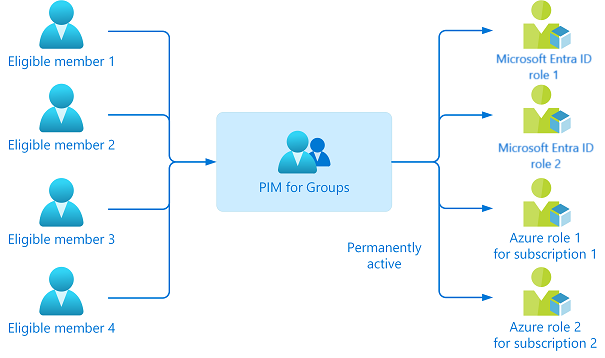

组的PIM - 设置对Microsoft Entra安全组的成员和所有者角色的实时访问权限。 PIM for Groups 不仅为设置 Microsoft Entra 角色和 Azure 角色中的 PIM 提供了一种替代方式,还允许您为 Microsoft 在线服务中的其他权限设置 PIM,例如 Intune、Azure Key Vault、Azure 信息保护等。 为应用程序配置组时,如果激活了组成员身份,会使用跨域身份管理系统协议 (SCIM) 自动将组成员身份预配到应用程序。如果用户帐户尚未预配,也会同时预配用户帐户。

可以将以下用户或组分配到这些角色或组:

用户- 获取 Microsoft Entra 角色、Azure 角色以及组的 PIM 的实时访问权限。

Groups- 组中的任何人都可以实时访问Microsoft Entra角色和Azure角色。 对于 Microsoft Entra 角色,组必须是一个新创建的云组,并且该组必须标记为可分配给角色。而对于 Azure 角色,该组则可以是任何 Microsoft Entra 安全组。 不建议将某个组分配或嵌套到组的权限管理 (PIM)。

注意

不能将服务主体设置为符合 Microsoft Entra 角色、Azure 角色和组 PIM 的资格,但可以向这三者授予限时的活动分配。

最低权限原则

为用户分配具有执行其任务所需的最低特权的角色。 此做法会尽量减少全局管理员的数目,并使用适合特定方案的特定管理员角色。

注意

Microsoft很少有全局管理员。 在 了解 Microsoft 如何使用 Privileged Identity Management。

分配类型

有两种类型的分配 - 符合条件 且 处于活动状态。 如果用户符合某个角色的条件,则他们在需要执行特权任务时可以激活该角色。

还可以为每种类型的分配设置开始时间和结束时间。 这样一来,你就有了四种可能的分配类型:

永久符合条件

永久活动

限时符合条件,具有指定的分配开始日期和结束日期

限时活动,具有指定的分配开始和结束日期

如果角色过期,你可以延长或续订这些分配。

为除紧急访问帐户以外的角色保留零个永久活动分配。

Microsoft建议组织有两个仅限云的紧急访问帐户永久分配全局管理员角色。 这些帐户拥有极高的特权,不要将其分配给特定的个人。 这些帐户仅限用于紧急场景或“破窗式”场景,在此类场景下,普通帐户无法使用,或者所有其他管理员被意外锁定。

规划项目

如果技术项目失败,通常是由于在影响、结果和责任方面不符合预期而导致的。 若要避免这些问题,请确保选择适当的利益干系人并充分了解项目中的利益干系人角色。

规划试点

在部署的每个阶段,请确保评估结果是否符合预期。 请参阅关于试点的最佳做法。

从一小部分用户(试点组)开始,并验证 PIM 是否按预期方式运行。

验证您为角色及组的 PIM 设置的所有配置是否正常工作。

只有经过全面测试后才能将其投入生产。

规划沟通

沟通对于任何新服务的成功都至关重要。 主动与用户交流,告知他们的体验将如何更改、何时会更改以及在遇到问题时如何获取支持。

安排时间与内部 IT 支持人员一起讲解 PIM 工作流。 向他们提供相应的文档和联系信息。

规划测试和回滚

注意

对于Microsoft Entra角色,组织通常会先测试和推出全局管理员,而对于Azure资源,它们通常一次测试一个Azure订阅的 PIM。

规划测试

创建测试用户,以验证 PIM 设置的工作方式是否符合预期,避免其影响实际用户并潜在性地干扰他们对应用和资源的访问。 生成测试计划,以在预期结果与实际结果之间进行比较。

下表所示为测试用例示例:

| 角色 | 激活期间的预期行为 | 实际结果 |

|---|---|---|

| 全局管理员 |

对于 Microsoft Entra ID 和 Azure 资源角色,请确保有用户将担任这些角色。 此外,在临时环境中测试 PIM 时,请考虑以下角色:

| 角色 | Microsoft Entra角色 | Azure资源角色 | 适用于组的 PIM |

|---|---|---|---|

| 组成员 | x | ||

| 角色成员 | x | x | |

| IT 服务所有者 | x | x | |

| 订阅或资源所有者 | x | x | |

| 适用于组的 PIM 所有者 | x |

规划回滚

如果 PIM 在生产环境中无法按预期工作,你可以再次将角色分配从“符合条件”更改为“活动”。 对于每个已配置的角色,选择省略号 (…),针对分配类型为符合条件的所有用户。 然后,可以选择“设为活动”选项以便回来,将角色分配设置为“活动”。

为 Microsoft Entra 角色计划和实施 PIM

按照以下任务准备 PIM 以管理 Microsoft Entra 角色。

发现特权角色并减轻其风险

列出组织中有特权角色的人员。 查看分配的用户,确定不再需要该角色的管理员,并将其从分配中删除。

可以使用 Microsoft Entra 角色访问评审自动执行发现、评审和批准或删除分配。

确定要由 PIM 管理的角色

优先保护 Microsoft Entra 角色中具有最大权限的那些。 此外,请务必考虑哪些数据和权限对组织而言最为敏感。

首先,请确保所有全局管理员和安全管理员角色都使用 PIM 进行管理,因为这些角色都是在被盗用后可带来最大伤害的用户。 然后,考虑可能容易受到攻击而应加以管理的更多角色。

可以使用“特权”标签识别具有高特权的角色,这些角色可以使用 PIM 进行管理。 Microsoft Entra admin center中的 Roles 和 Administrator 上存在特权标签。 有关详细信息,请参阅文章 Microsoft Entra内置角色。

配置 Microsoft Entra 角色的 PIM 设置

为组织使用的每个特权 Microsoft Entra 角色起草并配置 PIM(特权身份管理)设置。

下表所示为设置示例:

| 角色 | 需要 MFA | 需要条件访问 | 通知 | 事件工单 | 需要审批 | 审批者 | 激活持续时间 | 永久管理员 |

|---|---|---|---|---|---|---|---|---|

| 全局管理员 | ✔️ | ✔️ | ✔️ | ✔️ | ✔️ | 其他全局管理员 | 一小时 | 紧急访问帐户 |

| Exchange管理员 | ✔️ | ✔️ | ✔️ | ❌ | ❌ | 无 | 两小时 | 无 |

| 支持管理员 | ❌ | ❌ | ❌ | ✔️ | ❌ | 无 | 八小时 | 无 |

分配和激活Microsoft Entra角色

对于 PIM 中的 Microsoft Entra 角色,只有担任特权角色管理员或全局管理员的用户才能管理其他管理员的任务分配。 全局管理员、安全管理员、全局读取者和安全读取者还可以查看 PIM 中 Microsoft Entra 角色的分配。

按照以下每个步骤的说明进行操作:

当角色即将到期时,请使用 PIM 来延长或续订角色。 这两个用户发起的操作都需要获得全局管理员或特权角色管理员的批准。

当这些重要事件发生在 Microsoft Entra 角色中时,PIM 会根据角色、事件和通知设置,向特权管理员发送电子邮件通知和每周摘要电子邮件。 这些电子邮件还可能包含相关任务的链接,例如激活或续订角色。

批准或拒绝 PIM 激活请求

有请求等待审批时,委派审批者会收到一封电子邮件通知。 按照以下步骤批准或拒绝激活Azure资源角色的请求。

查看Microsoft Entra角色的审核历史记录

查看过去 30 天内 Microsoft Entra 角色的所有角色分配和激活的审核历史记录。 如果你是全局管理员或特权角色管理员,则可以访问审核日志。

让至少一个管理员每周阅读所有审核事件,并每月导出审核事件。

Microsoft Entra角色的安全警报

配置Microsoft Entra角色的安全警报,以便在发生可疑和不安全活动时触发警报。

为Azure资源角色规划和实施 PIM

按照这些任务准备 PIM 来管理 Azure 资源角色。

发现特权角色并减轻其风险

最大程度地减少附加到每个订阅或资源的所有者和用户访问管理员分配,以及移除不必要的分配。

作为全局管理员,您可以提升访问权限来管理所有 Azure 订阅。 然后可以找到每个订阅的所有者,与其协作,删除订阅内不必要的分配。

对 Azure 资源使用 访问评审来审核和删除不必要的角色分配。

确定要由 PIM 管理的角色

在确定应使用 PIM 管理哪些角色分配用于 Azure 资源时,必须先识别对贵组织至关重要的管理组、订阅、资源组和资源。 请考虑使用管理组来整理其组织内的所有资源。

使用 PIM 管理所有订阅所有者和用户访问管理员角色。

与订阅所有者合作,记录每个订阅管理的资源,并对每个资源(如果受到威胁)的风险级别进行分类。 根据风险级别,优先使用 PIM 管理资源。 这还包括附加到订阅的自定义资源。

请与关键服务的订阅或资源所有者协作,为敏感订阅或资源中的所有角色设置 PIM 工作流。

对于非关键的订阅或资源,不需要为所有角色设置 PIM。 但是,仍应使用 PIM 保护所有者和用户访问管理员角色。

为Azure资源角色配置 PIM 设置

起草并配置计划使用 PIM 保护的 Azure 资源角色的设置。

下表所示为设置示例:

| 角色 | 需要 MFA | 通知 | 需要条件访问 | 需要审批 | 审批者 | 激活持续时间 | 活跃管理员 | 活动期限 | 符合条件的到期日 |

|---|---|---|---|---|---|---|---|---|---|

| 重要订阅的所有者 | ✔️ | ✔️ | ✔️ | ✔️ | 订阅的其他所有者 | 一小时 | 无 | 暂缺 | 三个月 |

| 次要订阅的用户访问管理员 | ✔️ | ✔️ | ✔️ | ❌ | 无 | 一小时 | 无 | 暂缺 | 三个月 |

分配和激活 Azure 资源角色

对于 PIM 中的Azure资源角色,只有所有者或用户访问管理员可以管理其他管理员的分配。 默认情况下,特权角色管理员、安全管理员或安全读取者的用户无权查看对Azure资源角色的分配。

请按以下链接中的说明进行操作:

当特权角色分配即将到期时,请使用 PIM 来延长或续订角色。 这两种由用户启动的操作都需要获得资源所有者或用户访问管理员的批准。

当这些重要事件发生在Azure资源角色中时,PIM 会将 email 通知发送给所有者和用户访问管理员。 这些电子邮件还可能包含相关任务的链接,例如激活或续订角色。

批准或拒绝 PIM 激活请求

批准或拒绝Microsoft Entra角色的激活请求 - 当有请求等待审批时,委派的审批者会收到电子邮件通知。

查看Azure资源角色的审核历史记录

查看过去 30 天内所有分配和激活的审核历史记录Azure资源角色。

Azure资源角色的安全警报

配置Azure资源角色的安全警报在存在可疑和不安全的活动时触发警报。

为适用于组的 PIM 规划和实施 PIM

按照这些任务准备 PIM 来管理适用于组的 PIM。

探索适用于群组的 PIM

某个用户可以通过 PIM 获得五到六个 Microsoft Entra 角色的合格分配。 他们必须单独激活每个角色,这会降低工作效率。 更糟的是,他们还可能持有数十或数百个 Azure 资源,从而加剧了问题。

在这种情况下,你应当使用适用于组的 PIM。 创建一个适用于组的 PIM,并授予其对多个角色的永久有效访问权限。 请参阅组的特权身份管理(PIM)(预览版)。

若要将Microsoft Entra可分配角色的组作为 PIM 进行管理,必须在 PIM 中管理该组。

为适用于组的 PIM 配置 PIM 设置

为计划使用 PIM 保护的适用于组的 PIM 制定和配置设置。

下表所示为设置示例:

| 角色 | 需要 MFA | 通知 | 需要条件访问 | 需要审批 | 审批者 | 激活持续时间 | 活跃管理员 | 活动期限 | 符合条件的到期日 |

|---|---|---|---|---|---|---|---|---|---|

| 所有者 | ✔️ | ✔️ | ✔️ | ✔️ | 资源的其他所有者 | 一小时 | 无 | 暂缺 | 三个月 |

| 成员 | ✔️ | ✔️ | ✔️ | ❌ | 无 | 五小时 | 无 | 暂缺 | 三个月 |

为适用于组的 PIM 分配资格

可以向适用于组的 PIM 的成员或所有者分配资格。只需激活一次,他们便可访问所有链接的资源。

注意

可以将该组分配到一个或多个 Microsoft Entra ID 和 Azure 资源角色,与向用户分配角色的方式相同。 在单个 Microsoft Entra 组织(租户)中最多可以创建 500 个具有可分配角色的组。

当组分配即将到期时,请使用 PIM 来延长或续订组分配。 此操作需要组所有者批准。

批准或拒绝 PIM 激活请求

配置 PIM,以便组成员和所有者在激活时需要批准,并从您的 Microsoft Entra 组织中选择用户或组作为委派审批者。 我们建议为每个组选择两个或更多审批者,以减少特权角色管理员的工作量。

批准或拒绝适用于组的 PIM 的角色激活请求。 有请求等待审批时,委派的审批者将收到电子邮件通知。

查看适用于组的 PIM 的审核历史记录

查看适用于组的 PIM 过去 30 天内所有分配和激活操作的审核历史记录。