Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

概述

令牌过期和刷新是业界的一种标准机制。 当Outlook等客户端应用程序连接到Exchange Online等服务时,API 请求将使用 OAuth 2.0 访问令牌进行授权。 默认情况下,当访问令牌过期时,访问令牌有效期为一小时,客户端将重定向到Microsoft Entra以刷新它们。 该刷新期间为重新评估用户访问策略提供了机会。 例如:令牌可能由于条件访问策略或目录中禁用用户而无法刷新。

对用户条件发生变化之后、强制实施策略更改之前的这段滞后时间,客户表达了忧虑。 Microsoft试验了缩短令牌有效期的“大棒”方法,但发现它们会影响用户体验和可靠性,而不会消除风险。

及时响应策略冲突或安全问题确实需要令牌颁发者Microsoft Entra与信赖方(启发式应用)之间的“对话”。 这种双向对话提供了两项重要功能。 信赖方可以查看属性更改(例如网络位置),并通知令牌颁发者。 这也为令牌颁发者提供了一种方式,告知信赖方由于账户泄露、被禁用或其他问题,应该停止承认特定用户的令牌。 此对话的机制是持续访问评估 (CAE),这是一种基于 Open ID Continuous Access Evaluation Profile (CAEP) 的行业标准。 关键事件评估的目标是使响应接近实时,但由于事件传播时间的原因,可能会观察到长达 15 分钟的延迟;但是,IP 位置策略的实施是即时的。

持续访问评估的初始实现侧重于 Exchange、Teams 和 SharePoint Online。

要准备应用程序以使用 CAE,请参阅如何在应用程序中使用启用了连续访问评估的 API。

主要优点

- 用户终止或密码更改/重置:用户会话吊销近乎实时执行。

- 网络位置更改:条件访问位置策略近乎实时执行。

- 可以使用条件访问位置策略阻止将令牌导出到受信任网络外部的计算机。

场景

可以通过两种方案进行连续访问评估、关键事件评估和条件访问策略评估。

关键事件评估

持续访问评估是通过启用服务(如 Exchange Online、SharePoint Online 和 Teams)来订阅关键Microsoft Entra事件来实现的。 然后,可以近乎实时地评估和强制实施这些事件。 关键事件评估不依赖于条件访问策略,因此,可在任何租户中使用。 当前评估以下事件:

- 用户帐户已删除或禁用

- 用户的密码已更改或已重置

- 已为用户启用多重身份验证

- 管理员显式撤销用户的所有刷新令牌

此过程使得在关键事件发生后几分钟内用户将无法访问组织的 SharePoint Online 文件、电子邮件、日历、任务以及 Microsoft 365 客户端应用中的 Teams。

注意事项

SharePoint Online 不支持用户风险事件。

条件访问策略评估

Exchange Online、SharePoint Online、Teams 和 MS Graph 可以同步关键条件访问策略,以便在服务本身中进行评估。

此过程使用户在网络位置更改后立即失去对Microsoft 365客户端应用或SharePoint Online中的文件、电子邮件、日历或任务的访问权限。

注意事项

并非所有客户端应用和资源提供程序组合都受支持。 请参阅下表。 此表的第一列是指通过 Web 浏览器启动的 Web 应用程序(即在 Web 浏览器中启动PowerPoint)。 其余四列是指在每个平台上运行的本机应用程序。 此外,对“Office”的引用包括Word、Excel和PowerPoint。

| Outlook Web | Outlook Win32 | Outlook iOS | Outlook Android | Outlook Mac | |

|---|---|---|---|---|---|

| SharePoint Online | 支持 | 支持 | 支持 | 支持 | 支持 |

| Exchange Online | 支持 | 支持 | 支持 | 支持 | 支持 |

| Office Web 应用 | Office Win32 应用 | Office for iOS | Office for Android | Office for Mac | |

|---|---|---|---|---|---|

| SharePoint Online | 不支持* | 支持 | 支持 | 支持 | 支持 |

| Exchange Online | 不支持 | 支持 | 支持 | 支持 | 支持 |

| OneDrive Web | OneDrive Win32 | OneDrive iOS | OneDrive Android | OneDrive Mac | |

|---|---|---|---|---|---|

| SharePoint Online | 支持 | 不支持 | 支持 | 支持 | 不支持 |

| Teams Web | 微软 Teams Win32 | 微软 Teams iOS | Teams 安卓客户端 | Teams Mac版 | |

|---|---|---|---|---|---|

| Teams 服务 | 部分支持 | 部分支持 | 部分支持 | 部分支持 | 部分支持 |

| SharePoint Online | 部分支持 | 部分支持 | 部分支持 | 部分支持 | 部分支持 |

| Exchange Online | 部分支持 | 部分支持 | 部分支持 | 部分支持 | 部分支持 |

* 设置条件访问策略时,Office Web 应用的令牌生存期缩短为 1 小时。

注意事项

Teams 由多个服务组成,呼叫和聊天服务不遵循基于 IP 的条件访问策略。

客户端功能

客户端声明质询

在进行连续访问评估之前,只要访问令牌未过期,客户端就会从其缓存中重播访问令牌。 使用 CAE,资源提供程序可以在令牌尚未过期时拒绝该令牌。 若要通知客户端清除其缓存,即使缓存的令牌未过期,称为 claim 质询 的机制表明令牌被拒绝,并且需要由 Microsoft Entra 颁发新的访问令牌。 CAE 要求客户端更新以理解声明质询。 以下应用程序的最新版本支持声明质询:

| Web | Win32 | iOS | Android | Mac | |

|---|---|---|---|---|---|

| Outlook | 支持 | 支持 | 支持 | 支持 | 支持 |

| Teams | 支持 | 支持 | 支持 | 支持 | 支持 |

| 办公室 | 不支持 | 支持 | 支持 | 支持 | 支持 |

| OneDrive | 支持 | 支持 | 支持 | 支持 | 支持 |

令牌生存期

由于风险和策略是实时评估的,协商连续访问评估感知会话的客户端将不再依赖于静态访问令牌生存期策略。 此项更改意味着,协商 CAE 感知会话的客户端将不遵守可配置的令牌生存期策略。

在 CAE 会话中,令牌生存期延长,最长可达 28 小时。 关键事件和政策评估驱动吊销,而非仅仅是一个任意的时间段。 此更改提高了应用程序的稳定性,而不会影响安全状况。

如果未使用支持 CAE 的客户端,默认访问令牌生存期会保持为 1 小时。 仅当使用 可配置令牌生存期(CTL)功能配置访问令牌生存期时 ,默认才会发生更改。

示例流示意图

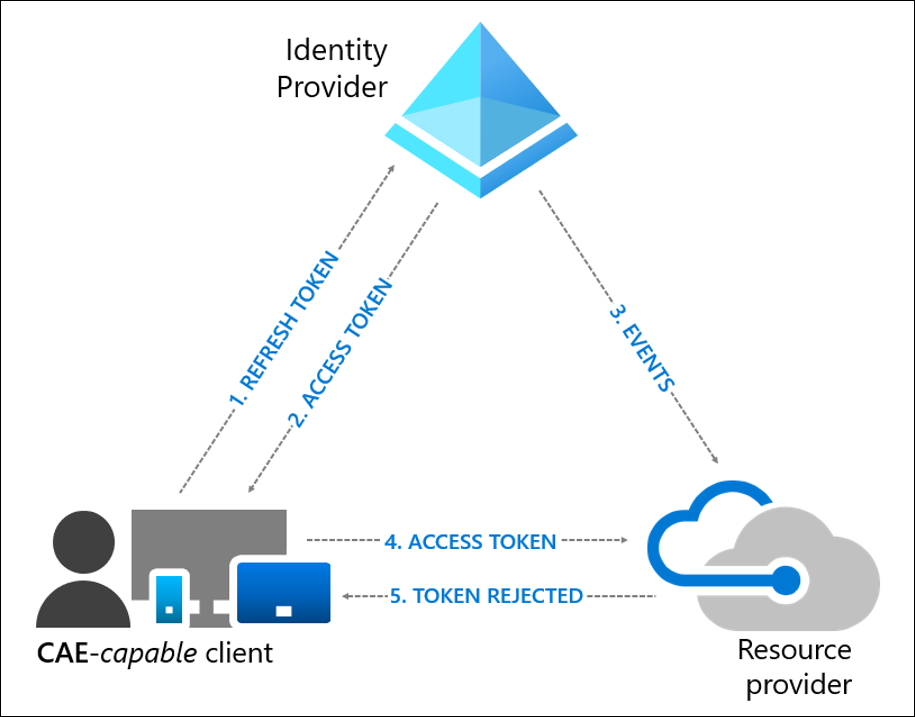

用户吊销事件流

- 支持 CAE 的客户端向 Microsoft Entra 提交凭据或刷新令牌,以请求某个资源的访问令牌。

- 访问令牌与其他工件一起返回到客户端。

- 管理员显式吊销用户的所有刷新令牌,然后从 Microsoft Entra 向资源提供程序发送吊销事件。

- 将访问令牌提交给资源提供者。 资源提供程序评估令牌的有效性,并检查用户是否存在任何吊销事件。 资源提供程序使用此信息来决定是否授予对资源的访问权限。

- 在这种情况下,资源提供者会拒绝访问,并将 401+ 认证挑战发送回客户端。

- 支持 CAE 的客户端能够处理 401+ 声明质询。 它会绕过缓存并返回到步骤 1,将刷新令牌连同声明质询一起发送回Microsoft Entra。 然后,Microsoft Entra重新评估所有条件,并提示用户在本例中重新进行身份验证。

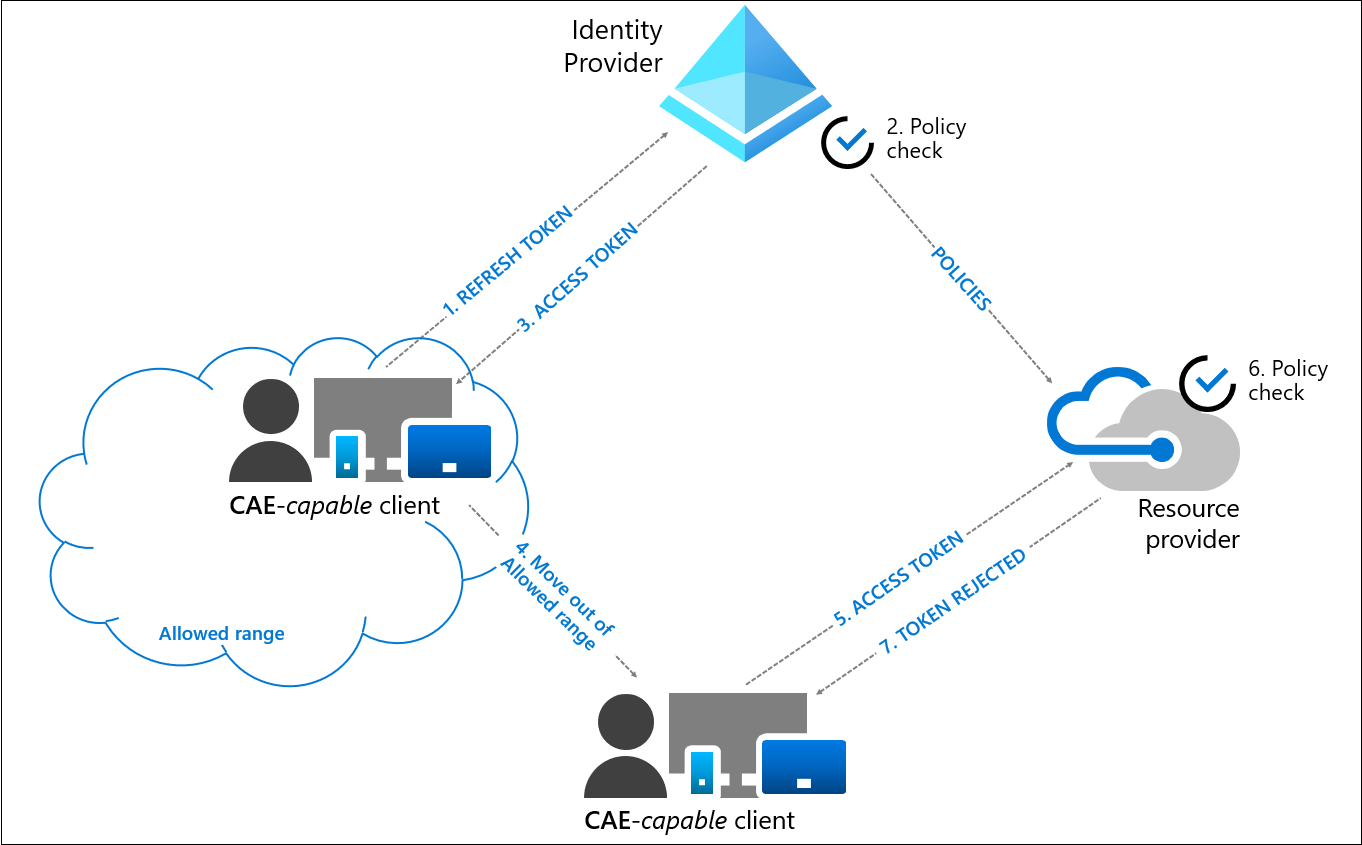

用户条件更改流

在下面的示例中,条件访问管理员配置了一个基于位置的条件访问策略,仅允许来自特定 IP 范围的访问:

- 支持 CAE 的客户端向 Microsoft Entra 提交凭据或刷新令牌,以请求某个资源的访问令牌。

- Microsoft Entra评估所有条件访问策略,以查看用户和客户端是否符合条件。

- 访问令牌与其他工件一起返回到客户端。

- 用户从允许的 IP 范围移出。

- 客户端从允许的 IP 范围之外向资源提供程序提供访问令牌。

- 资源提供者评估令牌的有效性,同时检查从 Microsoft Entra 同步过来的位置策略。

- 在这种情况下,资源提供者会拒绝访问,并将 401+ 认证挑战发送回客户端。 客户端受到阻止,因为它并非来自允许的 IP 范围。

- 支持 CAE 的客户端能够处理 401+ 声明质询。 它会绕过缓存并返回到步骤 1,将刷新令牌连同声明质询一起发送回Microsoft Entra。 Microsoft Entra重新评估所有条件并拒绝在这种情况下的访问。

IP 地址变体的例外以及如何关闭例外

在上面的步骤 8 中,当Microsoft Entra重新评估条件时,它会拒绝访问,因为Microsoft Entra检测到的新位置超出了允许的 IP 范围。 但不总是这样。 由于一些复杂的网络拓扑,即使资源提供程序收到的访问请求来自不允许的 IP 地址,身份验证请求也可以从允许的出口 IP 地址到达。 在这些情况下,Microsoft Entra解释客户端继续位于允许的位置,并应被授予访问权限。 因此,Microsoft Entra颁发一个有效期为一小时的令牌,在令牌过期前的一个小时内,暂停对资源的 IP 地址进行检查。 Microsoft Entra继续强制实施 IP 地址检查。

在这种情况下,如果用户位于受信任的 IP 位置(由 Microsoft Entra 显示),Microsoft Entra 将发放一个持续一小时的令牌,该令牌会暂停对资源处的 IP 地址的检查,直至令牌过期。 Microsoft Entra 继续正确地对这些资源实施 IP 地址检查。

标准模式与严格模式。 在此例外情况下授予访问权限(即在 Microsoft Entra ID 检测到的允许位置与资源提供商检测到的不允许位置之间),通过维护对关键资源的访问,来保护用户的工作效率。 这是标准位置强制执行。 另一方面,在稳定的网络拓扑下操作并想要删除此例外的管理员可以使用严格位置强制(公共预览版)。

启用或禁用 CAE

CAE 设置已移动到条件访问。 创建条件访问策略时,新 CAE 客户可直接访问和切换 CAE。 但是,一些现有客户必须先进行迁移,然后才能通过条件访问来访问 CAE。

迁移

之前在“安全性”下配置了 CAE 设置的客户必须将这些设置迁移到新的条件访问策略。

下表根据以前配置的 CAE 设置描述了每个客户组的迁移体验。

| 现有 CAE 设置 | 是否需要迁移 | 为 CAE 自动启用 | 预期的迁移体验 |

|---|---|---|---|

| 未在旧体验中配置任何内容的新租户。 | 否 | 是 | 由于这些客户在正式发布之前可能看不到体验,因此旧 CAE 设置会隐藏。 |

| 为所有使用旧版本体验的用户显式启用的租户。 | 否 | 是 | 旧的 CAE 设置呈灰色不可用状态。由于这些客户为所有用户显式启用了该设置,因此他们无需迁移。 |

| 在其租户中显式启用具有旧体验的某些用户的租户。 | 是 | 否 | 旧的 CAE 设置会灰显。单击“迁移”会启动新的条件访问策略向导(其中包括“所有用户”),同时排除从 CAE 复制的用户和组。 它还将新的“自定义连续访问评估”会话控制设置为“已禁用”。 |

| 那些明确禁用预览的租户。 | 是 | 否 | 旧的 CAE 设置会灰显。单击“迁移”会启动新的条件访问策略向导(其中包括“所有用户”),并将新的“自定义持续访问评估”会话控制设置为“已禁用”。 |

有关连续访问评估作为会话控制的详细信息,请参阅自定义连续访问评估部分。

限制

组成员资格和策略更新的生效时间

管理员对条件访问策略和组成员身份所做的更改最多可能需要一天才会生效。 延迟来自 Microsoft Entra 与资源提供商(例如 Exchange Online 和 SharePoint Online)之间的复制。 对策略更新进行了一些优化,这会将延迟缩短到两小时。 但是,这还未涵盖所有方案。

需要立即将条件访问策略或组成员身份更改应用于某些用户时,可以采取两种做法。

- 运行 revoke-mgusersign PowerShell 命令以撤销指定用户的所有刷新令牌。

- 在用户配置文件页上选择“撤销会话”来撤销用户的会话,确保立即应用更新后的策略。

IP 地址差异和具有共享 IP 地址或未知出口 IP 的网络

新式网络通常以不同的方式优化应用程序的连接和网络路径。 这种优化往往导致连接的路由和源 IP 地址发生变化,这在您的身份提供商和资源提供商中可见。 你可能会在多种网络拓扑中观察到这种拆分路径或 IP 地址差异,包括但不限于:

- 本地代理和基于云的代理。

- 虚拟专用网 (VPN) 实施,例如拆分隧道。

- 软件定义广域网 (SD-WAN) 部署。

- 负载均衡或冗余的网络出口网络拓扑,例如使用 SNAT 的拓扑。

- 允许特定应用程序直接连接 Internet 的分支机构部署。

- 支持 IPv6 客户端的网络。

- 其他拓扑,它们处理应用程序或资源流量的方式不同于处理发往标识提供者的流量。

除了 IP 差异之外,客户还可以采用满足以下条件的网络解决方案和服务:

- 使用可与其他客户共享的 IP 地址。 例如,使用基于云的代理服务,其中的出口 IP 地址在客户之间共享。

- 使用容易变化或无法定义的 IP 地址。 例如,使用大量动态出口 IP 地址的拓扑,如大型企业方案或拆分 VPN 和本地出口网络流量。

出口 IP 地址可能会频繁更改或共享的网络,可能会影响 Microsoft Entra 条件访问和连续访问评估(CAE)。 这种差异可能会影响这些功能的工作方式及其建议的配置。 使用拆分隧道 VPN 最佳做法配置环境时,拆分隧道还可能导致意外阻止。 可能需要通过受信任的 IP/VPN 路由优化的 IP 来防止与“insufficient_claims”或“即时 IP 强制检查失败”相关的阻止。

下表汇总了针对不同类型的网络部署和资源提供程序 (RP) 的条件访问和 CAE 功能行为与建议:

| 网络类型 | 示例 | Microsoft Entra看到的 IP | RP 看到的 IP | 适用的条件访问配置(受信任命名位置) | CAE 强制实施 | CAE 访问令牌 | 建议 |

|---|---|---|---|---|---|---|---|

| 1. 出口 IP 专用且可枚举 Microsoft Entra 和所有 RP 流量 | 所有到 Microsoft Entra 和信赖方的网络流量均通过 1.1.1.1 和/或 2.2.2.2 出口。 | 1.1.1.1 | 2.2.2.2 | 1.1.1.1 2.2.2.2 |

关键事件 IP 位置更改 |

生存期较长 - 长达 28 小时 | 如果定义了条件访问命名位置,请确保它们包含所有可能的出口 IP 地址(由 Microsoft Entra 以及所有 RP 查看) |

| 2. 出口 IP 专用于 Microsoft Entra,并且可以枚举,但不适用于 RP 流量。 | 到 Microsoft Entra 的网络流量通过 1.1.1.1 出口。 RP 的流量从 x.x.x.x 出口。 | 1.1.1.1 | x.x.x.x | 1.1.1.1 | 关键事件 | 默认访问令牌生存期 - 1 小时 | 不要将非专用或不可枚举的出口 IP (xxxx)添加到受信任命名位置条件访问规则中,这会削弱安全性 |

| 3. 对于 Microsoft Entra 和 RP 流量,流出 IP 是非专用的/共享的,并且无法枚举。 | Microsoft Entra 的网络流量通过 y.y.y.y 流出。RP 的流量通过 x.x.x.x 流出。 | y.y.y.y | x.x.x.x | 不适用 - 未设置任何 IP 条件访问策略或受信任位置 | 关键事件 | 生存期较长 - 长达 28 小时 | 不要将非专用或不可枚举的出口 IP (x.x.x.x/y.y.y.y) 添加到受信任命名位置条件访问规则中,这会削弱安全性 |

连接到标识提供者和资源提供程序的客户端使用的网络和网络服务会持续演变以应对现代趋势。 这些变化可能会影响依赖于基础 IP 地址的条件访问和 CAE 配置。 在确定这些配置时,请考虑到将来的技术变化,以及计划中定义的地址列表的维护。

支持的位置策略

CAE 只能识别基于 IP 的命名位置。 CAE 无法了解其他位置条件,例如 MFA 信任的 IP 或基于国家/地区的位置。 如果用户来自 MFA 信任的 IP、受信任的位置(其中包含受 MFA 信任的 IP)或国家/地区位置,则在该用户移到其他位置之后,将不会强制执行 CAE。 在这些情况下,Microsoft Entra 发出一个小时的访问令牌,无需立即进行 IP 强制检查。

重要

如果希望通过连续访问评估实时强制执行位置策略,请仅使用基于 IP 的条件访问位置条件,并配置标识提供者和资源提供者可见的所有 IP 地址(包括 IPv4 和 IPv6)。 请勿使用国家/地区位置条件或Microsoft Entra多重身份验证的服务设置页中提供的受信任 IP 功能。

命名位置的限制

当位置策略中指定的所有 IP 范围的总和超过 5,000 时,CAE 无法实时强制执行用户更改位置流。 在这种情况下,Microsoft Entra 会颁发一个有效期为一小时的 CAE 令牌。 CAE 会继续强制执行除了客户端位置更改事件之外的所有其他事件和策略。 进行此更改后,与传统的一小时令牌相比,仍可保持更强的安全状况,因为其他事件仍然以近实时的方式进行评估。

Office 和 Web 账户管理器设置

| Office 更新通道 | DisableADALatopWAMOverride | 禁用AADWAM |

|---|---|---|

| 半年企业频道 | 如果设置为“启用”或 1,则不支持 CAE。 | 如果设置为“启用”或 1,则不支持 CAE。 |

| 当前频道 或 每月企业频道 |

CAE 会在任何设置下得到支持 | CAE 会在任何设置下得到支持 |

有关 Office 更新通道的说明,请参阅 Microsoft 365 应用的更新通道概述。 建议组织不要禁用 Web 帐户管理器 (WAM)。

Office 应用中的共同创作

当多个用户同时针对某个文档进行协作时,CAE 可能不会根据策略更改事件立即撤销用户对文档的访问权限。 在这种情况下,用户将完全失去访问权限:

- 关闭文档

- 关闭 Office 应用

- 设置条件访问 IP 策略 1 小时后

为了进一步减少文档共同创作会话的最大持续时间,SharePoint 管理员可以通过配置网络位置策略来减少存储在 SharePoint Online 和 Microsoft OneDrive 中的文档的最大生存期。 更改此配置后,共同创作会话的最大生存期将减少到 15 分钟,并且可以使用 SharePoint Online PowerShell 命令 Set-SPOTenant -IPAddressWACTokenLifetime 进一步调整。

在禁用用户后启用

如果在禁用后立即启用用户,则在下游 Microsoft 服务中被识别为启用帐户之前,会有一些延迟。

- SharePoint Online 和 Teams 通常延迟 15 分钟。

- Exchange Online通常延迟 35-40 分钟。

推送通知

在发布推送通知之前不会评估 IP 地址策略。 出现这种情况是因为推送通知是发送的,且没有一个关联的 IP 地址可供评估。 如果用户选择该推送通知消息,例如 Outlook 中的电子邮件,则在电子邮件能显示之前,仍会强制实施 CAE IP 地址策略。 推送通知显示消息预览,后者不受 IP 地址策略保护。 所有其他 CAE 检查将在发送推送通知之前执行。 如果删除了用户或设备的访问权限,则强制实施将在记录的时间段内发生。

来宾用户

CAE 不支持来宾用户帐户。 CAE 吊销事件和基于 IP 的条件访问策略不会立即强制执行。

CAE 和登录频率

无论是否使用 CAE,登录频率都会受到尊重。