Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

勒索软件和敲诈行为是一门高利润、低成本的生意,对目标组织、国家/地区安全、经济安全以及公共健康和安全造成了严重影响。 最初的勒索软件只是攻击一台电脑,而现在已发展到融合了各种勒索技术,可以针对所有类型的企业网络和云平台。

小窍门

本文重点介绍针对 Azure 的勒索软件防护。 有关所有Microsoft平台的综合指南,请参阅 保护组织免受勒索软件和敲诈勒索。

为了确保在Azure上运行的客户免受勒索软件攻击的保护,Microsoft在云平台的安全性方面投入了大量资金,并提供保护Azure云工作负载所需的安全控制。

通过使用Azure本机勒索软件防护并实施本文中建议的最佳做法,你将采取措施使组织能够防范、保护和检测对Azure资产的潜在勒索软件攻击。

本文介绍了针对勒索软件攻击的关键Azure本机功能和防御,以及如何主动使用这些功能来保护Azure云中的资产。

Azure云资源的目标方式

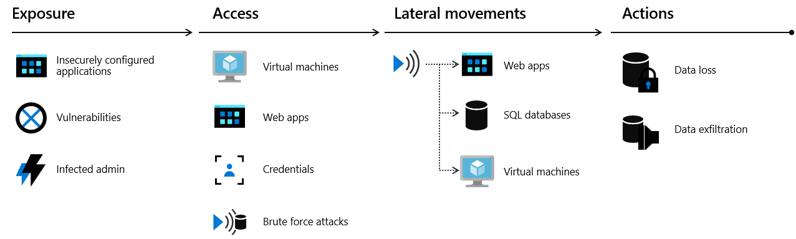

攻击云基础结构时,攻击者通常会攻击多个资源,试图获取客户数据或公司机密的access。 云“杀伤链”模型解释了攻击者如何通过四个步骤尝试获取您在公有云中运行的任何资源的访问权限:暴露、获取权限、横向移动和采取行动。

- 攻击者利用暴露来寻找进入您基础设施的机会。 例如,攻击者知道面向客户的应用程序必须开放,合法用户才能access应用程序。 这些应用程序暴露在 Internet 上,因此容易受到攻击。

- 攻击者尝试利用漏洞来获取对您公有云基础设施的访问权限。 此目的可以通过已泄露的用户凭据、已泄露的实例或不当配置的资源来实现。

- 在横向移动阶段,攻击者会发现他们可以访问的资源以及访问的范围。 对实例的成功攻击使攻击者能够access数据库和其他敏感信息。 然后,攻击者将搜索其他凭据。 我们的Microsoft Defender for Cloud数据显示,如果没有安全工具来快速通知你攻击,组织平均需要 101 天才能发现违规。 同时,在入侵发生后的 24-48 小时内,攻击者通常就完全控制了网络。

- 攻击者在横向移动之后所采取的行动主要取决于他们在横向移动阶段能获得哪些访问资源。 攻击者可能采取导致数据外泄、数据丢失的行动或发起其他攻击。 对于企业而言,数据丢失造成的平均财务损失现已达到 123 万美元。

Azure 特定的攻击途径

针对Azure环境时,勒索软件攻击者通常会利用:

- 配置错误的Azure资源:公开暴露的存储帐户、数据库或具有弱访问控制的虚拟机

- 受损的Azure凭据:被盗的Microsoft Entra ID帐户、服务主体或托管标识,这些账户、服务主体或托管标识提供对Azure资源的访问权限。

- 易受攻击的 Azure 虚拟机:通过远程桌面协议(RDP)或 SSH 访问的未修补虚拟机

- 弱网络安全:配置不当的网络安全组(NSG)或Azure防火墙规则

- 备份保护不足:缺少不可变性或 MFA 保护的 Azure 备份 配置

- 身份安全性差:没有多因素身份验证或条件访问策略的 Microsoft Entra ID 帐户

Microsoft Defender for Cloud持续监视Azure环境中的这些漏洞。 有关攻击技术和防御策略的综合指南,请参阅什么是勒索软件?

Azure原生防勒索软件保护方案

Azure提供内置功能,用于抵御攻击生命周期的每个阶段的勒索软件攻击。 防止支付赎金的最佳防御措施是使用Azure强大的安全工具实施预防措施,并确保能够快速恢复受影响的资产以恢复业务运营。

主要Azure本机保护功能包括:

- Microsoft Defender for Cloud - 为Azure工作负荷提供威胁检测和响应(XDR),具有特定于勒索软件的检测功能

- Azure 备份 - 提供具有软删除和 MFA 保护的不可变备份,以确保恢复选项

Azure 防火墙 Premium - Azure Policy - 跨Azure资源强制实施安全配置和符合性

- Microsoft Sentinel - 通过特定于勒索软件的检测分析提供 SIEM/SOAR 功能

有关帮助保护、检测和响应勒索软件的Azure功能的详细信息,请参阅Azure有助于保护、检测和响应的功能和资源。

后续步骤

继续学习特定于Azure的勒索软件防护指南:

- 准备应对勒索软件攻击 - Azure 备份和恢复策略

- 检测和响应勒索软件攻击 - 使用Microsoft Defender for Cloud

- Azure有助于保护、检测和响应的功能和资源 - Azure安全功能

- 通过 Azure 防火墙 Premium 提高对勒索软件攻击的安全防御

- 备份和还原计划以防止勒索软件