Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

本文介绍 Azure 防火墙高级版如何帮助你防范勒索软件。

小窍门

有关所有Microsoft平台和服务的综合勒索软件保护指南,请参阅 保护组织免受勒索软件和敲诈勒索。 本文重点介绍用于勒索软件保护的 Azure 防火墙高级功能。

什么是勒索软件?

勒索软件是一种恶意软件,旨在阻止对你计算机系统的访问,直到你支付一笔钱。 攻击者通常利用系统中的现有漏洞来渗透你的网络,并在目标主机上执行恶意软件。

勒索软件通常通过包含恶意附件的网络钓鱼电子邮件传播,或通过偷渡式下载的方式传播。 当用户不知不觉地访问受感染的网站时,就会发生偷渡式下载,然后在用户不知情的情况下载并安装恶意软件。

防止恶意网络活动

网络入侵检测和防护系统 (IDPS) 使你可以监视网络是否出现恶意活动,记录有关此活动的信息,予以报告,选择性地尝试阻止。

Azure 防火墙高级版提供基于签名的 IDPS,其中每个数据包都已彻底检查,包括其所有标头和有效负载,以识别恶意活动,并防止其渗透到你的网络中。

IDPS 签名适用于应用程序和网络级别的流量(4-7 层),它是完全托管的,并且包含 50 多个不同类别的 65,000 多个签名。 为了使它们(IDPS 签名?)与不断变化的动态攻击环境保持同步,请执行以下操作:

- Azure 防火墙可提前访问 Microsoft 主动防护计划 (MAPP) 和 Microsoft 安全响应中心 (MSRC) 的漏洞信息。

- Azure 防火墙每天发布 30 到 50 个新签名。

当今,新式加密 (SSL/TLS) 用于在全局范围内保护 Internet 流量。 攻击者使用加密将其恶意软件携带至受害者的网络中。 因此,客户必须像检查任何其他流量一样检查其加密的流量。

通过 Azure 防火墙高级版 IDPS,你可以检测所有端口和协议中对未加密流量的攻击。 但是,当需要检查 HTTPS 通信时,Azure 防火墙可以使用其 TLS 检查功能来解密通信并准确检测恶意活动。

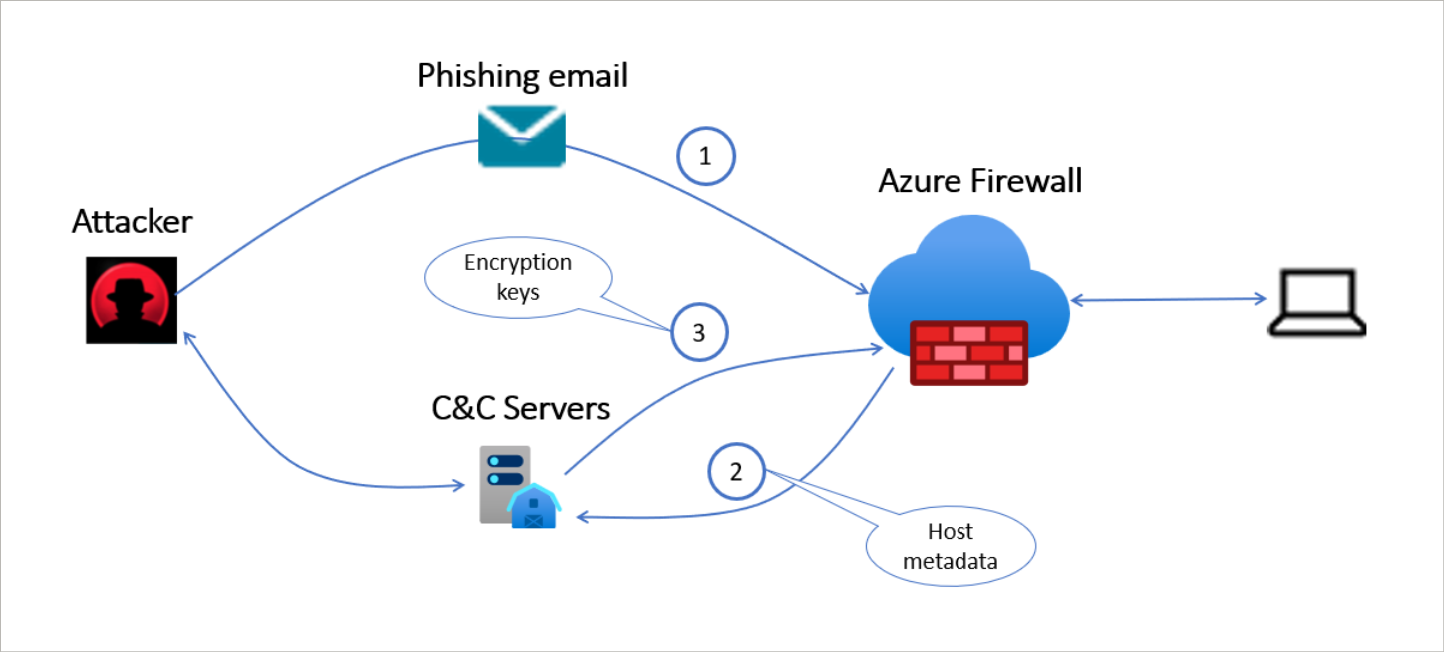

在目标计算机上安装勒索软件之后,它可能会尝试加密计算机的数据。 勒索软件需要一个加密密钥,并且可能使用命令和控制 (C&C) 从攻击者托管的 C&C 服务器获取加密密钥。 CryptoLocker、WannaCry、TeslaCrypt、Cerber 和 Locky 是一些使用 C&C 来获取所需加密密钥的勒索软件。

Azure 防火墙高级版拥有数百个签名,旨在检测并阻止 C&C 连接,以防止攻击者加密数据。 下图显示了 Azure 防火墙使用 C&C 通道防止勒索软件攻击。

防范勒索软件攻击

建议使用一种全面的方法来防范勒索软件的攻击。 Azure 防火墙以默认的拒绝模式运行并阻止访问,除非管理员明确允许。 在警报/拒绝模式下启用威胁情报 (TI) 功能会阻止对已知恶意 IP 和域的访问。 Microsoft 威胁情报源会根据新的和正在出现的威胁持续更新。

防火墙策略可用于集中配置防火墙。 这有助于快速响应威胁。 客户只需单击几下鼠标,就可以跨多个防火墙启用威胁情报和 IDPS。 通过 Web 类别,管理员可以允许或拒绝用户访问某些类别的 Web,例如赌博网站、社交媒体网站等。 URL 筛选提供对外部站点的限定范围的访问,可以进一步降低风险。 换句话说,Azure 防火墙具备了公司全面防范恶意软件和勒索软件的一切必要条件。

检测与防护同样重要。 适用于 Azure Sentinel 的 Azure 防火墙解决方案以易于部署的解决方案的形式提供检测和防护。 结合防护和检测,可确保在可能的情况下既防止出现最复杂的威胁,同时也保持一种“假想入侵的心态”来检测并快速响应网络攻击。

后续步骤

有关所有Microsoft平台和服务的综合勒索软件保护指南,请参阅 保护组织免受勒索软件和敲诈勒索。

请参阅 Azure 中的勒索软件防护,详细了解如何在 Azure 中防范勒索软件的攻击,以及如何主动保护资产。

其他 Azure 勒索软件文章:

要详细了解 Azure 防火墙高级版,请参阅: