Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

适用于: ✔️ SMB 文件共享

使用 Azure 门户访问文件数据时,门户在后台向Azure Files服务发出请求。 可以使用Microsoft Entra帐户(首选)或存储帐户访问密钥(不太安全)来授权这些请求。

门户显示正在使用哪种方法,如果拥有适当的权限,则可以在两种方法之间切换。 默认情况下,门户使用你当前用于授权所有文件共享的方法。 可以为单个文件共享操作更改此设置。

本文介绍如何授权访问 Azure 门户中的文件数据。 它不包括如何为用户设置基于标识的文件共享身份验证。 若要了解基于标识的身份验证,请参阅 Azure Files基于标识的身份验证的概述。

警告

使用存储帐户密钥访问文件共享具有固有的安全风险。 尽可能使用Microsoft Entra进行身份验证。 有关如何保护和管理密钥的信息,请参阅 管理存储帐户访问密钥。

获取访问文件数据的权限

需要特定权限,具体取决于你希望如何授权访问 Azure 门户中的文件数据。 在大多数情况下,可以通过 Azure 基于角色的访问控制(Azure RBAC)获取这些权限。

使用Microsoft Entra帐户(建议)

若要使用 Entra 帐户从 Azure 门户中访问文件数据,以下两个语句都必须为 true:

- 你被分配到内置角色或自定义角色,这些角色提供对文件数据的访问权限。

- 你被分配了 Azure Resource Manager Reader 角色,角色范围至少限定在存储帐户级别或更高。 读取角色授予的权限是最受限的,但也可以接受使用另一个 Azure 资源管理器角色来授予对存储帐户管理资源的访问权限。

Azure Resource Manager读取者角色允许用户查看存储帐户资源,但不允许对其进行修改。 它不提供对Azure Storage中的数据的读取权限,但只向帐户管理资源提供读取权限。 “读取者”角色是必需的,以便用户可以转到Azure门户中的文件共享。

两个内置角色具有通过 OAuth 访问文件数据所需的权限:

有关支持访问文件数据的内置角色的信息,请参阅通过使用 Microsoft Entra ID 和 Azure 文件 OAuth over REST 访问 Azure 文件共享服务。

注意

存储文件数据特权参与者角色有权读取、写入、删除和修改 Azure 文件共享中文件和目录的 ACL/NTFS 权限。 不支持通过Azure门户修改 ACL/NTFS 权限。

自定义角色可以支持内置角色提供的相同权限的不同组合。 有关详细信息,请参阅Azure自定义角色和 Azure 资源的角色定义。

使用存储帐户访问密钥(不建议)

若要使用存储帐户访问密钥访问文件数据,必须分配 Azure 角色,其中包括 Azure RBAC 操作Microsoft.Storage/storageAccounts/listkeys/action。 此Azure角色可以内置或自定义。

以下内置角色支持 Microsoft.Storage/storageAccounts/listkeys/action。 它们按从最小到最大权限的顺序列出。

- 读取者和数据访问角色

- 存储帐户参与者角色

- Azure Resource Manager Contributor 角色

- Azure Resource Manager Owner 角色

尝试访问 Azure 门户中的文件数据时,门户会首先检查你是否具有 Microsoft.Storage/storageAccounts/listkeys/action 角色。 如果您具有此操作权限的角色,门户将使用存储帐户密钥来访问文件数据。 如果您没有与此操作相关的角色,门户会尝试使用您的 Entra 帐户访问数据。

重要

使用 Resource Manager ReadOnly 锁锁定存储帐户时,无法对该存储帐户执行 listKeys 操作。 当为帐户配置listKeys锁时,该POST操作是一项POST操作,并且将阻止所有ReadOnly操作。

因此,使用 ReadOnly 锁锁定帐户时,必须使用 Entra 凭据访问门户中的文件数据。 有关使用 Microsoft Entra ID 访问 Azure 门户中的文件数据的信息,请参阅 使用 Microsoft Entra 帐户。

经典订阅管理员角色中的服务管理员和 Co-Administrator 包括等效的 Azure Resource Manager Owner 角色。 所有者角色包括所有操作,包括 Microsoft.Storage/storageAccounts/listkeys/action 操作。 具有其中一个管理角色的用户也可以使用存储帐户密钥访问文件数据。 有关详细信息,请参阅Azure角色、Microsoft Entra角色和经典订阅管理员角色。

指定如何授权对特定文件共享的操作

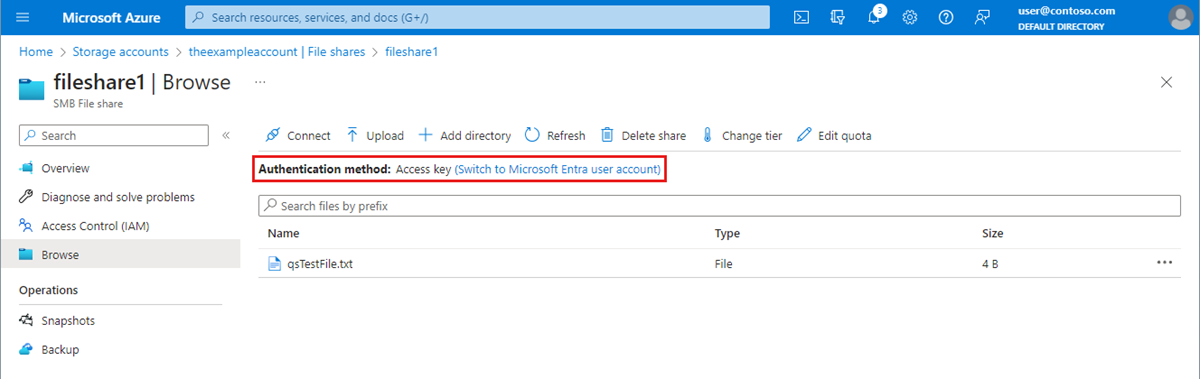

可以更改单个文件共享的身份验证方法。 默认情况下,门户使用当前的身份验证方法。 若要确定当前的身份验证方法,请执行以下步骤:

在 Azure 门户中,进入您的存储帐户。

在服务菜单上的 “数据存储”下,选择 “文件共享”。

选择文件共享。

选择“浏览”。

身份验证方法 显示你当前使用的是存储帐户访问密钥还是 Entra 帐户对文件共享操作进行身份验证和授权。

如果当前使用存储帐户访问密钥进行身份验证, 则 Access 密钥 被指定为身份验证方法,如下图所示。 如果使用 Entra 帐户进行身份验证,请改为指定 Microsoft Entra 用户帐户。

使用Microsoft Entra帐户进行身份验证(建议)

若要切换到使用 Entra 帐户,请选择图像中突出显示的链接,显示 切换到 Microsoft Entra 用户帐户。 如果通过分配给你的Azure角色拥有适当的权限,则可以继续操作。 如果缺少必要的权限,错误消息显示你无权使用用户帐户和Entra ID列出数据。

使用 Entra 帐户需要另外两个 RBAC 权限:

Microsoft.Storage/storageAccounts/fileServices/readFileBackupSemantics/actionMicrosoft.Storage/storageAccounts/fileServices/writeFileBackupSemantics/action

如果 Entra 帐户缺少查看文件共享的权限,则列表中不会显示任何文件共享。

使用存储帐户访问密钥进行身份验证(不建议)

若要切换到使用帐户访问密钥,请选择“ 切换到访问密钥”的链接。 如果有权访问存储帐户密钥,可以继续操作。 如果你无权访问帐户密钥,则错误消息显示你无权使用访问密钥列出数据。

如果你无权访问存储帐户访问密钥,列表中不会显示任何文件共享。

相关内容

- 使用 Microsoft Entra ID 通过 REST 使用 OAuth 访问 Azure 文件共享

授权访问 Azure Storage 中的数据