Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

本文将介绍 IP 防火墙规则,并介绍如何在 Azure Synapse Analytics 中配置它们。

IP 防火墙规则

IP 防火墙规则基于每个请求的发起 IP 地址授予或拒绝对 Azure Synapse 工作区的访问权限。 你可以为工作区配置 IP 防火墙规则。 在工作区级别配置的 IP 防火墙规则应用于工作区的所有公共终结点(专用 SQL 池、无服务器 SQL 池以及开发)。 IP 防火墙规则的最大数量限制为 128 个。 如果启用了允许 Azure 服务和资源访问此工作区设置,则这将被视为工作区的一条防火墙规则。

重要

启用 允许 Azure 服务和资源访问此工作区 设置时,它会配置工作区防火墙以允许来自 Azure 的所有连接,包括来自其他客户订阅的连接。 如果选择此选项,请确保您的登录信息和用户权限仅限授权用户访问。

创建和管理 IP 防火墙规则

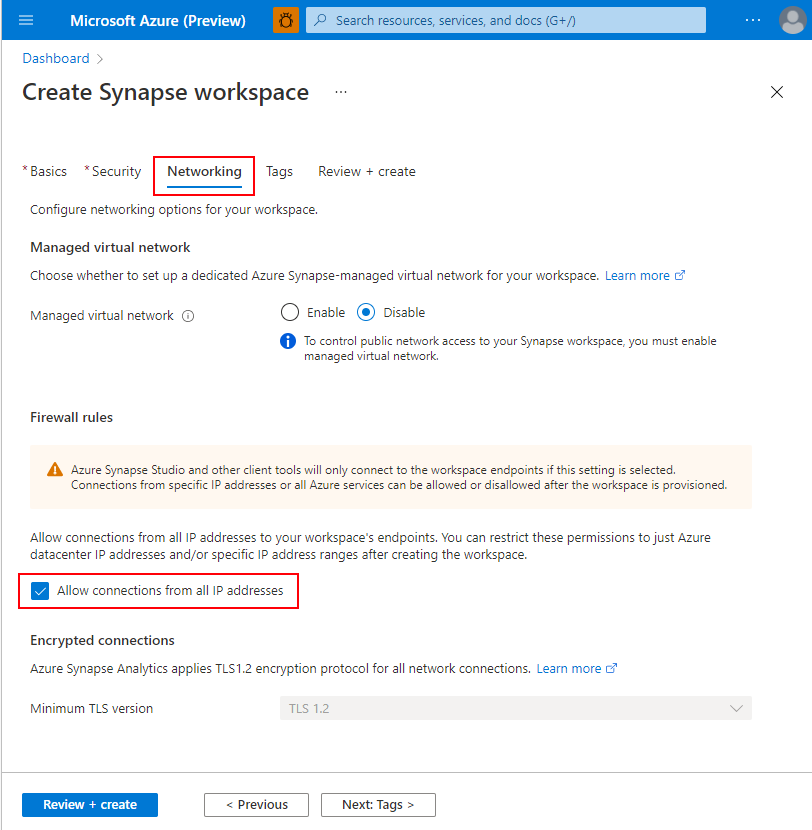

将 IP 防火墙规则添加到Azure Synapse工作区有两种方式。 若要向工作区添加 IP 防火墙,请在创建工作区期间选择“网络”,并选中“允许来自所有 IP 地址的连接” 。

重要

此功能仅适用于未与托管虚拟网络关联的 Azure Synapse 工作区。

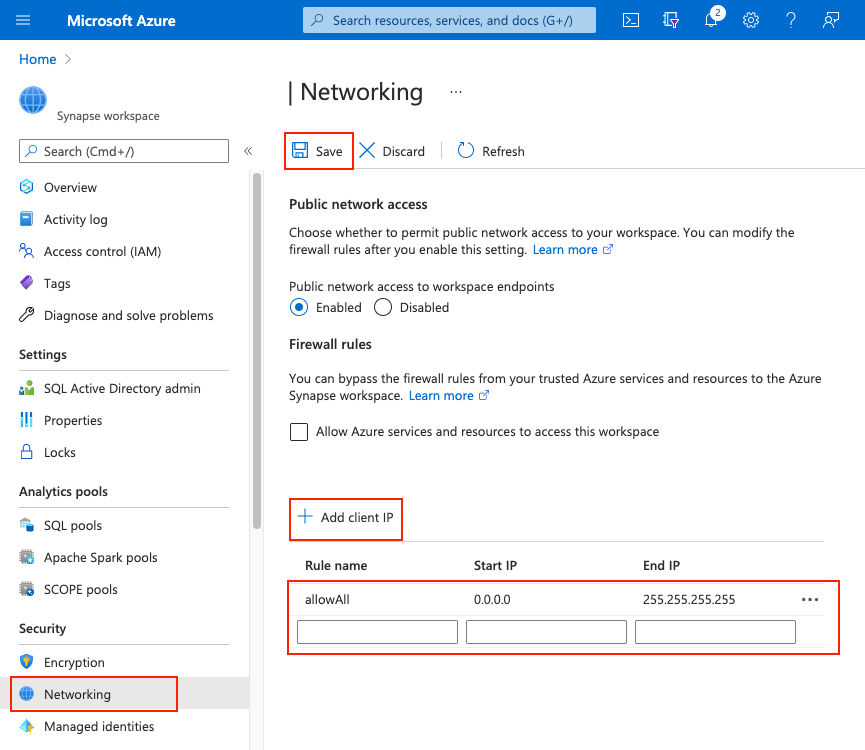

还可以在创建工作区后向 Synapse 工作区添加 IP 防火墙规则。 从 Azure portal 中选择 Security 下的 Firewalls。 若要添加新的 IP 防火墙规则,请为其指定名称、起始 IP 和结束 IP。 完成后,选择“保存”。

注释

公用网络访问功能仅适用于与 Azure Synapse Analytics 托管虚拟网络关联的 Azure Synapse 工作区。 但是,无论其是否与托管的虚拟网络关联,你仍然可以将Azure Synapse工作区打开到公用网络。 有关详细信息,请参阅公共网络访问。

从自己的网络连接到Azure Synapse

可以使用 Synapse Studio 连接到 Synapse 工作区。 还可以使用 SQL Server Management Studio (SSMS) 连接到工作区中的 SQL 资源(专用 SQL 池和无服务器 SQL 池)。

确保网络和本地计算机上的防火墙允许 TCP 端口 80、443 和 1443 上的传出通信。 这些端口由Synapse Studio使用。

若要使用 SSMS 和 Power BI 等工具进行连接,必须允许 TCP 端口 1433 上的传出通信。 1433 端口由 SSMS(桌面应用程序)使用。

注释

Azure Policy 在高于其他 Azure 服务的级别运行,通过对 Azure Resource Manager 和拥有的资源提供程序(RP)之间交换的资源类型进行的 PUT 请求和 GET 响应应用策略规则。 在 Azure 门户中,对 Synapse 工作区防火墙设置的更新是通过 POST 调用完成的,例如 replaceAllIpFirewallRules 操作。

由于这种设计,Azure Policy 定义无法阻止通过 POST 操作对网络设置所做的更改。 因此,通过Azure portal对防火墙规则的修改可能会绕过Azure Policy,即使实施限制性策略也是如此。

管理Azure Synapse工作区防火墙

有关管理防火墙的详细信息,请参阅 用于管理服务器级防火墙的Azure SQL文档。 Azure Synapse仅支持服务器级 IP 防火墙规则。 不支持数据库级 IP 防火墙规则。

有关以编程方式管理防火墙的方法的详细信息,请参阅:

相关内容

- 创建 Azure Synapse Workspace

- 使用 托管工作区虚拟网络 创建 Azure Synapse 工作区

- 排查 Azure Private Link 连接问题

- 排查 Azure专用终结点连接问题