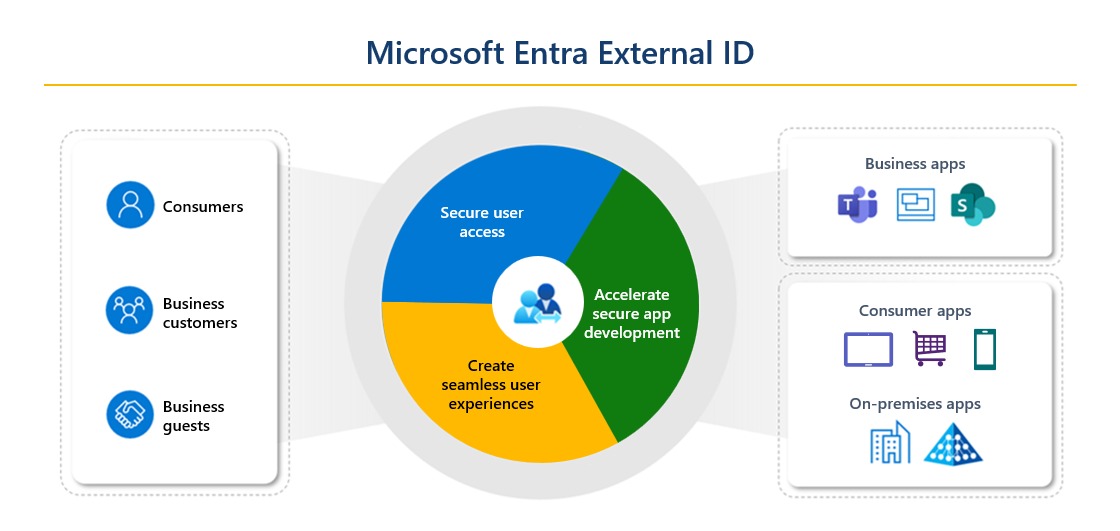

Microsoft Entra 外部 ID 结合了强大的解决方案,可与组织外部人员合作。 借助外部 ID 功能,可以允许外部标识安全地访问应用和资源。

无论你是与外部合作伙伴、消费者还是业务客户合作,用户都可以自带标识。 这些身份可以包括公司或政府颁发的帐户以及社交身份提供商。

这些情形属于外部标识符的范围之内:

如果你是组织或创建使用者应用的开发人员,请使用外部 ID 快速将身份验证和客户标识和访问管理(CIAM)添加到应用程序。 注册应用、创建自定义登录体验,并在外部配置中管理 Microsoft Entra 租户中的应用用户。 此租户与您的员工和组织资源是独立的。

如果要使员工能够与业务合作伙伴和来宾协作,请在外部 ID 中使用 B2B 协作。 允许通过邀请安全访问你的企业应用。 确定来宾对包含员工和组织资源的 Microsoft Entra 租户的访问权限级别,该租户是 员工 配置中的租户。

外部 ID 是一种灵活的解决方案,可以用于两种情况。

- 需要身份验证和 CIAM 的面向消费者的应用开发人员

- 寻求安全 B2B 协作的企业

与业务来宾协作

通过外部 ID 实现的 B2B 协作使员工能够与外部业务合作伙伴协作。 可以使用自己的凭据邀请任何人登录到 Microsoft Entra 组织,以便他们可以访问要与其共享的应用和资源。

如果需要让业务来宾访问 Office 365 应用、软件即服务(SaaS)应用和业务线应用,请使用 B2B 协作。 没有与业务来宾关联的凭据。 相反,他们通过其本组织或标识提供者进行身份认证,然后你的组织会检查其来宾协作的资格。

可通过多种方式添加业务来宾到您的组织,以进行协作:

邀请用户使用启用的 Microsoft Entra 帐户、Microsoft帐户或社交标识进行协作。 管理员可使用 Microsoft Entra 管理中心或 PowerShell 邀请用户进行协作。 用户使用工作、学校或其他电子邮件帐户的简单验证过程登录共享资源。

使用 Microsoft Entra 权利管理,该功能可用于 大规模管理外部用户的标识和访问权限。 可以使用此功能自动执行访问请求工作流、访问分配、评审和过期。

为商务访客创建一个用户对象,该用户对象被创建在与员工相同的目录中。 可以像目录中的其他用户对象一样管理此用户对象。 例如,可以将它添加到组。 可以将权限分配给用户对象进行授权,同时允许用户使用其现有凭据进行身份验证。

可以使用跨租户访问设置来管理与其他 Microsoft Entra 组织以及在 Azure 云中的协作。 若要与非Microsoft Entra 外部用户和组织协作,请使用 外部协作设置。

相关技术

多个Microsoft Entra 技术与外部用户和组织协作相关。 设计外部 ID 协作模型时,请考虑这些其他功能。

Azure Active Directory B2C (Azure AD B2C)

重要

自 2025 年 5 月 1 日起,Azure Active Directory B2C(Azure AD B2C)不再可供新客户购买。 若要了解详细信息,请参阅常见问题解答中的 Azure AD B2C 是否仍可供购买 ?

Azure AD B2C 是用于客户标识和访问管理的旧解决方案。 Azure AD B2C 包含一个单独的基于使用者的目录,可以通过 Azure AD B2C 服务在 Azure 门户中管理该目录。 每个 Azure AD B2C 租户都是独特的,且不同于其他 Microsoft Entra ID 和 Azure AD B2C 租户。

Azure AD B2C 门户体验类似于Microsoft Entra ID,但存在主要差异。 例如,可以使用标识体验框架自定义用户旅程。

有关 Azure AD B2C 租户与 Microsoft Entra 租户有何不同的详细信息,请参阅 Azure AD B2C 中的支持的 Microsoft Entra 功能。 有关配置和管理 Azure AD B2C 的详细信息,请参阅 Azure AD B2C 文档。

Microsoft Entra 企业来宾注册的权限管理

你可能提前不知道哪些外部协作者需要访问你的资源。 需要为合作伙伴公司的用户提供一种方式,让他们根据你所控制的策略自行注册。

若要使其他组织中的用户能够请求访问权限,可以使用 Microsoft Entra 权利管理来配置管理外部用户访问权限的策略。 批准后,这些用户将预配来宾帐户,并分配给组、应用和 SharePoint Online 网站。

多租户应用程序

如果向许多组织提供 SaaS 应用程序,则可以将应用程序配置为接受来自任何Microsoft Entra 租户的登录。 此配置称为“使应用程序成为多租户应用程序”。 任何Microsoft Entra 租户中的用户可以在同意将帐户与应用程序一起使用后登录到应用程序。 了解如何启用多租户登录。

Microsoft Graph API

除了下一部分列出的功能之外,还支持通过 Microsoft Graph API 实现自动化的所有外部 ID 功能。 有关详细信息,请参阅使用 Microsoft Graph 管理 Microsoft Entra 标识和网络访问。

Microsoft Graph 不支持的功能

| 外部 ID 功能 | 受以下版本支持: | 自动化解决方法 |

|---|---|---|

| 确定你所属的组织 | 员工租户 | 请参阅 租户 - 列表 Azure 资源管理器 API。 对于 Teams 共享频道,请使用 Get tenantReferences Microsoft Graph API。 |

用于 B2B 协作的 Microsoft 图形 API

-

使用这些 API,可以为入站和出站协作设置策略。 例如,默认情况下,可以允许或阻止每个人的功能,并限制对特定组织、组、用户和应用程序的访问。

还可以使用这些 API 从其他 Microsoft Entra 组织接受 MFA 和设备声明(合规声明和 Microsoft Entra 混合加入声明)。

邀请管理的资源类型。 为商务来宾构建个性化的用户引导体验。 例如,可以使用 “创建邀请 API ”自动向 B2B 用户发送自定义邀请电子邮件。 或者,您可以使用创建响应中返回的

inviteRedeemUrl值,通过您选择的通信机制,为被邀请的用户定制自己的邀请。